التشغيل المتبادل هو قدرة الأنظمة والأجهزة والتطبيقات والمنصات المختلفة على تبادل المعلومات واستخدام تلك المعلومات بفعالية. من الناحية العملية، فهو يعني أكثر من مجرد اتصال بسيط بين تقنيتين. يتطلب التشغيل المتبادل الحقيقي أن يقوم أحد النظامين بإرسال البيانات إلى الآخر فحسب، بل أيضًا أن يجعل تلك البيانات مفهومة وقابلة للاستخدام وقابلة للتنفيذ داخل بيئة الاستلام.

لهذا السبب يعد التشغيل المتبادل مفهومًا مهمًا جدًا في البنية التحتية الرقمية الحديثة. نادرًا ما تعتمد المنظمات على بائع واحد أو تطبيق واحد أو مجال شبكة واحد لكل شيء. فهي تعمل باستخدام مجموعات من الخدمات السحابية والمنصات المحلية والأجهزة المحمولة والأنظمة الصناعية وأدوات التعاون وضوابط الأمن وقواعد البيانات والخدمات الخارجية. إذا لم تتمكن تلك المكونات من العمل معًا بطريقة يمكن التنبؤ بها، فستصبح العمليات أبطأ وأكثر تكلفة وهشاشة.

لذلك يعد التشغيل المتبادل قدرة استراتيجية وكذلك تقنية. فهو يؤثر على كفاءة نقل البيانات، وسرعة استجابة الفرق، وسهولة توسيع المنصات، ومدى قدرة الشركات على دمج الخدمات الجديدة دون إعادة بناء البيئة بأكملها في كل مرة. في مجالات مثل الرعاية الصحية والسلامة العامة والأتمتة الصناعية والحوسبة السحابية والبرمجيات المؤسسية والاتصالات الموحدة، غالبًا ما يكون التشغيل المتبادل هو الفاصل بين الأدوات الرقمية المعزولة ونظام تشغيل منسق للمنظمة.

يسمح التشغيل المتبادل للأنظمة المختلفة بتبادل البيانات واستخدامها بشكل مفيد عبر الحدود التقنية والتنظيمية.

ما يعنيه التشغيل المتبادل

أكثر من مجرد اتصال بسيط

يخلط الكثير من الأشخاص بين التشغيل المتبادل والاتصال الأساسي، لكنهما ليسا نفس الشيء. قد يتم ربط نظامين عبر كابل أو رابط شبكة أو واجهة برمجة تطبيقات أو بوابة سحابية، ومع ذلك يفشلان في التشغيل المتبادل بفعالية. إذا لم يتمكن جهاز الاستلام من تحليل الرسالة بشكل صحيح، أو تفسير معناها، أو الثقة بمصدرها، أو التصرف بها بطريقة مفيدة، فسيوجد الاتصال دون تشغيل متبادل كامل.

هذا التمييز مهم لأن بيئات تكنولوجيا المعلومات الحديثة مليئة بالأنظمة المتصلة التي لا تزال تعمل في عزلة. قد تنقل البيانات تقنيًا من منصة إلى أخرى، لكن إذا لم تتطابق أسماء الحقول، أو كانت معاني الأحداث غير متسقة، أو كانت سير العمل معطلة، أو كانت نماذج الهوية غير متوافقة، فستواجه المنظمة عملًا يدويًا وتأخيرات ومخاطر أخطاء لا تزال قائمة. يهدف التشغيل المتبادل إلى إزالة تلك الحواجز من خلال جعل التبادل ممكنًا ومفيدًا.

بهذا المعنى، من الأفضل النظر إلى التشغيل المتبادل على أنه عملية تشغيل تعاوني. لا يجب أن تكون الأنظمة المختلفة متطابقة، لكنها تحتاج إلى هيكل ومعايير وثقة مشتركة كافية للعمل معًا بنجاح.

التشغيل المتبادل مقابل الدمج مقابل التوافق

يرتبط التشغيل المتبادل أيضًا بالدمج والتوافق، لكنه يختلف عنهما. يشير الدمج عادةً إلى العمل التقني لربط الأنظمة أو إنشاء روابط بينها. ويعني التوافق غالبًا أن المنتجات أو المكونات يمكن أن تعمل معًا على المستوى الأساسي. ويذهب التشغيل المتبادل أبعد من ذلك من خلال التأكيد على التبادل الموثوق والتفسير المشترك والاستخدام العملي للمعلومات عبر الأنظمة.

على سبيل المثال، قد يتم دمج تطبيقين عبر واجهة، ومع ذلك لا يزالان يتطلبان تنظيفًا يدويًا لأن نماذج بياناتهما لا تتطابق. وقد يكون جهازان متوافقين على نفس الشبكة، ومع ذلك يفشلان في تنسيق الإنذارات أو إجراءات التحكم لأن تعريفات الأحداث الخاصة بهما تختلف. التشغيل المتبادل هو الناتج الأوسع حيث يمكن للأنظمة المتصلة أن تتعاون فعليًا مع الحد الأدنى من الاحتكاك.

التشغيل المتبادل لا يتعلق فقط بنقل البيانات. بل يتعلق بنقل البيانات بطريقة تحافظ على المعنى، وتدعم الإجراء، وتقلل من الحاجة إلى الترجمة اليدوية.

كيف يعمل التشغيل المتبادل

المعايير والواجهات المشتركة

يبدأ التشغيل المتبادل عادةً بالطرق المتفق عليها للاتصال. قد تشمل هذه المعايير المفتوحة ومخططات البيانات وبروتوكولات الاتصال وواجهات برمجة التطبيقات وتنسيقات الرسائل ونماذج الأحداث وأطر الهوية وضوابط الأمن. بدون قواعد مشتركة، يصبح كل اتصال مشروع ترجمة مخصص، مما يجعل التشغيل المتبادل على نطاق واسع مكلفًا وصعب الحفاظ عليه.

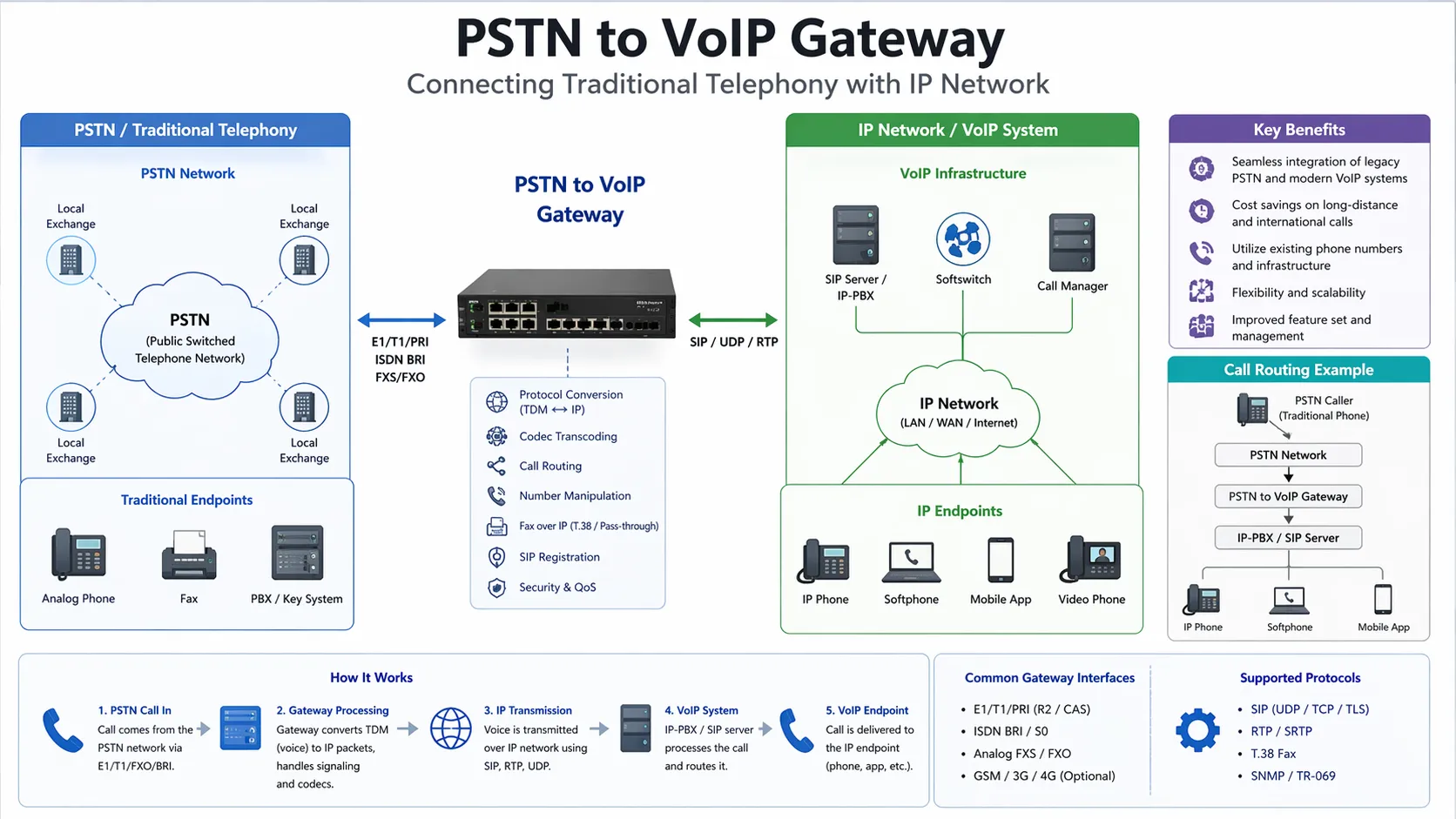

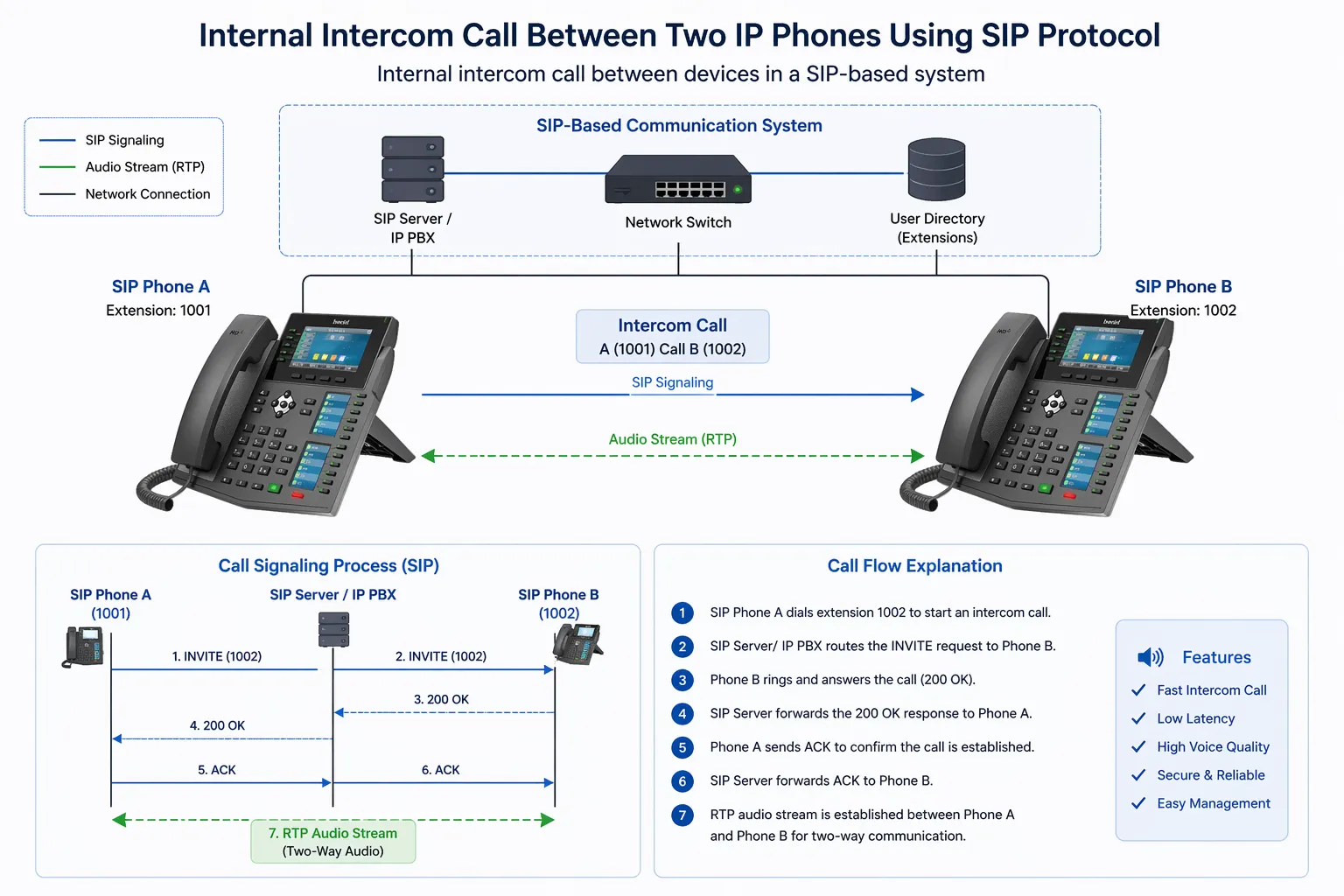

تساعد المعايير في وضع توقعات مشتركة. فهي تحدد كيفية هيكلة البيانات، وكيفية تنسيق الطلبات والاستجابات، وكيفية مصادقة الجلسات، وكيفية تصنيف الأحداث، وكيفية الإبلاغ عن الأخطاء. في بعض البيئات، قد يشمل ذلك واجهات برمجة التطبيقات على الويب وتنسيق JSON. وفي بيئات أخرى، قد يشمل ذلك بروتوكول SIP للاتصالات، أو بروتوكول OPC UA لتبادل البيانات الصناعية، أو معيار FHIR لبيانات الرعاية الصحية، أو نماذج السجلات والقياسات الموحدة في عمليات السحاب.

كلما تم تبني معيار على نطاق أوسع، زادت سهولة إضافة أنظمة جديدة دون إعادة بناء كل دمج من البداية. هذا أحد أكبر الأسباب التي تجعل التشغيل المتبادل غالبًا ما يرتبط بالبنية المعتمدة على المعايير.

تبادل البيانات وتفسيرها واستخدامها

بمجرد وجود واجهات مشتركة، لا تزال الأنظمة بحاجة إلى معالجة المعلومات بشكل صحيح. وهذا يعني أن جهاز الاستلام يجب أن يكون قادرًا على تحديد ما تمثله البيانات، وكيفية ارتباطها بالسجلات أو الأحداث الأخرى، والإجراء الذي يجب اتخاذه لاحقًا. الرسالة التي تصل بنجاح لكن لا يمكن تفسيرها في سياقها تكون مفيدة جزئيًا فقط.

على سبيل المثال، قد ترسل إحدى المنصات إنذارًا، أو تحديثًا للمخزون، أو تغييرًا في هوية المستخدم، أو عنصرًا في السجل الطبي، أو حدث اتصال. يجب أن يتعرف نظام الاستلام على معاني تلك الحقول ويعالجها بشكل مناسب. وهذا غالبًا ما يتطلب التعيين والتحقيق والتطبيع والمحاذاة الدلالية حتى يعني "الشيء نفسه" الشيء نفسه على جانبي التبادل.

لهذا السبب غالبًا ما يتضمن التشغيل المتبادل الناضج ليس فقط معايير النقل، بل أيضًا إدارة البيانات وتصميم البيانات الوصفية وتعيين الحقول ومنطق سير العمل.

الهوية والثقة والأمن

يعتمد التشغيل المتبادل أيضًا على الثقة. يجب أن تعرف الأنظمة التي تتبادل المعلومات من يرسل البيانات، وما إذا كان المرسل مخولاً، وما إذا تم تعديل الرسالة، وما إذا كان جهاز الاستلام مسموحًا له بتخزين المعلومات أو التصرف بها. لذلك فإن الأمن ليس منفصلاً عن التشغيل المتبادل. في العديد من البيئات، يعد جزءًا أساسيًا لجعل التشغيل المتبادل آمنًا ومستدامًا.

هذا مهم بشكل خاص في بيئات الرعاية الصحية والمالية والحكومة والتحكم الصناعي والسحاب حيث تتضمن بيانات حساسة أو عمليات حرجة. تؤثر المصادقة الآمنة والتشفير والتحكم في الوصول وإمكانية التدقيق وإنفاذ السياسات جميعها على ما إذا كان يمكن إجراء التبادل القابل للتشغيل المتبادل على نطاق واسع دون إدخال مخاطر غير مقبولة.

يعمل التشغيل المتبادل من خلال الواجهات والنماذج البياناتية والتعيين الدلالي والتبادل الموثوق بين الأنظمة المتصلة.

طبقات التشغيل المتبادل

التشغيل المتبادل التقني

الطبقة الأولى هي التشغيل المتبادل التقني. وهذا يشير إلى القدرة الأساسية للأنظمة على الاتصال وتبادل البيانات من خلال الواجهات والبروتوكولات وآليات النقل المحددة. في هذه الطبقة، يركز الاهتمام على الاتصال ونقل الرسائل ومعالجة الجلسات واتصال الأجهزة وتوفر الواجهات.

تشمل الأمثلة استدعاء تطبيق سحابي لواجهة برمجة تطبيقات خارجية، أو تسجيل جهاز SIP في خادم اتصالات، أو نشر وحدة تحكم صناعية لبيانات القياسات في منصة إشرافية، أو إرسال نظام مستشفي للسجلات عبر تنسيق تبادل موحد. التشغيل المتبادل التقني ضروري، لكنه مجرد نقطة البداية.

التشغيل المتبادل النحوي والدلالي

وراء الاتصال، تحتاج الأنظمة أيضًا إلى الاتفاق على الهيكل والمعنى. يركز التشغيل المتبادل النحوي على تنسيق البيانات المتسق، مثل بناء جملة الرسائل وترتيب الحقول والامتثال للمخططات. ويذهب التشغيل المتبادل الدلالي أعمق من خلال ضمان فهم معنى المعلومات المتبادلة بشكل متسق عبر الأنظمة.

هذا هو المكان الذي تنجح أو تفشل فيه العديد من المشاريع. قد تتبادل نظامان رسائل منظمة بشكل مثالي، ومع ذلك لا يزالان يفسروان المحتوى بشكل خاطئ لأن الفئات أو الملصقات أو الوحدات أو الأولويات أو قواعد الأعمال لا تتطابق. يقلل التشغيل المتبادل الدلالي من تلك المخاطر من خلال محاذاة التعريفات والتفسيرات بدلاً من Transmission فقط.

التشغيل المتبادل التنظيمي وسير العمل

في العمليات الواقعية، غالبًا ما يمتد التشغيل المتبادل إلى ما وراء التكنولوجيا ليشمل سير العمل والإدارة. قد تحتاج الإدارات المختلفة والوحدات التجارية والبائعين والمنظمات الشريكة إلى سياسات ومسؤوليات وقواعد توقيت وإجراءات تصعيد وافتراضات تشغيل مشتركة لجعل تبادل النظام مفيدًا عمليًا.

على سبيل المثال، قد يتبادل نظام الأمن الإنذارات بشكل صحيح مع نظام تتبع الطلبات، لكن إذا كان الملكية غير واضحة وإجراءات الاستجابة غير متسقة، فستكون القيمة التشغيلية محدودة. وبالمثل، قد تنقل البيانات بين الأنظمة السريرية أو المنصات الصناعية، لكن ما لم تتم محاذاة سير العمل والمسؤولية، فقد تواجه المنظمة تأخيرات وعملًا يدويًا لا تزال قائمة. يُطلق على هذا البعد الأوسع أحيانًا اسم التشغيل المتبادل التنظيمي.

عادةً ما يجمع التشغيل المتبادل القوي بين ثلاثة أشياء: يمكن للأنظمة الاتصال، وتحافظ البيانات على معناها، وتعرف المنظمة المستلمة كيفية التصرف بها.

فوائد التشغيل المتبادل

كفاءة أفضل وعمل يدوي أقل

إحدى أكبر فوائد التشغيل المتبادل هي الكفاءة التشغيلية. عندما تتبادل الأنظمة المعلومات وتستخدمها بشكل متسق، تقضي الفرق وقتًا أقل في إعادة إدخال البيانات وتسوية السجلات وترجمة التنسيقات أو التحقق مما إذا كانت المنصات المختلفة تصف الحدث نفسه بطرق مختلفة. وهذا يقلل من التأخيرات ويخفض مخاطر الأخطاء البشرية.

هذا ذو قيمة في كل صناعة تقريبًا. يمكن لفرق المؤسسات مزامنة البيانات بين التطبيقات بسهولة أكبر، ويمكن لمقدمي الرعاية الصحية تقليل تجزئة المعلومات، ويمكن للمصنعين ربط بيانات المصانع بالأنظمة الإشرافية، ويمكن لفرق الاتصالات ربط المنصات الصوتية بسير العمل التجاري وأدوات الأمن.

اتخاذ قرارات أسرع

يحسن التشغيل المتبادل اتخاذ القرارات لأنه يقلل من عزلة المعلومات. عندما يمكن دمج البيانات من أنظمة متعددة وفهمها بشكل متسق، يكتسب المشغلون والمحللون والمديرون رؤية أكثر اكتمالًا لما يحدث. وهذا يسهل مراقبة العمليات وتحديد المشكلات والاستجابة للحوادث والتنسيق عبر الإدارات.

في البيئات الحساسة للوقت مثل السلامة العامة والرعاية الصحية واللوجستيات والعمليات الصناعية وإدارة الشبكات، يمكن للوصول الأسرع إلى المعلومات القابلة للاستخدام أن يحسن النتائج مباشرة. قيمة التشغيل المتبادل لا تكمن فقط في نقل البيانات، بل في السرعة والثقة التي يتيحها.

مرونة أكبر وخيار بائع أوسع

يجعل التشغيل المتبادل المنظمات أكثر مرونة أيضًا. إذا اعتمدت المنصات بالكامل على تنسيقات داخلية خاصة أو أنظمة بيئية مغلقة، فسيصبح من الصعب إضافة أدوات جديدة أو تغيير البائعين أو تحديث أجزاء من البنية التحتية تدريجيًا. يقلل التصميم القابل للتشغيل المتبادل من هذا الارتباط من خلال السماح للأنظمة من مختلف الموردين بالتواجد معًا بشكل أكثر فعالية.

هذا مهم للاستراتيجية طويلة الأجل. نادرًا ما تستبدل الشركات كل نظام في وقت واحد. بل إنها تتطور غالبًا من خلال الترقيات المتدرجة والهجرة إلى السحاب ونشر البوابات والاندماجات والتوسع في مواقع متعددة أو الدمج مع الشركاء ومقدمي الخدمات. يجعل التشغيل المتبادل تلك التحولات أكثر قابلية للإدارة.

قابلية توسيع ومرونة محسنة

عندما يتم تصميم الأنظمة للتشغيل المتبادل بشكل يمكن التنبؤ به، يمكن للمنظمات التوسع بسلاسة أكبر. يمكن إدخال مواقع وتطبيقات وأجهزة وخدمات جديدة مع هندسة مخصصة أقل. يدعم التشغيل المتبادل أيضًا المرونة لأن المعلومات يمكن أن تنتقل عبر الأنظمة والمجالات بشكل أكثر موثوقية، مما يقلل من الاعتماد على جزر وظيفية معزولة.

على سبيل المثال، يمكن لبيئات الاتصالات والمراقبة والارسال القابلة للتشغيل المتبادل دعم الاستمرارية عبر مواقع متعددة. في البرمجيات المؤسسية، يمكن للخدمات القابلة للتشغيل المتبادل المساعدة في الحفاظ على العمليات حتى أثناء تحديث التطبيقات أو إعادة توزيعها عبر بيئات السحاب والمحلية.

التطبيقات الشائعة للتشغيل المتبادل

البرمجيات المؤسسية والأنظمة التجارية

في تكنولوجيا معلومات المؤسسات، يُستخدم التشغيل المتبادل على نطاق واسع لربط أنظمة تخطيط موارد المؤسسات ومنصات إدارة علاقات العملاء وخدمات الهوية والبرمجيات المالية وأدوات التحليلات ومنصات دعم العملاء وأنظمة المستندات وتطبيقات سير العمل. الهدف هو السماح للمعلومات بالانتقال بين الأنظمة التجارية دون إعادة إدخال يدوي متكرر أو تقارير مجزأة.

على سبيل المثال، قد تحتاج تحديثات العملاء في أحد الأنظمة إلى الظهور في منصة الفواتير ومكتب الخدمة وسير عمل الاتصالات. إذا عملت تلك الأنظمة بشكل جيد معًا، يمكن للشركة العمل باتساق وسرعة أكبر.

البيئات السحابية والهجينة والمتعددة المنصات

يعد التشغيل المتبادل مهمًا بشكل خاص في البيئات السحابية والهجينة حيث تستخدم المنظمات مزيجًا من الخدمات السحابية العامة والبنية التحتية الخاصة والتطبيقات المستضافة على الويب وواجهات برمجة التطبيقات والأنظمة المحلية. تعتمد هذه البيئات على الهوية القابلة للتشغيل المتبادل وتبادل البيانات والأتمتة والمراقبة وتنسيق الأعباء العملية.

بدون تشغيل متبادل، يمكن لاعتماد السحاب أن يخلق عزلات معلوماتية جديدة بدلاً من تقليلها. وبوجوده، يمكن للمنظمات ربط الخدمات عبر البيئات والحفاظ على سياسة متسقة ودعم التحديث التدريجي دون تعطيل كل نظام تابع.

تبادل المعلومات الصحية

تعد الرعاية الصحية واحدة من أبرز مجالات التشغيل المتبادل لأن الأنظمة السريرية والمختبرات والمنصات التصويرية والصيدليات وشركات التأمين ومقدمي الرعاية غالبًا ما يحتاجون إلى الوصول في الوقت المناسب إلى البيانات المشتركة. في هذا السياق، يدعم التشغيل المتبادل تنسيق الرعاية الآمن وتقليل التكرار وتحسين استمرارية المعلومات عبر المنظمات والتطبيقات المختلفة.

التحدي هنا ليس فقط التبادل التقني، بل أيضًا الاتساق الدلالي والتحكم في الخصوصية ومحاذاة هوية المريض والامتثال للوائح. وهذا يجعل تشغيل الرعاية الصحية المتبادل ذا قيمة عالية ومطالبًا تشغيليًا في نفس الوقت.

الأنظمة الصناعية وإنترنت الأشياء

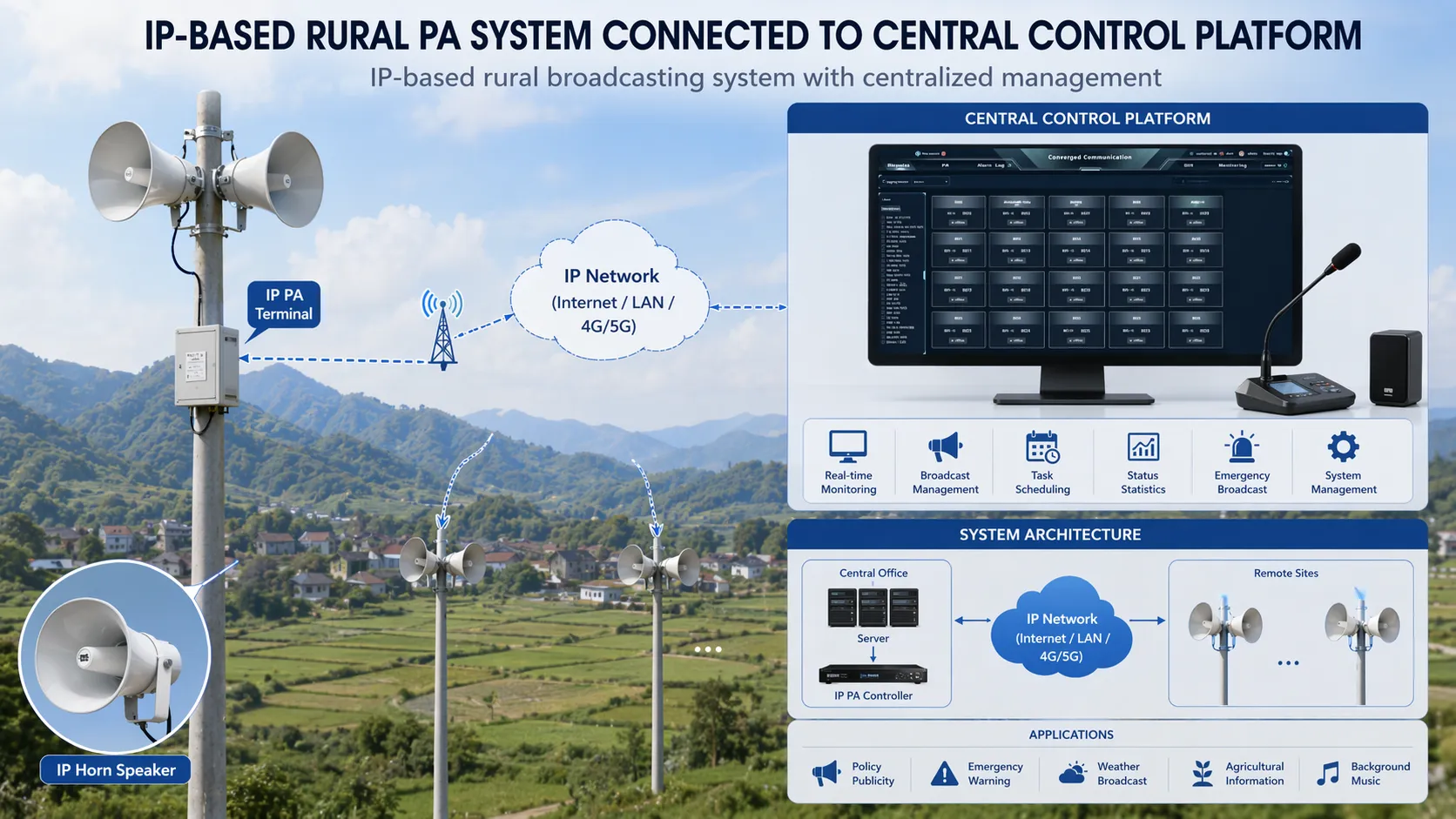

في العمليات الصناعية، يدعم التشغيل المتبادل الاتصال بين وحدات التحكم والمستشعرات والبوابات ومنصات المراقبة والتحكم الصناعي وأنظمة التسجيل والتحليلات والبرمجيات الصيانة وأدوات التقارير المؤسسية. فهو يساعد في ربط التكنولوجيا التشغيلية بالأنظمة الإشرافية والتجارية حتى يمكن مراقبة بيانات الميدان وتحليلها والتصرف بها بكفاءة أكبر.

هذا مفيد بشكل خاص في التصنيع والمرافق والنقل والمباني الذكية وشبكات الطاقة وعمليات المواقع النائية. يسمح التشغيل المتبادل للمنظمات بجمع الأجهزة والمنصات التي قد تأتي من بائعين مختلفين وقد تم نشرها في أوقات مختلفة.

الاتصالات والهاتف والسلامة العامة

يعد التشغيل المتبادل أيضًا مركزيًا في أنظمة الاتصالات مثل الهاتف SIP ومنصات الإرسال وأنظمة الراديو عبر الإنترنت وشبكات الاتصالات في حالات الطوارئ وأنظمة الاتصال الداخلي وأنظمة الإذن ومنصات التعاون. غالبًا ما تحتاج نقاط النهاية والبوابات وأنظمة PBX والراديو ووحدات التحكم المشغلة والأنظمة التحكمية المختلفة إلى مشاركة حالة المكالمات ومسارات الصوت والإنذارات وبيانات الموقع أو معلومات الأحداث.

في هذه البيئات، يحسن التشغيل المتبادل الاتصال عبر الشبكات والتنسيق بين الوكالات المتعددة ودمج الأنظمة. وهو مهم بشكل خاص حيث يجب أن تعمل سير العمل الصوتي والمرئي والإنذاري والإرسال عبر تقنيات مختلطة أو نشرات متعددة البائعين.

تظهر القيمة العملية للتشغيل المتبادل بسهولة أكبر في البيئات التي يجب أن تتعاون فيها العديد من الأنظمة تحت ضغط وقت، أو عبر بائعين متعددين، أو خلال دورات حياة تقنية طويلة.

التحديات التي تواجه تحقيق التشغيل المتبادل

الأنظمة القديمة والتصاميم الخاصة

أحد أكثر الحواجز شيوعًا للتشغيل المتبادل هو وجود أنظمة قديمة لم يتم تصميمها للتبادل المفتوح الحديث. قد تستخدم المنصات القديمة بروتوكولات خاصة وهياكل بيانات غير موثقة وواجهات برمجة تطبيقات محدودة أو افتراضات تشغيل ثابتة تجعل الدمج صعبًا. حتى عند توفر البوابات، قد يظل التشغيل المتبادل الناتج جزئيًا.

غالبًا ما تواجه المنظمات هذا التحدي خلال مشاريع التحديث، خاصة في الصناعة والرعاية الصحية والبنية التحتية للاتصالات حيث قد تظل المعدات في الخدمة لسنوات عديدة.

نماذج البيانات والمصطلحات غير المتسقة

تحدٍ آخر هو أن الأنظمة المختلفة غالبًا ما تصف الشيء نفسه بطرق مختلفة. قد تستخدم أسماء حقول مختلفة، أو رموز حالة، أو أولويات أحداث، أو معرفات، أو وحدات، أو سير عمل مختلفة. قد تبدو هذه الاختلافات طفيفة في البداية، لكنها يمكن أن تخلق احتكاكًا كبيرًا عندما تحتاج الأنظمة إلى تبادل المعلومات المشتركة والتصرف بها تلقائيًا.

لهذا السبب يتطلب التشغيل المتبادل أكثر من مجرد الوصول إلى الواجهة. بل يتطلب أيضًا تصميم البيانات والإدارة والتعيين، وأحيانًا اتفاق تنظيمي حول التعريفات التي سيتم التعامل معها كمرجعية.

قيود الأمن والخصوصية والإدارة

يجب موازنة التشغيل المتبادل مع الأمن والتحكم في السياسات. كلما زادت سهولة تبادل البيانات بين الأنظمة، زادت أهمية إدارة الأذونات وسجلات التدقيق والتشفير وتقليل البيانات والتحقق من الهوية ومتطلبات الامتثال. في بعض البيئات، لا يكمن الصعوبة الرئيسية في ربط الأنظمة، بل في ربطها بطريقة آمنة وقانونية.

تساعد الإدارة القوية في حل هذا التوتر. فهي تضمن أن يدعم التشغيل المتبادل القيمة التجارية دون تقويض متطلبات الخصوصية أو السلامة أو إدارة المخاطر.

أفضل الممارسات لبناء أنظمة قابلة للتشغيل المتبادل

تفضيل المعايير المفتوحة حيثما يكون ذلك عمليًا

غالبًا ما تكون المعايير المفتوحة هي الأساس الأكثر استدامة للتشغيل المتبادل لأنها تقلل من الاعتماد على الواجهات المخصصة الفردية. عندما توجد معايير متبناة على نطاق واسع، فإنها عادةً ما تجعل التوسع المستقبلي وتنوع البائعين والصيانة طويلة الأمد أسهل.

هذا لا يعني أنه يمكن توحيد كل بيئة على الفور. لكن استخدام الواجهات المفتوحة والموثقة جيدًا كلما كان ذلك عمليًا يحسن التشغيل المتبادل بمرور الوقت.

تحديد معنى البيانات في وقت مبكر

تركز العديد من المشاريع أولاً على النقل وتكتشف لاحقًا فقط أن البيانات نفسها غامضة. النهج الأفضل هو تحديد المعنى التجاري ومنطق الحقول وفئات الأحداث والوحدات والهويات وتوقعات سير العمل في وقت مبكر من عملية التصميم. وهذا يحسن كل من التبادل التقني والفائدة التشغيلية.

التصميم للإدارة، وليس فقط للاتصال

يجب أن يشمل التشغيل المتبادل الملكية والتحكم في الإصدارات والاختبار والمراقبة والمراجعة الأمنية. غالبًا ما تصبح الاتصالات التي تعمل في البداية لكن لا تُدار بشكل جيد هشة مع تطور الأنظمة. تحول الإدارة القوية التشغيل المتبادل إلى قدرة دائمة بدلاً من نتيجة مشروع مؤقتة.

الأسئلة الشائعة

ما هو التشغيل المتبادل ببساطة؟

التشغيل المتبادل هو قدرة الأنظمة المختلفة على تبادل المعلومات واستخدام تلك المعلومات بشكل صحيح. فهو يعني أن الأنظمة يمكن أن تعمل معًا، وليس فقط الاتصال.

ما الفرق بين التشغيل المتبادل والدمج؟

يعني الدمج عادةً ربط الأنظمة تقنيًا. التشغيل المتبادل هو الناتج الأوسع حيث يمكن للأنظمة المتصلة تبادل المعلومات وتفسيرها واستخدامها مع الحد الأدنى من الاحتكاك.

لماذا يعد التشغيل المتبادل مهمًا؟

فهو يقلل من عزلة المعلومات، ويحسن الكفاءة، ويدعم قرارات أفضل، ويزيد من المرونة، ويجعل من السهل ربط الأنظمة من بائعين مختلفين أو أجيال تقنية مختلفة.

أين يُستخدم التشغيل المتبادل بشكل شائع؟

يُستخدم على نطاق واسع في البرمجيات المؤسسية والبيئات السحابية وتبادل البيانات الصحية والأتمتة الصناعية وأنظمة إنترنت الأشياء والاتصالات والاتصالات في حالات الطوارئ وشبكات السلامة العامة.

هل يتطلب التشغيل المتبادل معايير مفتوحة؟

ليس دائمًا، لكن المعايير المفتوحة عادةً ما تجعل تحقيق التشغيل المتبادل وتوسيعه والحفاظ عليه أسهل. فهي تقلل من عمل الترجمة المخصص وتدعم التعاون الأوسع بين البائعين المتعددين.