لماذا تحتاج السجلات إلى مغادرة النظام الأصلي

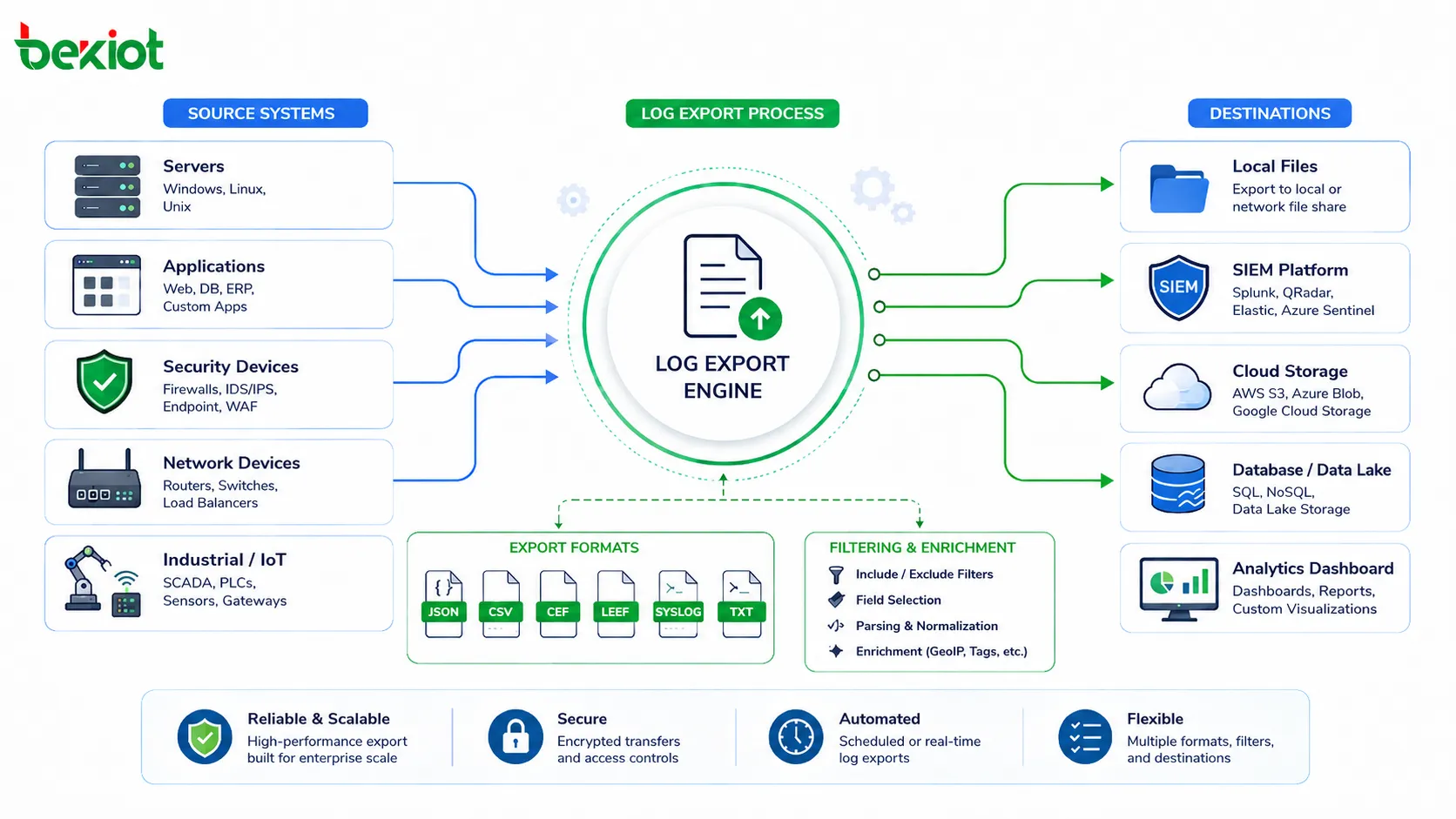

تصدير السجلات هو عملية استخراج سجلات النظام، وسجلات التطبيقات، وسجلات الأمان، وسجلات الأجهزة، وسجلات التشغيل، وسجلات الوصول، ورسائل الأخطاء، وأحداث الإنذار، أو مسارات التدقيق من نظام ما، ثم حفظها أو إرسالها إلى موقع آخر لأغراض التخزين أو المراجعة أو التحليل أو الامتثال أو استكشاف الأعطال.

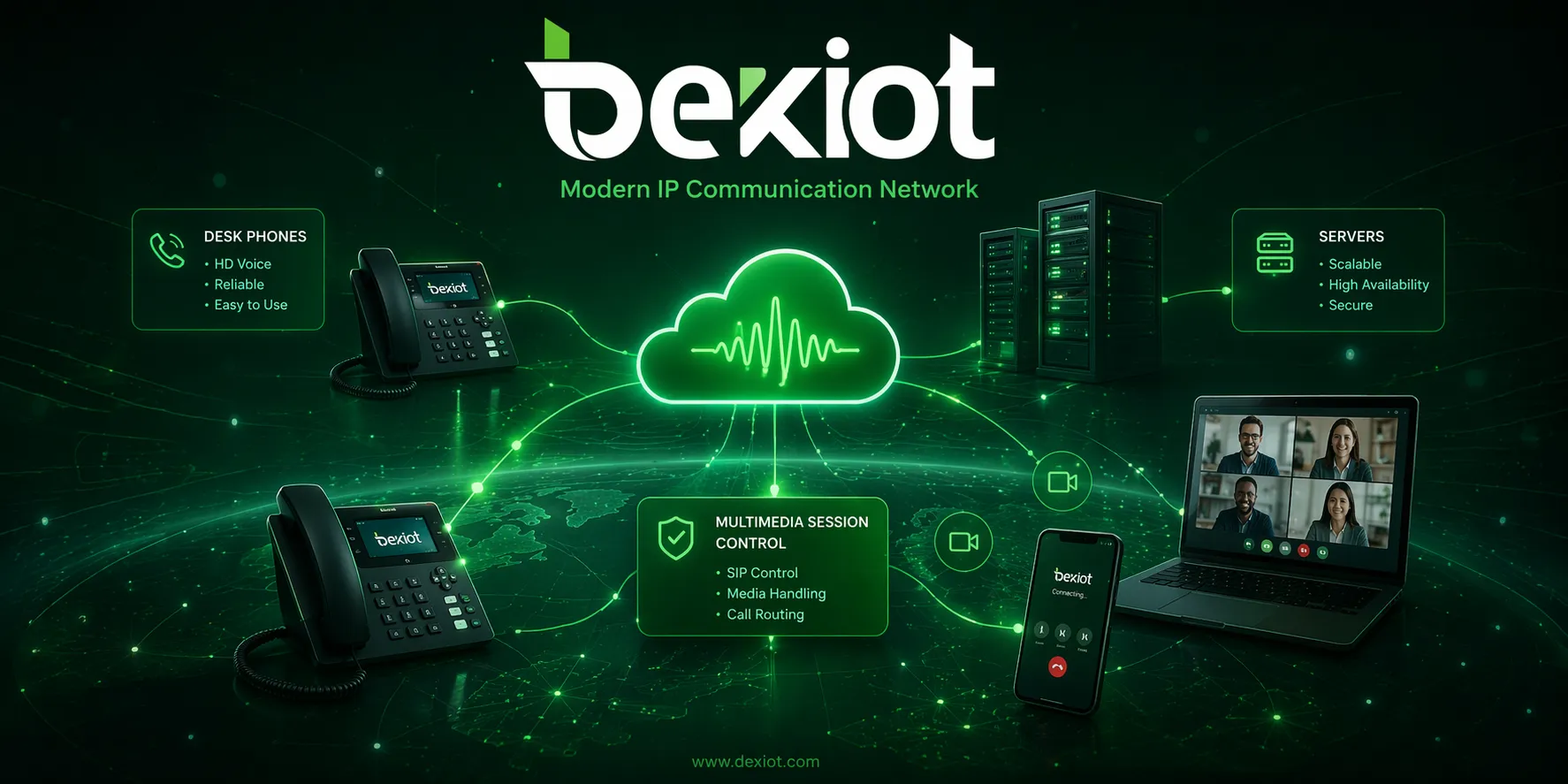

في كثير من البيئات الرقمية والتشغيلية، تُنشأ السجلات باستمرار. فالخوادم تسجل نشاط المستخدمين، والتطبيقات تسجل الأخطاء، والجدران النارية تسجل محاولات الوصول، ومنصات الاتصالات تسجل أحداث المكالمات، والأجهزة الصناعية تسجل الإنذارات، والمنصات السحابية تسجل سلوك الخدمات. يجعل تصدير السجلات هذه السجلات أسهل في الحفظ والبحث والمقارنة والمشاركة والتحليل خارج النظام الأصلي.

يحوّل تصدير السجلات السجلات التشغيلية المتفرقة إلى أدلة قابلة للاستخدام، ومواد تشخيصية، وبيانات امتثال، ومعلومات داعمة لاتخاذ القرار.

المعنى الأساسي لتصدير السجلات

يعني تصدير السجلات أخذ بيانات السجل من نظام مصدر ونقلها إلى ملف، أو قاعدة بيانات، أو منصة مراقبة، أو نظام SIEM، أو تخزين سحابي، أو أداة تحليل، أو أرشيف نسخ احتياطي، أو بيئة تقارير. يمكن استخدام السجل المصدّر فورًا للتحقيق، أو تخزينه للمراجعة المستقبلية.

تشمل تنسيقات التصدير الشائعة CSV وTXT وJSON وXML وSyslog وتقارير PDF وجداول قواعد البيانات والملفات المضغوطة أو حزم السجلات الخاصة بمنصة معينة. يعتمد التنسيق الأنسب على طريقة استخدام السجلات بعد التصدير.

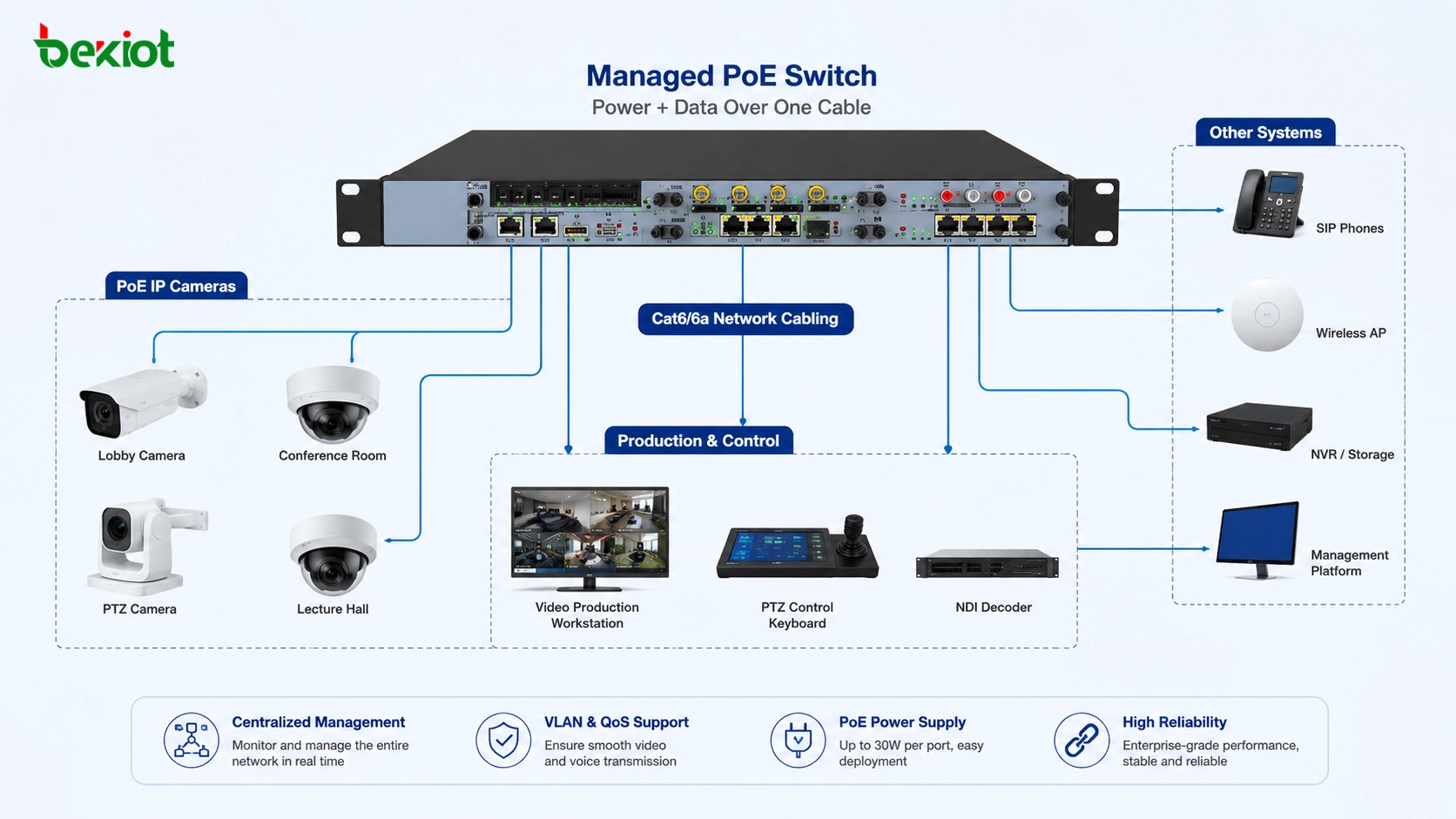

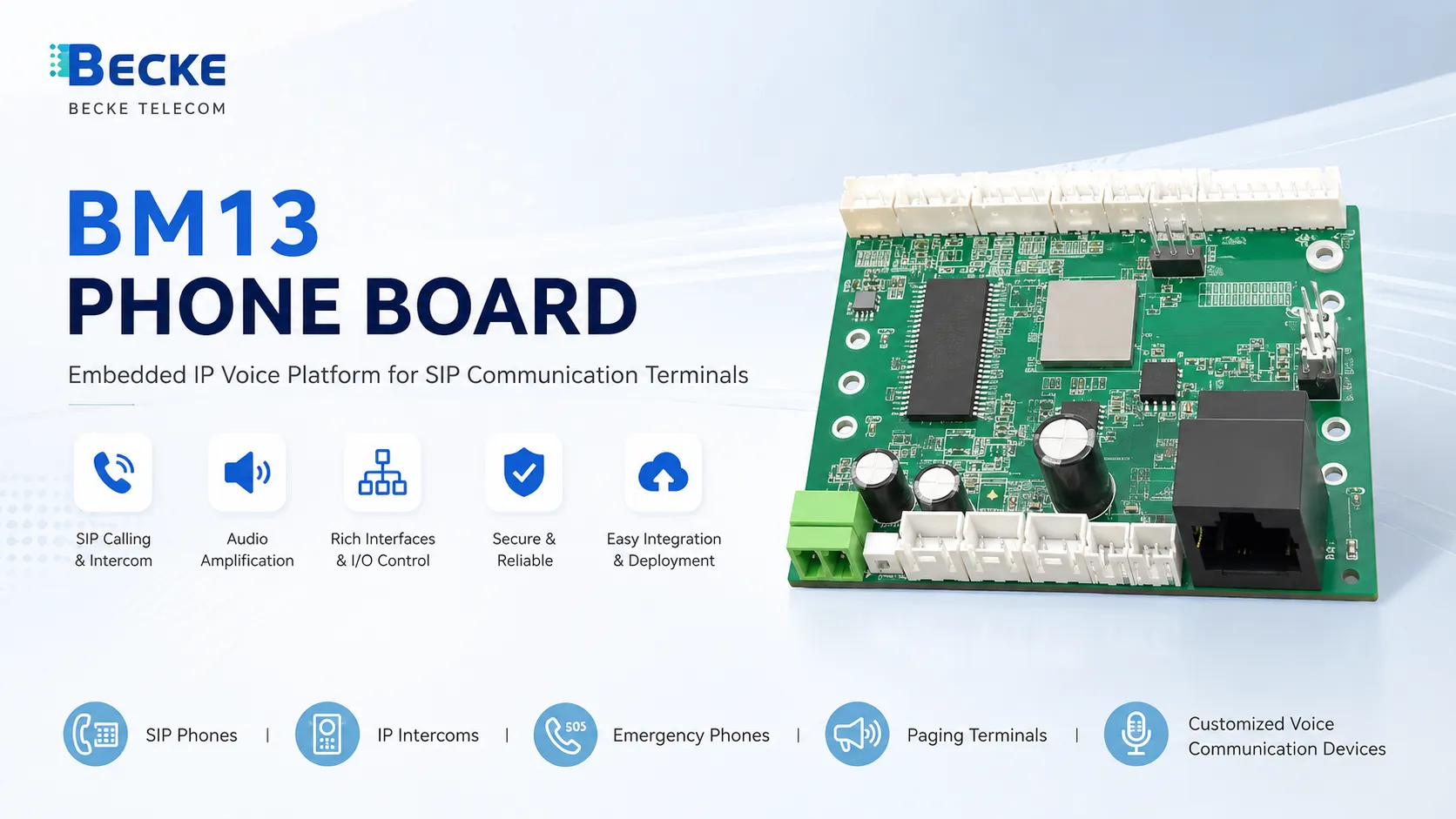

مصدر السجل

مصدر السجل هو النظام الذي ينشئ السجل. قد يكون نظام تشغيل، أو خادم ويب، أو قاعدة بيانات، أو جدارًا ناريًا، أو موجّهًا، أو مبدّلًا، أو خادم تطبيقات، أو نظام تحكم في الوصول، أو منصة سحابية، أو جهاز طرفي، أو بوابة إنترنت الأشياء، أو متحكمًا صناعيًا، أو منصة برمجيات أعمال.

قد ينتج كل مصدر أنواعًا مختلفة من السجلات. فعلى سبيل المثال، يمكن للجدار الناري تسجيل حركة المرور وأحداث الأمان، بينما قد يسجل التطبيق محاولات تسجيل الدخول، وإجراءات المستخدمين، وأخطاء API، وأعطال قواعد البيانات، واستثناءات الخدمة.

وجهة التصدير

وجهة التصدير هي المكان الذي تُخزَّن فيه بيانات السجل أو تُحلَّل بعد مغادرتها نظام المصدر. قد تكون مجلدًا محليًا، أو خادمًا بعيدًا، أو منصة SIEM، أو نظام إدارة سجلات، أو حاوية تخزين سحابية، أو أرشيف امتثال، أو مستودع بيانات، أو أداة صيانة.

اختيار الوجهة الصحيحة مهم. قد يكون ملف تصدير مؤقت كافيًا لاستكشاف سريع للأعطال، بينما تتطلب مراقبة الأمان ومراجعة الامتثال غالبًا تخزينًا مركزيًا ومحميًا وقابلًا للبحث.

كيف تعمل عملية تصدير السجلات

تبدأ عملية تصدير السجلات عادةً بتحديد نوع السجل، أو النطاق الزمني، أو فئة الحدث، أو الجهاز، أو المستخدم، أو وحدة التطبيق، أو مستوى الخطورة. ثم يستخرج النظام السجلات المطابقة ويحوّلها إلى التنسيق المطلوب.

بعد التصدير، يمكن تنزيل ملف السجل أو تدفق السجلات، أو نقله، أو أرشفته، أو استيراده إلى أداة أخرى، أو إرساله تلقائيًا إلى منصة مركزية. في الأنظمة الأكبر، قد تكون هذه العملية مجدولة أو مؤتمتة بدلًا من تنفيذها يدويًا.

التصدير اليدوي

ينفذ التصدير اليدوي مسؤول أو مستخدم مخوّل عبر واجهة إدارة، أو سطر أوامر، أو أداة تقارير، أو وحدة تحكم النظام. يحدد المستخدم نطاق السجلات المطلوب وينزل النتيجة.

هذه الطريقة مفيدة لاستكشاف الأعطال بشكل متقطع، أو طلبات التدقيق، أو مراجعة الحوادث، أو الدعم الفني. لكنها ليست مثالية للمراقبة طويلة المدى لأنها تعتمد على إجراء بشري، وقد تفوّت أحداثًا مهمة إذا لم تُنفذ بانتظام.

التصدير المجدول

يعمل التصدير المجدول تلقائيًا ضمن فواصل زمنية محددة، مثل كل ساعة أو يوم أو أسبوع أو شهر. يصدر النظام السجلات إلى مسار تخزين أو تقرير بريد إلكتروني أو خادم بعيد أو منصة أرشفة وفق قاعدة مسبقة.

تحسن هذه الطريقة الاتساق. وهي مفيدة عندما تحتاج المؤسسات إلى تقارير منتظمة، أو حفظ طويل المدى، أو مراجعة تشغيلية، أو أدلة امتثال دون الاعتماد على التنزيل اليدوي.

إعادة توجيه السجلات في الوقت الفعلي

ترسل إعادة توجيه السجلات في الوقت الفعلي أحداث السجلات باستمرار أو شبه فوري إلى نظام آخر. وهذا شائع في مراقبة الأمان، وعمليات السحابة، وإدارة الشبكات، وقابلية مراقبة التطبيقات واسعة النطاق.

يسمح التصدير في الوقت الفعلي لفرق الأمان والتشغيل باكتشاف النشاط غير الطبيعي بسرعة أكبر. فعلى سبيل المثال، قد تؤدي محاولات الدخول الفاشلة المتكررة، أو أخطاء النظام، أو هجمات الشبكة، أو أحداث خروج الأجهزة عن الاتصال، أو تعطل التطبيقات إلى تنبيهات بعد وقت قصير من حدوثها.

الوظائف الرئيسية لتصدير السجلات

يدعم تصدير السجلات العديد من الوظائف التشغيلية والأمنية. فهو يساعد الفرق على فهم ما حدث، ومتى حدث، ومن كان طرفًا فيه، وأي نظام تأثر، وما الإجراء التالي المطلوب.

استكشاف الأعطال وتحليل السبب الجذري

عندما يفشل نظام ما، غالبًا ما توفر السجلات أولى الأدلة التقنية. تساعد السجلات المصدّرة المهندسين على مراجعة الأخطاء، ومقارنة الطوابع الزمنية، وتحديد الأعطال المتكررة، وتتبع إجراءات المستخدمين، وفهم سلوك النظام قبل المشكلة وبعدها.

على سبيل المثال، قد يكون تعطل تطبيق مرتبطًا بانتهاء مهلة قاعدة بيانات، أو طلب API فاشل، أو خطأ في الذاكرة، أو مشكلة صلاحيات. تسمح السجلات المصدّرة للفرق بالتحقيق في التسلسل الكامل بدلًا من الاعتماد فقط على لقطات الشاشة أو وصف المستخدمين.

التحقيق الأمني

تستخدم فرق الأمان السجلات المصدّرة للتحقيق في النشاط المشبوه، ومحاولات الدخول الفاشلة، والوصول غير المصرح به، وسلوك البرمجيات الخبيثة، وحظر الجدران النارية، وتغييرات الامتيازات، وأحداث الوصول إلى البيانات، وحركة الشبكة غير الطبيعية.

التصدير المركزي للسجلات مهم بشكل خاص، لأن المهاجمين قد يحاولون مسح السجلات المحلية بعد اختراق نظام. إرسال السجلات إلى تخزين خارجي محمي يساعد في الحفاظ على الأدلة للتحليل اللاحق.

دعم الامتثال والتدقيق

تحتاج مؤسسات كثيرة إلى الاحتفاظ بسجلات التشغيل، وسجلات الوصول، وسجلات الأمان، وسجلات النشاط الإداري لأغراض الامتثال، أو المراجعة القانونية، أو تدقيق العملاء، أو الحوكمة الداخلية.

يساعد تصدير السجلات في تقديم أدلة على أن الأنظمة شُغّلت أو استُخدمت أو رُوقبت أو صينت وفق السياسة. ويمكن أن تدعم البيانات المصدّرة مسارات التدقيق، وتقارير الحوادث، ومراجعات الوصول، والوثائق التنظيمية.

مراقبة الأداء

يمكن للسجلات إظهار أنماط أداء النظام مثل الاستعلامات البطيئة، والطلبات الفاشلة، ومعدلات الأخطاء المرتفعة، وإعادة تشغيل الخدمات، والأجهزة المحمّلة، وتأخير الشبكة، أو أحداث انتهاء المهلة المتكررة.

عند تصديرها إلى أدوات التحليل، يمكن أن تدعم بيانات السجلات لوحات المعلومات، وتقارير الاتجاهات، وتخطيط السعة، وتحسين جودة الخدمة. يساعد ذلك الفرق على اكتشاف المشاكل قبل أن يبلغ عنها المستخدمون.

المزايا المميزة لتصدير السجلات

الميزة المميزة لتصدير السجلات هي أنه يجعل السجلات التشغيلية قابلة للنقل، ومستقلة، وقابلة للبحث، وقابلة لإعادة الاستخدام. فلا تبقى السجلات محصورة داخل جهاز أو منصة واحدة، بل يمكن تحليلها عبر الأنظمة والحفاظ عليها بعد انتهاء عمر البيئة الأصلية.

حفظ الأدلة بشكل مستقل

يمكن تخزين السجلات المصدّرة خارج نظام المصدر. وهذا يحمي السجلات عندما يُعاد تشغيل النظام الأصلي، أو يُستبدل، أو يتضرر، أو يُرقّى، أو يتعرض لهجوم، أو يُزال من الخدمة.

في تحقيقات الحوادث، يكون التخزين المستقل ذا قيمة كبيرة. فإذا بقيت جميع السجلات على النظام المتأثر فقط، فقد تضيع الأدلة عند فشل الجهاز أو عندما يغير مهاجم السجلات المحلية.

التحليل عبر الأنظمة

لا تحدث معظم الحوادث داخل نظام واحد فقط. فقد تتضمن مشكلة تسجيل دخول مستخدم سجلات خدمة الهوية، وسجلات التطبيق، وسجلات الجدار الناري، وسجلات قاعدة البيانات، وسجلات الجهاز الطرفي. يتيح تصدير السجلات جمع هذه السجلات ومقارنتها.

يساعد التحليل عبر الأنظمة الفرق على بناء خط زمني كامل. وهذا مفيد للتحقيقات الأمنية، وتصحيح أخطاء التطبيقات، واستكشاف أعطال الشبكة، والمراجعة التشغيلية.

الاحتفاظ طويل المدى

تخزن أنظمة كثيرة السجلات لمدة محدودة فقط بسبب صغر التخزين المحلي. يتيح تصدير السجلات إلى تخزين خارجي الاحتفاظ بها لأسابيع أو أشهر أو سنوات وفق السياسة.

الاحتفاظ طويل المدى مهم للتدقيق، والاكتشاف المتأخر للحوادث، وتحليل الاتجاهات، والمقارنة التاريخية. وبعض المشكلات لا تظهر إلا عند توفر السجلات القديمة.

تقارير مرنة

يمكن استيراد السجلات المصدّرة إلى جداول البيانات، أو أدوات BI، أو منصات SIEM، أو بحيرات البيانات، أو أنظمة التقارير. وهذا يسهل إنشاء الملخصات، والمخططات، وتقارير الحوادث، وسجلات الامتثال، ولوحات التشغيل.

بدلًا من عرض السجلات فقط عبر واجهة النظام الأصلية، يمكن للفرق معالجتها باستخدام أدوات تناسب سير العمل واحتياجات التقارير لديها.

تعاون أفضل

يمكن مشاركة السجلات المصدّرة مع الفرق الداخلية، أو الموردين، أو الدعم الفني، أو المدققين، أو مستشاري الأمن السيبراني، أو فرق الإدارة. وهذا يساعد أصحاب المصلحة المختلفين على مراجعة الأدلة نفسها.

يجب أن تتبع المشاركة قواعد الأمان والخصوصية. قد تحتاج الحقول الحساسة إلى إخفاء، أو تشفير، أو موافقة وصول قبل توزيعها.

تنسيقات تصدير السجلات الشائعة

يؤثر تنسيق تصدير السجلات في سهولة قراءة السجلات والبحث فيها واستيرادها وتحليلها. التنسيقات المقروءة للبشر مناسبة للمراجعة السريعة، بينما تكون التنسيقات المنظمة أفضل للأتمتة والتحليلات.

| التنسيق | الاستخدام النموذجي | الفائدة الرئيسية |

|---|---|---|

| TXT | سجلات نظام بسيطة، مراجعة الدعم، فحص يدوي | سهل الفتح والقراءة |

| CSV | تقارير، قوائم تدقيق، تحليل بجداول البيانات | سهل التصفية والفرز والمعالجة |

| JSON | واجهات API، منصات سحابية، أنظمة إدارة السجلات | منظم وقابل للقراءة آليًا |

| XML | أنظمة مؤسسية، تكاملات قديمة، تبادل بيانات رسمي | منظم وذو وصف ذاتي |

| Syslog | أجهزة الشبكة، الخوادم، الجدران النارية، الإرسال إلى SIEM | مدعوم على نطاق واسع للتسجيل المركزي |

| تقرير PDF | مراجعة الإدارة، تقديم تدقيق رسمي | مقروء ومناسب للعرض |

السجلات المنظمة وغير المنظمة

تكون السجلات غير المنظمة عادةً رسائل نصية عادية. وهي سهلة القراءة للبشر، لكنها أصعب على الأنظمة عند التحليل الآلي. تستخدم السجلات المنظمة حقولًا مثل الطابع الزمني، ومعرّف الجهاز، والمستخدم، ونوع الحدث، والخطورة، وعنوان IP المصدر، والإجراء، والنتيجة.

السجلات المنظمة أفضل للتحليل واسع النطاق لأنها أسهل في التصفية والربط. وفي المنصات الحديثة، تُستخدم JSON وSyslog المنظم غالبًا للمعالجة الآلية.

حزم السجلات المضغوطة

قد تصدر الأنظمة الكبيرة السجلات في شكل حزم مضغوطة. وقد تشمل هذه الحزم عدة ملفات، مثل سجلات النظام، وسجلات التصحيح، ولقطات التكوين، وتفريغات الأعطال، وبيانات التشخيص الوصفية.

هذا مفيد للدعم الفني لأن المهندسين يستطيعون مراجعة البيئة كاملة بدلًا من تلقي ملف سجل واحد غير مكتمل. ومع ذلك، قد تحتوي حزم السجلات المضغوطة على معلومات حساسة ويجب حمايتها.

التطبيقات في بيئات مختلفة

يُستخدم تصدير السجلات في بيئات تقنية المعلومات، والأمان، والأعمال، والسحابة، والصناعة، والاتصالات. تختلف أنواع السجلات من بيئة إلى أخرى، لكن الحاجة إلى التتبع والتحليل متشابهة.

عمليات تقنية المعلومات المؤسسية

تصدر فرق تقنية المعلومات سجلات الخوادم، والأجهزة الطرفية، وقواعد البيانات، والتطبيقات، وأنظمة الهوية، ومنصات البريد الإلكتروني، وأنظمة النسخ الاحتياطي، وأجهزة الشبكة. تدعم هذه السجلات استكشاف الأعطال، ودعم المستخدمين، ومراجعة التصحيحات، وتخطيط السعة، وإدارة الخدمات.

عندما تُدمج الأنظمة في منصة سجلات مركزية، يستطيع المسؤولون البحث في الأحداث عبر مصادر كثيرة من واجهة واحدة. وهذا يحسن سرعة الاستجابة أثناء الحوادث.

مراقبة الأمن السيبراني

تستخدم فرق الأمان تصدير السجلات لجمع سجلات المصادقة، وسجلات الجدران النارية، وسجلات VPN، وأحداث أمان الأجهزة الطرفية، وتنبيهات كشف التسلل، ونشاط الحسابات ذات الامتيازات، وسجلات الوصول السحابي.

تساعد هذه السجلات في اكتشاف أنماط الهجوم، والتحقيق في الحوادث، ودعم المراجعة الجنائية الرقمية. كما يساعد تصدير السجلات إلى تخزين محمي في الحفاظ على السجلات حتى إذا اختُرق النظام الأصلي.

إدارة التطبيقات وواجهات API

يصدر المطورون وفرق DevOps سجلات التطبيقات، وسجلات بوابات API، وسجلات الحاويات، وسجلات الخدمات، وآثار الأخطاء، ومقاييس الأداء. يساعد ذلك في تحديد الأخطاء البرمجية، والطلبات الفاشلة، وارتفاعات زمن الاستجابة، ومشكلات تجربة المستخدم.

في بيئات الخدمات المصغرة، تعد السجلات المصدّرة أساسية لأن طلبًا واحدًا من المستخدم قد يمر عبر عدة خدمات. يساعد التحليل المركزي للسجلات في إعادة بناء مسار الطلب الكامل.

المنصات السحابية ومنصات SaaS

توفر المنصات السحابية سجلات لموارد الحوسبة، والوصول إلى التخزين، ونشاط الهوية، واستدعاءات API، وحركة الشبكة، وأحداث قواعد البيانات، وقواعد الأمان. وقد توفر منصات SaaS سجلات تدقيق، وسجلات نشاط المستخدم، وسجلات التغييرات الإدارية.

يساعد تصدير هذه السجلات المؤسسات على تلبية متطلبات الحوكمة والحفاظ على الرؤية خارج عرض وحدة التحكم الافتراضي لدى المزود.

الأنظمة الصناعية وأنظمة المرافق

قد تصدر الأنظمة الصناعية، ومنصات أتمتة المباني، وأنظمة التحكم في الوصول، وأنظمة الفيديو، ولوحات الإنذار، ومنصات الصيانة سجلات الأحداث، وسجلات أعطال الأجهزة، وسجلات الوصول، وإجراءات المشغلين.

تدعم هذه السجلات مراجعة الحوادث، وتخطيط الصيانة، وتحليل السلامة، والتقارير التشغيلية. وفي المرافق الكبيرة، تساعد السجلات المصدّرة في تحديد الأعطال المتكررة عبر الأجهزة والمواقع.

اعتبارات الأمان والخصوصية

يمكن أن يكشف تصدير السجلات معلومات حساسة إذا لم يُدار بشكل صحيح. قد تشمل السجلات أسماء مستخدمين، وعناوين IP، ومعرّفات أجهزة، ورموز وصول، وبيانات شخصية، ومسارات نظام، وأخطاء داخلية، وسجلات مكالمات، ومعلومات موقع، أو أحداث أمان.

التحكم في الوصول

يجب أن يكون المستخدمون المخوّلون فقط قادرين على تصدير السجلات. وينبغي تقييد أذونات التصدير حسب الدور الوظيفي، وحساسية البيانات، وحاجة العمل.

في الأنظمة عالية المخاطر، قد يتطلب تصدير السجلات موافقة، أو مصادقة متعددة العوامل، أو مراجعة إدارية. وهذا يمنع المستخدمين غير المخوّلين من استخراج بيانات تشغيلية حساسة.

إخفاء البيانات

قد تحتاج بعض حقول السجلات إلى إخفاء قبل المشاركة. قد يشمل ذلك كلمات المرور، والرموز، والمعرّفات الشخصية، وأرقام الهواتف، وعناوين البريد الإلكتروني، ومعرّفات العملاء، وعناوين IP، أو بيانات الأعمال السرية.

يُعد إخفاء البيانات مهمًا بشكل خاص عند إرسال السجلات إلى موردين خارجيين، أو مستشارين، أو مدققين، أو منتديات دعم عامة. مشاركة السجلات الخام دون مراجعة قد تخلق مخاطر خصوصية وأمان.

التشفير والنقل الآمن

يجب حماية السجلات المصدّرة أثناء النقل والتخزين. قد تشمل الطرق الآمنة تنزيلات HTTPS، ونقل SFTP، والأرشيفات المشفرة، والحاويات السحابية ذات التحكم في الوصول، واتصالات VPN، والتشفير أثناء التخزين.

غالبًا ما تكون مرفقات البريد الإلكتروني العادية خطرة بالنسبة للسجلات الحساسة. يجب أن تحدد المؤسسات طرق النقل المعتمدة لعمليات الدعم والتدقيق.

التحديات والأخطاء الشائعة

قد يفشل تصدير السجلات في تحقيق القيمة إذا كانت السجلات غير مكتملة، أو غير متسقة، أو سيئة التنسيق، أو صعبة البحث. يجب تصميم عملية تصدير جيدة قبل وقوع الحادث.

تصدير بيانات قليلة جدًا

إذا صُدّر جزء صغير فقط من السجل، فقد يفوت المحققون السبب الحقيقي. فعلى سبيل المثال، تصدير لحظة الخطأ فقط دون التحذيرات السابقة قد يخفي التسلسل الذي أدى إلى الفشل.

عند التحقيق في الحوادث، يكون من المفيد غالبًا تصدير نطاق زمني أوسع قبل الحدث وبعده. وهذا يمنح الفرق سياقًا أكبر للتحليل.

تصدير بيانات كثيرة غير مفلترة

قد يؤدي تصدير كل السجلات دون مرشحات إلى ملفات ضخمة يصعب مراجعتها. وقد تحتوي التصديرات الكبيرة أيضًا على بيانات حساسة غير ضرورية.

النهج الأفضل هو تحديد مرشحات مفيدة مثل النطاق الزمني، والخطورة، والجهاز، والمستخدم، والوحدة، ونوع الحدث، أو رمز الخطأ. وبالنسبة للتحليلات طويلة المدى، تكون الفهرسة المركزية غالبًا أكثر فعالية من مراجعة الملفات يدويًا.

تجاهل مزامنة الوقت

يعتمد تحليل السجلات بدرجة كبيرة على الطوابع الزمنية الدقيقة. إذا استخدمت الخوادم والأجهزة والتطبيقات أوقاتًا مختلفة، يصبح من الصعب إعادة بناء الخط الزمني للحدث.

يجب أن تستخدم الأنظمة مزامنة وقت موثوقة مثل NTP. كما يجب توثيق إعدادات المنطقة الزمنية، خصوصًا في البيئات متعددة المواقع والسحابية.

عدم وجود سياسة احتفاظ

من دون سياسة احتفاظ، قد تُحذف السجلات مبكرًا جدًا أو تُخزن لمدة أطول من اللازم. الاحتفاظ القصير قد يضر التحقيقات، بينما الاحتفاظ المفرط قد يزيد تكلفة التخزين ومخاطر الخصوصية.

يجب أن تتوافق مدة الاحتفاظ مع المتطلبات التشغيلية والأمنية والقانونية ومتطلبات الامتثال. وقد تحتاج أنواع مختلفة من السجلات إلى فترات احتفاظ مختلفة.

أفضل الممارسات لتصدير السجلات

يجب أن تركز استراتيجية تصدير السجلات الموثوقة على الاتساق، والأمان، وقابلية الاستخدام، وقيمة الاسترداد. يجب أن تكون السجلات سهلة العثور عند الحاجة، ومحمية أيضًا من الاستخدام غير المصرح به.

تحديد نطاق التصدير

يجب أن تحدد المؤسسات أي الأنظمة تحتاج إلى تصدير السجلات، وما أنواع السجلات المهمة، وكم مرة يجب أن يتم التصدير، ومن يمكنه الوصول إلى السجلات المصدّرة.

يجب أن تشمل الأنظمة الحرجة عادةً سجلات النظام، وسجلات الأمان، وسجلات نشاط المستخدم، وسجلات تغيير التكوين، وسجلات الأخطاء. أما الأنظمة الأقل أهمية فقد تحتاج فقط إلى سجلات أحداث أساسية.

استخدام تسمية متسقة

يجب أن تستخدم الملفات المصدّرة قواعد تسمية واضحة. يمكن أن تشمل أسماء الملفات المفيدة اسم النظام، ونوع السجل، ونطاق التاريخ، والموقع، والخطورة، ووقت التصدير.

تقلل التسمية المتسقة الالتباس أثناء التدقيق ومراجعة الحوادث. كما تساعد الفرق على العثور على الملف الصحيح بسرعة عند وجود العديد من التصديرات.

حماية الملفات المصدّرة

يجب تخزين السجلات المصدّرة بأمان. يجب تقييد الوصول، وتشفير الملفات الحساسة. وإذا لم تعد السجلات مطلوبة، فيجب حذفها وفق السياسة.

في التحقيقات الرسمية، يجب حماية السجلات المصدّرة من التعديل. يمكن استخدام قيم التجزئة، أو التوقيعات الرقمية، أو مستودعات الأدلة المضبوطة عندما تكون السلامة مهمة.

مراجعة جودة التصدير

بعد التصدير، يجب على المستخدمين التأكد من أن الملف يفتح بشكل صحيح، ويحتوي على النطاق الزمني المتوقع، ويتضمن الحقول الكاملة، ويمكن استيراده إلى أداة التحليل المقصودة.

هذا مهم بشكل خاص قبل إرسال السجلات إلى الدعم الفني أو المدققين. فقد يؤدي تصدير تالف أو غير مكتمل إلى تأخير عملية المراجعة.

FAQ

هل يجب حفظ السجلات المصدّرة بشكل منفصل عن أنظمة الإنتاج؟

نعم، بالنسبة للأنظمة المهمة. يقلل التخزين المنفصل خطر فقدان السجلات عند فشل نظام الإنتاج، أو استبداله، أو اختراقه أثناء حادث أمني.

كيف يمكن التحقق من سلامة السجلات المصدّرة؟

يمكن التحقق من السلامة عبر checksums، أو قيم التجزئة، أو التوقيعات الرقمية، أو سجلات الوصول المضبوطة، أو التخزين للكتابة مرة واحدة، أو إجراءات إدارة الأدلة. وهذا مفيد عندما قد تدعم السجلات التحقيقات أو التدقيق.

ما المعلومات التي يجب إزالتها قبل مشاركة السجلات خارجيًا؟

يجب مراجعة الحقول الحساسة مثل كلمات المرور، والرموز، والبيانات الشخصية، ومعلومات العملاء، وتفاصيل IP الداخلية، والمسارات السرية، ومعرّفات الأعمال الخاصة، وإخفاؤها عند الضرورة.

هل يمكن أن يؤثر تصدير السجلات في أداء النظام؟

يمكن أن تؤثر التصديرات الكبيرة في الأداء إذا قرأت بيانات كثيرة من نظام مشغول. بالنسبة للمنصات الحرجة، يجب جدولة التصديرات بعناية أو معالجتها عبر تخزين سجلات مكرر أو أدوات تسجيل مركزية.

كم يجب الاحتفاظ بالسجلات المصدّرة؟

يعتمد الاحتفاظ على احتياجات العمل، وسياسة الأمان، والمتطلبات القانونية، والتزامات التدقيق، وتكلفة التخزين. قد تحتاج سجلات الأمان، وسجلات الوصول، وسجلات الامتثال إلى احتفاظ أطول من سجلات التصحيح الروتينية.

ما الذي يجب فحصه عند تعذر استيراد ملف سجل مصدّر؟

تحقق من ترميز الملف، وتنسيق الفاصل، وتنسيق الطابع الزمني، وأسماء الحقول، وحالة الضغط، وحجم الملف، وفواصل الأسطر، وإصدار التصدير، وما إذا كانت الأداة الهدف تدعم تنسيق السجل المختار.