بروتوكول التحكم في الإرسال، والذي يُشار إليه عادةً بـ TCP، هو أحد بروتوكولات الاتصال الأساسية في شبكات IP الحديثة. يعمل في طبقة النقل وهو مصمم لنقل بيانات التطبيقات بين الأطراف بطريقة موثوقة ومنظّمة ومتحكم فيها. عندما يفتح شخص موقعاً إلكترونياً، أو يحمّل ملفاً، أو يرسل بريداً إلكترونياً، أو ينشئ جلسة طرفية عن بُعد، أو يربط برنامجاً تجارياً بخادم، فإن TCP هو غالباً آلية النقل التي تضمن دقة التبادل واكتماله.

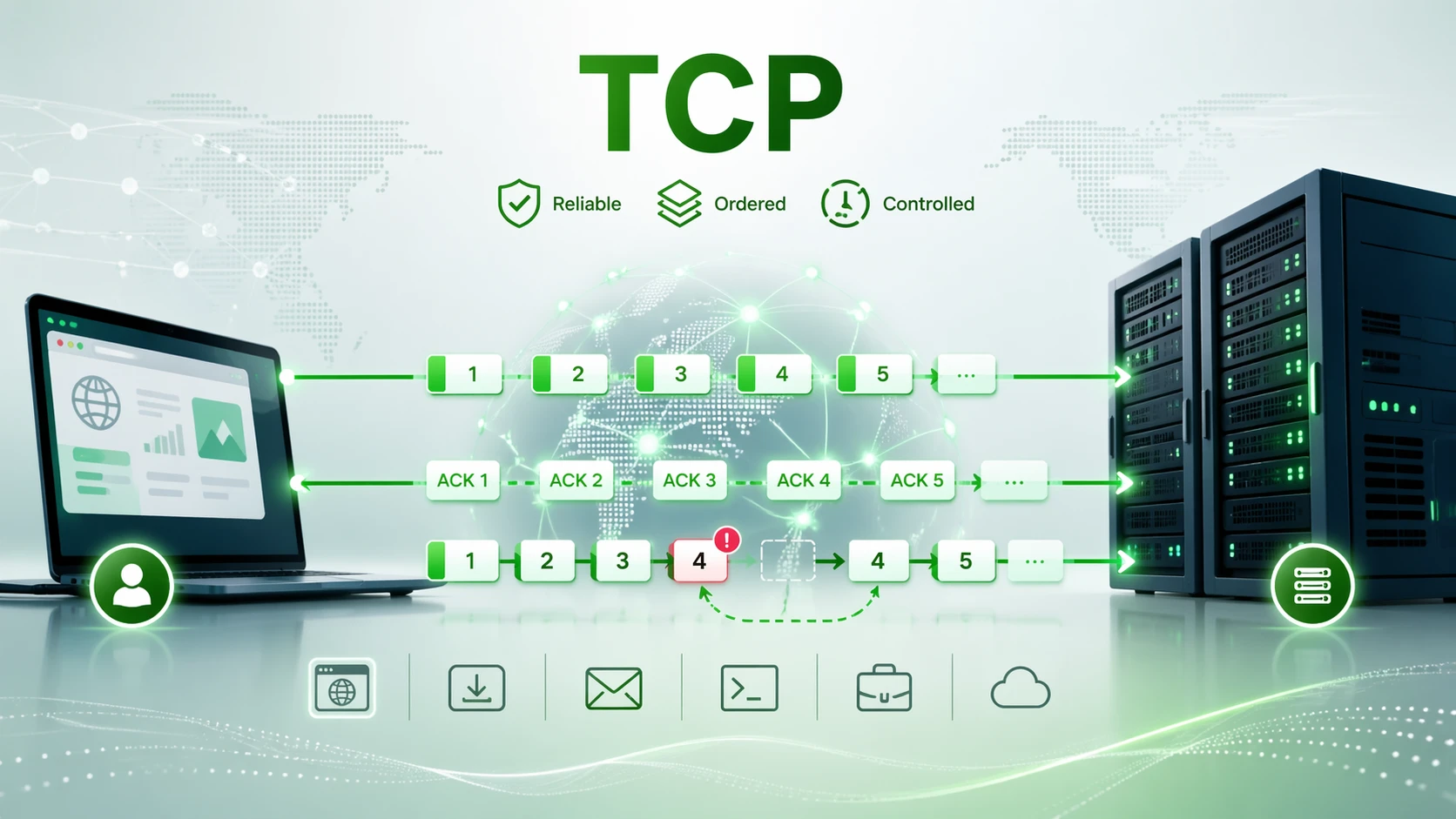

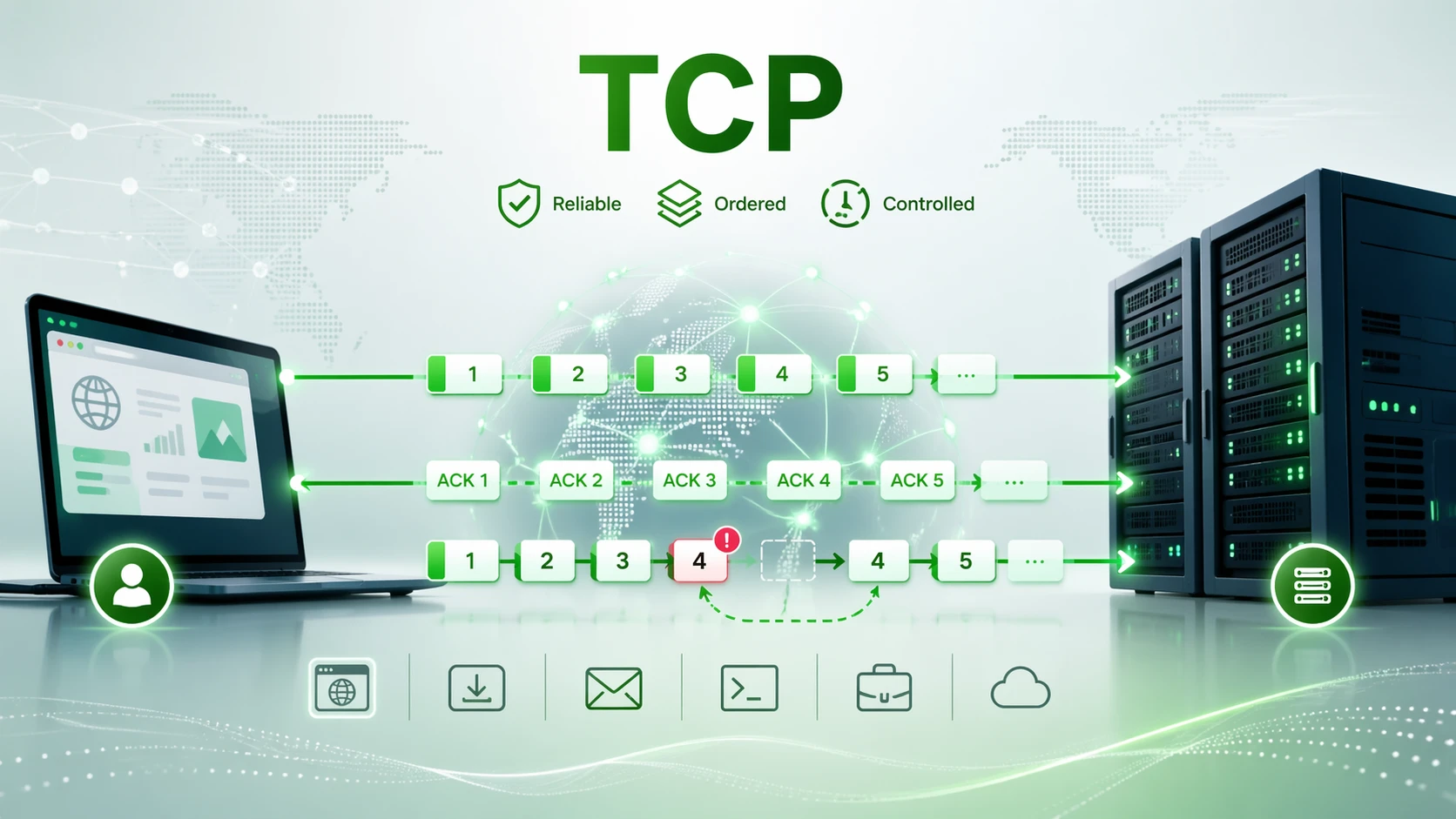

على عكس طرق التسليم القائمة على “أفضل جهد”، فإن TCP لا يقتصر على تمرير الرزم من مضيف إلى آخر. فهو ينشئ اتصالاً منطقياً، ويُرقّم أجزاء البيانات، ويؤكد ما وصل، ويعيد إرسال ما فُقد، وينظم سرعة الإرسال، ويساعد في منع المُرسِل من إغراق المستقبِل أو الشبكة. هذا المزيج من الموثوقية، والترتيب، والتحكم في التدفق هو السبب في أن TCP يبقى بروتوكولاً محورياً للتطبيقات التي تكون فيها صحة البيانات أهم من الحد الأدنى من النفقات الإضافية.

يضيف TCP إدارة الاتصال، والترقيم، والإقرارات، والتحكم في التدفق فوق تسليم رزم IP.

ما هو TCP؟

TCP كبروتوكول طبقة نقل

TCP هو بروتوكول طبقة نقل ضمن حزمة بروتوكولات الإنترنت. من الناحية العملية، هذا يعني أنه يقع فوق IP وتحت بروتوكولات التطبيق مثل HTTP وHTTPS وSMTP وIMAP وFTP وبروتوكولات قواعد البيانات والعديد من خدمات الوصول عن بُعد. يتولى IP معالجة العنونة والتوجيه عبر الشبكات، بينما يتولى TCP سلوك النقل من طرف إلى طرف بين مضيفين متصلين.

هذا التقسيم مهم لأن برمجيات التطبيق عادة لا ترغب في إدارة فقدان الرزم أو ازدواجيتها أو إعادة ترتيبها أو تكييف معدل الإرسال بنفسها. يوفر TCP خدمة نقل قياسية يمكن للتطبيقات استخدامها عبر المقابس (sockets) أو واجهات نظام التشغيل المماثلة. تتيح هذه الخدمة للمطورين التركيز على تنسيق رسائل التطبيق ومنطق العمل بينما تتولى طبقة النقل انضباط التسليم.

غالباً ما يُوصف TCP بأنه موجه للاتصال (connection-oriented)، لكن هذه العبارة قد يساء فهمها أحياناً. هذا لا يعني وجود دائرة فيزيائية ثابتة بين نظامين، بل يعني أن المُرسِل والمستقبِل ينشئان ويحافظان على حالة اتصال مشتركة بحيث يمكن تتبع البيانات، والإقرار بها، وإعادة ترتيبها إذا لزم الأمر، وتسليمها إلى التطبيق كتيار بايتات متسق.

الخصائص الأساسية لـ TCP

الخاصية الأكثر شهرة في TCP هي التسليم الموثوق. يحتفظ كل طرف بأرقام تسلسلية، ويُقر بالبيانات التي وصلت، ويكتشف المعلومات المفقودة. إذا فُقدت شريحة على المسار، يمكن لـ TCP إعادة إرسالها. وهذا يساعد تطبيق المستقبِل في الحصول على تيار بيانات كامل حتى عندما تكون الشبكة الأساسية غير كاملة.

يحافظ TCP أيضاً على الترتيب. قد تنتقل البيانات عبر الشبكة في شرائح لا تصل بنفس الترتيب الذي أُرسلت به، لكن TCP يعيد تجميع التيار قبل تقديمه إلى الأعلى. بالنسبة لتطبيقات مثل المعاملات على الويب، ونقل الملفات، واسترجاع البريد الإلكتروني، وجلسات قواعد البيانات، فإن التسليم المرتب يكون ضرورياً عادةً لأنه حتى الفجوات الصغيرة أو إعادة الترتيب يمكن أن تكسر معنى تيار البيانات.

سمة أساسية أخرى هي تنظيم حركة المرور. لا يرسل TCP بأقصى سرعة ممكنة إلى الأبد. فهو يطبق التحكم في التدفق (flow control) بحيث لا يغرق المُرسِل المستقبِل، ويطبق التحكم في الازدحام (congestion control) بحيث يتفاعل الاتصال مع ظروف الشبكة. هذه السلوكيات تجعل TCP أكثر تعاوناً ومرونة من نهج نقل “أرسل وأنسَ” البسيط.

TCP ليس مجرد وسيلة تسليم. إنه نظام تحكم في النقل يجمع بين حالة الاتصال، والترقيم، والإقرار، وإعادة الإرسال، وتكييف المعدل في سلوك بروتوكول واحد موحد.

كيف يعمل TCP

إنشاء الاتصال والمصافحة الثلاثية

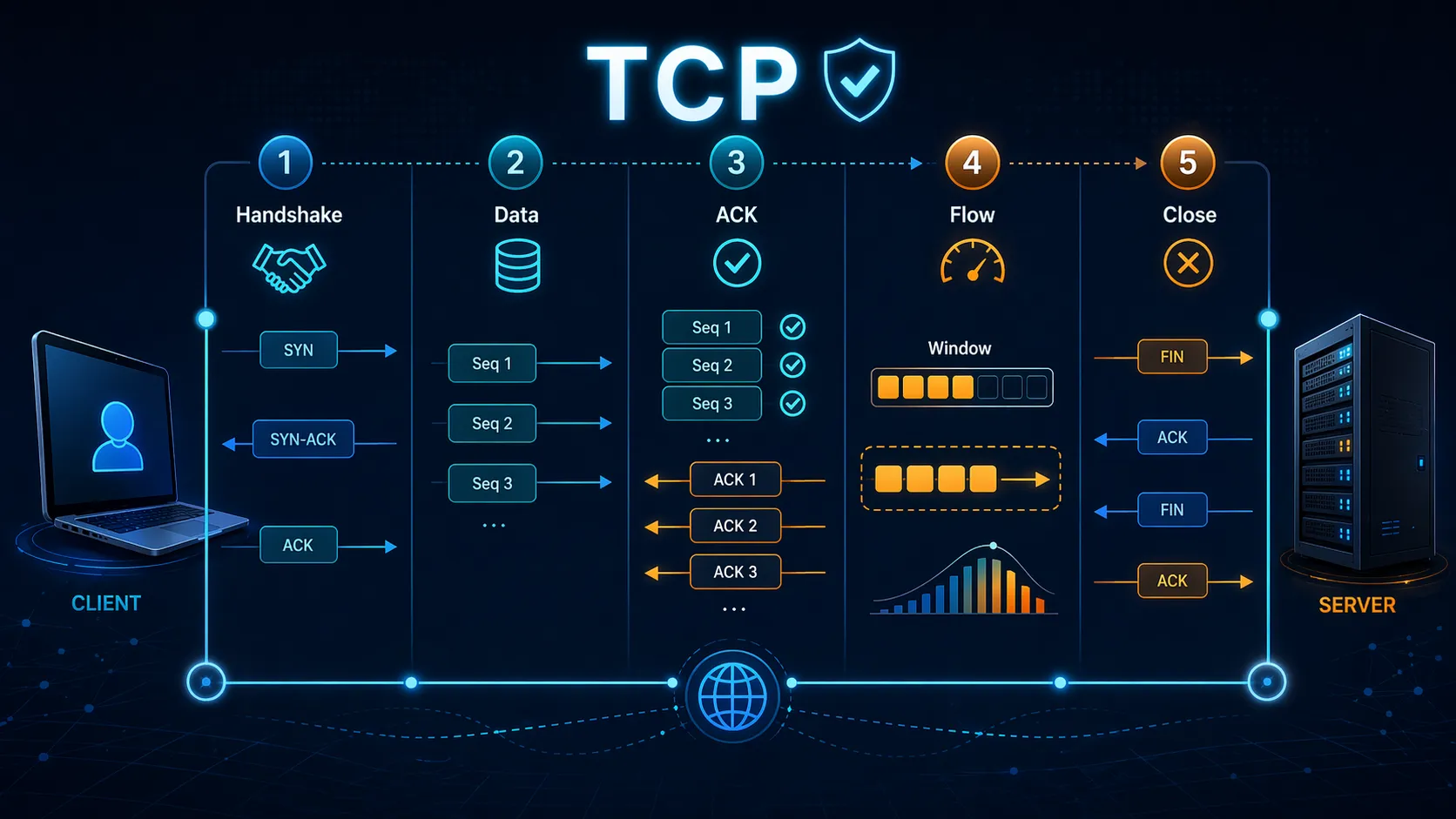

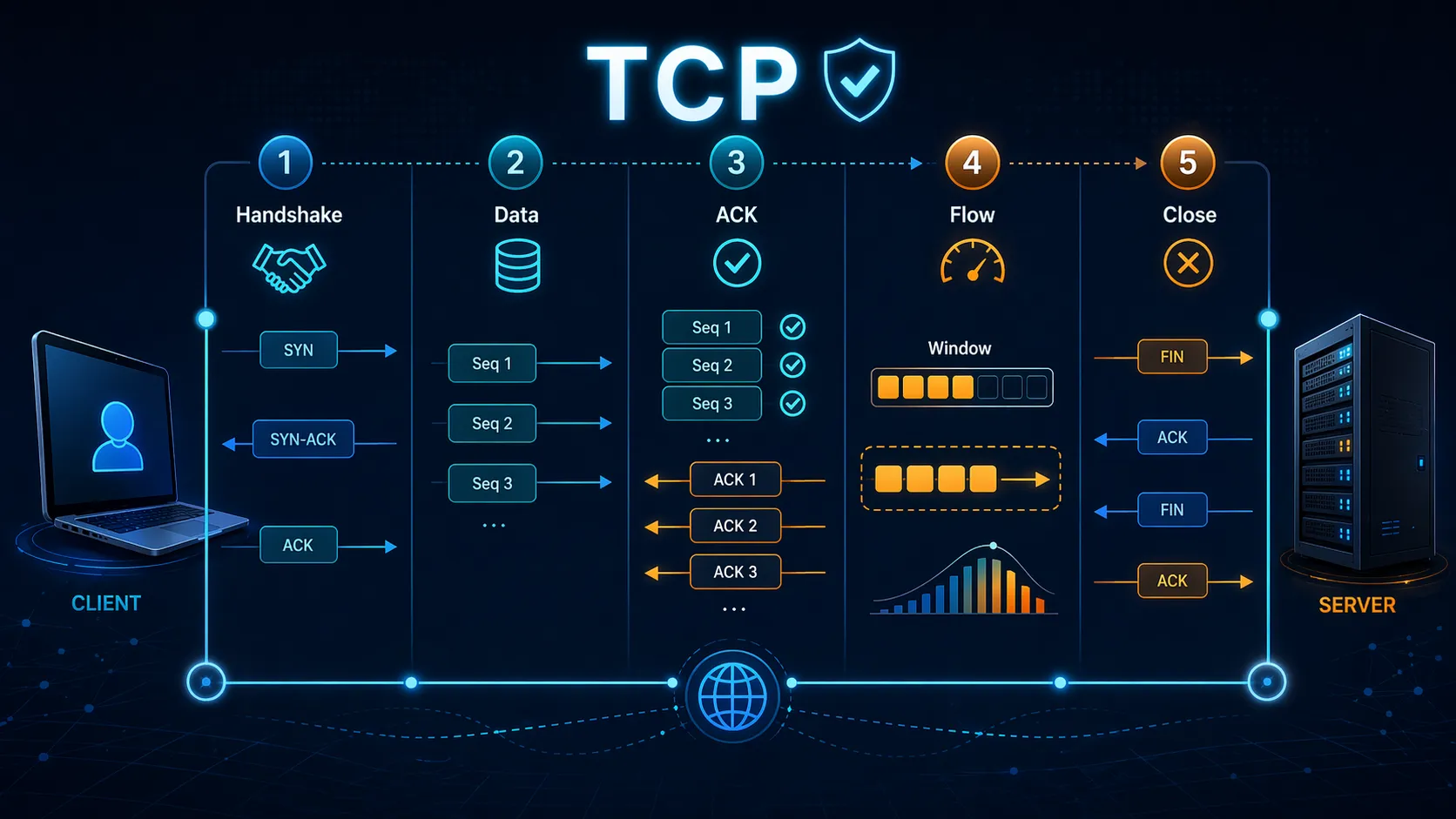

قبل تبادل بيانات التطبيق، يقوم TCP عادةً بإنشاء اتصال باستخدام ما يُعرف بالمصافحة الثلاثية (three-way handshake). يبدأ العميل بإرسال طلب مزامنة، يُوصف عادةً بـ SYN. يستجيب الخادم بـ SYN-ACK، الذي يؤكد الطلب الأولي ويعلن عن حالته التسلسلية الخاصة. ثم يكمل العميل العملية بـ ACK. بعد هذا التبادل، يمتلك كلا الطرفين حالة مشتركة كافية لبدء نقل البيانات الموثوق.

المصافحة مهمة لأنها تفعل أكثر من مجرد التحية. فهي تؤكد أن كلا الطرفين قابلان للوصول، وتتفاوض على الأرقام التسلسلية الأولية، وتحضّر حالة المخزن المؤقت والتحكم للجلسة. في العديد من البيئات، يتم أيضاً إنشاء خيارات إضافية مثل تحجيم النافذة (window scaling)، ودعم الإقرار الانتقائي (selective acknowledgment)، والطوابع الزمنية (timestamps) أثناء إعداد الاتصال، مما يحسن الكفاءة على الشبكات الحديثة.

نظراً لأن TCP متصل بالحالة، فإن مرحلة إعداد الاتصال تقدم قدراً صغيراً من التأخير مقارنة بالنقل غير المتصل. هذا الحمل هو مقايضة: ينتظر التطبيق لفترة وجيزة في البداية، لكنه يكسب تسليماً مرتباً وموثوقاً لبقية الجلسة.

نقل البيانات، والترقيم، والإقرارات

بمجرد إنشاء الاتصال، يضع المُرسِل بايتات التطبيق في شرائح TCP ويخصص أرقاماً تسلسلية لتتبع موقعها في التيار. يُقر المستقبِل بأعلى نطاق متصل من البيانات التي استلمها. إذا وصلت جميع الشرائح بنجاح، فإن عملية الإقرار تسمح للمُرسِل بمواصلة التقدم دون إعادة إرسال البايتات التي تم تسليمها مسبقاً.

إذا فُقدت شريحة، أو تأخرت لفترة طويلة، أو وصلت خارج الترتيب، فإن إقرارات المستقبِل تساعد المُرسِل في اكتشاف وجود فجوة في التيار. يمكن للمُرسِل عندئذٍ إعادة إرسال البيانات المفقودة. هذا السلوك هو ما يسمح لـ TCP بإخفاء العديد من مشكلات الشبكة عن طبقة التطبيق. من وجهة نظر التطبيق، لا يزال يتلقى تيار بايتات متماسكاً بدلاً من مجموعة متفرقة من الرزم.

TCP موجه للتيار (stream-oriented) وليس موجهاً للرسائل (message-oriented). هذا يعني أن البروتوكول يحافظ على ترتيب البايتات، وليس على حدود رسائل التطبيق. التطبيقات التي تحتاج إلى تأطير صريح للرسائل يجب أن تحدد هذا المنطق بنفسها، ولهذا السبب تتضمن البروتوكولات ذات المستوى الأعلى غالباً محددات، أو أطوالاً، أو رؤوساً، أو هياكل سجلات فوق TCP.

يبدأ TCP بإعداد الاتصال ثم يحافظ على التيار من خلال الأرقام التسلسلية والإقرارات وإعادة الإرسال.

التحكم في التدفق والتحكم في الازدحام

التحكم في التدفق والتحكم في الازدحام مرتبطان لكنهما يحلان مشكلتين مختلفتين. التحكم في التدفق يحمي المضيف المستقبِل. يُعلن المستقبِل عن مقدار البيانات التي يمكنه قبولها حالياً، ويلتزم المُرسِل بذلك الحد. هذا يمنع المُرسِل السريع من إغراق تطبيق أبطأ أو مخزن استقبال أصغر.

أما التحكم في الازدحام فيحمي مسار الشبكة. حتى لو كان المستقبِل يستطيع استقبال المزيد من البيانات، فقد لا تكون الشبكة الوسيطة قادرة على حمل حركة غير محدودة دون فقدان وتأخير. لذلك يقوم TCP بتعديل سلوك إرساله بناءً على الازدحام المُستشعَر. في الأوصاف الشائعة، يشمل ذلك آليات مثل البدء البطيء (slow start)، وتجنب الازدحام (congestion avoidance)، وإعادة الإرسال السريع (fast retransmit)، والاسترداد السريع (fast recovery). يعتمد السلوك الدقيق على التطبيق والخوارزمية المستخدمة للتحكم في الازدحام، لكن الهدف ثابت: دفع الإنتاجية إلى الأعلى عندما يكون المسار سليماً والتراجع عند ظهور ازدحام.

هذا السلوك التكيفي هو أحد الأسباب التي تجعل TCP لا يزال موثوقاً به لنقل البيانات على نطاق واسع. فهو لا يضمن العدالة المطلقة أو الأداء الأمثل في كل بيئة، لكنه يمنح التطبيقات نموذج نقل ناضجاً وقابلاً للتشغيل البيني يستجيب لظروف الشبكة المتغيرة بدلاً من افتراض مسار مستقر.

إنهاء الاتصال

عند اكتمال نقل البيانات، تُغلق جلسة TCP عادةً بأسلوب مهذب. يُرسل أحد الطرفين FIN للإشارة إلى أنه انتهى من إرسال البيانات، ويقوم الطرف الآخر بالإقرار عليه. ولأن TCP مزدوج الاتجاه (full-duplex)، يمكن للاتجاه المعاكس أن يستمر لفترة وجيزة حتى يُرسل هذا الطرف أيضاً FIN الخاص به ويتم الإقرار على التبادل. يساعد هذا الإغلاق المنظم كلا الطرفين على تحرير حالة الاتصال دون التخلص بصمت من البيانات العالقة.

في بعض حالات الخطأ أو السياسة، قد يتم إعادة تعيين الاتصال (reset) بدلاً من إغلاقه بأسلوب مهذب. يؤدي إعادة التعيين إلى هدم حالة الجلسة فوراً، وهو ما قد يكون مفيداً عندما يكون المنفذ غير متاح، أو تعطلت عملية ما، أو رفض جهاز الاتصال عمداً. ومع ذلك، فإن إعادة التعيين أكثر عنفاً وليست الشكل الطبيعي لإكمال التطبيق بشكل نظيف.

القيمة العملية لـ TCP تأتي من انضباطه: إنشاء حالة، نقل البايتات بالترتيب، تأكيد التسليم، التكيف مع المسار، وإغلاق الجلسة بشكل نظيف.

الاستخدامات الشائعة لـ TCP

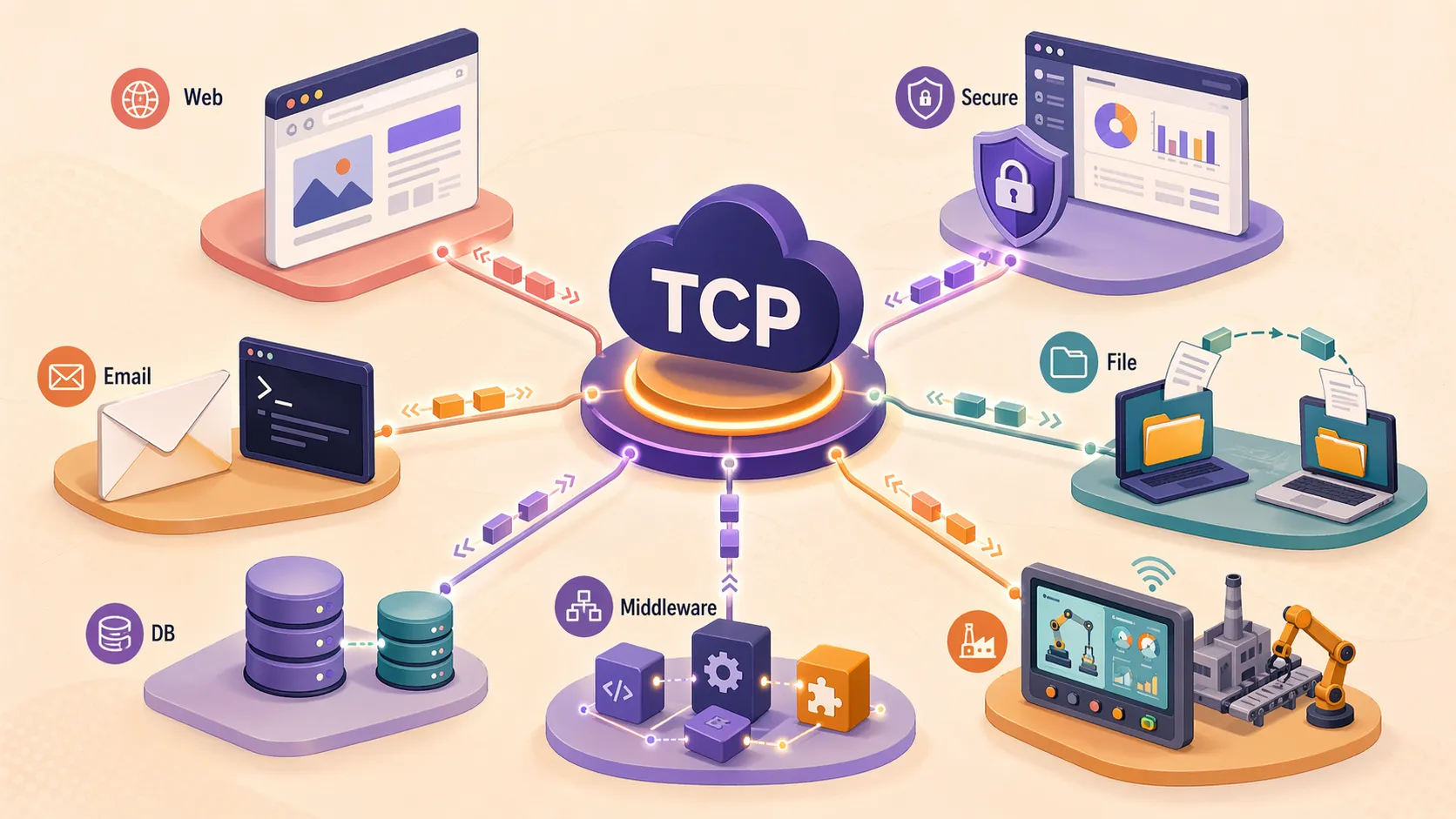

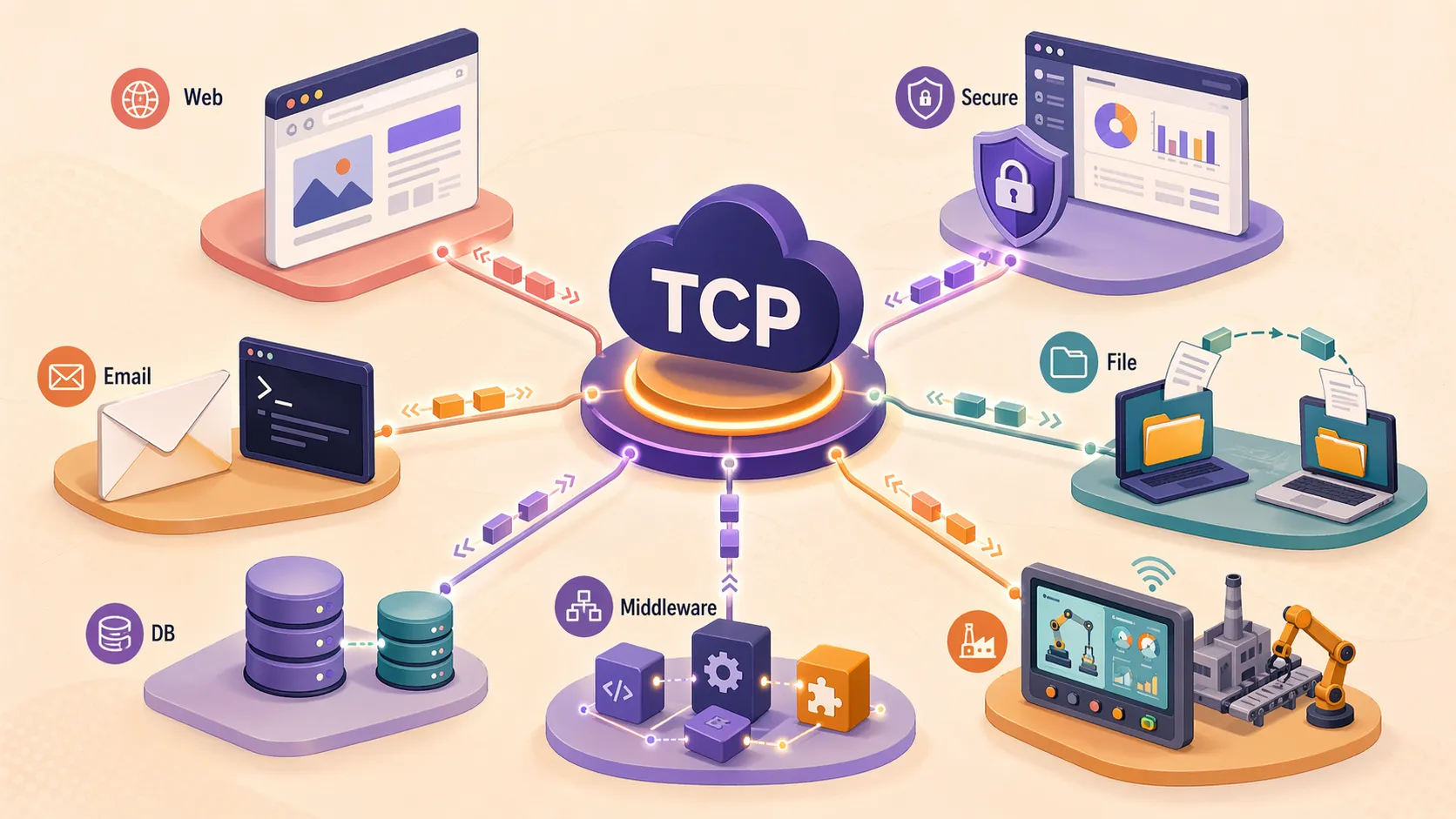

الوصول إلى الويب، الجلسات الآمنة، وتطبيقات الأعمال

يُستخدم TCP على نطاق واسع في حركة مرور الويب والعديد من جلسات التطبيقات التي تتطلب التكامل والترتيب. يستخدم HTTP التقليدي TCP، ويجمع HTTPS عادةً HTTP مع TLS فوق TCP. تعتمد بوابات الويب، ومنصات SaaS، ولوحات معلومات المؤسسات، وواجهات برمجة التطبيقات (APIs)، والعديد من خدمات الهوية على سلوك النقل هذا لأن الصفحات والسجلات وتبادلات المصادقة والمعاملات التجارية تحتاج إلى تسليم موثوق.

حتى عندما تقدم منصة حديثة معلومات في الوقت الفعلي داخل المتصفح، فإن أجزاء كبيرة من الجلسة الأساسية قد تظل معتمدة على بروتوكولات قائمة على TCP. تستفيد تحديثات البرامج، وتسجيلات الدخول إلى الحسابات، ومزامنة البيانات، والتنزيلات الخلفية، واستدعاءات الخدمات الخلفية من نموذج نقل يمكنه إعادة إرسال البيانات المفقودة والحفاظ على الترتيب عبر الاتصال.

بالنسبة للأنظمة المؤسسية، هذه الموثوقية مهمة بشكل خاص عندما يتوقع المستخدمون الدقة وليس فقط السرعة. إذا وصلت معاملة مخزون، أو استعلام سجل طبي، أو تقرير مالي، أو تغيير إعدادات بشكل غير كامل أو خارج الترتيب، فقد تكون العواقب أكثر خطورة بكثير من زيادة بسيطة في زمن الوصول.

نقل الملفات، البريد الإلكتروني، والإدارة عن بُعد

يعتبر TCP أيضاً محورياً في تسليم الملفات والاتصالات من نوع “تخزين وإعادة توجيه”. اعتمدت بروتوكولات نقل الملفات، وإرسال البريد الإلكتروني، واسترجاع البريد، والوصول الآمن إلى الصدفة تاريخياً على TCP لأنها تحتاج إلى إعادة بناء بيانات كاملة وصحيحة في الوجهة. فقرة مفقودة في ملف أو أمر إداري مرسل جزئياً غير مقبولة عادةً.

الإدارة عن بُعد هي مثال آخر قوي. عندما يسجل المهندسون الدخول إلى الخوادم أو أجهزة الشبكة أو أنظمة الإدارة الصناعية، فإنهم يريدون عادةً جلسات تفاعلية مستقرة مع تسليم موثوق للأوامر ومخرجات مرتبة. يدعم TCP هذا التوقع من خلال ضمان تتبع الأوامر المكتوبة والبيانات المرتجعة وإعادة إرسالها إذا لزم الأمر.

في البيئات المختلطة، غالباً ما ينقل TCP حركة المزامنة بين الأنظمة المحلية والخدمات السحابية. تعتمد مهام النسخ الاحتياطي، ومستودعات البرامج، واتصالات ERP، وبوابات العملاء، وأدوات الإدارة بشكل شائع على ضمانات النقل الخاصة بـ TCP.

قواعد البيانات، الوسيطة (Middleware)، والأنظمة الصناعية

تستخدم العديد من محركات قواعد البيانات ومنصات الوسيطة TCP للاتصال بين العميل والخادم، وللتكرار، وحركة المرور بين الخدمات. استعلامات قاعدة البيانات، ومجموعات النتائج، واستجابات المعاملات ليست متسامحة مع البايتات المفقودة أو المعاد ترتيبها. نموذج التيار وآليات الموثوقية في TCP تجعله ملائماً بشكل طبيعي لهذه الأعباء.

تستخدم الأنظمة الصناعية والتشغيلية TCP أيضاً على نطاق واسع عندما تكون سلامة البيانات أكثر أهمية من التسليم فائق انخفاض زمن الوصول. تعتمد إدارة الأجهزة، والتشخيص عن بُعد، والوصول إلى التهيئة، ومزامنة أرشيف البيانات التاريخية، واتصالات الخوادم الصناعية، والعديد من تطبيقات دعم أنظمة التحكم على نقل قائم على TCP حتى عندما تتضمن البيئة الأوسع بروتوكولات ميدانية متخصصة أيضاً.

هذا لا يعني أن كل عبء عمل صناعي يجب أن يستخدم TCP. حلقات التحكم الحرجة زمنياً، أو النداءات الجماعية (multicast paging)، أو مسارات الوسائط شديدة الحساسية للتأخير قد تستخدم خيارات نقل أخرى. ومع ذلك، بالنسبة للمراقبة والإدارة وإعداد التقارير وحركة مرور التطبيقات الموجهة نحو الخوادم، يظل TCP أساساً معتمداً على نطاق واسع.

من مواقع الويب والبريد الإلكتروني إلى قواعد البيانات ومنصات الإدارة الصناعية، يدعم TCP التطبيقات التي تعتمد على النقل الدقيق.

لماذا تختار التطبيقات TCP

فوائد تيار البايتات الموثوق

أكبر ميزة لـ TCP هي أن التطبيقات تتلقى خدمة نقل موثوقة دون الحاجة إلى تنفيذ الموثوقية من الصفر. لا يحتاج المطورون إلى إنشاء نظام الترقيم الخاص بهم، أو منطق استرداد الفقد، أو نموذج التحكم في التدفق، ودورة حياة الاتصال لكل تطبيق. يوفر TCP سلوكاً ناضجاً وقابلاً للتشغيل البيني تفهمه أنظمة التشغيل والأكوام الشبكية جيداً بالفعل.

فائدة مهمة أخرى هي القدرة على التنبؤ. نظراً لأنه تم نشر TCP لعقود، فإن سلوكه مدعوم على نطاق واسع عبر أجهزة العميل والخوادم والجدران النارية وموازنات التحميل وأدوات المراقبة. هذا يسهل بناء خدمات يمكن أن تعمل عبر بيئات مختلطة دون الحاجة إلى معالجة نقل مخصصة على كل مسار.

يتزاوج TCP أيضاً بشكل طبيعي مع آليات الأمان ذات المستوى الأعلى مثل TLS. أصبح هذا المزيج أساساً قياسياً للمواقع الآمنة، وواجهات برمجة التطبيقات، وأدوات الوصول عن بُعد، وخدمات البريد، والعديد من تطبيقات الأعمال التي تحتاج إلى كل من السرية والنقل الموثوق.

القيود والمقايضات

TCP ليس دائماً الخيار الأفضل. فالموثوقية والإقرارات وإعادة الإرسال وإعداد الاتصال كلها تضيف نفقات إضافية. عندما يكون التطبيق حساساً للغاية لتغيرات التأخير، أو عندما تكون البيانات المتأخرة أقل فائدة من البيانات الجزئية الفورية، يمكن أن يصبح TCP غير مناسب. قد تفضل الصوت في الوقت الفعلي، أو الوسائط التفاعلية، أو بعض أنماط البث والقياس عن بُعد النقل الذي يقلل من زمن الوصول ويتجنب حجب رأس الخط (head-of-line blocking).

يمكن لنموذج التسليم المرتب في TCP أيضاً أن يسبب انتظاراً. إذا فُقدت شريحة واحدة، فقد تضطر البايتات اللاحقة إلى الانتظار حتى يتم إصلاح الفجوة قبل أن يحصل تطبيق المستقبِل على تيار مرتب بالكامل. بالنسبة للعديد من التطبيقات المعاملاتية هذا مقبول، لكن بالنسبة لبعض التجارب في الوقت الفعلي يمكن أن يقلل من الاستجابة.

نتيجة لذلك، يجب أن يتبع اختيار البروتوكول أهداف التطبيق. TCP ممتاز عندما تكون الصحة والاتساق والتوافق هي الأولويات. إنه أقل مثالية عندما يكون الهدف الرئيسي هو أقل زمن وصول ممكن مع تحمل بعض الفقد أو إعادة الترتيب.

مقارنة TCP مع UDP

فلسفتا نقل مختلفتان

كل من TCP و UDP هما بروتوكولان في طبقة النقل، لكنهما يقدمان نموذجي خدمة مختلفين جداً. TCP موجه للاتصال ويؤكد على الموثوقية والترتيب وإعادة الإرسال والتحكم في النقل. UDP غير متصل ويبقي سلوك النقل أخف، تاركاً العديد من المسؤوليات للتطبيق إذا كانت مطلوبة أصلاً.

هذا الاختلاف لا يجعل أحد البروتوكولين أفضل من الآخر بشكل مطلق. إنه يعكس أولويات تصميم مختلفة. TCP أكثر توافقاً مع تطبيقات مثل صفحات الويب، ونقل الملفات، والبريد الإلكتروني، والوصول إلى قواعد البيانات، والإدارة عن بُعد. UDP غالباً ما يكون أكثر توافقاً مع سيناريوهات مثل استعلامات DNS، وبعض أنماط البث، والوسائط في الوقت الفعلي، وحركة المرور متعددة البث (multicast)، وتصميمات التطبيقات المخصصة منخفضة زمن الوصول.

في الممارسة العملية، يختار المهندسون بينهما بالسؤال: ما هو الأهم؟ التسليم المرتب الكامل، أم الحد الأدنى من نفقات النقل ورد الفعل الأسرع لحركة المرور الحساسة للوقت؟ يجيب TCP على الحاجة الأولى بشكل جيد للغاية.

اختيار الأنسب

إذا كان التطبيق لا يتحمل فقدان البايتات، فإن TCP عادةً ما يكون نقطة البداية الأكثر أماناً. هذا هو سبب بقائه شائعاً في برامج الأعمال الأساسية، والبنية التحتية للويب، وواجهات برمجة التطبيقات السحابية، ومزامنة الأنظمة. تستفيد هذه البيئات من الصحة والاتساق أكثر من الاستغناء عن قدر صغير من النفقات الإضافية للنقل.

إذا كان التطبيق يعتبر البيانات المتأخرة عديمة الفائدة، فإن الحساب يتغير. قد يتم تجاهل رزمة الصوت التي تصل متأخرة جداً بدلاً من إعادة إرسالها، بينما البايتة المفقودة في حزمة برامج أو سجل حساب غير مقبولة. فهم هذا التمييز يساعد في تفسير سبب استمرار TCP في الهيمنة على العديد من فئات التطبيقات حتى عندما تُستخدم بروتوكولات نقل أخرى للاحتياجات المتخصصة.

تطبيقات TCP عبر الشبكات الحديثة

السحابة، مراكز البيانات، وخدمات الإنترنت

لا يزال جزء كبير من الإنترنت الحديث يعتمد على TCP في مكان ما في مسار الخدمة. المواقع العامة، وخدمات الويب الداخلية، وبوابات واجهات برمجة التطبيقات، والوصول إلى التخزين، وبوابات الإدارة، ومرحلات البريد الإلكتروني، ومستودعات النسخ الاحتياطي، والعديد من المكونات السحابية الأصلية تستخدم اتصالات TCP بين العملاء والوكلاء والبوابات والخوادم.

داخل مراكز البيانات، غالباً ما يكون TCP هو النقل الافتراضي للوصول إلى الخدمات، واتصال قواعد البيانات، والواجهات الإدارية، وحركة المرور من الشرق إلى الغرب بين مكونات التطبيق. حتى عندما يرى المستخدم فقط جلسة متصفح بسيطة، فقد تحدث تبادلات متعددة قائمة على TCP خلف الكواليس عبر طبقات الويب وطبقات التطبيق وطبقات البيانات.

نفس الشيء ينطبق على بيئات الحافة والفروع. تعتمد أنظمة البيع بالتجزئة، ومنصات الرعاية الصحية، والأنظمة التعليمية، والمكاتب البعيدة، وشبكات دعم التحكم الصناعي بشكل متكرر على TCP للحصول على اتصال تطبيقات موثوق عبر الشبكات المحلية، والشبكات الواسعة، والشبكات الخاصة الافتراضية (VPNs)، والبنية التحتية الخاصة أو العامة لـ IP.

أعمال الأمان والمراقبة والإدارة

TCP منغرس بعمق في عمليات الأمان والإدارة. تعتمد منصات SIEM، وشحن السجلات، والإدارة عن بُعد، وتسليم التصحيحات، وإدارة الأصول، وخدمات المصادقة، وأنظمة المراقبة المركزية غالباً على TCP لأن بيانات الإدارة يجب أن تصل سليمة وبالترتيب الصحيح لتبقى جديرة بالثقة وقابلة للتنفيذ.

تُظهر بيئات التكنولوجيا التشغيلية نمطاً مماثلاً. بينما قد تستخدم حركة مرور التحكم تصاميم متخصصة، فإن الطبقات المحيطة للإدارة، والتحليلات، والتنبيه، وجمع البيانات التاريخية، وإعداد التقارير، والهندسة عن بُعد تعتمد عادةً على خدمات قائمة على TCP. هذا يجعل TCP مهماً ليس فقط للتطبيقات المواجهة للمستخدم ولكن أيضاً للبنية التحتية التي تحافظ على رؤية تلك التطبيقات وأمانها وقابليتها للإدارة.

اعتبارات النشر للخدمات القائمة على TCP

الأداء، الضبط، وسياق الأمان

الاستخدام الناجح لـ TCP لا يقتصر فقط على فتح منفذ. يعتمد الأداء الحقيقي على زمن الوصول ذهاباً وإياباً، ومعدل الفقد، وحجم النافذة، وسلوك التحكم في الازدحام، وتصميم المخازن المؤقتة، وأنماط القراءة والكتابة للتطبيق. على سبيل المثال، مسار عريض النطاق ومرتفع زمن الوصول قد يحتاج إلى ضبط مناسب ودعم من الطرفين لتحقيق إنتاجية فعالة.

تصميم الأمان مهم أيضاً. TCP نفسه يوفر موثوقية النقل، وليس السرية أو ضمان الهوية. عندما تكون التشفير ومصادقة الطرفين مطلوبة، يُقرن TCP عادةً بـ TLS. غالباً ما تقوم الجدران النارية، وموازنات التحميل، وأدوات كشف التسلل، وشبكات الخدمة بفحص أو وكالة أو توجيه الجلسات القائمة على TCP، لذا يجب أن تكون سياسة الشبكة وتصميم التطبيق متوافقين.

أخيراً، يجب أن يتذكر المهندسون أن تطبيق TCP ناجح يعتمد على المسار الكامل، وليس فقط مواصفات البروتوكول. تؤثر الأجهزة الوسيطة، وأجهزة NAT، والوكلاء، والوصلات اللاسلكية، والخوادم المثقلة على كيفية تصرف جلسة TCP في بيئة الإنتاج. لذلك يأخذ التصميم الجيد في الاعتبار سلوك التطبيق، وسعة الطرفين، وظروف الشبكة معاً.

الخلاصة

لا يزال TCP أحد أهم لبنات الاتصال عبر IP لأنه يوفر خدمة نقل منضبطة للتطبيقات التي تتطلب تسليماً موثوقاً ومرتباً. من خلال إنشاء اتصال، وترقيم البايتات، والإقرار بالتقدم، وإعادة إرسال المفقود، والتكيف مع ظروف المستقبِل والشبكة، يحول TCP شبكة الرزم غير المثالية إلى منصة عملية لاتصالات برمجية موثوقة.

نقاط قوته تفسر لماذا لا يزال مستخدماً على نطاق واسع عبر مواقع الويب، والجلسات الآمنة، وأنظمة البريد الإلكتروني، ونقل الملفات، وقواعد البيانات، ومنصات الإدارة، والخدمات السحابية، وتطبيقات الدعم الصناعية. حتى مع وجود بروتوكولات نقل أخرى تخدم أحمال العمل المتخصصة منخفضة زمن الوصول أو الثقيلة على الوسائط، يظل TCP الخيار الافتراضي كلما كانت الاكتمال والاتساق وقابلية التشغيل البيني هي المتطلبات الأساسية.

الأسئلة الشائعة (FAQ)

ماذا تعني اختصار TCP؟

TCP تعني بروتوكول التحكم في الإرسال (Transmission Control Protocol). إنه بروتوكول طبقة نقل يُستخدم لتوفير اتصال موثوق ومرتب بين الأطراف عبر شبكات IP.

ما هو الغرض الرئيسي من TCP؟

الغرض الرئيسي من TCP هو نقل بيانات التطبيق بشكل موثوق. فهو ينشئ حالة اتصال، ويتتبع الأرقام التسلسلية، ويُقر بالبيانات المستلمة، ويعيد إرسال الشرائح المفقودة، ويتحكم في سلوك الإرسال بحيث يظل التبادل دقيقاً وقابلاً للإدارة.

هل TCP موجه للاتصال؟

نعم. TCP موجه للاتصال لأن الطرفين ينشئان ويحافظان على حالة اتصال مشتركة قبل وأثناء نقل البيانات. هذه الحالة تمكن من التسليم الموثوق والترتيب والتحكم في حركة المرور عبر الجلسة.

كيف يختلف TCP عن UDP؟

يركز TCP على الموثوقية، والترتيب، والإقرارات، وسلوك النقل المراعي للازدحام. بينما يوفر UDP نموذجاً أخف غير متصل مع نفقات نقل أقل، مما قد يكون أفضل للتطبيقات الحساسة للوقت أو المتسامحة مع الفقد.

هل يوفر TCP التشفير؟

لا. يوفر TCP موثوقية النقل، وليس التشفير. عندما تكون السرية وحماية التكامل وجلسات آمنة موثقة مطلوبة، يُقرن TCP عادةً بـ TLS أو آلية أمان أخرى ذات مستوى أعلى.

أين يُستخدم TCP بشكل شائع؟

يُستخدم TCP بشكل شائع في الوصول إلى الويب، وجلسات HTTPS، والبريد الإلكتروني، ونقل الملفات، والإدارة عن بُعد، واتصالات قواعد البيانات، والخدمات السحابية، وتطبيقات المؤسسات، وأنظمة المراقبة، والعديد من منصات الإدارة والدعم الصناعية.