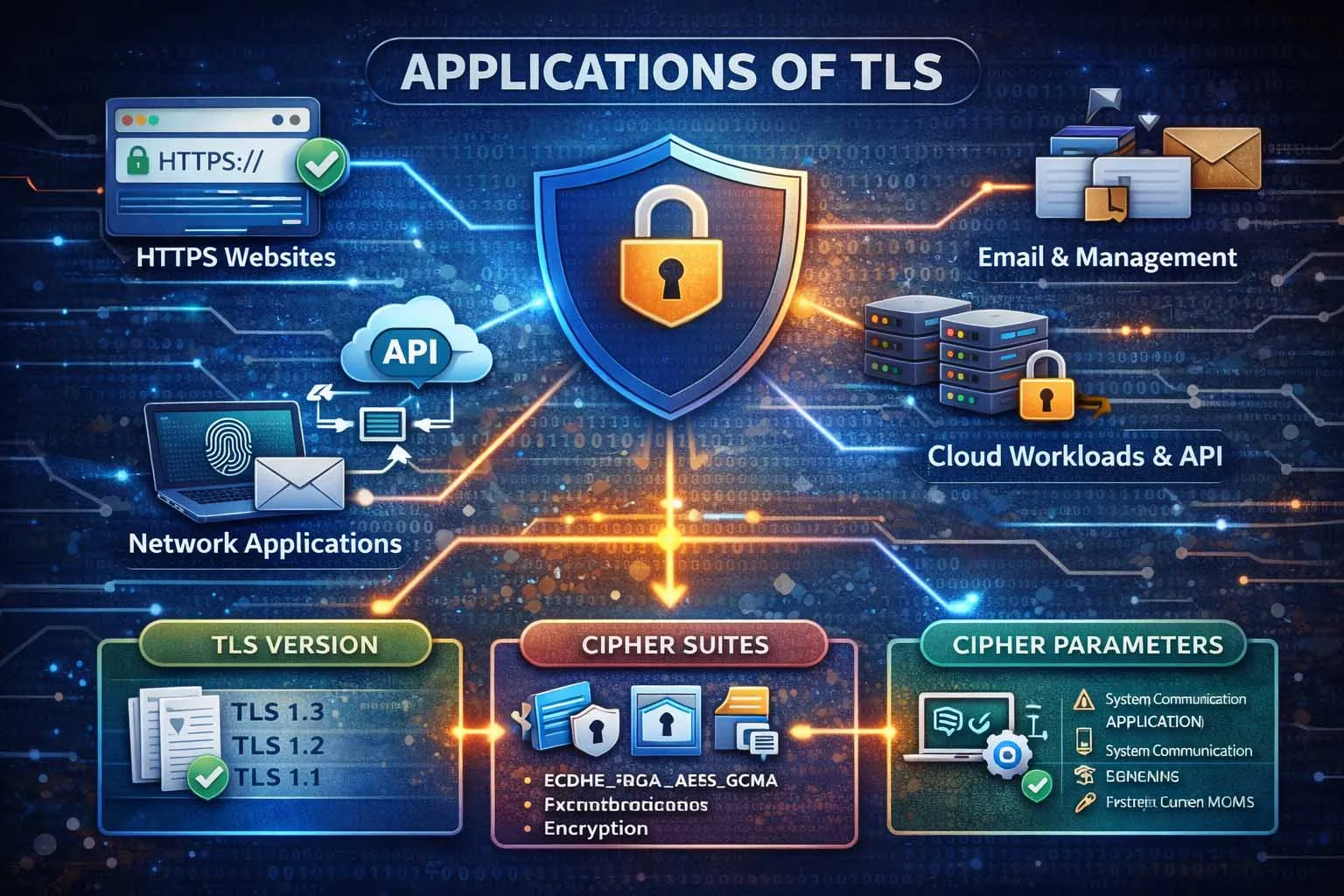

أمان طبقة النقل، ويُختصر عادةً إلى TLS، هو بروتوكول تشفيري يُستخدم لحماية البيانات أثناء انتقالها بين الأنظمة. فعندما يفتح المتصفح موقعًا يعمل عبر HTTPS، أو عندما يتصل تطبيق بواجهة API، أو عندما تتواصل برامج البريد مع خوادم البريد، أو عندما تتبادل مكونات البرمجيات سجلات حساسة عبر الشبكة، يكون TLS في كثير من الأحيان هو الآلية التي تنشئ القناة المحمية. ولا يقتصر هدفه على تشفير حركة المرور فقط، بل يساعد أيضًا في التحقق من هوية الطرف البعيد واكتشاف ما إذا كانت البيانات المنقولة قد تعرضت للتعديل أثناء العبور.

في بيئات النشر العملية، يتموضع TLS بين طبقة التطبيق واتصال النقل، مضيفًا ضوابط أمان إلى الاتصالات الشبكية العادية. ولهذا السبب يرتبط ارتباطًا وثيقًا بـ HTTPS، وواجهات API الآمنة، ونقل البريد الحديث الآمن، والخدمات المرتبطة بالشبكات الخاصة الافتراضية، وواجهات الإدارة عن بُعد، ومنصات الاتصالات الموحدة، والعديد من الأنظمة المتصلة الأخرى. ومن دون TLS، يمكن أن تتعرض البيانات العابرة عبر شبكة عامة أو مشتركة للتنصت أو العبث أو سرقة بيانات الاعتماد أو اختطاف الجلسات.

يُعد TLS طبقة الأمان التي تحوّل الاتصالات الشبكية العادية إلى اتصالات موثقة ومشفرة ومحمية من حيث السلامة.

لماذا يُعد TLS مهمًا في الشبكات الحديثة

حماية البيانات السرية أثناء العبور

أكثر أدوار TLS وضوحًا هو الحفاظ على السرية. فبمجرد إنشاء جلسة آمنة، يتم تشفير البيانات المتبادلة بين العميل والخادم بحيث لا تتمكن الأنظمة الوسيطة من قراءة محتواها بسهولة. ويكتسب ذلك أهمية خاصة بالنسبة إلى بيانات تسجيل الدخول، وسجلات العملاء، وبيانات الدفع، وأوامر التشغيل، وبيانات القياس عن بُعد للأجهزة، وأي بيانات أعمال تنتقل عبر البنية التحتية العامة أو اللاسلكية أو التابعة للمشغل أو متعددة المستأجرين.

وبالنسبة للمؤسسات، لا تقتصر هذه الحماية على مواقع الويب المواجهة للإنترنت. فاللوحات الداخلية، وأعباء العمل السحابية، ومنصات الإدارة، والخدمات المصغرة، والتطبيقات الصناعية تستفيد أيضًا من التشفير القوي أثناء النقل. وحتى داخل البيئات الخاصة، قد تمر حركة البيانات عبر محولات، أو بوابات، أو وكلاء، أو وصلات لاسلكية، أو منصات تابعة لطرف ثالث، مما يجعل الاتصالات النصية الواضحة مخاطرة غير ضرورية.

مصادقة الطرف البعيد

يساعد TLS أيضًا العميل على تحديد ما إذا كان يتواصل فعلًا مع الخادم المقصود. ويتم ذلك عادةً من خلال الشهادات الرقمية وسلسلة الثقة الخاصة بالشهادة. ففي سيناريو موقع الويب مثلًا، يتحقق المتصفح من شهادة الخادم المقدمة أثناء عملية المصافحة، ويفحص ما إذا كانت موقعة من جهة إصدار شهادات موثوقة، وما إذا كانت الشهادة ما تزال صالحة، وما إذا كان اسم المضيف يطابق النطاق المطلوب.

وتُعد خطوة المصادقة هذه ضرورية لأن التشفير وحده لا يكفي. فقد يكون الاتصال مشفرًا ومع ذلك يكون متصلًا بجهة خاطئة. ويقلل TLS من هذا الخطر من خلال ربط الجلسة التشفيرية بهوية يمكن للعميل التحقق منها وفق مخزن الثقة وقواعد السياسة الخاصة به.

ينشئ TLS جلسة محمية بين الأنظمة المتواصلة من خلال الجمع بين المصادقة المعتمدة على الشهادات وتبادل البيانات المشفر.

الحفاظ على سلامة البيانات طوال الجلسة

إلى جانب السرية والمصادقة، صُمم TLS للحفاظ على سلامة الرسائل. وبعبارة أخرى، يساعد الأطراف المتواصلة على اكتشاف ما إذا كانت حركة المرور قد عُدلت أثناء النقل. وهذا مهم لأن الهجمات الشبكية لا تركز دائمًا على سرقة البيانات. ففي كثير من الحالات، يكون الهدف الحقيقي هو تعديل الأوامر، أو حقن محتوى، أو خفض مستوى الأمان، أو التلاعب باستجابات التطبيقات.

وتكتسب حماية السلامة أهمية خاصة في حركة التحكم الخاصة بالتطبيقات، وجلسات الإدارة، وإشارات الصوت والفيديو، ومزامنة التهيئة، والاتصالات بين الآلات. وعندما تعتمد الأنظمة على إشارات دقيقة وتسليم موثوق للحمولات، تصبح السلامة بنفس أهمية الخصوصية.

كيف يعمل TLS

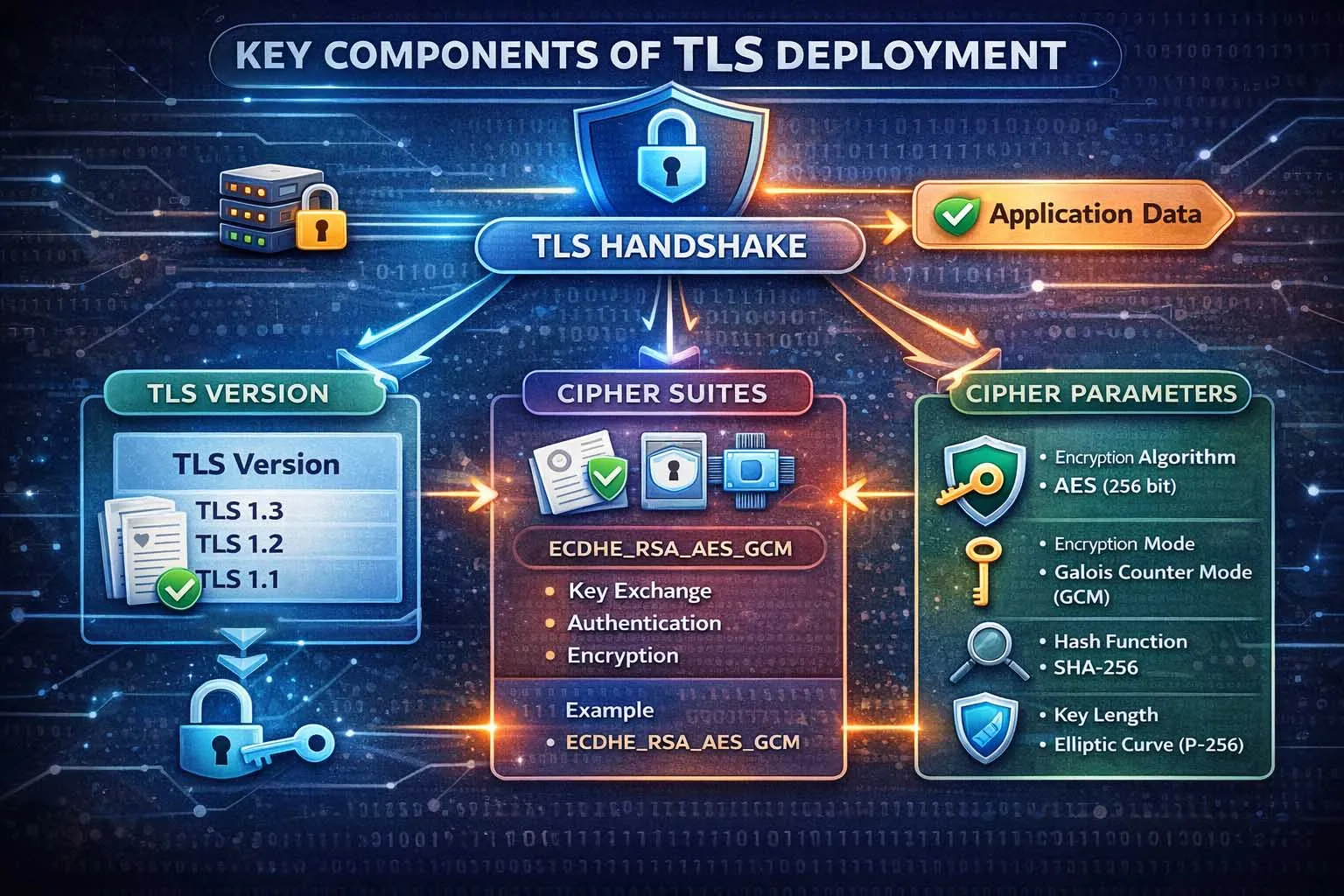

مرحلة المصافحة

يبدأ TLS بعملية مصافحة. وخلال هذا التبادل الأولي، يتفاوض العميل والخادم بشأن كيفية تأمين الجلسة. فيتفقان على إصدار TLS المدعوم، ويحددان المعلمات التشفيرية التي ستُستخدم، ويصادقان على الخادم، ويشتقان مفاتيح الجلسة التي ستحمي تدفق البيانات اللاحق. وفي كثير من البيئات، تتم هذه العملية بسرعة كبيرة بحيث لا يلاحظ المستخدم النهائي سوى رمز القفل الآمن أو مؤشر HTTPS في المتصفح.

وعلى الرغم من اختلاف التفاصيل الداخلية بحسب الإصدار، فإن المنطق العام يظل ثابتًا: يقترح العميل الخيارات المدعومة، ويرد الخادم بالمعلمات التي اختارها وبيانات الهوية الخاصة به، ويتحقق العميل من هذه البيانات، ثم يشتق الطرفان مفاتيح مشتركة. وبعد هذه النقطة، تُنقل بيانات التطبيق داخل جلسة TLS المشفرة بدلًا من انتقالها كحركة مرور قابلة للقراءة على الشبكة.

الشهادات والتحقق من الثقة

تُعد الشهادات عنصرًا أساسيًا في جانب الهوية في TLS. فالشهادة تحتوي على معلومات تعريفية ومفتاح عام، ويتم توقيعها رقميًا من قبل جهة إصدار شهادات أو جهة موثوقة أخرى ضمن السلسلة. وعندما تُقدَّم الشهادة، يتحقق العميل مما إذا كانت السلسلة تعود إلى جذر موثوق، وما إذا كانت الشهادة تستوفي شروط السياسة المتوقعة.

في البيئات المؤسسية والصناعية، تُعد استراتيجية الشهادات غالبًا موضوعًا تشغيليًا رئيسيًا. إذ تحتاج المؤسسات إلى عمليات للإصدار، والتجديد، والتعامل مع الإلغاء، وحماية المفاتيح الخاصة، وإدارة أسماء المضيفين، والبنية التحتية الداخلية للمفاتيح العامة، وجرد الخدمات. وحتى التصميم القوي تقنيًا لـ TLS قد يفشل عمليًا إذا أُديرت الشهادات بصورة سيئة أو انتهت صلاحيتها أو أُصدرت بشكل غير صحيح أو نُشرت من دون ضوابط مناسبة لدورة حياتها.

مفاتيح الجلسة والتشفير المستمر

بمجرد اكتمال المصافحة، يستخدم TLS مفاتيح الجلسة لحماية بيانات التطبيق المتدفقة عبر الاتصال. ويُعد ذلك فعالًا لأن التشفير المتماثل أسرع بكثير من الاعتماد على العمليات غير المتماثلة طوال الجلسة. فآليات المفتاح العام تساعد في المصادقة وإنشاء الثقة، بينما تقوم مفاتيح الجلسة بالعمل المتكرر المتمثل في حماية الحركة المستمرة.

كما يركز النشر الحديث لـ TLS على خاصية السرية الأمامية. وهذا يعني أنه حتى إذا تعرض مفتاح خاص طويل الأجل للاختراق لاحقًا، فإن الجلسات التي تم التقاطها سابقًا ينبغي أن تبقى صعبة الفك، لأن حماية الجلسة تعتمد على مواد تبادل مفاتيح مؤقتة، وليس فقط على المفتاح الثابت للخادم. وهذه الخاصية أحد الأسباب التي تجعل تكوينات TLS الحديثة أقوى بكثير من البيئات القديمة.

جلسة TLS ليست مجرد حركة مرور مشفرة، بل هي علاقة ثقة متفاوض عليها تتضمن فحوص الهوية، وتوافق المفاتيح، وحماية السلامة ضمن دورة حياة الاتصال.

المكونات الرئيسية في نشر TLS

إصدارات TLS

لاختيار الإصدار تأثير مباشر على الوضع الأمني وقابلية التشغيل البيني. فقد تظل الإصدارات الأقدم موجودة في البيئات القديمة، لكن عمليات النشر الحديثة تتركز بشكل متزايد على TLS 1.2 وTLS 1.3، مع اعتبار TLS 1.3 الجيل الحالي من البروتوكول. ويهم التخطيط للإصدار لأن دعم الإصدارات القديمة قد يوسّع سطح الهجوم، ويزيد من مخاطر الامتثال، ويعقّد إدارة التشفير والسياسات.

وعندما تعمل المؤسسات على تقوية المنصات المواجهة للإنترنت، فإن إحدى أولى الخطوات تكون غالبًا تعطيل الإصدارات المتقادمة ومواءمة العملاء والخوادم والوكلاء وموازنات الأحمال مع خطوط الأساس الحديثة للتوافق. ويكتسب هذا أهمية خاصة بالنسبة للبوابات العامة، وتدفقات الدفع، وخدمات الوصول عن بُعد، والمنصات الصحية، والأنظمة الحكومية، وواجهات API السحابية، حيث تُعد حماية النقل جزءًا واضحًا من الثقة الشاملة.

مجموعات التشفير والمعلمات التشفيرية

يعتمد TLS على خوارزميات تشفير مختارة بعناية. وهذه الخوارزميات تحدد كيفية تنفيذ تبادل المفاتيح، والمصادقة، والتشفير. ومن الناحية التشغيلية، يحتاج المسؤولون إلى ضمان إزالة الخوارزميات الضعيفة أو المتقادمة، وفرض إعدادات افتراضية آمنة، والتأكد من أن فرق التطبيقات تفهم الفرق بين الإعدادات المدفوعة بالتوافق والإعدادات المدفوعة بالأمان.

وبما أن البيئات المختلفة تضم مجموعات عملاء مختلفة، فإن التخطيط لمجموعات التشفير غالبًا ما يتطلب موازنة بين الأمان القوي وواقع النشر الفعلي. فموقع عام يخدم متصفحات حديثة يمكنه عادة فرض سياسة أكثر صرامة من بيئة مختلطة تحتوي على أجهزة مدمجة، أو برامج أعمال أقدم، أو أطراف صناعية، أو أنظمة تشغيل قديمة. ولذلك فإن التصميم الجيد لـ TLS يتطلب انضباطًا تشفيريًا ورؤية واضحة للأصول في الوقت نفسه.

تحدد مصافحة TLS معلمات الأمان الخاصة بالجلسة قبل أن تبدأ بيانات التطبيق بالتدفق.

الشهادات والمفاتيح وإدارة دورة الحياة

كثير من حالات الفشل في أمن النقل تكون تشغيلية أكثر منها نظرية. فقد تؤدي الشهادات المنتهية، أو سلاسل الشهادات غير الصحيحة، أو عدم تطابق أسماء المضيفين، أو ضعف إدارة المفاتيح، أو أتمتة التجديد غير المكتملة، أو الخدمات الداخلية غير المُدارة إلى انقطاعات أو فجوات أمنية. ولهذا السبب تُعد إدارة دورة حياة الشهادات جزءًا استراتيجيًا من نشر TLS، وليست مجرد تفصيل إداري.

وعلى نطاق واسع، تحتاج المؤسسات غالبًا إلى رؤية مركزية لمواضع استخدام الشهادات، ومواعيد انتهاء صلاحيتها، والفرق المالكة لها، وكيفية تخزين المفاتيح الخاصة. ويصبح هذا أكثر أهمية في البيئات السحابية الأصلية، والتطبيقات الموزعة، وشبكات الخدمات، والمنصات الصناعية، حيث يمكن أن ينمو عدد النقاط الطرفية المشفرة بسرعة.

الاستخدامات الشائعة لـ TLS

مواقع HTTPS وتطبيقات الويب

أكثر حالات استخدام TLS شيوعًا هي HTTPS. فعندما يزور المستخدم موقعًا آمنًا، يحمي TLS جلسة المتصفح ويدعم مصادقة الخادم. وهذا يجعله أساسيًا للتجارة الإلكترونية، وبوابات العملاء، ومنصات المعرفة، والدعم عن بُعد، والنماذج عبر الإنترنت، وصفحات تسجيل الدخول، وأنظمة إدارة المحتوى، وتطبيقات الأعمال المستضافة سحابيًا.

وبالنسبة لمنصات الويب، لا يُعد TLS مجرد وسيلة تحكم أمنية، بل أيضًا مطلبًا تشغيليًا. إذ إن المتصفحات، وواجهات API، وأنظمة الهوية الموحدة، وحماية ملفات تعريف الارتباط، وميزات الويب الحديثة، كلها تفترض أن النقل المشفر هو الحالة الافتراضية. وعمليًا، يُنظر بشكل متزايد إلى أي موقع يفتقر إلى إعداد صحيح لـ TLS على أنه غير آمن أو غير مكتمل أو غير ممتثل.

واجهات API والتطبيقات والاتصالات بين الخدمات

تحمل واجهات برمجة التطبيقات بانتظام رموز المصادقة، والأوامر، والسجلات، وبيانات سير العمل بين الأنظمة الموزعة. ويحمي TLS هذه التبادلات سواء كانت الحركة تنتقل بين تطبيق جوال ونقطة نهاية سحابية، أو بين خدمات مصغرة داخلية، أو بين مكونات برمجيات مؤسسية عبر مناطق وبيئات مختلفة.

وفي بنى الاتصالات بين الخدمات، غالبًا ما يتم توسيع دور TLS إلى ما هو أبعد من التشفير البسيط ليدعم المصادقة المتبادلة. ففي نموذج TLS المتبادل، يقدم كل من الطرفين شهاداته، مما يسمح لكل طرف بالتحقق من هوية الطرف الآخر. ويُعد هذا النموذج مفيدًا في بيئات انعدام الثقة، والشبكات الخاضعة للتنظيم، والتكاملات المنضبطة بين الشركات، والاتصالات الآلية عالية الضمان.

البريد الإلكتروني والوصول عن بُعد وواجهات الإدارة

يُستخدم TLS أيضًا على نطاق واسع خارج المتصفح. فإرسال البريد الإلكتروني واسترجاعه يعتمدان غالبًا على TLS لتأمين الحركة بين العملاء والخوادم. كما تستخدمه لوحات الإدارة، وواجهات إدارة الأجهزة عن بُعد، ومنصات المؤتمرات، ومنصات الصوت، وخدمات الدليل، وجلسات التطبيقات البعيدة، لحماية بيانات الاعتماد وأنشطة الإدارة.

وبالنسبة لفرق البنية التحتية، فهذا يعني أن سياسة أمان النقل لا ينبغي أن تتوقف عند الصفحة الرئيسية للشركة. فواجهات الإدارة، وبوابات النفاذ، ومنصات الاتصالات القائمة على IP، وأنظمة الإرسال، ووحدات التحكم المدمجة عبر الويب، وخدمات إدارة الخوادم، قد تكون أكثر حساسية من المواقع العامة، مما يجعل الانضباط في تطبيق TLS مطلبًا حاسمًا عبر كامل البيئة التشغيلية.

يُستخدم TLS عبر الوصول إلى الويب، وواجهات API، والبريد الإلكتروني، والإدارة، والأعباء السحابية، والاتصالات بين الأنظمة.

TLS مقارنةً بـ SSL

لماذا لا يزال الناس يقولون SSL

في اللغة اليومية، ما يزال كثير من الناس يشيرون إلى TLS باسم SSL. ويحدث هذا لأن SSL كان العائلة الأقدم من البروتوكولات التي ارتبطت على نطاق واسع بجلسات الويب الآمنة والشهادات. ومع مرور الوقت انتقلت الصناعة من SSL إلى TLS، لكن المصطلح الأقدم ظل شائعًا في رسائل المتصفحات، ووصف منتجات الشهادات، وواجهات الاستضافة، والأحاديث اليومية.

ونتيجة لذلك، لا تزال مصطلحات مثل “شهادة SSL” أو “مصافحة SSL” تُستخدم على نطاق واسع حتى عندما يكون البروتوكول المنشور فعليًا هو TLS. لكن من الناحية التقنية، تعتمد عمليات النشر الآمنة الحديثة على TLS وليس على عائلة بروتوكولات SSL المتقادمة.

المعنى العملي لهذا الاختلاف

بالنسبة للمشغلين والمشترين، النقطة الأساسية بسيطة: تعتمد الاتصالات الآمنة الحالية على TLS، وليس على SSL القديم. وعند تقييم المنصات أو الأجهزة أو البوابات أو الخدمات المستضافة، فإن السؤال المهم هو ما إذا كانت تدعم إصدارات TLS الحديثة، ومعالجة قوية للشهادات، وإعدادات تشفير آمنة افتراضيًا. وقد تستخدم اللغة التسويقية المصطلح القديم، لكن معيار النشر يجب أن يُفهم من خلال عدسة ممارسات TLS الحالية.

ويهم هذا التمييز في الشراء، ومراجعة الامتثال، والوثائق التقنية، وقابلية التشغيل البيني للمنتجات. فالمنصة التي تكتفي بالقول إنها تدعم “أمان SSL” من دون معلومات واضحة عن إصدارات TLS قد تترك قدرًا كبيرًا من الغموض بشأن ما يتم تنفيذه فعليًا.

لا يزال “SSL” تسمية شائعة في السوق، لكن البروتوكول الآمن المتوقع في عمليات النشر الحديثة هو TLS، وعادةً TLS 1.2 أو TLS 1.3.

أين يُستخدم TLS في البيئات الواقعية

المنصات المؤسسية والسحابية

تعتمد البرمجيات المؤسسية بشكل متزايد على TLS عبر مواقع الويب العامة، والتطبيقات الخاصة، وبوابات API، وتكاملات SaaS، وتدفقات الهوية، والوصول إلى التخزين، والحركة الداخلية بين الخدمات. وفي البيئات السحابية، يساعد TLS في إنشاء خط أساس متسق لحماية البيانات أثناء الحركة حتى عندما تكون أعباء العمل موزعة عبر مناطق متعددة، ومزودين مختلفين، وطبقات أتمتة متعددة.

ويدعم هذا أيضًا الحوكمة. إذ يمكن لفرق الأمن تحديد سياسات النقل لدخول التطبيقات، واتصالات الخدمات، والإدارة عن بُعد، وتدوير الشهادات، وعزل المستأجرين. وفي كثير من المؤسسات، أصبح TLS واحدًا من أكثر طبقات التحكم وضوحًا التي تربط بين هندسة الأمان، وهندسة المنصات، وعمليات الامتثال.

الاتصالات الصناعية وإنترنت الأشياء والحافة

يُعد TLS ذا صلة أيضًا في البيئات الصناعية وبيئات الحافة، حيث تتبادل الأجهزة، والبوابات، والخوادم، ومنصات الإدارة الأوامر، وبيانات التهيئة، وسجلات الأحداث، وبيانات القياس التشغيلي عن بُعد. ومع ازدياد ترابط تقنيات التشغيل مع شبكات IP، تزداد الحاجة إلى النقل الآمن بالتوازي مع عدد نقاط الاتصال البعيدة.

وفي هذه البيئات، غالبًا ما يكون تحدي النشر أوسع من مجرد تفعيل التشفير. إذ يجب على الفرق التفكير في توزيع الشهادات على الأجهزة الميدانية، والقيود على موارد الأنظمة المدمجة، وتوافق الإصدارات، ودورات التحديث، وتقسيم الشبكة، وكيفية تفاعل أمان النقل مع البروتوكولات الصناعية، والصيانة عن بُعد، ومنصات المراقبة المركزية.

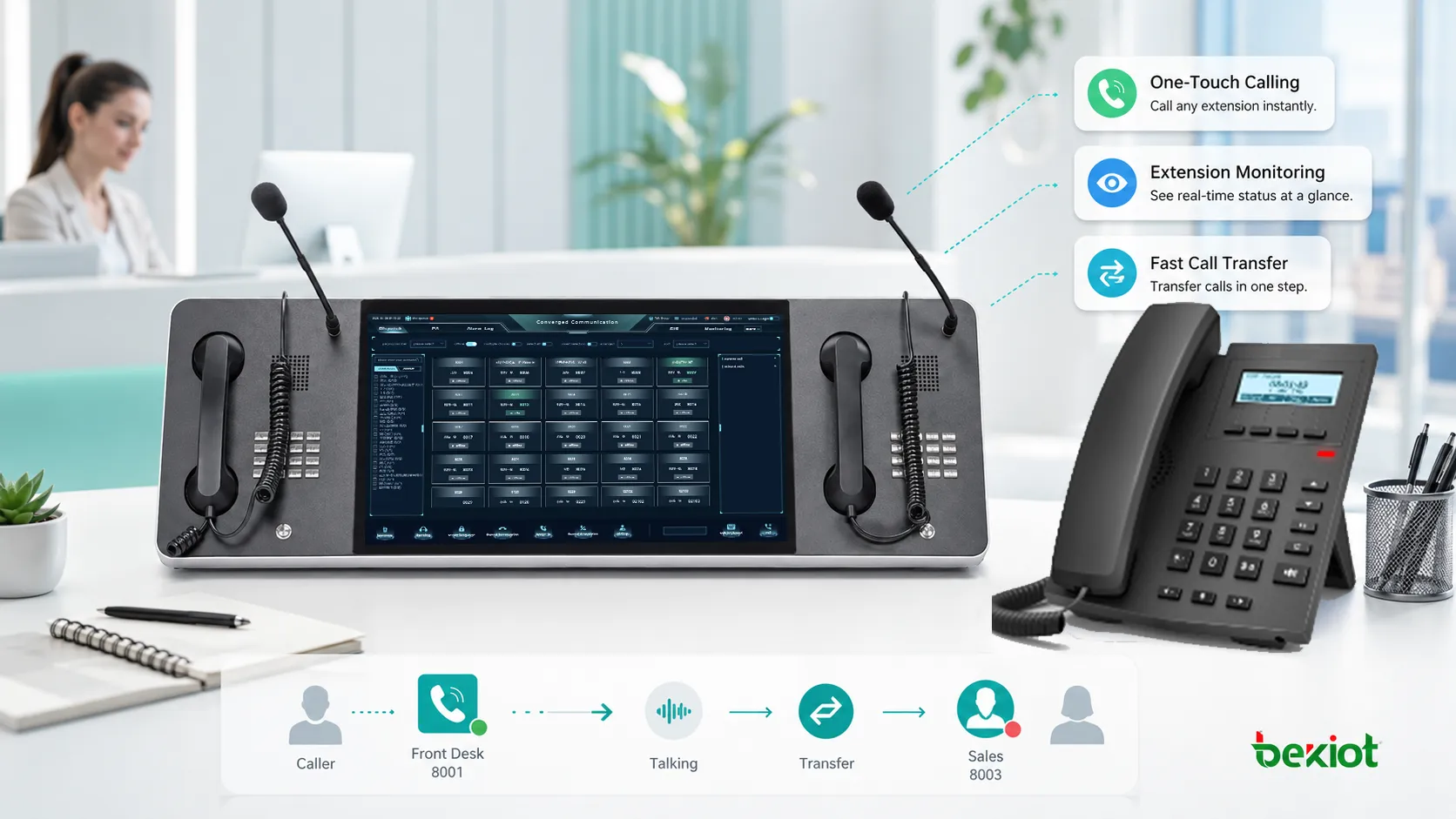

الاتصالات الموحدة والإشارات الآمنة

تستخدم أنظمة الاتصالات أيضًا TLS لحماية الإشارات والوصول إلى الخدمة. فأنظمة الهاتف عبر IP، والتطبيقات القائمة على SIP، وأنظمة المؤتمرات، ووحدات التحكم في الإرسال، وبوابات الإدارة عبر الويب، وخدمات الاتصالات الموحدة، كلها قد تعتمد على TLS لتأمين التسجيل، والوصول الإداري، والتحكم في الإشارات، وتكامل التطبيقات.

وفي هذه الحالات، تسهم حماية النقل في ما هو أكثر من الخصوصية. فهي تساعد في حماية بيانات الاعتماد، وتقليل خطر التلاعب بالإشارات، ودعم الوصول الموثوق إلى المنصات، وإنشاء حدود أقوى بين المستخدمين والخوادم والبوابات والتطبيقات المدمجة عبر شبكات الاتصالات الموزعة.

اعتبارات النشر وأفضل الممارسات

تفضيل الإصدارات الحديثة وإزالة الدعم المتقادم

يبدأ الوضع القوي لـ TLS بنظافة البروتوكول. يجب على المؤسسات أن تحدد الإصدارات المدعومة عن قصد، وأن تتخلص تدريجيًا من الخيارات المتقادمة، وأن تختبر قابلية التشغيل البيني قبل تعريض الخدمات لحركة الإنتاج. فالإبقاء على الإصدارات الأقدم لأجل التسهيل قد يخلق نقاط ضعف طويلة الأجل، خاصة عندما تكون العملاء القديمة غير محصاة جيدًا أو نادرًا ما تُستخدم.

وفي معظم السيناريوهات الحديثة، يكون الهدف هو إبقاء البيئة متوافقة مع أفضل الممارسات الحالية، مع الحفاظ فقط على الحد الأدنى من التوافق الذي تحتاجه الأعمال فعلًا. ويجب التحقق من ذلك ليس فقط على الخوادم الأصلية، بل أيضًا على الوكلاء العكسيين، وموازنات الأحمال، وبوابات التطبيقات، وحواف CDN، وخدمات البريد الإلكتروني، وواجهات الإدارة.

إدارة الشهادات كبرنامج مستمر

يجب التعامل مع عمليات الشهادات على أنها اختصاص يتعلق بدورة الحياة. تحتاج الفرق إلى إصدار موثوق، وتجديد، ونشر، وجرد، ووعي بحالات الإلغاء، ومراقبة، وتنبيهات. فالنضج التشغيلي لإدارة الشهادات له تأثير مباشر على توفر الخدمة، لأن أخطاء الشهادات يمكن أن تكسر الاتصال الموثوق تمامًا كما يفعل انقطاع الشبكة.

وتكتسب الأتمتة قيمة خاصة عندما تحتوي البيئات على أعداد كبيرة من التطبيقات، والحاويات، والبوابات، وأجهزة الحافة، والخدمات الداخلية. وكلما أصبحت البنية أكثر توزيعًا، قلّت جدوى الاعتماد على تتبع يدوي للشهادات أو عمليات تجديد ارتجالية.

اختبار التكوين وليس الاكتفاء بالاتصال

تؤكد كثير من الفرق أن الخدمة قابلة للوصول عبر HTTPS أو بروتوكول آخر ممكّن لـ TLS وتفترض أن العمل قد اكتمل. لكن في الواقع، تعتمد جودة النشر على أكثر من مجرد نجاح إنشاء الاتصال. فيجب مراجعة التكوين الكامل من حيث دعم الإصدارات، ودقة سلسلة الشهادات، وتغطية أسماء المضيفين، ومرونة التجديد، ومعالجة إعادة التوجيه، وسلوك المصادقة المتبادلة عند الحاجة، واتساق السياسات عبر بيئات الإنتاج والاختبار.

كما أن مراجعة التكوين مهمة بعد ترقيات المنصات، أو استبدال الأجهزة، أو تغييرات أنظمة التشغيل، أو الانتقال بين جهات إصدار الشهادات، أو ترحيل التطبيقات. فـ TLS مرتبط بعمق بالمكتبات، والوكلاء، ومخازن الثقة، ونقاط نهاية الخدمة، لذلك حتى تغييرات البنية التحتية الروتينية قد تؤثر في نتيجة أمان النقل.

الخلاصة

يُعد أمان طبقة النقل أحد تقنيات الأمان الأساسية في البيئة المتصلة الحديثة. فهو يحمي البيانات أثناء النقل، ويساعد العملاء على التحقق من هوية الطرف الذي يتواصلون معه، ويحافظ على سلامة الجلسة من المصافحة وحتى تبادل البيانات المشفرة. وسواء كان السيناريو يتعلق بموقع ويب عام، أو واجهة API داخلية، أو عبء عمل سحابي، أو بوابة إدارة عن بُعد، أو منصة بريد إلكتروني، أو تطبيق اتصال بين الآلات، فإن TLS غالبًا ما يكون الآلية التي تجعل هذا الاتصال موثوقًا.

ولذلك فإن فهم TLS لا يقتصر على معرفة أن الحركة مشفرة. بل يعني فهم كيفية التحقق من الهوية، وكيفية التفاوض على المفاتيح، وكيف تؤثر الإصدارات والخوارزميات في المخاطر، وكيف تؤثر عمليات الشهادات في كل من التوافر والأمان. وفي البيئات الواقعية، تمثل الممارسة الجيدة لـ TLS مزيجًا من اختيار سليم للبروتوكول، وإدارة منضبطة للشهادات، وحوكمة مستمرة للتكوين.

FAQ

هل TLS هو نفسه SSL؟

لا. TLS هو الخليفة لـ SSL. لا يزال الناس يستخدمون مصطلح “SSL” بشكل غير رسمي، لكن الاتصالات الآمنة الحديثة تعتمد على TLS بدلًا من عائلة بروتوكولات SSL الأقدم.

ماذا يحمي TLS فعليًا؟

يحمي TLS بشكل أساسي البيانات أثناء النقل. فهو يوفر السرية من خلال التشفير، ويتحقق من هوية الطرف البعيد باستخدام الشهادات، ويدعم حماية السلامة بحيث يمكن اكتشاف العبث.

أين يُستخدم TLS بشكل شائع؟

يُستخدم TLS بشكل شائع في مواقع HTTPS، وواجهات API، والتطبيقات السحابية، وخدمات البريد الإلكتروني، والبوابات الإدارية، وواجهات الإدارة عن بُعد، والاتصالات بين الخدمات عبر البيئات المؤسسية والصناعية.

لماذا تُعد إدارة الشهادات مهمة في TLS؟

تُعد الشهادات عنصرًا محوريًا في التحقق من الثقة. فإذا انتهت صلاحية الشهادات، أو أُعدت بشكل خاطئ، أو استخدمت اسم مضيف غير صحيح، أو نُشرت مع إدارة ضعيفة للمفاتيح، فقد يفشل الاتصال الآمن أو يصبح أقل موثوقية حتى لو كان TLS مفعّلًا من الناحية التقنية.

ما إصدارات TLS المتوقعة عادةً اليوم؟

تركز عمليات النشر الحديثة عادةً على TLS 1.2 وTLS 1.3، مع اعتبار TLS 1.3 أحدث إصدار رئيسي مستخدم حاليًا. ويجب مراجعة الإصدارات القديمة بعناية والتخلص التدريجي منها متى أمكن.