لماذا يعد النسخ الاحتياطي مهماً في الأنظمة الحديثة

النسخ الاحتياطي للبيانات هو عملية إنشاء نسخة أو أكثر قابلة للاستعادة من المعلومات الرقمية، بحيث يمكن استرجاع الملفات وقواعد البيانات والتطبيقات وإعدادات النظام وسجلات الأعمال بعد الفقدان أو التلف أو الحذف غير المقصود أو الهجوم السيبراني أو فشل الأجهزة أو وقوع كارثة. وهو جزء أساسي من عمليات تقنية المعلومات والأمن السيبراني واستمرارية الأعمال وتخطيط التعافي من الكوارث.

بالنسبة للمؤسسات، لا تمثل البيانات مجرد معلومات محفوظة. فقد تشمل سجلات العملاء والطلبات والعقود والمستندات المالية وملفات الهندسة وحسابات المستخدمين وسجلات النظام والآلات الافتراضية والبريد الإلكتروني وإعدادات التطبيقات والتاريخ التشغيلي. وعندما تصبح هذه السجلات غير متاحة، قد يتأثر تقديم الخدمة والامتثال القانوني وثقة العملاء وسير العمل اليومي.

لا تكون النسخة الاحتياطية ذات قيمة حقيقية إلا إذا أمكن استعادتها بنجاح. فالهدف ليس نسخ البيانات فقط، بل جعل التعافي قابلاً للتوقع عند حدوث مشكلة.

المعنى الأساسي للنسخ الاحتياطي للبيانات

يعني النسخ الاحتياطي للبيانات نسخ البيانات المهمة من النظام الأساسي إلى موقع تخزين آخر. يمكن تخزين النسخة على قرص محلي أو تخزين شبكي أو جهاز نسخ احتياطي أو مكتبة أشرطة أو سحابة خاصة أو سحابة عامة أو مركز بيانات بعيد أو وسيط تخزين غير متصل.

تُستخدم النسخة عندما تضيع البيانات الأصلية أو تتلف أو يتم تشفيرها بواسطة برمجيات الفدية أو تُحذف عن طريق الخطأ أو تصبح غير متاحة بسبب عطل في الأجهزة أو البرامج. وفي إدارة تقنية المعلومات العملية، لا يكون النسخ الاحتياطي إجراءً لمرة واحدة، بل عملية مستمرة تشمل الجدولة والتخزين والتحقق والحماية والمراقبة واختبار الاستعادة.

النسخة الاحتياطية كمورد للتعافي

النسخة الاحتياطية هي مورد للتعافي. فهي تمنح المسؤولين طريقة لإرجاع الأنظمة أو البيانات إلى حالة سابقة قابلة للاستخدام. وقد تكون البيانات المستعادة ملفاً واحداً أو جدول قاعدة بيانات أو خادماً كاملاً أو آلة افتراضية أو صندوق بريد أو عبء عمل سحابياً أو بيئة تطبيق كاملة.

هذه القيمة في التعافي هي ما يميز النسخ الاحتياطي عن مجرد تكرار الملفات. يجب أن يحافظ النظام الجيد على الإصدارات، ويحمي البيانات من الاستبدال غير المقصود، ويدعم سياسات احتفاظ قابلة للتحكم، ويوفر خيارات استعادة موثوقة.

نطاق النسخ الاحتياطي

يحدد نطاق النسخ الاحتياطي ما الذي يجب حمايته. بعض الأنظمة تنسخ ملفات المستخدمين فقط، بينما تحمي أنظمة أخرى أنظمة التشغيل والتطبيقات وقواعد البيانات وملفات الإعداد وشهادات الأمان والسجلات والآلات الافتراضية والحاويات وأعباء العمل السحابية.

قد يقلل النطاق الضيق تكلفة التخزين، لكنه قد يجعل التعافي غير مكتمل. فعلى سبيل المثال، قد لا يكون نسخ قاعدة البيانات دون إعدادات التطبيق كافياً لإعادة بناء الخدمة بعد فشل الخادم.

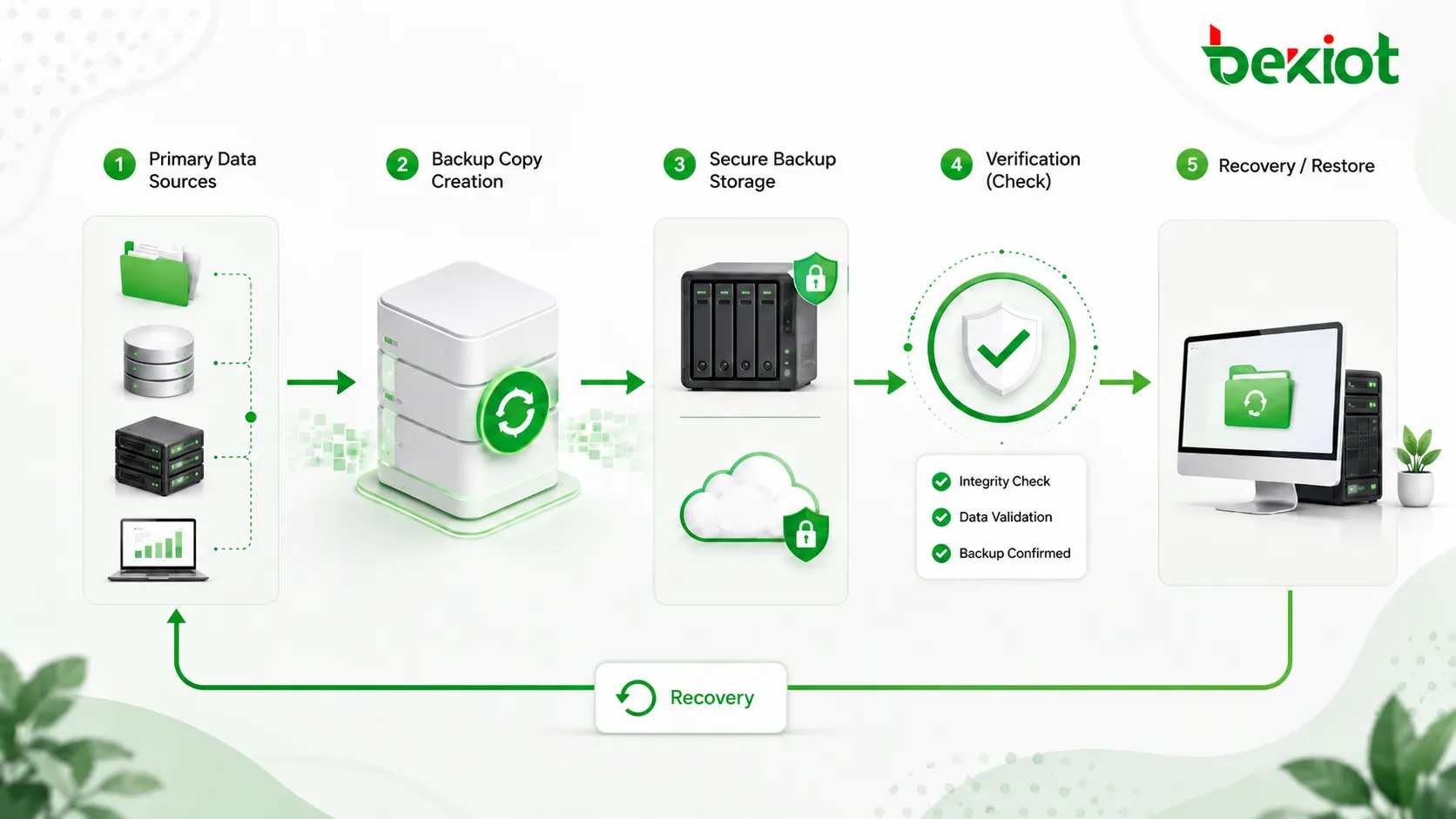

كيف تعمل عملية النسخ الاحتياطي

تبدأ عملية النسخ الاحتياطي عادة بتحديد بيانات المصدر. ثم ينسخ النظام البيانات المختارة إلى موقع التخزين الهدف وفق جدول زمني أو مُشغّل محدد. وبعد إنشاء النسخة، قد يتحقق النظام من سلامة البيانات، ويطبق الضغط أو التشفير، ويسجل البيانات الوصفية، ويحفظ النسخة وفق سياسة احتفاظ.

عند الحاجة إلى الاستعادة، يختار المسؤولون إصدار النسخة المطلوب ويعيدونه إلى النظام الأصلي أو نظام بديل أو بيئة اختبار أو منصة جديدة. يجب اختبار عملية التعافي قبل وقوع الحوادث الفعلية.

تحديد المصدر

الخطوة الأولى هي تحديد البيانات التي يجب حمايتها. قد يشمل ذلك مشاركات الملفات وقواعد البيانات وأجهزة المستخدم والخوادم والتخزين السحابي وحسابات SaaS والآلات الافتراضية وبيانات التطبيقات وملفات الإعداد وسجلات الأعمال.

يتطلب التحديد الجيد تعاون فرق تقنية المعلومات والإدارات التشغيلية وفرق الأمن ومالكي الأنظمة. قد توجد البيانات المهمة في أماكن غير متوقعة مثل الحواسيب المحمولة المحلية أو الأقراص المشتركة أو أنظمة البريد أو المجلدات السحابية أو أدلة التطبيقات الخاصة.

جدولة النسخ الاحتياطي

تحدد الجدولة متى وكيف تعمل مهام النسخ الاحتياطي. قد تُنسخ بعض البيانات مرة يومياً، بينما قد تحتاج قواعد البيانات الحرجة إلى حماية كل ساعة أو شبه فورية أو مستمرة.

يجب أن تتوافق الجدولة مع معدل تغير البيانات ومع مقدار الفقدان المقبول لدى المؤسسة. فالنظام الذي يتغير كل دقيقة يحتاج إلى خطة أكثر تكراراً من مجلد أرشيف يتغير مرة واحدة في الشهر.

نقل البيانات وتخزينها

أثناء النسخ الاحتياطي، تُنقل البيانات من المصدر إلى وجهة النسخ. قد تكون الوجهة محلية أو بعيدة أو سحابية أو غير متصلة أو مزيجاً من عدة مواقع. تستخدم أنظمة كثيرة الضغط لتقليل استهلاك التخزين والتشفير لحماية المعلومات الحساسة.

يجب حماية تخزين النسخ الاحتياطية من الوصول غير المصرح به والحذف غير المقصود. إذا تمكن المهاجمون من حذف أو تشفير بيانات الإنتاج والنسخ الاحتياطية معاً، فقد تبقى المؤسسة عاجزة عن التعافي.

التحقق واختبار الاستعادة

يتحقق النظام مما إذا كانت مهمة النسخ الاحتياطي قد اكتملت بنجاح وما إذا كانت البيانات تبدو صالحة للاستخدام. أما اختبار الاستعادة فيذهب أبعد من ذلك، إذ يستعيد البيانات فعلياً للتأكد من أن النسخة قابلة للاستخدام العملي.

هذا الفرق مهم. فقد تظهر المهمة ناجحة، لكن النظام المستعاد قد يفشل بسبب تبعيات مفقودة أو ملفات تالفة أو أذونات خاطئة أو إصدارات غير متوافقة أو إعدادات غير مكتملة.

الأنواع الشائعة للنسخ الاحتياطي

تُستخدم أنواع مختلفة لتحقيق توازن بين السرعة وكفاءة التخزين وزمن الاستعادة وتعقيد الإدارة. تعتمد معظم المؤسسات على مزيج من الأساليب بدلاً من نوع واحد فقط.

| نوع النسخ الاحتياطي | طريقة العمل | الميزة الرئيسية |

|---|---|---|

| النسخ الكامل | ينسخ كل البيانات المختارة في كل مرة | استعادة بسيطة ومجموعة كاملة من البيانات |

| النسخ التزايدي | ينسخ البيانات التي تغيرت منذ آخر نسخة فقط | يقلل استخدام التخزين ووقت النسخ |

| النسخ التفاضلي | ينسخ البيانات المتغيرة منذ آخر نسخة كاملة | أسرع في الاستعادة من السلاسل التزايدية الطويلة |

| النسخ المعتمد على الصورة | ينسخ صورة كاملة للنظام أو حالة القرص | مناسب لاستعادة خادم أو محطة عمل كاملة |

| النسخ المستمر | يلتقط التغييرات بشكل متكرر أو شبه فوري | يقلل الفقدان المحتمل للبيانات في الأنظمة الحرجة |

النسخ الكامل

ينسخ النسخ الكامل كل البيانات المختارة في كل مرة تعمل فيها المهمة. وهو سهل الفهم وسهل الاستعادة لأن مجموعة النسخ تحتوي على كل ما يلزم لنقطة النسخ المحددة.

عيبه الرئيسي هو استهلاك التخزين وطول مدة المهمة. قد تحتاج قواعد البيانات الكبيرة وخوادم الملفات والآلات الافتراضية وأرشيفات الوسائط إلى وقت ومساحة أكبر.

النسخ التزايدي

ينسخ النسخ التزايدي البيانات التي تغيرت منذ النسخة السابقة فقط. لذلك تكون المهام أسرع ويقل استهلاك التخزين. ويُستخدم هذا الأسلوب على نطاق واسع في أنظمة المؤسسات.

قد تتطلب الاستعادة آخر نسخة كاملة مع سلسلة من النسخ التزايدية. إذا كانت السلسلة طويلة أو تلف جزء منها، فقد تصبح الاستعادة أبطأ أو أكثر تعقيداً. غالباً ما تدير المنصات الحديثة هذه السلسلة تلقائياً.

النسخ التفاضلي

ينسخ النسخ التفاضلي كل البيانات التي تغيرت منذ آخر نسخة كاملة. ومع مرور الوقت يستخدم مساحة أكبر من النسخ التزايدي، لكن الاستعادة تكون عادة أبسط لأنها تحتاج إلى النسخة الكاملة الأخيرة وأحدث نسخة تفاضلية.

يكون هذا الأسلوب مناسباً عندما تريد المؤسسة توازناً بين كفاءة النسخ وسرعة الاستعادة.

النسخ المعتمد على الصورة

يلتقط النسخ المعتمد على الصورة حالة النظام بالكامل، بما في ذلك نظام التشغيل والتطبيقات والملفات والإعدادات وأحياناً معلومات الإقلاع. ويُستخدم عادة للخوادم والآلات الافتراضية ومحطات العمل الحرجة.

يدعم هذا النوع الاستعادة على عتاد جديد أو بيئة افتراضية، وهي مفيدة عندما يستغرق بناء النظام يدوياً وقتاً طويلاً.

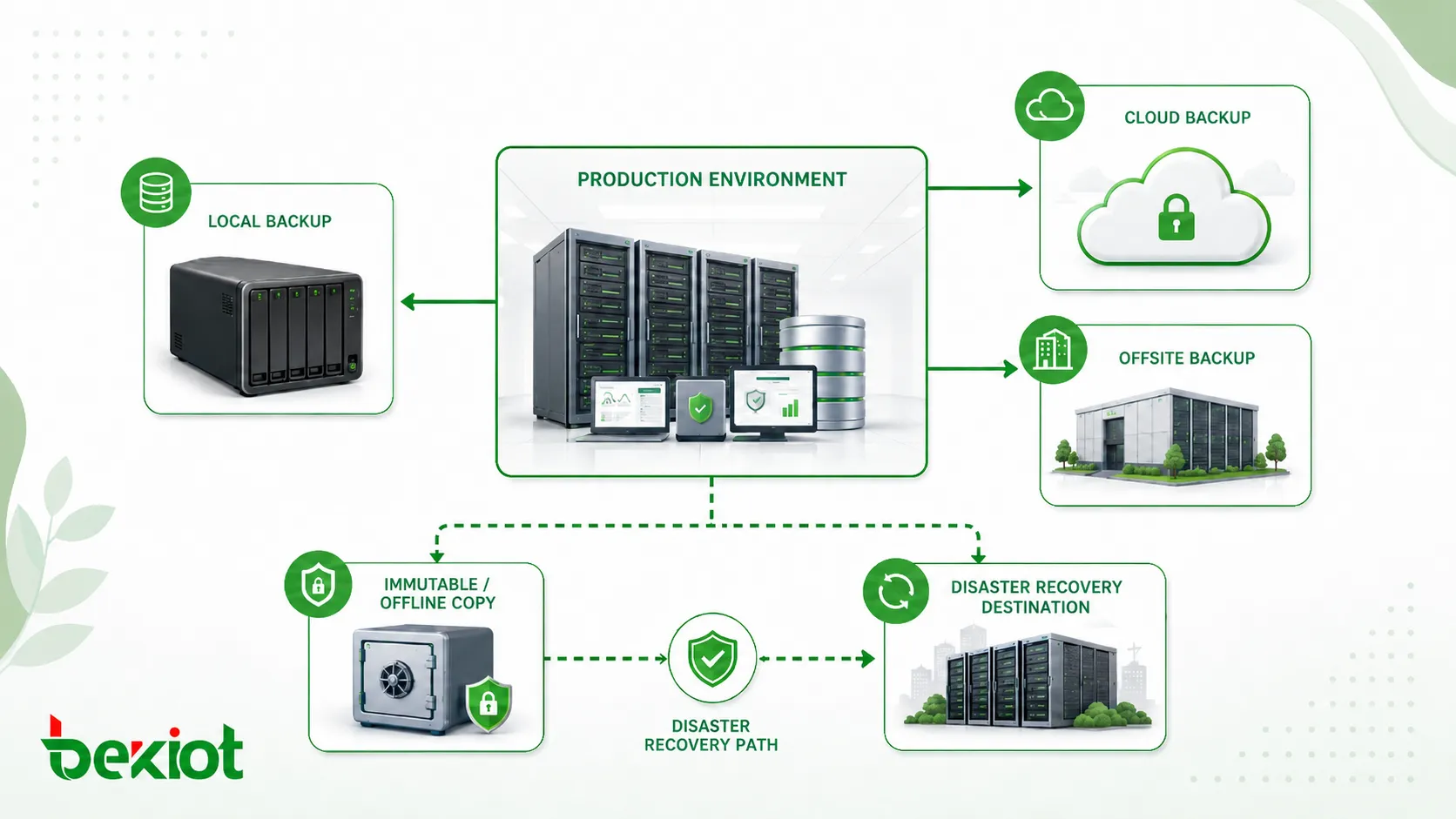

بنية النسخ الاحتياطي ونماذج التخزين

تحدد البنية أين تُخزن النسخ، وكيف تُحمى، وكيف يتم الوصول إليها، وكيف تدعم التعافي. تجمع البنية القوية عادة بين سرعة الاستعادة المحلية والمرونة البعيدة.

النسخ الاحتياطي المحلي

يخزن النسخ المحلي النسخ بالقرب من نظام الإنتاج، مثل خادم محلي أو NAS أو جهاز نسخ احتياطي أو تخزين متصل. وتكون فائدته في سرعة الاستعادة، خاصة للملفات الكبيرة أو الاستعادة الكاملة.

ضعفه أن النسخ المحلية قد تتأثر بنفس الحادث الذي يصيب النظام الأساسي. فقد يدمر الحريق أو الفيضان أو السرقة أو الفدية أو عطل الطاقة أو فشل الموقع البيانات والنسخ المحلية إذا لم توجد حماية خارجية.

النسخ الاحتياطي خارج الموقع

يخزن النسخ خارج الموقع النسخ في موقع مادي آخر مثل مكتب بعيد أو مركز بيانات ثانوي أو موقع مُدار أو منصة سحابية. وهذا يحمي البيانات من الكوارث المحلية.

يعد ذلك مهماً لاستمرارية الأعمال. حتى إذا تعطل الموقع الرئيسي، تبقى لدى المؤسسة نسخة قابلة للاستعادة في مكان آخر.

النسخ الاحتياطي السحابي

يخزن النسخ السحابي البيانات في بنية سحابية. ويمكنه توفير تخزين قابل للتوسع ووصول بعيد وتكرار جغرافي وحماية خارجية مبسطة. ويُستخدم للأجهزة الطرفية والخوادم ومنصات SaaS وأعباء العمل السحابية والبيئات الهجينة.

ومع ذلك، يجب التخطيط له بعناية. ينبغي تقييم عرض النطاق وزمن الاستعادة وسيادة البيانات والتحكم في الوصول والتشفير وتكلفة الاحتفاظ والاعتماد على المزود.

النسخ غير المتصل وغير القابل للتغيير

النسخ غير المتصل يُفصل عن الشبكة بعد إنشائه. أما النسخ غير القابل للتغيير فلا يمكن تعديله أو حذفه خلال فترة احتفاظ محددة. ويساعد الأسلوبان على حماية النسخ من الفدية والتعديل غير المقصود.

تزداد أهمية هذه الاستراتيجيات لأن المهاجمين غالباً يستهدفون أنظمة النسخ الاحتياطي قبل تشفير بيانات الإنتاج. إذا بقيت النسخ محمية، يصبح التعافي بعد الهجوم السيبراني أكثر واقعية.

فوائد النسخ الاحتياطي للبيانات

يوفر النسخ الاحتياطي قيمة تقنية وتجارية. فهو يقلل أثر الحوادث، ويدعم التعافي، ويحمي الاستمرارية، ويمنح المؤسسات ثقة في إمكانية استعادة المعلومات المهمة.

الحماية من فقدان البيانات

الفائدة المباشرة هي الحماية من فقدان البيانات. قد تُحذف الملفات خطأ، أو تتلف قواعد البيانات، أو تتعطل الأجهزة، أو يستبدل المستخدمون سجلات مهمة. يتيح النسخ الاحتياطي استعادة الإصدارات السابقة.

هذا مهم للمؤسسات التي تعتمد على السجلات الرقمية في عملياتها اليومية. فقدان قاعدة بيانات أو مجلد مشترك واحد قد يوقف الخدمة أو الفوترة أو الإنتاج أو دعم العملاء أو تقارير الامتثال.

دعم استمرارية الأعمال

يدعم النسخ الاحتياطي استمرارية الأعمال عبر تمكين الأنظمة من العودة للعمل بعد الحوادث. وعند دمجه مع خطة التعافي من الكوارث، يساعد في تقليل التوقف واستعادة الخدمات الأساسية.

لا تعتمد الاستمرارية على وجود نسخة فقط. يجب أن تعرف المؤسسة مكان النسخة، وسرعة استعادتها، ومن المسؤول عنها، وأي الأنظمة تُستعاد أولاً.

مرونة الأمن السيبراني

يعد النسخ الاحتياطي دفاعاً مهماً ضد برمجيات الفدية والبرمجيات التخريبية وسوء الاستخدام الداخلي والحذف غير المصرح به. إذا شُفرت بيانات الإنتاج أو تضررت، فقد تسمح النسخة المحمية بالتعافي دون دفع فدية أو إعادة بناء كل شيء.

لكن يجب حماية النسخ نفسها ضمن استراتيجية الأمن. الحسابات الإدارية الضعيفة والمستودعات المكشوفة وبيانات الاعتماد المشتركة ومسارات الشبكة غير المحمية تجعل نظام النسخ عرضة للخطر.

دعم الامتثال والتدقيق

تحتاج صناعات كثيرة إلى الاحتفاظ ببيانات معينة لأسباب قانونية أو مالية أو صحية أو تشغيلية أو تعاقدية. تساعد سياسات النسخ والاحتفاظ المصممة جيداً على تلبية هذه المتطلبات.

يعتمد التدقيق أيضاً على إمكانية التتبع. يجب أن تسجل الأنظمة حالة المهام وقواعد الاحتفاظ وعمليات الاستعادة وأنشطة المسؤولين والأحداث الاستثنائية عند الحاجة.

التطبيقات في بيئات مختلفة

يُستخدم النسخ الاحتياطي في معظم البيئات الرقمية. قد تختلف البيانات المحمية وطريقة الاستعادة، لكن الحاجة إلى نسخ قابلة للاستعادة عامة.

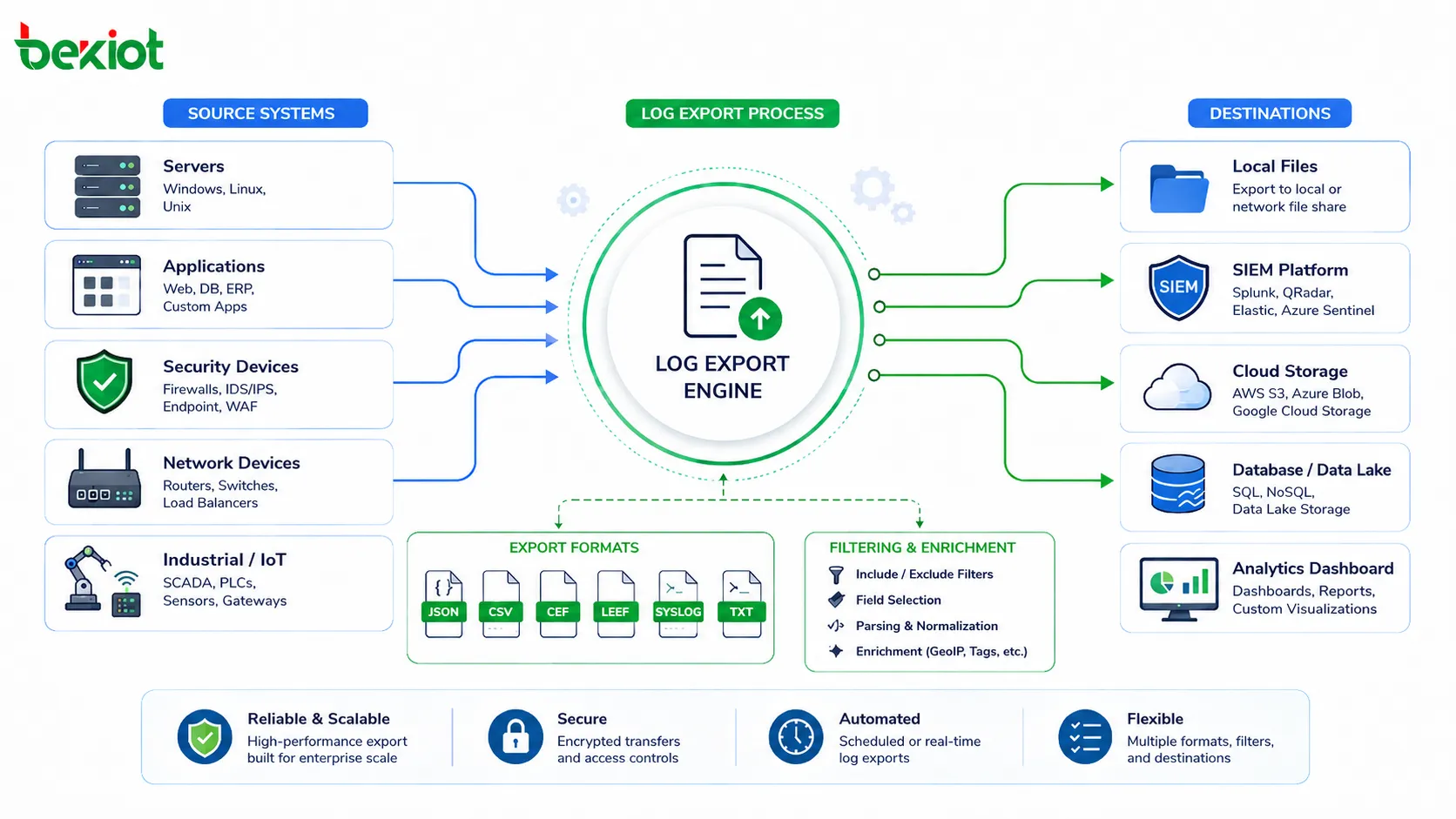

خوادم المؤسسات وقواعد البيانات

تحتوي خوادم المؤسسات وقواعد البيانات غالباً على بيانات أعمال حرجة. يمكن للنسخ الاحتياطي حماية أنظمة ERP وCRM وقواعد البيانات المالية وسجلات المخزون وأنظمة الموارد البشرية ومستودعات المستندات وتطبيقات الإنتاج.

قد يحتاج نسخ قواعد البيانات إلى طرق خاصة لضمان الاتساق. فنسخ ملفات قاعدة البيانات أثناء تشغيلها قد لا ينتج نقطة استعادة صالحة ما لم تدعم الأداة النسخ الواعي بالتطبيق.

الأجهزة الطرفية

قد تحتوي الحواسيب المحمولة ومحطات العمل على ملفات مشاريع ومستندات محلية وبيانات تصميم ومعلومات عملاء وإعدادات خاصة بالمستخدم. يحمي نسخ الأجهزة الطرفية البيانات عند الفقد أو السرقة أو التلف أو الاستبدال.

يكون ذلك مفيداً خاصة للفرق العاملة عن بُعد. فقد يخزن الموظفون ملفات مهمة محلياً خارج بنية خادم الملفات التقليدية في المكتب.

المنصات السحابية وSaaS

تستخدم مؤسسات كثيرة التخزين السحابي والبريد وأدوات التعاون وتطبيقات SaaS. قد توفر هذه المنصات مرونة للبنية التحتية، لكن العملاء قد يحتاجون إلى نسخ مخصص للعناصر المحذوفة أو أخطاء المستخدمين أو مزامنة الفدية أو الاحتفاظ الطويل.

يجب تقييم نسخ SaaS بعناية، لأن توفر المنصة لا يعني بالضرورة تعافياً يتحكم به العميل. يجب أن تفهم المؤسسات ما يحميه المزود وما يبقى ضمن مسؤولية العميل.

الآلات الافتراضية والحاويات

غالباً ما تُحمى الآلات الافتراضية عبر لقطات صور أو وكلاء نسخ احتياطي. وهذا يسمح باستعادة الآلة كاملة أو ملفات محددة. يستخدم هذا الأسلوب كثيراً في مراكز البيانات والسحب الخاصة.

تحتاج بيئات الحاويات إلى نهج مختلف. قد يكون من السهل إعادة نشر صورة التطبيق، لكن الأحجام الدائمة وقواعد البيانات والأسرار والإعدادات وبيانات التنسيق الوصفية ما زالت بحاجة إلى حماية.

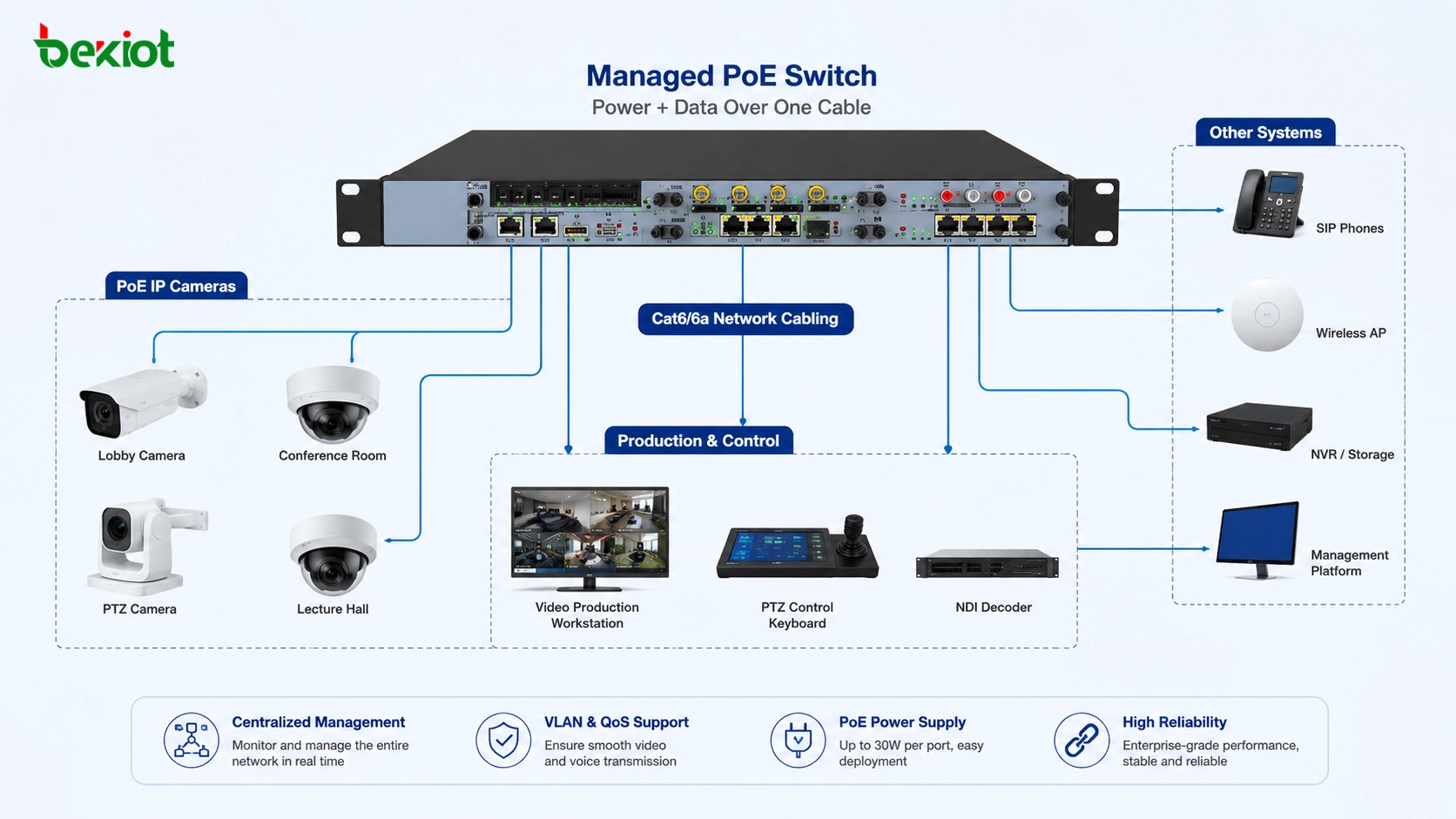

الأنظمة الصناعية والأمنية والتشغيلية

قد تحتاج البيئات الصناعية إلى نسخ خوادم التحكم وقواعد SCADA ومشاريع HMI وأنظمة إدارة الفيديو وقواعد التحكم في الوصول وإعدادات الأجهزة وملفات الهندسة وسجلات الإنذار.

في هذه البيئات، يجب أن يراعي تخطيط الاستعادة جداول الإنتاج ومتطلبات السلامة وبرامج الموردين والتراخيص وتوافق الأجهزة واحتياجات العمل دون اتصال.

استراتيجية النسخ الاحتياطي ومؤشرات التخطيط

يجب أن تستند الاستراتيجية إلى مخاطر الأعمال وأهمية البيانات وتوقعات الاستعادة وتبعيات النظام. لا يناسب جدول واحد كل الأنظمة.

هدف نقطة الاستعادة

يحدد Recovery Point Objective أو RPO مقدار فقدان البيانات المقبول بعد الحادث. إذا كان RPO لنظام ما ساعة واحدة، فيجب أن يضمن النسخ أو التكرار ألا يتجاوز الفقد نحو ساعة من البيانات.

يتطلب RPO الأقل عادة نسخاً أكثر تكراراً أو حماية مستمرة أو تكراراً للبيانات. يعتمد الهدف الصحيح على سرعة تغير البيانات ومقدار الخسارة المقبولة.

هدف زمن الاستعادة

يحدد Recovery Time Objective أو RTO مدى سرعة استعادة النظام بعد الانقطاع. قد تقبل بعض الأنظمة يوماً كاملاً، بينما تحتاج المنصات الموجهة للعملاء أو العمليات الحرجة إلى تعافٍ أسرع بكثير.

يؤثر RTO في بنية النسخ. فإذا كانت الاستعادة السريعة مطلوبة، فقد تحتاج المؤسسة إلى نسخ محلية أو أنظمة احتياطية أو استعادة بالصور أو منصات تعافٍ من الكوارث.

سياسة الاحتفاظ

تحدد سياسة الاحتفاظ مدة حفظ النسخ. قد يوفر الاحتفاظ القصير مساحة تخزين لكنه لا يحمي من التلف أو الحذف المكتشف متأخراً. أما الاحتفاظ الطويل فيدعم الامتثال والتحقيق لكنه يزيد التكلفة والإدارة.

النهج الشائع هو الاحتفاظ بنسخ حديثة متكررة وعدد أقل من النسخ القديمة، مثل نسخ يومية لأسابيع، وأسبوعية لأشهر، وشهرية للاحتفاظ طويل الأجل.

قاعدة النسخ الاحتياطي 3-2-1

قاعدة 3-2-1 مبدأ واسع الاستخدام. توصي بالاحتفاظ بثلاث نسخ على الأقل من البيانات، على نوعين مختلفين من الوسائط، مع نسخة واحدة خارج الموقع.

تضيف استراتيجيات حديثة كثيرة نسخاً غير قابلة للتغيير أو غير متصلة. وهذا يعزز الحماية من الفدية والهجمات التخريبية.

المخاطر والأخطاء الشائعة

غالباً لا تظهر مشكلة النسخ الاحتياطي إلا عند الحاجة العاجلة إلى الاستعادة. تعتقد مؤسسات كثيرة أنها محمية حتى تكتشف أن النسخة ناقصة أو قديمة أو تالفة أو غير متاحة أو بطيئة جداً في الاستعادة.

نسخ البيانات الخاطئة

قد تنجح مهام النسخ ومع ذلك تفوت بيانات مهمة. يحدث ذلك عندما تُحفظ الملفات خارج المجلدات المحمية، أو تُضاف تطبيقات جديدة دون تحديث النطاق، أو لا تُضمّن ملفات الإعداد.

تساعد مراجعة النطاق بانتظام في منع ذلك. يجب أن يؤكد مستخدمو الأعمال ومالكو الأنظمة أن المعلومات الحرجة مشمولة فعلاً.

عدم اختبار الاستعادة

النسخة التي لم تُستعد أبداً ليست مورداً مثبتاً بل افتراضاً. يثبت اختبار الاستعادة أن البيانات قابلة للاسترجاع وأن الإجراء مفهوم.

يجب أن تشمل الاختبارات سيناريوهات مختلفة مثل استعادة ملف واحد أو صندوق بريد أو قاعدة بيانات أو آلة افتراضية أو بيئة تطبيق كاملة عند الحاجة.

ضعف أمان النسخ الاحتياطي

غالباً تحتوي مستودعات النسخ على بيانات حساسة. إذا لم تكن محمية، فقد يسرق المهاجمون البيانات أو يحذفون النسخ أو يشفرون ملفاتها. يحول الأمان الضعيف نظام التعافي إلى نقطة خطر.

يجب التحكم في الوصول باستخدام مصادقة قوية وصلاحيات محدودة وتشفير ومراقبة وفصل عن حسابات المستخدمين العادية.

تجاهل سرعة الاستعادة

تركز بعض المؤسسات على اكتمال مهام النسخ وتتجاهل الزمن اللازم للتعافي. قد تستغرق النسخ السحابية الكبيرة أو الشبكات البطيئة أو الأرشيفات ذات الفهرسة الضعيفة وقتاً أطول بكثير من المتوقع.

يجب قياس سرعة الاستعادة أثناء الاختبارات. يساعد ذلك على معرفة ما إذا كانت الخطة تلبي احتياجات التعافي التجارية الفعلية.

أفضل الممارسات لنسخ احتياطي موثوق

تجمع الخطة الموثوقة بين الأتمتة والأمان والتحقق والتوثيق والاختبار المنتظم. كما يجب أن تتطور مع تغير الأنظمة وحجم البيانات والتهديدات ومتطلبات الأعمال.

تصنيف البيانات حسب الأهمية

ليست كل البيانات بالقيمة نفسها. قد تحتاج قواعد البيانات الحرجة والسجلات المالية وبيانات العملاء والأنظمة التشغيلية والسجلات القانونية إلى حماية أقوى من الملفات المؤقتة.

يساعد التصنيف في تحديد تكرار النسخ والاحتفاظ والتشفير وموقع التخزين وأولوية الاستعادة، كما يمنع تكاليف تخزين غير ضرورية للبيانات منخفضة القيمة.

أتمتة مهام النسخ الاحتياطي

النسخ اليدوي غير موثوق للعمليات المستمرة. تساعد الجداول الآلية على تنفيذ المهام بانتظام. يجب أن تنبه الرسائل المسؤولين عند فشل المهام أو امتلاء التخزين أو تجاوز نافذة النسخ.

يجب أن تشمل الأتمتة المراقبة. فالفشل الصامت قد يكون أخطر من عدم وجود خطة، لأن الفرق قد تعتقد أنها محمية وهي ليست كذلك.

حماية النسخ الاحتياطية

يجب حماية النسخ من الحذف والتشفير والسرقة والتعديل غير المصرح به. يمكن أن يحسن التشفير والتخزين غير القابل للتغيير والنسخ غير المتصلة والوصول القائم على الأدوار وحسابات المسؤول المنفصلة الحماية.

لزيادة المرونة ضد الفدية، يجب عزل نسخة واحدة على الأقل عن الوصول الإنتاجي العادي. يقلل ذلك احتمال تأثير البرمجيات الخبيثة على كل النسخ في وقت واحد.

توثيق إجراءات الاستعادة

يجب توثيق إجراءات الاستعادة بوضوح، بما في ذلك مواقع النسخ وخطوات الاستعادة والأدوار المسؤولة وتبعيات النظام وكلمات المرور أو المفاتيح وترتيب التطبيقات وخطوات التحقق.

أثناء الطوارئ، قد لا يكون لدى الفرق وقت لاكتشاف كيفية عمل نظام النسخ. يساعد التوثيق الواضح على تسريع التعافي وتقليل الأخطاء.

FAQ

هل يجب نسخ بيانات SaaS بشكل منفصل؟

في حالات كثيرة، نعم. يحمي مزودو SaaS عادة توفر المنصة، لكن الاستعادة التي يتحكم بها العميل للمستخدمين المحذوفين أو الملفات المستبدلة أو المحتوى المتزامن مع الفدية أو الاحتفاظ الطويل قد تحتاج إلى خطة مستقلة.

كم مرة يجب تنفيذ تدريبات الاستعادة؟

يجب اختبار الأنظمة الحرجة أكثر من الأنظمة منخفضة المخاطر. النهج العملي هو اختبار السيناريوهات الرئيسية بعد التغييرات الكبيرة وبشكل مجدول، مثل كل ربع سنة أو نصف سنة للخدمات المهمة.

من يجب أن يكون مسؤولاً عن سياسة النسخ الاحتياطي؟

لا يجب أن تكون السياسة مسؤولية تقنية المعلومات وحدها. يمكن لتقنية المعلومات إدارة المنصة، لكن مالكي الأعمال وفرق الامتثال والأمن ومديري الإدارات يجب أن يحددوا أهمية البيانات واحتياجات الاحتفاظ وأولويات التعافي.

ماذا يحدث إذا فُقدت مفاتيح تشفير النسخ؟

إذا فُقدت المفاتيح ولم توجد طريقة للاسترداد، فقد تصبح بيانات النسخ غير قابلة للقراءة. يجب توثيق إدارة المفاتيح والتحكم في الوصول إليها ونسخها بأمان واختبارها ضمن خطة التعافي.

هل يجب إدراج حواسيب الموظفين المحمولة؟

نعم، إذا كان الموظفون يخزنون بيانات العمل محلياً. العمل عن بُعد والسفر والسرقة وتلف الأجهزة والحذف الخاطئ كلها قد تؤثر على بيانات الأجهزة الطرفية. يقلل نسخ الأجهزة أو مزامنة المجلدات السحابية الإلزامية هذا الخطر.

ما الذي يجب فعله قبل حذف النسخ القديمة؟

قبل الحذف، يجب تأكيد متطلبات الاحتفاظ والقيود القانونية واحتياجات التدقيق وحالة التحقيقات وتوقعات التعافي. يجب أن يكون حذف النسخ مضبوطاً ومسجلاً ومتوافقاً مع السياسة.