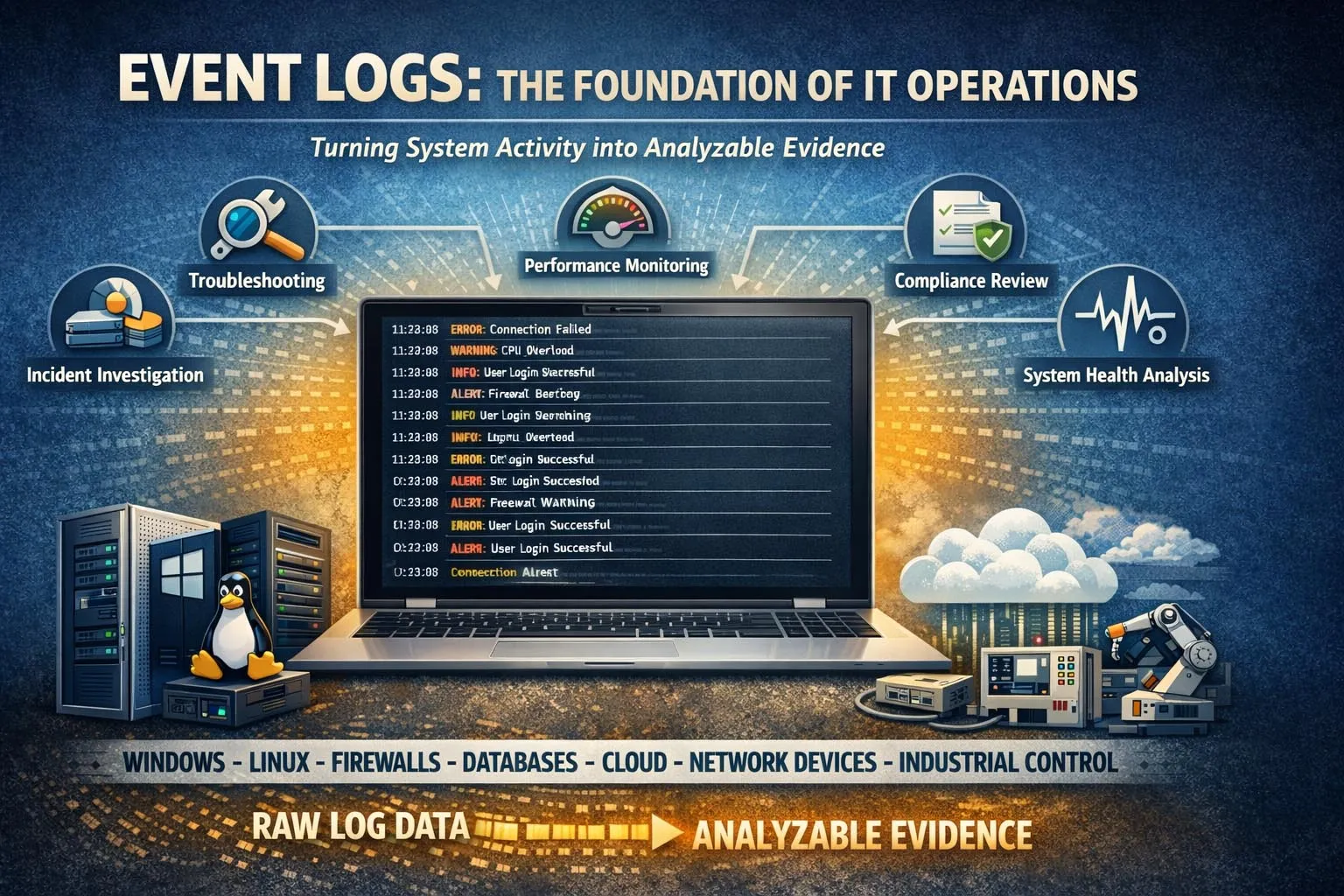

سجل الأحداث هو سجل منظم لنشاط النظام أو التطبيق أو الجهاز أو الشبكة يتم إنشاؤه بواسطة مكونات البرامج والأجهزة أثناء التشغيل العادي. يلتقط أحداثًا مثل إجراءات بدء التشغيل والإيقاف، ومحاولات تسجيل الدخول، وتغييرات التكوين، والتحذيرات، والأخطاء، وانقطاعات الخدمة، والتنبيهات الأمنية، وسلوك التطبيق. من الناحية العملية، تساعد سجلات الأحداث المسؤولين والمهندسين وفرق الأمن على فهم ما حدث داخل النظام ومتى حدث.

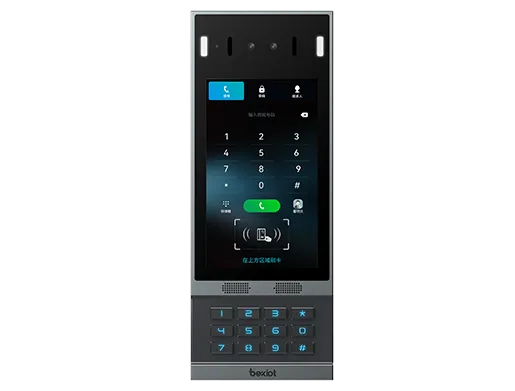

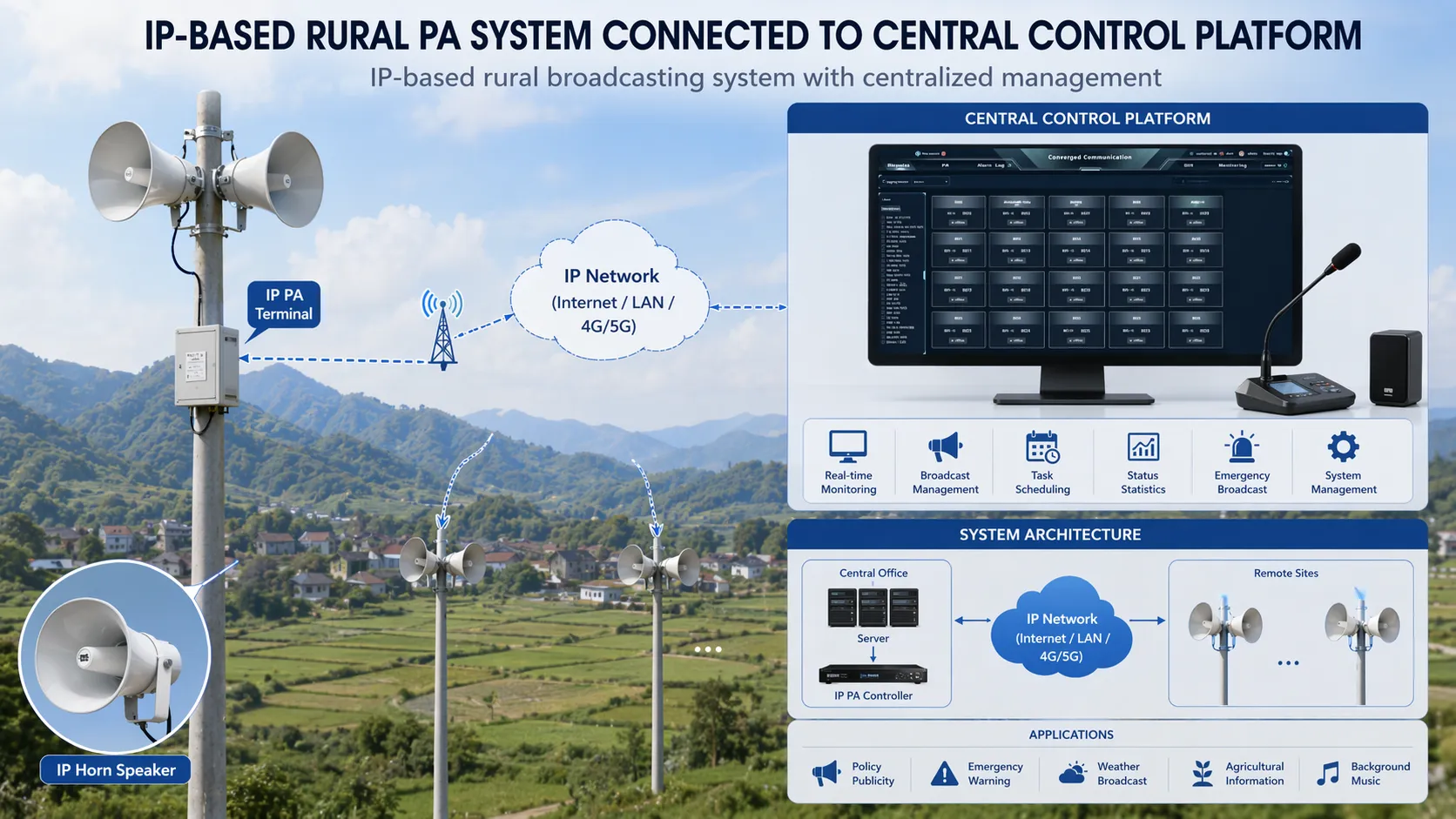

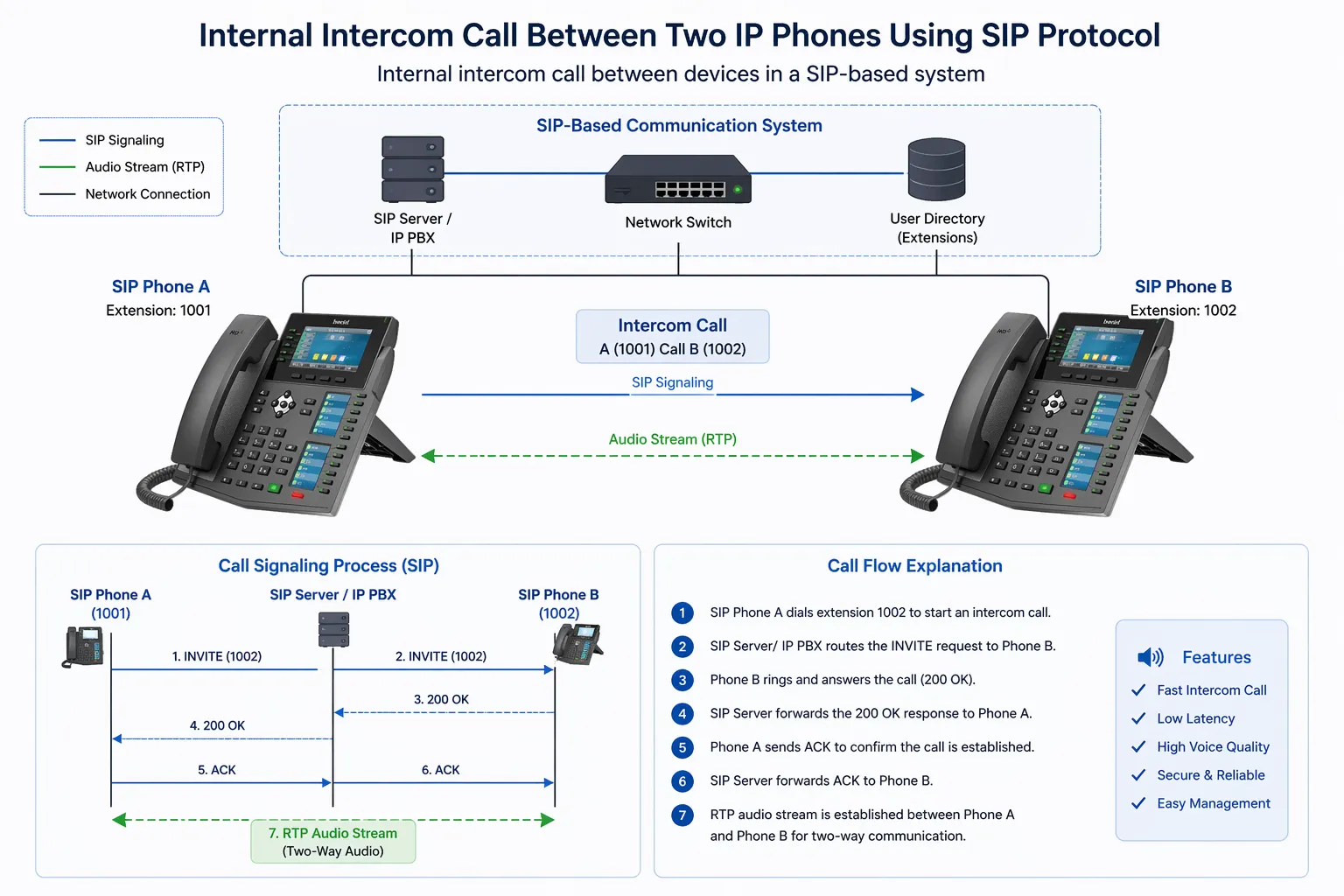

في بيئات تكنولوجيا المعلومات الحديثة، تعتبر سجلات الأحداث أساسية للعمليات. فهي توفر الأثر التاريخي الأولي الذي يدعم استكشاف الأخطاء وإصلاحها، ومراقبة الأداء، ومراجعة الامتثال، والتحقيق في الحوادث، وتحليل صحة النظام. سواء كانت البيئة تتضمن خادم Windows، أو مضيف Linux، أو جدار حماية، أو محولاً، أو قاعدة بيانات، أو عبء عمل سحابي، أو وحدة تحكم صناعية، أو منصة اتصالات IP، فإن سجلات الأحداث تساعد في تحويل نشاط النظام إلى أدلة يمكن للأشخاص والأدوات تحليلها.

سجلات الأحداث مهمة ليس لأنها تخزن الرسائل ببساطة، ولكن لأنها تحافظ على السياق. قد يكون لإشعار فشل واحد قيمة محدودة بحد ذاته. ولكن عندما يتم جمع سجلات الأحداث بمرور الوقت وربطها عبر الأنظمة، فإنها تكشف عن أنماط وتبعيات وأسباب يصعب رؤيتها في الوقت الفعلي. هذا هو السبب في أن سجلات الأحداث لا تزال واحدة من أهم اللبنات الأساسية في العمليات وإمكانية المراقبة والأمن السيبراني.

تسجل سجلات الأحداث النشاط التشغيلي عبر الأنظمة وتنشئ أثرًا زمنيًا للمراقبة واستكشاف الأخطاء والتحليل.

ما معنى سجل الأحداث في تكنولوجيا المعلومات وعمليات النظام

سجل زمني لنشاط النظام

على أبسط مستوى، سجل الأحداث هو سجل زمني يتم إنشاؤه عندما يكتشف نظام أو تطبيق إجراءً، أو تغيير حالة، أو استثناءً، أو حالة تستحق التسجيل. يتضمن كل إدخال عادةً طابعًا زمنيًا، ومصدر الحدث، وخطورة أو فئة، ووصفًا لما حدث. تتضمن بعض السجلات أيضًا هويات المستخدم، وأسماء الأجهزة، وتفاصيل العملية، وعناوين الشبكة، أو معرفات الأحداث الداخلية.

هذا الهيكل القائم على الوقت هو ما يجعل سجلات الأحداث مفيدة للغاية. بدلاً من الاعتماد على الذاكرة أو التخمين، يمكن للمشغلين مراجعة تسلسل زمني مرتب للأحداث وإعادة بناء كيفية تصرف النظام قبل وأثناء وبعد المشكلة. هذه القدرة ضرورية عند تشخيص حالات الانقطاع، وتتبع إجراءات المستخدم، والتحقق من تغييرات السياسة، أو التحقيق في سلوك مشبوه.

في العديد من المؤسسات، يتم إنشاء سجلات الأحداث بشكل مستمر وتلقائي. وهذا يعني أنها تشكل تاريخًا تشغيليًا مستمرًا بدلاً من تقرير يدوي. طالما تم تكوين التسجيل بشكل صحيح، فإن البيئة تنتج باستمرار سجلات يمكن أن تدعم لاحقًا التحليل الفني واتخاذ القرار.

أكثر من مجرد رسائل خطأ

يربط العديد من الأشخاص سجلات الأحداث فقط بالفشل أو الإنذارات، لكن سجلات الأحداث تغطي أكثر بكثير من الأخطاء. غالبًا ما تتضمن إدخالات إعلامية، وعمليات ناجحة، وبدء تشغيل الخدمات، وأحداث المصادقة، وتحديثات السياسة، وتغييرات حالة الجهاز، ومحاولات الاتصال، والظروف المتعلقة بالأداء. هذا النطاق الأوسع يجعلها ذات قيمة لكل من الإدارة اليومية وأعمال الطب الشرعي الأعمق.

على سبيل المثال، قد يكون إدخال سجل يظهر أن خدمة بدأت بنجاح بنفس أهمية إدخال فشل لاحق. معًا، تساعد هذه السجلات المهندسين في تحديد متى أصبحت الخدمة غير مستقرة، وما إذا حدثت إعادة تشغيل، أو ما إذا تم إدخال تغيير في التكوين قبل ظهور المشكلة. وبالتالي توفر سجلات الأحداث استمرارية، وليس فقط رؤية للإنذار.

سجل الأحداث ليس مجرد قائمة بالمشاكل. إنه سجل تشغيلي زمني يشرح كيف تصرف النظام عبر النشاط العادي والتغيير وظروف التحذير وحالات الفشل.

كيف تعمل سجلات الأحداث

توليد الأحداث بواسطة الأنظمة والتطبيقات

تبدأ سجلات الأحداث عندما يكتشف نظام تشغيل، أو تطبيق، أو جهاز شبكة، أو منصة مضمنة حدثًا محددًا بواسطة منطقها الداخلي. قد يكون هذا الحدث روتينيًا، مثل تسجيل دخول المستخدم أو بدء تشغيل الخدمة، أو استثنائيًا، مثل خطأ في التكوين، أو تعارض في الموارد، أو فشل محاولة الاتصال. ثم يكتب النظام إدخالاً منظمًا إلى مخزن سجلات محلي أو مركزي.

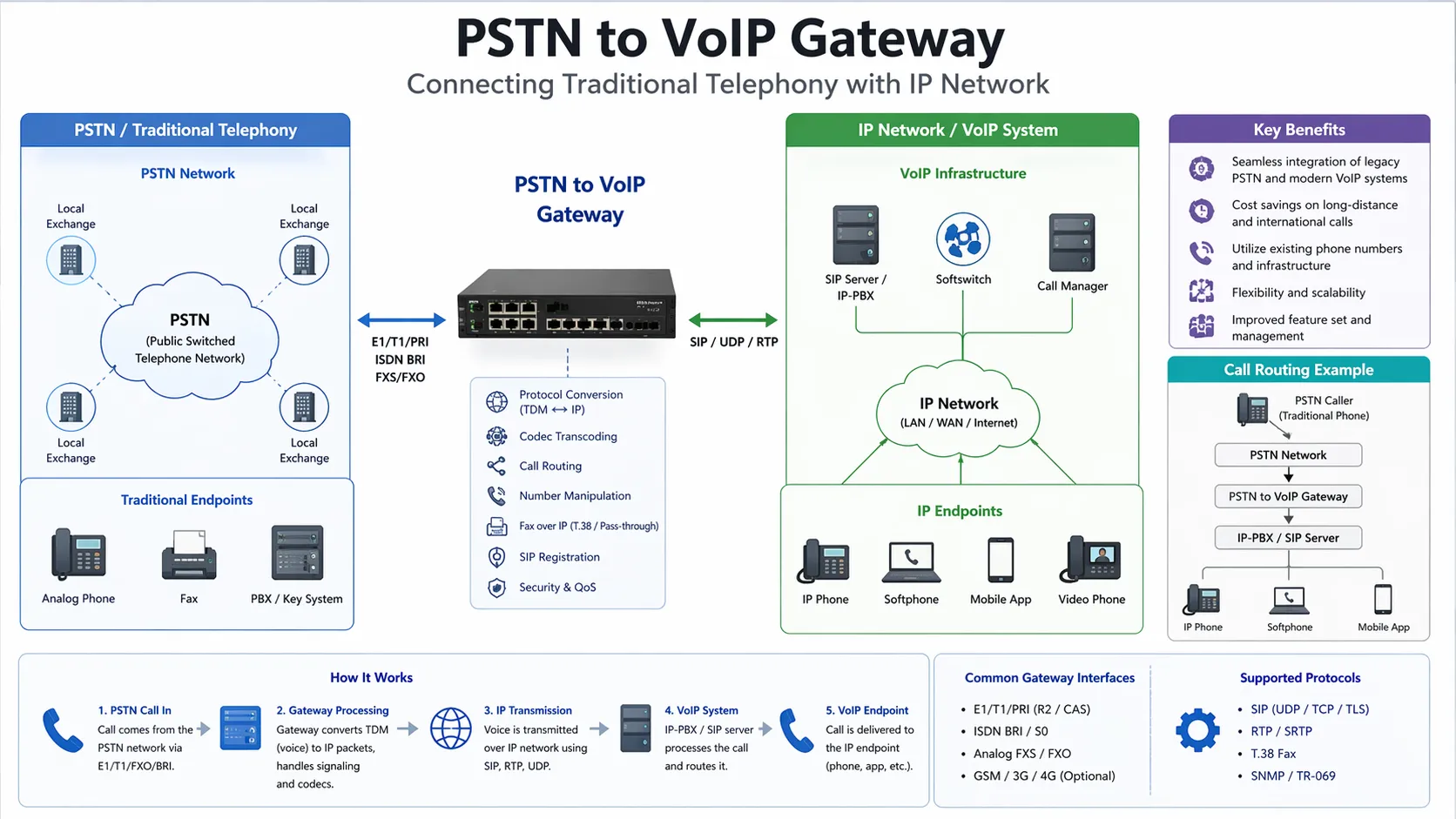

تولد التقنيات المختلفة السجلات بطرق مختلفة. قد يكتب نظام التشغيل إلى عارض الأحداث الأصلي أو آلية syslog. قد يرسل جدار الحماية سجلاته إلى جامع عبر الشبكة. قد يقوم عبء العمل السحابي بدفق السجلات إلى خدمة منصة. قد يحافظ النظام الصناعي أو نظام الاتصالات على تاريخ الأحداث التشخيصي الخاص به. على الرغم من اختلاف التنسيقات، إلا أن الغرض الأساسي متشابه: الحفاظ على دليل على نشاط النظام الجدير بالملاحظة.

يمكن أيضًا تكوين قواعد التسجيل. قد يقرر المسؤولون فئات الأحداث التي يجب تسجيلها، ومقدار التفاصيل التي يجب الاحتفاظ بها، وأين يتم تخزين السجلات، ومدة الاحتفاظ بها. هذا يعني أن تسجيل الأحداث هو وظيفة تقنية وخيار سياسة. يجب أن يوازن التسجيل الجيد بين الرؤية وتكلفة التخزين والأهمية التشغيلية واحتياجات الامتثال.

التخزين والاحتفاظ والمراجعة

بمجرد إنشائها، يتم تخزين سجلات الأحداث محليًا أو مركزيًا أو كليهما. السجلات المحلية مفيدة لاستكشاف الأخطاء وإصلاحها مباشرة على جهاز أو خادم، لكن التسجيل المركزي غالبًا ما يكون أكثر فعالية في البيئات الأكبر لأنه يسمح بالبحث والربط بين أنظمة متعددة معًا. كما يحافظ المركزية على الرؤية عندما يفشل جهاز واحد أو يتم اختراقه.

إعدادات الاحتفاظ مهمة لأن السجلات تكون ذات قيمة فقط إذا ظلت متاحة لفترة كافية لدعم التحليل. في بعض البيئات، قد يتم الاحتفاظ بالسجلات لأيام أو أسابيع. في الصناعات المنظمة أو الحساسة أمنيًا، قد يمتد الاحتفاظ لأشهر أو أكثر اعتمادًا على السياسة أو الالتزامات القانونية أو متطلبات التدقيق.

تختلف طرق المراجعة أيضًا. قد تقوم المؤسسات الصغيرة بفحص السجلات يدويًا عند استكشاف المشكلات وإصلاحها. غالبًا ما تستخدم المؤسسات الأكبر منصات المراقبة، وأنظمة SIEM، ومحركات التنبيه، ولوحات المعلومات، وأدوات التحليلات للبحث عن كميات كبيرة من سجلات الأحداث وتصفيتها وتطبيعها وربطها.

الارتباط والمعنى

غالبًا ما يقول إدخال حدث واحد القليل جدًا بحد ذاته. تظهر القيمة الحقيقية لتسجيل الأحداث عندما يتم ربط إدخالات متعددة عبر الوقت والأنظمة والتطبيقات. على سبيل المثال، قد لا يبدو فشل تسجيل دخول مستخدم على خادم واحد مهمًا حتى يتم مطابقته مع حالات فشل مصادقة متكررة على أنظمة أخرى، وتغييرات في الامتيازات في خدمة الدليل، وحركة مرور مشبوهة على جدار الحماية.

هذا هو سبب كون سجلات الأحداث محورية لتحليل السبب الجذري والتحقيق في الأمن السيبراني. فهي تسمح للمحللين ببناء جدول زمني، وتحديد الظروف المحفزة، والتمييز بين الحوادث المعزولة والأنماط الأوسع. يحول الارتباط رسائل السجل الأولية إلى ذكاء تشغيلي.

تصبح سجلات الأحداث أكثر قيمة عندما يتم ربط السجلات من أنظمة مختلفة في جدول زمني تشغيلي أو أمني أوسع.

الميزات الأساسية لسجلات الأحداث

الطوابع الزمنية وترتيب الأحداث

واحدة من أهم ميزات سجل الأحداث هي بنيتها الزمنية. يتم تسجيل كل إدخال سجل عادةً بعلامة زمنية، مما يجعل من الممكن إعادة بناء تسلسل الإجراءات والظروف. هذا يدعم تحليل ما بعد الحدث، واستكشاف أخطاء الخدمة وإصلاحها، ومراجعة الأداء، وإعادة بناء الحوادث.

الطوابع الزمنية الدقيقة مهمة بشكل خاص في البيئات الموزعة. عندما تولد الخوادم وأجهزة الشبكة والخدمات السحابية ونقاط النهاية سجلات، فإن الوقت المتزامن يساعد الفرق على فهم الترتيب الدقيق الذي حدثت به الأحداث. بدون طوابع زمنية متسقة، يصبح من الصعب جدًا تحديد ما إذا كانت مشكلة واحدة تسببت في أخرى أو حدثت بالقرب منها في الوقت المناسب.

تحديد المصدر

تسجل سجلات الأحداث عادةً مصدر الحدث. قد يكون المصدر مكون نظام، أو عملية تطبيق، أو وظيفة جهاز، أو اسم خدمة، أو وحدة أمان. يسمح تحديد المصدر للمسؤولين بالتركيز بسرعة على جزء البيئة الذي أنشأ الإدخال ويساعد في فصل مشكلات نظام التشغيل عن المشكلات المتعلقة بالتطبيق أو الشبكة أو المستخدم.

تصبح هذه الميزة أكثر أهمية مع ازدياد تعقيد البيئات. عندما تتفاعل العديد من الخدمات، فإن معرفة المكون الذي أنشأ رسالة أمر ضروري للمساءلة واستكشاف الأخطاء وإصلاحها بكفاءة.

الخطورة والتصنيف

تصنف معظم أنظمة تسجيل الأحداث السجلات حسب النوع أو الخطورة. تشمل الفئات الشائعة الرسائل الإعلامية، والتحذيرات، والأخطاء، والأعطال الحرجة، والأحداث المتعلقة بالأمن. يساعد هذا التصنيف المشغلين على تحديد أولويات الاهتمام ويجعل التنبيه الآلي أكثر عملية.

الخطورة لا تحل محل التحقيق، لكنها تساعد الفرق على التركيز. على سبيل المثال، يمكن استخدام السجلات الإعلامية للتدقيق أو تحليل الاتجاهات، بينما قد تؤدي أحداث التحذير والخطأ إلى مراجعة فورية. قد يتم إعادة توجيه الأحداث الأمنية إلى أدوات المراقبة للارتباط بمؤشرات التهديد وأنماط سلوك المستخدم.

قابلية البحث والتصفية

ميزة أخرى مهمة لسجلات الأحداث هي أنه يمكن البحث فيها وتصفيتها. يمكن للمسؤولين عزل السجلات حسب المصدر، أو النطاق الزمني، أو نوع الحدث، أو المضيف، أو المستخدم، أو الخطورة، أو الكلمة الرئيسية. هذا يجعل السجلات قابلة للاستخدام حتى عندما يكون الحجم كبيرًا جدًا.

قابلية البحث هي أحد الأسباب الرئيسية وراء استخدام منصات السجلات المركزية على نطاق واسع. فهي تحول المجموعات الضخمة من السجلات الأولية إلى شيء يمكن لفرق العمليات الاستعلام عنه بكفاءة أثناء حالات الانقطاع وعمليات التدقيق وأنشطة الاستجابة للحوادث.

دعم الأتمتة والتنبيه

غالبًا ما تتكامل أنظمة التسجيل الحديثة مع التنبيهات ولوحات المعلومات وسير عمل التذاكر ومحركات التحليلات. هذا يعني أن سجلات الأحداث لا تدعم التحقيق بأثر رجعي فقط. بل تساعد أيضًا في دفع المراقبة الاستباقية. إذا ظهر تسلسل محدد، أو حد، أو توقيع في السجلات، يمكن للنظام إخطار الفرق تلقائيًا.

على سبيل المثال، يمكن أن تؤدي أحداث تسجيل الدخول الفاشلة المتكررة، أو حلقات إعادة تشغيل الخدمة، أو أخطاء التخزين، أو رفض جدار الحماية غير المعتاد إلى مراجعة تشغيلية فورية. بهذه الطريقة، تصبح سجلات الأحداث جزءًا من المراقبة النشطة بدلاً من حفظ السجلات السلبية.

أفضل سجلات الأحداث تقوم بأمرين في وقت واحد: فهي تحافظ على الأدلة التاريخية وتدعم الوعي التشغيلي في الوقت الفعلي.

لماذا تعتبر سجلات الأحداث مهمة

استكشاف الأخطاء وإصلاحها وتحليل السبب الجذري

أحد أكثر استخدامات سجلات الأحداث شيوعًا هو استكشاف الأخطاء وإصلاحها. عندما يتعطل خادم، أو يفشل تطبيق، أو تصبح خدمة غير مستقرة، أو يتصرف جهاز بشكل غير متوقع، توفر السجلات الأدلة اللازمة للتحقيق في السبب. بدلاً من التخمين بشأن ما حدث، يمكن للمسؤولين مراجعة تاريخ الأحداث حول وقت الفشل.

هذا مفيد بشكل خاص في البيئات حيث تكون المشكلات متقطعة أو تتضمن أنظمة متعددة. تساعد سجلات الأحداث في الكشف عما إذا كانت المشكلة بدأت باستثناء برمجي، أو فشل تبعية، أو تغيير في التكوين، أو نقص في الموارد، أو حدث شبكة upstream. إنها تقلل من وقت التشخيص وتحسن دقة الإصلاح.

المراقبة الأمنية والتحقيق في الحوادث

تلعب سجلات الأحداث أيضًا دورًا رئيسيًا في الأمن السيبراني. يمكن أن تساهم سجلات المصادقة، وتغييرات الامتيازات، وأحداث الوصول إلى التطبيق، وتنبيهات نقطة النهاية، وسجلات أمان الشبكة في اكتشاف والتحقيق في النشاط المشبوه. تستخدم فرق الأمن السجلات لتحديد اختراق الحساب، وانتهاكات السياسة، والحركة الجانبية، ومحاولات الوصول غير المصرح بها، والثبات الخبيث.

بدون سجلات أحداث موثوقة، يصبح التحقيق في حادث أمني أكثر صعوبة. قد تعرف الفرق أن اختراقًا قد حدث، ولكن ليس كيف بدأ، أو أي الحسابات تم استخدامها، أو أي الأنظمة تم لمسها، أو متى بدأ النشاط. وبالتالي يدعم التسجيل كلاً من الكشف والتحليل الإثباتي.

التدقيق والامتثال

تحتاج العديد من المؤسسات إلى سجلات الأحداث لأغراض التدقيق والحوكمة. يمكن أن تُظهر السجلات أنه تم الوصول إلى الأنظمة بشكل مناسب، وتم تطبيق السياسات، وتم تسجيل التغييرات، وكانت الإجراءات الإدارية قابلة للتتبع. في القطاعات المنظمة، قد يكون هذا ضروريًا للمراجعة الداخلية أو التدقيق الخارجي أو المساءلة القانونية.

حتى خارج التنظيم الرسمي، يعمل التسجيل الموجه للتدقيق على تحسين الانضباط التشغيلي. إنه يمنح المؤسسات سجلاً أوضح لمن قام بتغيير ماذا، ومتى تم تعديل النظام، وما إذا كانت الضوابط الحرجة قد تم تطبيقها باستمرار بمرور الوقت.

تطبيقات سجلات الأحداث

الخوادم وأنظمة المؤسسات

على الخوادم وأنظمة الأعمال، تُستخدم سجلات الأحداث لتتبع نشاط نظام التشغيل، وسلوك الخدمة، وأخطاء البرامج، ومصادقة المستخدم، وإجراءات التصحيح، وظروف التخزين، والتحذيرات المتعلقة بالموارد. تساعد هذه السجلات المسؤولين في الحفاظ على وقت التشغيل، وتشخيص عدم استقرار النظام، وتأكيد أن البنية التحتية تعمل كما هو متوقع.

في تكنولوجيا معلومات المؤسسات، تكون سجلات الأحداث مفيدة بشكل خاص لأن العديد من الخدمات تعتمد على بعضها البعض. قد يظهر تحذير قاعدة البيانات، أو تأخير المصادقة، أو مشكلة الشهادة، أو فشل تبعية الخدمة أولاً في السجلات قبل أن يلاحظ المستخدمون انقطاعًا أوسع.

التطبيقات وقواعد البيانات

تولد التطبيقات سجلات تصف المعاملات، والاستثناءات، وظروف البدء، وفشل واجهة برمجة التطبيقات (API)، وأخطاء الوصول، والشذوذ في الأداء. قد تسجل قواعد البيانات محاولات الاتصال، وأخطاء الاستعلام، وحالة النسخ المتماثل، وظروف التخزين، أو الإجراءات المتعلقة بالامتيازات. تساعد هذه السجلات مالكي التطبيقات على فهم كل من السلوك الوظيفي والتشغيلي.

في الأنظمة المواجهة للعملاء، غالبًا ما تكون سجلات التطبيقات ضرورية لدعم المستخدم. فهي تساعد في شرح سبب فشل معاملة، أو سبب انتهاء مهلة طلب، أو سبب استجابة الخدمة بشكل مختلف بعد إصدار أو تغيير في التكوين.

أجهزة الشبكة والأمن

تولد أجهزة التوجيه، والمحولات، وجدران الحماية، وبوابات VPN، وأنظمة كشف التسلل، وأجهزة أمان الشبكة الأخرى سجلات أحداث تصف الاتصال، وتنفيذ السياسة، وتغييرات التوجيه، وحالة الواجهة، ومحاولات المصادقة، وقرارات التحكم في حركة المرور. هذه السجلات ضرورية لكل من عمليات الشبكة والمراقبة الأمنية.

على سبيل المثال، يمكن أن تساعد سجلات أحداث الشبكة في تحديد ما إذا كان فشل الاتصال ناتجًا عن مشكلة في التوجيه، أو تقلب الارتباط، أو منفذ محظور، أو قاعدة سياسة، أو مشكلة في نقطة النهاية البعيدة. في العمليات الأمنية، قد تكشف نفس السجلات عن نشاط فحص، أو شذوذ في الاتصال، أو محاولات وصول غير مصرح بها متكررة.

يسمح تسجيل الأحداث المركزي للمؤسسات بالبحث وربط والاحتفاظ بالسجلات عبر الخوادم والتطبيقات والشبكات وأدوات الأمان.

المنصات السحابية والبنية التحتية الافتراضية

تعتمد الخدمات السحابية والبيئات الافتراضية أيضًا بشكل كبير على سجلات الأحداث. قد تلتقط هذه السجلات الإجراءات الإدارية، وأحداث الهوية، ومكالمات API، وتغييرات عبء العمل، ونشاط التوسع، وتعديلات سياسة الوصول، وأخطاء الخدمة. نظرًا لأن البيئات السحابية ديناميكية، تساعد سجلات الأحداث الفرق على فهم ليس فقط حالات الفشل ولكن أيضًا التغييرات السريعة في التكوين والأذونات.

في البيئات الهجينة، غالبًا ما يتم ربط سجلات الأحداث السحابية بالسجلات المحلية لبناء صورة تشغيلية كاملة. هذا مهم بشكل خاص عندما تمتد التطبيقات أو المستخدمون أو أنظمة الهوية عبر كل من البنية التحتية التقليدية والخدمات السحابية.

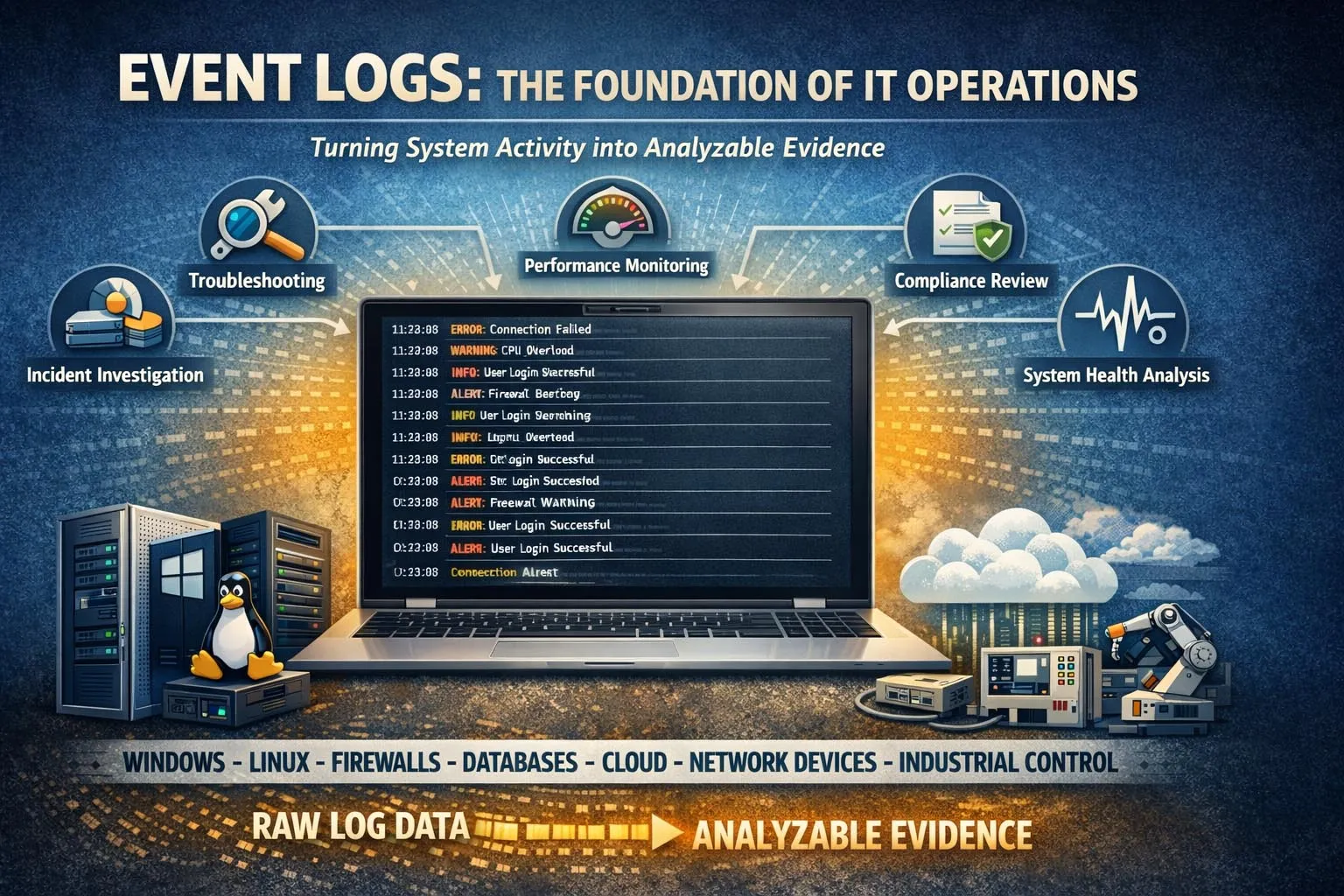

الأنظمة الصناعية وأنظمة الاتصالات

سجلات الأحداث ذات قيمة أيضًا في التحكم الصناعي، والنقل، والمرافق، وأنظمة المباني، ومنصات الاتصالات. غالبًا ما تحتفظ أجهزة مثل البوابات الصناعية، وأنظمة الاتصال الداخلي، ومنصات IP PBX، وخوادم الإرسال، وأنظمة التحكم في الوصول، ومنصات المراقبة بسجلات الإنذارات، وحالات التسجيل، وأحداث المكالمات، وتحديثات التكوين، والأعطال، وسلوك الشبكة.

في هذه البيئات، تدعم السجلات الصيانة واستمرارية الخدمة ومراجعة ما بعد الحدث. إذا انقطع جهاز عن الشبكة، أو فشل تسجيل، أو لم يتم تشغيل رابط إنذار، أو تصرف مسار اتصال بشكل غير متوقع، تساعد سجلات الأحداث المهندسين على تحديد ما إذا كان السبب متعلقًا بالشبكة أو التكوين أو الأجهزة أو التطبيق.

أفضل الممارسات لاستخدام سجلات الأحداث بشكل فعال

سجل الأحداث الصحيحة، وليس فقط المزيد من الأحداث

التسجيل الفعال لا يتعلق فقط بالحجم. يجب على المؤسسات تسجيل الأحداث الأكثر أهمية للعمليات والأمن والتدقيق واستمرارية الخدمة. الإفراط في التسجيل دون هيكل يمكن أن يجعل التحقيق أكثر صعوبة، بينما يترك قلة التسجيل ثغرات مهمة. التوازن الصحيح يعتمد على دور النظام ومستوى الخطر والأهداف التشغيلية.

يتضمن التسجيل المفيد عادةً نشاط المصادقة، وتغييرات حالة الخدمة، وتحديثات التكوين، وحالات الفشل، والتحذيرات، وظروف الموارد، والإجراءات ذات الصلة بالأمن. قد تتطلب الأنظمة عالية القيمة تغطية أكثر تفصيلاً من نقاط النهاية العادية أو التطبيقات منخفضة المخاطر.

مركزية السجلات وحمايتها

يعمل التسجيل المركزي على تحسين البحث والاحتفاظ والارتباط، خاصة في البيئات التي تحتوي على العديد من الأجهزة والتطبيقات. كما أنه يقلل من خطر فقدان الأدلة الهامة إذا فشل جهاز واحد أو تم اختراقه. بالنسبة للبيئات الحساسة أمنيًا، فإن حماية سلامة السجلات لا تقل أهمية عن جمعها.

يساهم التحكم في الوصول والنسخ الاحتياطي وسياسة الاحتفاظ ومزامنة الوقت في موثوقية السجل. إذا كانت السجلات غير مكتملة، أو تم تغييرها، أو غير متسقة زمنيًا، فإن قيمتها للتحقيق والتدقيق يمكن أن تنخفض بسرعة.

مراجعة السجلات كجزء من العمليات

تتمتع السجلات بأكبر قيمة عندما يتم دمجها في الروتين التشغيلي بدلاً من تجاهلها حتى تحدث أزمة. يجب على الفرق مراجعة الأنماط الهامة، ومراقبة التنبيهات الرئيسية، والتحقق من أن الأنظمة الهامة تولد بالفعل الأحداث المتوقع أن تنتجها.

في البيئات الناضجة، يتم التعامل مع سجلات الأحداث كأصل تشغيلي مستمر. إنها تدعم الإدارة اليومية، ومراجعة الأداء، وفحوصات الامتثال، والاستجابة للحوادث، كل ذلك من نفس قاعدة الأدلة الأساسية.

تكون سجلات الأحداث أكثر فاعلية عندما يتم جمعها باستمرار، وحمايتها بعناية، واستخدامها بانتظام قبل حدوث حادث كبير.

الأسئلة الشائعة

ما هو سجل الأحداث بعبارات بسيطة؟

سجل الأحداث هو سجل للإجراءات والتغييرات والتحذيرات والأخطاء والنشاط الآخر الذي يولده نظام أو تطبيق أو جهاز بمرور الوقت. يساعد الأشخاص على فهم ما حدث داخل النظام.

ما نوع المعلومات التي يحتوي عليها سجل الأحداث؟

تتضمن سجلات الأحداث عادةً طوابع زمنية، ومصادر الأحداث، ومستويات الخطورة، وأوصافًا، وهويات المستخدمين، وأسماء العمليات أو الخدمات، وأحيانًا تفاصيل الشبكة أو الجهاز اعتمادًا على المنصة.

هل تُستخدم سجلات الأحداث فقط لاستكشاف الأخطاء وإصلاحها؟

لا. تُستخدم أيضًا للمراقبة الأمنية، ومراجعة الامتثال، والتدقيق، وتتبع التغييرات، ومراقبة الأداء، والتحقيق في الحوادث.

ما الفرق بين سجل الأحداث وسجل النظام؟

يشير سجل النظام عادةً بشكل أكثر تحديدًا إلى السجلات التي يولدها نظام التشغيل أو منصة الجهاز، بينما سجل الأحداث هو مصطلح أوسع يمكن أن يشمل السجلات الناتجة عن التطبيق والأمن والشبكة والمنصة.

لماذا يعتبر تسجيل الأحداث المركزي مهمًا؟

يجعل التسجيل المركزي من السهل البحث وربط والاحتفاظ وحماية السجلات من العديد من الأنظمة في وقت واحد. يحسن استكشاف الأخطاء وإصلاحها والمراقبة والتدقيق والتحقيق الأمني عبر البيئات الأكبر.