الاستجابة للحوادث هي العملية المنظّمة التي تستخدمها المؤسسة لتحديد حوادث الأمن السيبراني وإدارتها والتحقيق فيها والتعافي منها. وتهدف هذه العملية إلى تقليل الضرر، واستعادة العمليات الطبيعية، وحماية الأصول الحساسة، وتحسين مستوى الأمن بعد وقوع الحدث. وبدلًا من التعامل مع الحادث بطريقة عشوائية، تمنح الاستجابة للحوادث الفرق أسلوبًا واضحًا لمعالجة تهديدات مثل إصابات البرمجيات الخبيثة، ونشاط برامج الفدية، والوصول غير المصرّح به، وتسرب البيانات، وتعطل الخدمات، وسوء الاستخدام الداخلي، والسلوك الشبكي المريب.

في البيئات الحديثة، لا تقتصر الاستجابة للحوادث على فريق الأمن وحده. فهي غالبًا ما تشمل فرق تقنية المعلومات، ومسؤولي الشبكات، وفرق السحابة، والشؤون القانونية، وفرق الاتصالات، وقادة الأعمال، وأحيانًا مزوّدي خدمات خارجيين. والهدف ليس إيقاف التهديد الفوري فقط، بل فهم ما حدث، والأنظمة التي تأثرت، وكيف عمل مسار الهجوم أو العطل، وما الذي يجب تحسينه لمنع تكرار المشكلة نفسها.

ومع ازدياد ترابط الأنظمة الرقمية، تتزايد أهمية الاستجابة للحوادث باستمرار. تعتمد المؤسسات على تطبيقات سحابية، ووصول عن بُعد، وأجهزة طرفية متنقلة، وشبكات صناعية، واتصالات موحّدة، وبنية تحتية موزعة. ويمكن لأي حادث أمني في هذه المجالات أن ينتشر بسرعة إذا لم يتم اكتشافه والتعامل معه في الوقت المناسب. ولهذا أصبحت الاستجابة للحوادث تخصصًا أساسيًا في حوكمة الأمن السيبراني، والمرونة التشغيلية، وتخطيط استمرارية الأعمال.

تمنح الاستجابة للحوادث المؤسسات طريقة منظّمة لإدارة الحوادث السيبرانية من مرحلة الاكتشاف إلى التعافي والتحسين.

معنى الاستجابة للحوادث في الأمن السيبراني

أسلوب منظّم للتعامل مع الحوادث الأمنية

في جوهرها، تعد الاستجابة للحوادث نهجًا رسميًا للتعامل مع الأحداث التي تهدد سرية المعلومات أو سلامتها أو توافرها أو التشغيل الطبيعي للأعمال. وقد تبدأ هذه الأحداث على شكل تنبيهات أو شذوذ في السلوك أو بلاغات من المستخدمين أو أعطال في الأنظمة، لكنها تصبح حوادث أمنية عندما تظهر مؤشرات على اختراق أو سوء استخدام أو تعطيل أو نية خبيثة. وتوفر الاستجابة للحوادث إطارًا لاتخاذ القرار يساعد الفرق على تحديد ما يحدث وما يجب فعله بعد ذلك.

من دون استجابة للحوادث، غالبًا ما تفقد المؤسسات وقتًا ثمينًا أثناء الهجوم أو الانقطاع. فقد تتنازع الفرق حول المسؤولية، أو تعزل الأنظمة الخطأ، أو تحفظ أدلة غير كافية، أو تتواصل مع الإدارة والمستخدمين بطريقة غير متسقة. وتقلل القدرة الناضجة على الاستجابة للحوادث من هذا الارتباك عبر تحديد الأدوار، والإجراءات، والأولويات، ومسارات التصعيد، والإجراءات التقنية قبل حدوث الأزمة.

لهذا توصف الاستجابة للحوادث غالبًا بأنها قدرة تقنية وتنظيمية في الوقت نفسه. فهي تشمل الأدوات وأساليب التحليل الجنائي الرقمي، لكنها تشمل أيضًا الحوكمة، وانضباط سير العمل، والتوثيق، والتواصل، والتنسيق تحت الضغط.

الاستجابة للحوادث أوسع من مجرد اكتشاف الحادث

يعتقد كثيرون أن الاستجابة للحوادث تبدأ وتنتهي عند اكتشاف تنبيه في شاشة المراقبة. وفي الواقع، لا يمثل الاكتشاف إلا جزءًا واحدًا من العملية. فبعد العثور على نشاط مريب، لا يزال على المؤسسة التحقق من الحدث، وتقييم مستوى الخطورة، واحتواء التهديد، والتحقيق في نطاق التأثير، واستعادة الخدمات، وتوثيق الدروس المستفادة.

هذه النظرة الأوسع مهمة لأن كثيرًا من حالات الفشل الأمني لا تنتج عن غياب التنبيهات. بل تنتج عن بطء الفرز الأولي، أو ضعف التصعيد، أو غموض الملكية والمسؤولية، أو عدم اكتمال الاحتواء، أو ضعف التخطيط للتعافي. ويربط برنامج الاستجابة للحوادث المصمم جيدًا بين الاكتشاف والفعل، بحيث تؤدي التنبيهات إلى قرارات تشغيلية منضبطة بدلًا من ردود تقنية معزولة.

لا تعني الاستجابة للحوادث مجرد معرفة أن هناك خطأ ما. بل تعني معرفة كيفية الرد بطريقة مضبوطة وقابلة للتكرار ومراعية للأعمال عندما يحدث خطأ فعلي.

كيف تعمل الاستجابة للحوادث

التحضير والجاهزية

تبدأ المرحلة الأولى من الاستجابة للحوادث قبل وقوع أي حادث. تستعد المؤسسات من خلال تحديد السياسات، وبناء أدلة الإجراءات، وتعيين الأدوار، وتدريب الموظفين، ونشر الأدوات اللازمة للرؤية والتنفيذ. وقد يشمل ذلك منصات السجلات، وأنظمة SIEM، وأدوات كشف وحماية الأجهزة الطرفية، وضوابط الجدران النارية، واستراتيجيات النسخ الاحتياطي، وضوابط الوصول المميّز، وقوائم الأصول، وإجراءات التصعيد.

يشمل التحضير أيضًا معرفة البيئة الفعلية. يجب على الفرق فهم الأنظمة الحرجة للأعمال، ومواقع تخزين البيانات الحساسة، وطريقة مصادقة المستخدمين، والجهات الخارجية المتصلة، والتطبيقات أو العمليات الصناعية التي لا يمكن إيقافها دون عواقب كبيرة. ولا تكون خطة الاستجابة فعالة إلا عندما تعكس بيئة التشغيل الحقيقية، لا مجرد قائمة أمنية عامة.

تميل المؤسسات ذات الجاهزية الأقوى إلى الاستجابة بسرعة أكبر لأنها لا تضطر إلى ابتكار العملية أثناء الأزمة. فهي تعرف مسبقًا من يقود الاستجابة، ومن يوافق على الإجراءات الرئيسية، وكيف تُحفظ الأدلة، وكيف ينبغي التعامل مع الاتصالات داخليًا وخارجيًا.

الاكتشاف والتحليل والفرز الأولي

عند اكتشاف نشاط مريب، تكون الخطوة التالية هي تحديد ما إذا كان يمثل حادثًا حقيقيًا ومدى خطورته. تبدأ هذه المرحلة عادةً بتنبيهات من أنظمة المراقبة، أو أدوات مكافحة الفيروسات، أو منصات EDR، أو ضوابط أمن الشبكات، أو سجلات السحابة، أو بلاغات المستخدمين، أو شذوذ في الخدمات. ثم يتحقق المحللون من الإشارة، ويميزون الإنذارات الكاذبة، ويقيّمون ما قد يكون تأثر.

يركز التحليل على النطاق والتأثير والإلحاح. تطرح الفرق أسئلة مثل ما إذا كانت المشكلة تتعلق ببرمجيات خبيثة، أو سرقة بيانات اعتماد، أو حركة جانبية داخل الشبكة، أو تسريب بيانات، أو تعطيل خدمة، أو سوء استخدام داخلي، أو مجرد خطأ في الإعدادات. كما تحدد الحسابات، والأجهزة الطرفية، والخوادم، والتطبيقات، أو قطاعات الشبكة التي قد تكون معنية. والغرض من الفرز هو فصل الضوضاء عن الخطر العاجل وتحديد مستوى الاستجابة المناسب.

يعد الفرز الجيد من أهم أجزاء الاستجابة للحوادث لأنه يؤثر في كل ما يلي. فإذا تم التقليل من شأن الحادث، قد يتأخر الاحتواء. وإذا أسيء فهمه، قد تعزل المؤسسة الأنظمة الخطأ أو تفوّت آليات بقاء مخفية. ويؤدي التحليل المبكر الدقيق إلى تحسين السرعة والنتيجة معًا.

الاحتواء والسيطرة

بمجرد تأكيد الحادث، يعمل المستجيبون على احتوائه. يعني الاحتواء الحد من الانتشار، وتقليل الضرر النشط، ومنع الحادث من التأثير في أنظمة أو مستخدمين إضافيين. وبحسب نوع الحدث، قد يشمل ذلك عزل الأجهزة الطرفية، أو تعطيل الحسابات، أو حظر عناوين IP خبيثة، أو إلغاء الرموز، أو تقسيم الشبكات، أو إيقاف الخدمات، أو تقييد الوصول عن بُعد.

يجب التعامل مع الاحتواء بحذر لأن الإجراء العنيف قد يعطل العمليات أو يدمر أدلة مفيدة. فعلى سبيل المثال، قد يؤدي إيقاف نظام مخترق فورًا إلى إيقاف النشاط الظاهر، لكنه قد يزيل أيضًا معلومات جنائية متطايرة. لذلك توازن الاستجابة للحوادث غالبًا بين حماية العمليات واحتياجات التحقيق. وتعتمد استراتيجية الاحتواء الصحيحة على أهمية الأعمال، والمتطلبات القانونية، وسلوك الهجوم.

في الحوادث عالية التأثير مثل برامج الفدية أو الاختراق النشط، قد يحدث الاحتواء على مراحل. تبدأ المؤسسات غالبًا بإجراء قصير الأجل لإيقاف الانتشار الفوري، ثم تنتقل إلى احتواء أوسع بعد أن تفهم مسار المهاجم وطريقة الوصول والأصول المتأثرة بصورة أوضح.

الاستئصال والتعافي والاستعادة

بعد احتواء الحادث، تركز المؤسسة على إزالة السبب الجذري واستعادة العمليات الطبيعية. قد يشمل الاستئصال حذف البرمجيات الخبيثة، وإزالة الأدوات غير المصرّح بها، وإغلاق الثغرات المستغلة، وإعادة تعيين بيانات الاعتماد، وإعادة بناء المضيفين المخترقين، وتحديث سياسات الوصول، أو تصحيح الإعدادات غير الآمنة. والهدف ليس إيقاف الأعراض الظاهرة فقط، بل إزالة الآليات التي سمحت باستمرار الحادث.

يعني التعافي إعادة الأنظمة والخدمات والعمليات التجارية إلى حالة تشغيل موثوقة. وغالبًا ما يتضمن ذلك التحقق من النسخ الاحتياطية، واختبار الخدمات المستعادة، ومراقبة إعادة الإصابة، والتأكد من قدرة المستخدمين على استئناف العمل بأمان. وفي البيئات السحابية والمؤسسية، قد يشمل التعافي أيضًا فحص الهويات، وتكاملات API، وإعدادات أحمال العمل، والتبعيات الخارجية قبل إعلان إغلاق الحادث.

لا يتمثل التعافي الناجح في إعادة الأنظمة إلى الإنترنت بسرعة فقط، بل في إعادتها بأمان. فقد يؤدي التعافي المتسرع الذي يتجاهل آليات البقاء أو بيانات الاعتماد المسروقة أو الأبواب الخلفية المخفية إلى اختراق متكرر وانقطاع ثانٍ.

المراجعة بعد الحادث والتحسين

المرحلة الأخيرة من الاستجابة للحوادث هي التعلم مما حدث. تراجع الفرق الخط الزمني، وتحدد ما نجح، وتفحص ما فات، وتوثق المجالات التي تحتاج إلى تحسين في العملية أو الضوابط. وقد يؤدي ذلك إلى قواعد اكتشاف جديدة، وضوابط وصول أكثر صرامة، ونسخ احتياطية أقوى، وأدلة إجراءات معدلة، وتدريب إضافي للمستخدمين، أو إعادة تصميم للبنية التحتية.

تعد المراجعة بعد الحادث مهمة بشكل خاص لأن الحوادث الحقيقية تكشف الفرق بين الافتراض والواقع. فهي توضح ما إذا كانت قوائم الأصول كاملة، وما إذا كانت سلسلة التصعيد تعمل، وما إذا كانت النسخ الاحتياطية قابلة للاستخدام، وما إذا كان التسجيل كافيًا، وما إذا كانت ملكية الأمن واضحة بين الأقسام.

تصبح المؤسسات التي تتعامل مع الاستجابة للحوادث كدورة تعلم أكثر مرونة بمرور الوقت. فهي لا تغلق التذاكر فقط، بل تحول الحوادث إلى معرفة تشغيلية تحسن الاستجابة التالية.

الفوائد الرئيسية للاستجابة للحوادث

احتواء أسرع للتهديدات الأمنية

من أكبر فوائد الاستجابة للحوادث السرعة. يستطيع الفريق المستعد التحقق من الحوادث بسرعة أكبر، وعزل الأنظمة المتأثرة في وقت أقصر، وتقليل مدة بقاء المهاجمين أو الأعطال نشطة داخل البيئة. وتحد الاستجابة الأسرع من الضرر، وتخفض تكلفة التعافي، وتحمي الوظائف الحرجة للأعمال من تعطيل أوسع.

السرعة مهمة لأن كثيرًا من الحوادث تتصاعد بمرور الوقت. فما يبدأ كحساب واحد مخترق يمكن أن يتحول إلى وصول واسع للبيانات، أو انقطاع خدمة، أو حركة جانبية إذا لم يتم احتواؤه مبكرًا. وتقلل الاستجابة للحوادث من نافذة التعرض هذه.

تقليل الأثر التشغيلي والمالي

تؤثر الحوادث الأمنية غالبًا في الإيرادات، وتوافر الخدمات، والتعرض التنظيمي، وإنتاجية الموظفين، وثقة العملاء، وتكلفة المعالجة. وتساعد الاستجابة للحوادث في التحكم بهذه النتائج عبر منح المؤسسة خطة منضبطة لتحديد الأولويات، والتواصل، والاستعادة. وحتى عندما لا يمكن منع الحادث بالكامل، يمكن للاستجابة القوية أن تقلل الأثر التجاري الإجمالي بدرجة كبيرة.

هذا مهم بشكل خاص للمؤسسات ذات العمليات الحرجة، أو المنصات الموجهة للعملاء، أو البيئات الصناعية، أو أنظمة الرعاية الصحية، أو الخدمات الحساسة للوقت. ففي هذه السياقات، تؤثر جودة الاستجابة مباشرة في استمرارية الأعمال وثقة أصحاب المصلحة.

تنسيق أفضل بين الفرق

تنشئ الاستجابة للحوادث نموذج تشغيل مشتركًا لفرق الأمن، وتقنية المعلومات، والشؤون القانونية، والامتثال، والإدارة، والاتصالات. أثناء حدث خطير، لا تكفي الكفاءة التقنية وحدها. يجب أيضًا تنسيق القرارات المتعلقة بالإشعار، والرسائل العامة، وقيود الوصول، ووقت التعطل، والتعامل مع الأطراف الثالثة.

مع وجود هيكل للاستجابة للحوادث، تستطيع هذه الفرق العمل وفق إجراءات مشتركة بدلًا من التصرف بشكل مستقل. وهذا يحسن الاتساق، ويقصّر دورات اتخاذ القرار، ويقلل خطر الإجراءات المتضاربة في موقف عالي الضغط.

وضع أمني أقوى على المدى الطويل

ينتج كل حادث مُدار جيدًا معرفة مفيدة. فهو يكشف نقاط الضعف في الرؤية، والتحكم بالوصول، وتقسيم الشبكة، والتحديثات، وإدارة الإعدادات، والتدريب، وتخطيط التعافي. وعندما تستخدم المؤسسات نتائج الحوادث لتعزيز البنية والسياسات، فإنها تحسن ليس فقط قدرتها على الاستجابة بل أيضًا نضجها الأمني العام.

ولهذا ترتبط الاستجابة للحوادث ارتباطًا وثيقًا بالتحسين المستمر. فهي تساعد على تحويل الأمن من نموذج وقائي بحت إلى نموذج مرونة واقعي يفترض أن الحوادث قد تقع ويركز على تقليل الأثر ووقت التعافي.

لا تقتصر القيمة الحقيقية للاستجابة للحوادث على إيقاف هجوم واحد. فقيمتها الأعمق هي مساعدة المؤسسة على أن تصبح أسرع وأكثر وضوحًا وأكثر مرونة كلما وقع حدث خطير.

البنية الشبكية والعناصر التشغيلية الداعمة للاستجابة للحوادث

الرؤية عبر الأجهزة الطرفية والشبكات وأنظمة السحابة

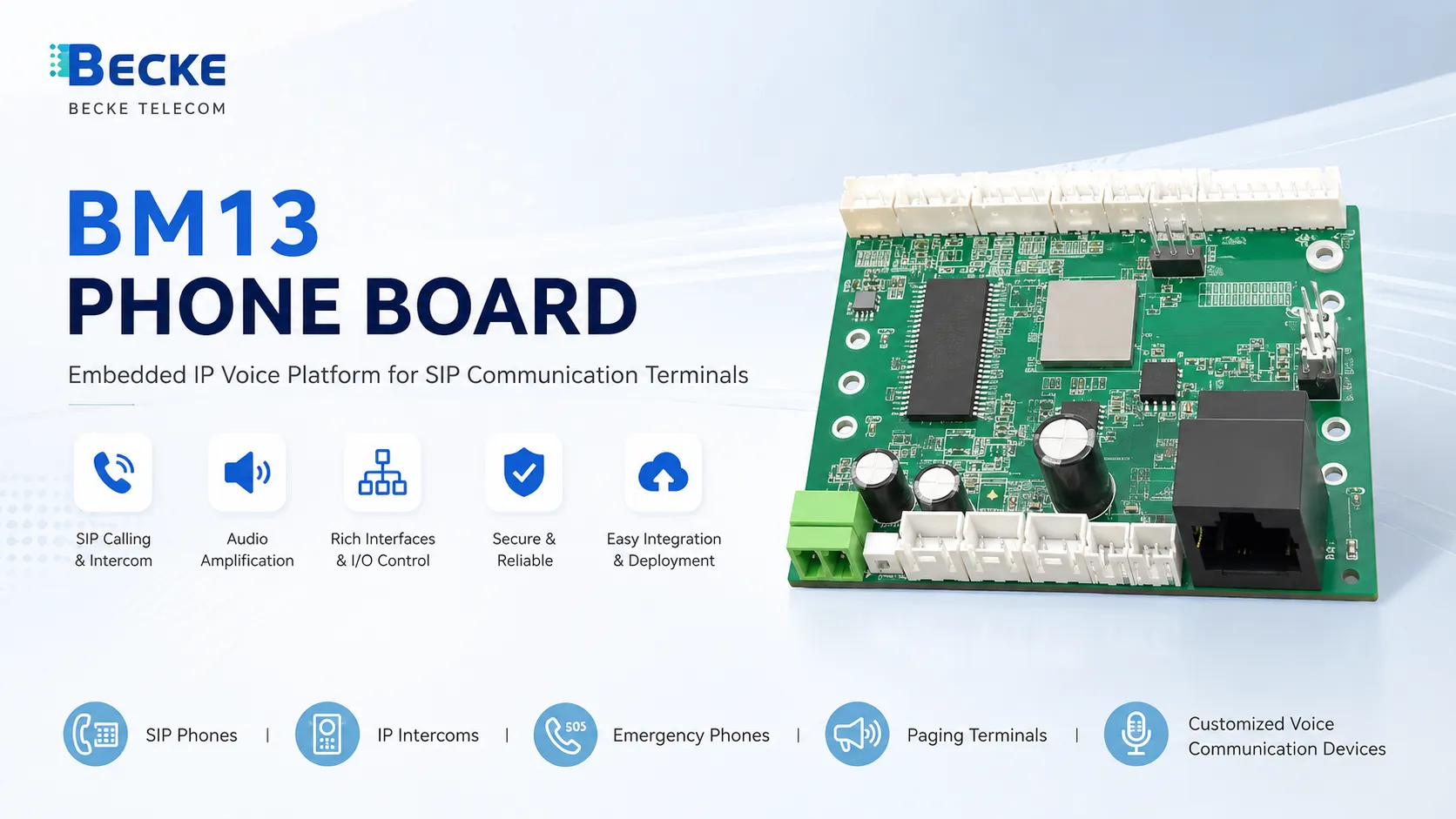

تعتمد الاستجابة للحوادث على الرؤية. تحتاج فرق الأمن إلى بيانات من الأجهزة الطرفية، والخوادم، ومنصات الهوية، والجدران النارية، وأنظمة البريد الإلكتروني، وأحمال العمل السحابية، واتصالات VPN، والتطبيقات، والبنية التحتية للشبكة لفهم ما حدث. ومن دون سجلات وقياسات كافية، قد يواجه حتى الفريق الماهر صعوبة في تأكيد النطاق أو تتبع سلوك المهاجم.

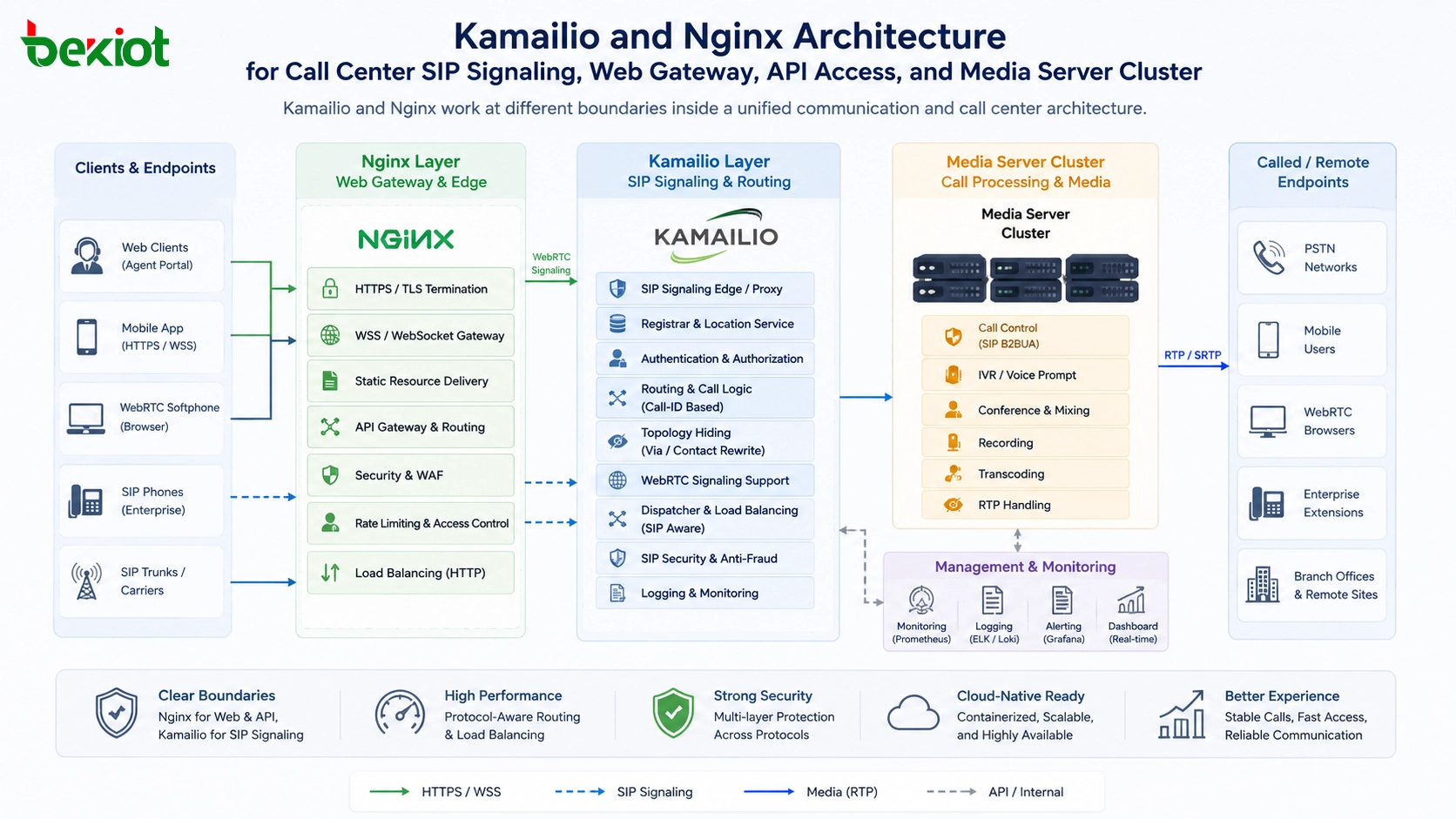

لهذا غالبًا ما تدعم الاستجابة للحوادث بنية أمنية متعددة الطبقات. توفر أدوات EDR بيانات سلوك الأجهزة الطرفية، وتجمع منصات SIEM أو السجلات الأحداث، وتكشف ضوابط الشبكات أنماط الاتصال، وتعرض أنظمة الهوية نشاط المصادقة. ومعًا، تنشئ هذه المكونات قاعدة الأدلة التي يعتمد عليها تحليل الحوادث.

في المؤسسات الموزعة، يجب أن تمتد الرؤية عبر شبكات المكاتب، والمستخدمين عن بُعد، والفروع، ومنصات السحابة، وخدمات الأطراف الثالثة. فالحوادث الحديثة نادرًا ما تبقى محصورة داخل حدود تقنية واحدة، لذلك يجب أن تعكس بنية الاستجابة هذا الواقع.

التقسيم والتحكم بالوصول ومسارات التعافي

تتشكل فعالية الاستجابة أيضًا من خلال تصميم البنية التحتية. يسمح التقسيم القوي للفرق بعزل أجزاء من البيئة دون إيقاف المؤسسة بأكملها. ويقلل التحكم في الوصول المميّز من نطاق الضرر الناتج عن سوء استخدام بيانات الاعتماد. وتوفر أنظمة النسخ الاحتياطي والتعافي من الكوارث مسارًا أكثر أمانًا لاستعادة العمليات بعد الأحداث المدمرة.

بعبارة أخرى، لا تعمل الاستجابة للحوادث بمعزل عن بنية الشبكة والأنظمة. فهي تعتمد على بيئة مصممة بحيث تدعم الاحتواء السريع، والعزل الانتقائي، والاستعادة المتحققة، والعودة الآمنة إلى الإنتاج.

غالبًا ما تجد المؤسسات ذات الشبكات المسطحة، أو ضوابط الهوية غير المتسقة، أو قوائم الأصول الضعيفة، أو النسخ الاحتياطية غير المختبرة أن الاستجابة للحوادث أصعب بكثير. قد يعرف فريق الاستجابة ما يجب فعله، لكن البيئة قد لا تدعم التنفيذ بكفاءة.

أدلة الإجراءات ومسارات التصعيد وصلاحية القرار

الأدوات التقنية مهمة، لكن بنية العمليات لا تقل أهمية. تعمل الاستجابة للحوادث بشكل أفضل عندما تحدد المؤسسات أدلة إجراءات للسيناريوهات الشائعة مثل برامج الفدية، واختراق التصيد، وتسرب البيانات، ونشاط DDoS، وسوء استخدام الحسابات المميّزة، والتعرض السحابي، أو التهديدات الداخلية. لا تحل أدلة الإجراءات محل الحكم الخبير، لكنها توفر نقطة بداية عملية تحت ضغط الوقت.

مسارات التصعيد مهمة بالقدر نفسه. يجب أن تعرف الفرق متى ينتقل الحادث من مراجعة المحللين إلى اهتمام الإدارة، أو المراجعة القانونية، أو إحاطة الإدارة التنفيذية، أو الإشعار الخارجي. وتمنع صلاحية القرار الواضحة التأخير عندما تكون الموافقة على الاحتواء السريع أو وقت التعطل مطلوبة.

تحول بنية العملية هذه الاستجابة للحوادث من جهد تقني غير رسمي إلى قدرة تشغيلية محكومة يمكنها العمل باتساق عبر أنواع مختلفة من الأحداث وظروف الأعمال.

تعتمد الاستجابة للحوادث على الرؤية التقنية والهيكل التشغيلي معًا داخل بنية المؤسسة الأوسع.

التطبيقات الشائعة للاستجابة للحوادث

تقنية معلومات المؤسسات وشبكات المكاتب

في بيئات المؤسسات، تُستخدم الاستجابة للحوادث لمعالجة الاختراق الناتج عن التصيد، وإصابات البرمجيات الخبيثة، والاستيلاء على الحسابات، وتثبيت البرامج غير المصرح بها، والحركة الجانبية المريبة، وشذوذ الوصول إلى البيانات. وقد تؤثر هذه الحوادث في أجهزة الموظفين، وخوادم الملفات، وتطبيقات الأعمال، ومنصات البريد الإلكتروني، أو خدمات الوصول عن بُعد.

وبما أن بيئات المؤسسات مترابطة بدرجة عالية، يمكن للأحداث الصغيرة أن تتصاعد بسرعة إذا لم يتم التحكم فيها. وتساعد الاستجابة للحوادث المؤسسات على التحقيق بسرعة، وفصل الأنظمة المتأثرة عن السليمة، واستعادة العمل الطبيعي بأقل تعطيل.

البنية التحتية السحابية والهجينة

تجلب البيئات السحابية أنواعًا جديدة من أنشطة الاستجابة للحوادث، بما في ذلك كشف التخزين بسبب سوء الإعداد، واختراق الهويات السحابية، وإساءة استخدام API، والعبث بأحمال العمل، وسرقة الرموز، والتغييرات الإدارية المريبة. وفي البيئات الهجينة، يجب على المستجيبين فحص الأدلة المحلية والسحابية معًا لفهم كيفية انتقال الحادث عبر الأنظمة.

تتطلب الاستجابة للحوادث في البنية السحابية اهتمامًا وثيقًا بالهوية، والصلاحيات، والأتمتة، والتسجيل. وقد يشمل التعافي تغيير الأسرار، وإعادة نشر أحمال العمل، وتصحيح القوالب، أو إعادة التحقق من علاقات الثقة بين الخدمات والحسابات.

الرعاية الصحية والتمويل والقطاعات الخاضعة للتنظيم

تعتمد المؤسسات في القطاعات الخاضعة للتنظيم على الاستجابة للحوادث لحماية البيانات الحساسة، والحفاظ على استمرارية الخدمة، ودعم التزامات الإبلاغ. قد تستخدمها المستشفيات لإدارة برامج الفدية أو الوصول غير المصرح به إلى الأنظمة السريرية. وقد تستخدمها المؤسسات المالية للتحقيق في مؤشرات الاحتيال، أو اختراق الحسابات، أو سلوك البنية التحتية المريب للمعاملات.

في هذه البيئات، لا تهم جودة الاستجابة للتعافي التقني فحسب، بل أيضًا للامتثال والسمعة والثقة التشغيلية. فقد تؤثر الحوادث في أنظمة حرجة للحياة، وسجلات منظمة، وثقة العملاء، والمساءلة العامة.

البيئات الصناعية والبنية التحتية الحيوية

تزداد أهمية الاستجابة للحوادث في أنظمة التحكم الصناعية، والمرافق، وعمليات النقل، والبنية التحتية الحيوية. تجمع هذه البيئات غالبًا بين معدات قديمة، وشبكات مقسمة، وتقنيات تشغيلية، ومتطلبات صارمة للتشغيل المستمر. وقد يؤثر الحادث الأمني ليس فقط في البيانات، بل أيضًا في العمليات الفيزيائية والسلامة واستمرارية الخدمة.

يجب أن تكون الاستجابة في البيئات الصناعية حذرة بشكل خاص لأن العزل أو الإيقاف العنيف قد يخلق مخاطر تشغيلية. وتحتاج الفرق غالبًا إلى تنسيق وثيق بين موظفي الأمن السيبراني، ومهندسي التحكم، ومشغلي المنشآت، وقيادة الموقع قبل تنفيذ إجراءات الاحتواء.

عمليات الأمن المدارة ومزوّدي الخدمات

يستخدم مزوّدو الأمن المدار، ومشغلو الخدمات السحابية، ومنصات الاتصالات، وفرق تقنية المعلومات الخارجية الاستجابة للحوادث كوظيفة تشغيلية موجهة للعملاء. وفي هذه البيئات، قد تشمل الاستجابة مراقبة متعددة المستأجرين، وإخطار العملاء، واستعادة الخدمة، والدعم الجنائي، والاحتواء المنسق عبر منصات مشتركة.

يركز هذا التطبيق للاستجابة للحوادث على التوحيد القياسي، وانضباط التصعيد، والتعامل مع الأدلة، وجودة التواصل، لأن حادثًا واحدًا من جهة مزوّد الخدمة قد يؤثر في كثير من العملاء والخدمات المعتمدة عليه في الوقت نفسه.

أفضل الممارسات لبناء قدرة فعالة على الاستجابة للحوادث

معرفة ما هو الأهم

لا تستطيع المؤسسة الاستجابة جيدًا إذا لم تكن تعرف الأنظمة والمستخدمين ومجموعات البيانات والعمليات الأكثر أهمية. تبدأ الاستجابة الفعالة للحوادث من سياق الأعمال. يجب تحديد التطبيقات الحرجة، والحسابات المميّزة، والمعلومات الحساسة، والتبعيات التشغيلية بوضوح قبل وقوع الحادث.

يساعد ذلك الفرق على تحديد أولويات الفرز والاحتواء أثناء الأحداث الحقيقية. كما يحسن القرارات المتعلقة بالأنظمة التي يجب استعادتها أولًا والإجراءات التي تتطلب مشاركة الإدارة التنفيذية.

اختبار الخطط قبل الأزمة الحقيقية

ينبغي اختبار خطط الاستجابة للحوادث من خلال تمارين الطاولة، والمحاكاة التقنية، والتدريبات المشتركة بين الفرق. تكشف الاختبارات عن فجوات قد تخفيها السياسات المكتوبة، مثل قوائم الاتصال القديمة، والموافقات المفقودة، وغموض ملكية الأدوات، وافتراضات التعافي غير الواقعية.

عادةً ما تتواصل المؤسسات التي تتدرب على عمليات الاستجابة بشكل أفضل وتتحرك بسرعة أكبر أثناء الحوادث الفعلية، لأن القرارات والتبعيات الرئيسية تكون قد نوقشت مسبقًا.

دمج الأمن مع العمليات والتعافي

تعمل الاستجابة للحوادث بأفضل صورة عندما تكون مرتبطة بممارسات تشغيلية أوسع مثل التحقق من النسخ الاحتياطية، وحوكمة الهوية، وتقسيم الشبكات، وإدارة التصحيحات، وضبط التغيير، والتعافي من الكوارث. ولا يستطيع فريق الاستجابة النجاح بمعزل عن بيئة غير مستعدة للاحتواء والاستعادة.

لهذا تتعامل المؤسسات الناضجة مع الاستجابة للحوادث كجزء من استراتيجية مرونة أوسع، لا كوظيفة أمنية مستقلة فقط.

الأسئلة الشائعة

ما هي الاستجابة للحوادث ببساطة؟

الاستجابة للحوادث هي العملية المنظّمة المستخدمة لاكتشاف حوادث الأمن السيبراني والتحقيق فيها واحتوائها وإصلاحها والتعافي منها. وهي تساعد المؤسسات على إدارة الهجمات والإخفاقات الأمنية بطريقة مضبوطة.

ما أنواع الأحداث التي تتطلب استجابة للحوادث؟

تشمل الأمثلة الشائعة إصابات البرمجيات الخبيثة، وبرامج الفدية، واختراق التصيد، والوصول غير المصرح به، ونشاط الحسابات المريب، وتسرب البيانات، وسوء الاستخدام الداخلي، وتعطل الخدمات، وسوء إعدادات أمن السحابة الذي يؤدي إلى خطر حقيقي.

هل الاستجابة للحوادث مخصصة للمؤسسات الكبيرة فقط؟

لا. تستفيد المؤسسات بجميع أحجامها من الاستجابة للحوادث. قد تستخدم الشركات الصغيرة خططًا أبسط وأدوات أقل، لكنها لا تزال تحتاج إلى أدوار واضحة، وخطوات تصعيد، وتعافي من النسخ الاحتياطية، وإجراءات تواصل عند وقوع حادث.

ما الفرق بين الاستجابة للحوادث والتعافي من الكوارث؟

تركز الاستجابة للحوادث على تحديد الحدث الأمني نفسه وإدارته، بينما يركز التعافي من الكوارث على استعادة الأنظمة والعمليات بعد التعطل الكبير. وفي الواقع، يعمل الاثنان معًا غالبًا أثناء الحوادث الخطيرة.

لماذا تعد الاستجابة للحوادث مهمة؟

لأنها تقلل الضرر، وتحسن سرعة التعافي، وتدعم التنسيق الأفضل، وتحمي الأصول الحرجة، وتساعد المؤسسات على التعلم من الحوادث كي تعزز أمنها ومرونتها بمرور الوقت.