إدارة المعلومات والأحداث الأمنية، المعروفة اختصاراً بـ SIEM، هي تقنية في مجال الأمن السيبراني تقوم بجمع البيانات الأمنية من أنظمة متعددة، وتحليل الأحداث، واكتشاف الأنشطة المشبوهة، وتوليد التنبيهات، ومساعدة فرق الأمن في التحقيق بالحوادث. تجمع المنصة في مكان مركزي واحد السجلات والتنبيهات وحركة الشبكة وسلوك المستخدمين وأحداث الأجهزة الطرفية وسجلات البيئة السحابية وبيانات المصادقة وحركة الجدران النارية وسجلات التطبيقات وغيرها من المعلومات ذات الصلة بالأمن.

الهدف الأساسي من SIEM هو تحسين الرؤية الأمنية. في المؤسسات الحديثة، قد تظهر التهديدات عبر العديد من الأنظمة المختلفة في الوقت نفسه. فمحاولة تسجيل دخول فاشلة على خادم واحد قد تبدو غير مؤذية، لكن عند ربطها مع وصول غير معتاد عبر VPN، أو نشاط خبيث على جهاز طرفي، أو تصعيد للصلاحيات، أو سجلات لنقل البيانات، فقد تشير إلى هجوم حقيقي. تساعد SIEM في ربط هذه الإشارات ليتمكن فريق الأمن من تمييز أنماط يصعب ملاحظتها يدوياً.

تُستخدم SIEM على نطاق واسع في أمن المؤسسات، والأمن السحابي، والخدمات المالية، والرعاية الصحية، والجهات الحكومية، والتصنيع، والتعليم، والتجزئة، وخدمات الأمن المُدارة، ومراكز البيانات، والاتصالات، والشبكات الصناعية، والبيئات الخاضعة لمتطلبات الامتثال. وهي تدعم اكتشاف التهديدات، والاستجابة للحوادث، وإدارة السجلات، وتقارير الامتثال، والتحقيق الجنائي الرقمي، ومراقبة التهديدات الداخلية، وسير العمل في مراكز العمليات الأمنية.

ما هي SIEM؟

التعريف والمفهوم الأساسي

SIEM هي منصة أمنية تجمع بين إدارة المعلومات الأمنية وإدارة الأحداث الأمنية. تركز إدارة المعلومات الأمنية على جمع السجلات الأمنية وتخزينها والبحث فيها وإعداد التقارير عنها عبر الزمن. بينما تركز إدارة الأحداث الأمنية على المراقبة اللحظية وربط الأحداث والتنبيه وكشف الحوادث. تجمع SIEM هاتين القدرتين في نظام واحد.

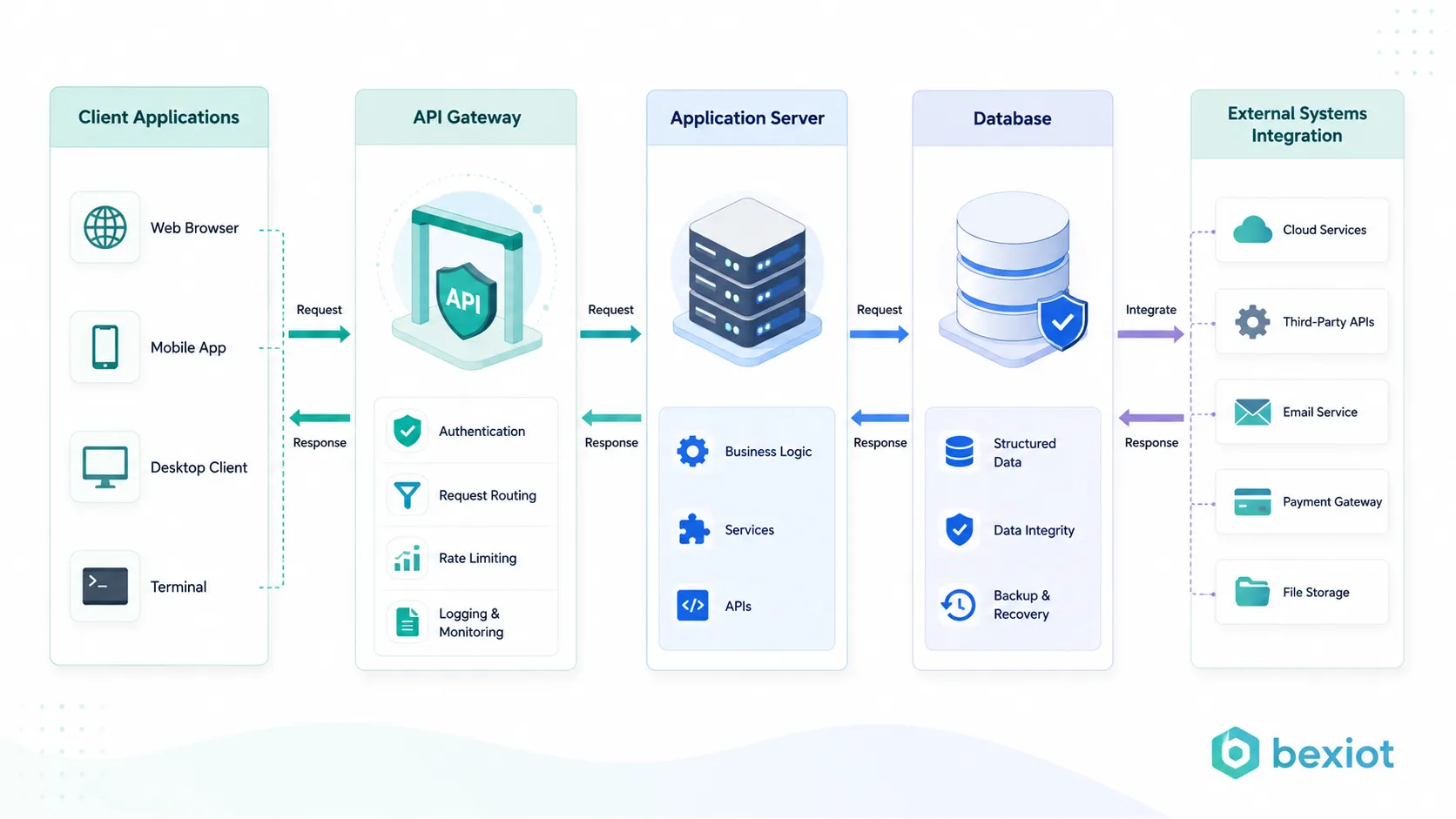

من الناحية العملية، تعمل SIEM كمنصة مركزية للبيانات والتحليل الأمني. تستقبل السجلات والأحداث من مصادر متعددة، وتوحِّد صيغ البيانات، وتربط الأنشطة المرتبطة ببعضها، وتُطبِّق قواعد الكشف أو التحليلات، وتُخطِر فرق الأمن عند العثور على سلوك مريب.

المفهوم الجوهري لـ SIEM هو الرؤية الأمنية المركزية وتحليل الأحداث. فبدلاً من إجبار المحللين على فحص كل جدار ناري وخادم وجهاز طرفي وحساب سحابي وتطبيق على حدة، توفّر SIEM مكاناً موحداً للبحث والمراقبة والتحقيق وإعداد التقارير عن النشاط الأمني.

تساعد SIEM فرق الأمن في تحويل السجلات التقنية المبعثرة إلى أحداث أمنية وتنبيهات وتسلسلات زمنية وأدلة تحقيق ذات معنى.

لماذا تكتسب SIEM أهميتها

تكتسب SIEM أهميتها لأن الهجمات السيبرانية غالباً ما تخلّف إشارات عبر أنظمة مختلفة عديدة. فقد يبدأ المهاجم بتخمين كلمات المرور، ثم يسجل الدخول عبر خدمة وصول عن بُعد، ثم يتحرك أفقياً إلى نظام آخر، وينشئ حساباً مميزاً جديداً، ويعطّل أدوات الأمن، ويصل إلى ملفات حساسة، ويسرِّب البيانات. كل خطوة قد تظهر في مصدر سجلات مختلف.

بدون SIEM، قد تبقى هذه الإشارات منفصلة. قد يُظهر الجدار الناري حركة مرور غير معتادة، وقد تُظهر منصة الهوية سلوك تسجيل دخول مريب، وقد تُظهر أداة حماية الأجهزة الطرفية نشاطاً لعملية ما، وقد تُظهر قاعدة البيانات وصولاً غير طبيعي. تساعد SIEM في جمع هذه الإشارات في إطار تحقيق واحد.

كما تدعم SIEM احتياجات الامتثال والتدقيق. إذ يتعيّن على العديد من المؤسسات الاحتفاظ بالسجلات الأمنية، وإثبات وجود مراقبة أمنية، وإنشاء التقارير، ومراجعة أنشطة الوصول. تُوفّر SIEM طريقة منظمة لإدارة هذه البيانات وإظهار الضوابط الأمنية.

آلية عمل SIEM

جمع البيانات من مصادر متعددة

تبدأ SIEM بجمع البيانات. فهي تجمع السجلات والأحداث من أدوات الأمن والبنية التحتية والتطبيقات وأنظمة المستخدمين. تشمل المصادر الشائعة الجدران النارية وأجهزة التوجيه والمبدلات وبوابات VPN ومزوّدي الهوية ومتحكمات المجال ومنصات كشف التهديدات على الأجهزة الطرفية وأدوات مكافحة الفيروسات وبوابات أمن البريد الإلكتروني والبروكسي والخوادم وقواعد البيانات والمنصات السحابية وتطبيقات SaaS وأنظمة الأعمال.

يمكن جمع البيانات عبر الوكلاء أو بروتوكول syslog أو واجهات API أو وكلاء إعادة توجيه السجلات أو موصلات سحابية أو تدفق الأحداث أو التكامل مع قواعد البيانات أو استيعاب الملفات. بعض منصات SIEM تجمع السجلات الخام مباشرة، بينما يستخدم بعضها الآخر جامعين أو خطوط أنابيب بيانات لمعالجة المعلومات قبل وصولها إلى النظام المركزي.

تعتمد جودة SIEM بشكل كبير على جودة جمع البيانات. إذا لم يتم ربط الأنظمة المهمة، قد تفوّت SIEM إشارات هجوم رئيسية. وإذا كانت السجلات ناقصة أو غير متسقة أو متأخرة، يصبح التحقيق أكثر صعوبة.

التوحيد والتحليل

بعد جمع البيانات، تقوم SIEM بتحليلها وتوحيد صيغها. تختلف طريقة تسجيل الأنظمة المختلفة للسجلات. فقد يصف جدار ناري وخادم Windows وخادم Linux ومنصة سحابية وقاعدة بيانات وتطبيق ويب المستخدم وعنوان IP والطابع الزمني والإجراء والنتيجة بطرق مختلفة.

يحوّل التوحيد هذه الصيغ المختلفة إلى بنية أكثر اتساقاً. على سبيل المثال، قد تقوم SIEM بمطابقة حقول مثل IP المصدر، وIP الوجهة، واسم المستخدم، ونوع الحدث، واسم الجهاز، واسم العملية، ونتيجة المصادقة، ومستوى الخطورة. هذا يسهّل البحث والربط والتحليل عبر الأنظمة المختلفة.

تُعد مرحلة التحليل والتوحيد أساسية، لأن SIEM لا تكون مفيدة إلا إذا استطاع المحللون مقارنة الأحداث من مصادر مختلفة بطريقة ذات معنى.

الربط واكتشاف التهديدات

يُعد الربط من أهم وظائف SIEM. فهو يصل الأحداث المرتبطة عبر الزمن والأنظمة والمستخدمين وعناوين IP والأجهزة والسلوكيات. محاولة تسجيل دخول فاشلة واحدة قد لا تكون حادثاً خطيراً، لكن مئات المحاولات الفاشلة متبوعة بتسجيل دخول ناجح من موقع غير معتاد قد تؤدي إلى تنبيه.

قد يستخدم الربط في SIEM قواعد معرّفة مسبقاً، أو منطق كشف مخصص، أو معلومات استخباراتية عن التهديدات، أو تحليلات السلوك، أو كشف الشذوذ، أو تسجيل المخاطر، أو التعلم الآلي وفقاً للمنصة. الهدف هو تمييز الأنماط المشبوهة التي تشير إلى برمجيات خبيثة، أو سرقة بيانات الدخول، أو إساءة استخدام داخلي، أو تصعيد صلاحيات، أو حركة جانبية، أو تسريب بيانات، أو انتهاك سياسات، أو اختراق للنظام.

يساعد الربط الفعّال في تقليل التشويش ويمنح المحللين تنبيهات ذات معنى أكبر. فبدلاً من مراجعة ملايين السجلات الخام، يستطيع فريق الأمن التركيز على الأحداث الأعلى خطورة.

التنبيه وسير عمل الحوادث

عندما تكتشف SIEM نشاطاً مريباً، يمكنها توليد تنبيه. قد يتضمن التنبيه تفاصيل الحدث، والسجلات المرتبطة، والمستخدمين المتأثرين، وأنظمة المصدر والوجهة، ومستوى الخطورة، والتسلسل الزمني، واسم القاعدة، والإجراء الموصى به، وبيانات تحقيق مرتبطة.

يمكن إرسال التنبيهات إلى مركز العمليات الأمنية، أو نظام التذاكر، أو منصة الاستجابة للحوادث، أو البريد الإلكتروني، أو لوحة المعلومات، أو أدوات المراسلة، أو منصة SOAR. بعدها يقوم المحللون بفرز التنبيه والتحقيق في الأدلة وتحديد ما إذا كان النشاط خبيثاً واتخاذ إجراءات الاستجابة.

في العمليات الأمنية الناضجة، تصبح تنبيهات SIEM جزءاً من سير عمل محدد. تُحدد الأولويات، وتُسند، ويُحقَّق فيها، وتُوثَّق، وتُصعَّد، وتُغلَق وفقاً لإجراءات الاستجابة للحوادث.

تكون SIEM في أقصى قيمتها عندما ترتبط تنبيهاتها بعملية تحقيق واستجابة واضحة، وليس عندما تنتج المزيد من لوحات المعلومات فقط.

الميزات الرئيسية لـ SIEM

إدارة مركزية للسجلات

الإدارة المركزية للسجلات هي أساس SIEM. تجمع المنصة السجلات من أجهزة وأنظمة متعددة، وتخزنها بصيغة قابلة للبحث، وتتيح للمحللين الاستعلام عن النشاط التاريخي. وهذا أساسي في التحقيقات، لأن المهاجمين قد يعملون على مدى ساعات، أو أيام، أو أسابيع، أو حتى أشهر.

يساعد التخزين المركزي للسجلات فرق الأمن في فهم ما حدث قبل الحادث وأثناءه وبعده. يستطيع المحللون البحث عن اسم مستخدم، أو عنوان IP، أو بصمة ملف، أو اسم عملية، أو معرف جهاز، أو نطاق، أو تسجيل دخول فاشل، أو تغيير إعدادات، أو اتصال شبكي عبر أنظمة متعددة.

كما تدعم إدارة السجلات تقارير الامتثال، والتحضير للتدقيق، وحل المشكلات، والتحقق من الضوابط الأمنية.

المراقبة اللحظية

توفر منصات SIEM مراقبة لحظية أو شبه لحظية للأحداث الأمنية. وهذا يمكّن فرق الأمن من اكتشاف التهديدات النشطة بدلاً من اكتشافها بعد وقت طويل من وقوع الضرر. يمكن أن تشمل المراقبة اللحظية نشاط المصادقة، وتنبيهات الأجهزة الطرفية، وحركة الشبكة، وحظر الجدران النارية، وتغييرات الصلاحيات، والنشاط السحابي، وأحداث التطبيقات.

الرؤية اللحظية مهمة لأن العديد من الهجمات تتقدم بسرعة. فالحساب المخترق يمكن استخدامه للوصول إلى بيانات حساسة في غضون دقائق. والبرمجيات الخبيثة يمكن أن تنتشر عبر الأجهزة الطرفية. والحساب الإداري الخبيث يمكن أن يُنشئ مسارات وصول جديدة قبل أن يلاحظ المدافعون.

تساعد SIEM في تقليص الفجوة الزمنية بين النشاط المريب والاستجابة الأمنية.

قواعد ربط الأحداث

تسمح قواعد ربط الأحداث لـ SIEM بكشف أنماط قد لا تتمكن الأنظمة الفردية من تحديدها بمفردها. قد تبحث القاعدة عن محاولات تسجيل دخول فاشلة متعددة متبوعة بنجاح، أو تسجيل دخول من بلد جديد، أو سلوك سفر مستحيل، أو تصعيد صلاحيات، أو تنبيه برمجيات خبيثة متبوع بحركة مرور صادرة، أو تنفيذ أوامر PowerShell مريب.

يمكن أن تكون القواعد مقدمة من المزوّد، أو مجتمعية، أو مبنية خصيصاً للمؤسسة. غالباً ما تكون هناك حاجة لقواعد مخصصة لأن لكل مؤسسة أنظمتها المختلفة، وسلوكها الطبيعي، وساعات عملها، وأدوار مستخدميها، ومدى تقبلها للمخاطر.

ينبغي أن تكون قواعد الربط الجيدة محددة بما يكفي لتقليل النتائج الإيجابية الخاطئة، لكن واسعة بما يكفي لاكتشاف التهديدات الحقيقية.

لوحات المعلومات والتصوير المرئي

توفر لوحات معلومات SIEM ملخصات مرئية للنشاط الأمني. قد تُظهر التنبيهات النشطة، وأهم عناوين IP المصدر، وتوجهات تسجيل الدخول الفاشل، واكتشافات البرمجيات الخبيثة، وسلامة الأجهزة الطرفية، والنشاط السحابي، وأحداث الجدار الناري، ودرجات مخاطر المستخدمين، وحالة الامتثال، وطوابير الحوادث.

تساعد لوحات المعلومات المحللين والمدراء على فهم الوضع الأمني بسرعة. قد يستخدم مركز العمليات الأمنية شاشات كبيرة لمراقبة التنبيهات عالية الخطورة، والحوادث الحالية، وأنماط تسجيل الدخول الجغرافية، وتوجهات التهديدات.

يجب تصميم العروض المرئية لخدمة اتخاذ القرار. لوحة المعلومات التي تحوي كمّاً كبيراً جداً من المعلومات قد تتحول إلى تشويش. أفضلها هو ما يُبرز ما يحتاج إلى انتباه.

تقارير الامتثال

غالباً ما تشمل منصات SIEM ميزات لإعداد التقارير لأغراض الامتثال والتدقيق والحوكمة. قد تغطي التقارير وصول المستخدمين، والنشاط المميز، ومحاولات المصادقة، وأحداث الجدار الناري، وانتهاكات السياسات، والوصول إلى البيانات، وسجل الحوادث، والاحتفاظ بالسجلات.

تُعد تقارير الامتثال مهمة لقطاعات مثل المالية والرعاية الصحية والحكومة والتجزئة والطاقة والبنية التحتية الحيوية. قد تحتاج المؤسسات لإثبات أن الأحداث الأمنية مراقبة، وأن السجلات محفوظة، وأن الوصول قيد المراجعة، وأن الحوادث قيد التحقيق.

SIEM لا تجعل المؤسسة متوافقة تلقائياً، لكنها تُوفّر البيانات وهيكل التقارير اللازمين لدعم برامج الامتثال.

المكونات الأساسية لنظام SIEM

جامعو السجلات والوكلاء

يقوم جامعو السجلات والوكلاء بجمع البيانات من الأنظمة وإرسالها إلى SIEM. قد يعمل وكيل على خادم أو جهاز طرفي لجمع الأحداث المحلية. وقد يتلقى الجامع رسائل syslog، أو بيانات API، أو سجلات سحابية، أو أحداث الجدران النارية، أو سجلات التطبيقات من عدة مصادر.

يساعد الجامعون في تنظيم استيعاب البيانات وتخفيف العبء على نظام SIEM المركزي. قد يقومون بتصفية السجلات، أو ضغط البيانات، أو تخزين الأحداث مؤقتاً أثناء انقطاع الشبكة، وإعادة توجيه المعلومات بشكل آمن.

طبقة الجمع الموثوقة ضرورية، لأن فقدان السجلات قد يخلق بقعاً عمياء أثناء الحوادث الأمنية.

تخزين البيانات والفهرسة

تخزن منصات SIEM كميات كبيرة من البيانات الأمنية. قد يشمل التخزين تخزيناً ساخناً للأحداث الحديثة القابلة للبحث، وتخزيناً دافئاً للسجلات الأقل استخداماً، وتخزيناً أرشيفياً للحفظ طويل الأمد. تتيح الفهرسة للمحللين البحث في السجلات بسرعة.

تخطيط التخزين جزء رئيسي من نشر SIEM. يمكن أن تنمو السجلات الأمنية بسرعة، خاصة في البيئات الكبيرة التي تحوي أجهزة طرفية عديدة، وخدمات سحابية، وأجهزة شبكة، وتطبيقات. على المؤسسات تخطيط السعة استناداً إلى عدد الأحداث في الثانية، ومدة الاحتفاظ، وحجم البيانات، والضغط، واحتياجات الاستعلام.

سوء تخطيط التخزين قد يؤدي إلى تكلفة عالية، أو بطء في البحث، أو فقدان البيانات، أو حذف مبكر للسجلات.

محرك التحليلات والكشف

يطبّق محرك التحليلات والكشف القواعد ومنطق الربط ومعلومات التهديدات وكشف الشذوذ وتسجيل المخاطر على الأحداث الواردة. ويحدد الأحداث الطبيعية، أو المشبوهة، أو عالية الأولوية.

تعتمد جودة الكشف على قدرة المنصة التحليلية وجهد الضبط الذي تبذله المؤسسة. يمكن أن توفّر القواعد الافتراضية نقطة انطلاق، لكنها غالباً ما تحتاج لتعديل لتلائم البيئة. القاعدة المفيدة لشركة ما قد تسبب تشويشاً مفرطاً في شركة أخرى.

الضبط المستمر يحسّن جودة التنبيهات ويساعد المحللين على التركيز على المخاطر الحقيقية.

التحقيق وإدارة الحالات

تشمل العديد من منصات SIEM أدوات تحقيق مثل التسلسلات الزمنية للتنبيهات، والبحث في الأحداث، ومشاهدات الكيانات، وسجل نشاط المستخدم، وسياق الأصول، والتنبيهات المرتبطة، وملاحظات الحالة. تساعد هذه الأدوات المحللين على الانتقال من التنبيه إلى الفهم الكامل لما حدث.

قد تتيح إدارة الحالات للمحللين إسناد الحوادث، وإضافة تعليقات، وإرفاق الأدلة، وتحديد مستوى الخطورة، وتتبع الحالة، وتوثيق إجراءات الاستجابة. وهذا يُنشئ سجلاً منظماً للتحقيق.

أدوات التحقيق الجيدة تقلل من عبء المحلل وتدعم اتساق الاستجابة للحوادث.

كيف تدعم SIEM اكتشاف التهديدات

اكتشاف هجمات سرقة بيانات الدخول

هجمات سرقة بيانات الدخول شائعة لأن المهاجمين يحاولون غالباً سرقة أو تخمين كلمات المرور. تستطيع SIEM اكتشاف أنماط المصادقة المشبوهة مثل محاولات تسجيل الدخول الفاشلة المتكررة، أو تسجيل الدخول الناجح بعد محاولات فاشلة كثيرة، أو تسجيل الدخول من مواقع غير معتادة، أو السفر المستحيل، أو استخدام حسابات معطّلة، أو الوصول خارج ساعات العمل الطبيعية.

تصبح SIEM أكثر فعالية عندما تُدمج بيانات الهوية مع بيانات الأجهزة الطرفية، وVPN، والسحابة، والشبكة. فعلى سبيل المثال، قد يصبح تسجيل الدخول المريب أكثر خطورة إذا أعقبه تصعيد صلاحيات، أو وصول إلى ملفات حساسة، أو اتصال بوجهات خارجية غير معتادة.

اكتشاف هجمات سرقة بيانات الدخول هو أحد أكثر حالات استخدام SIEM شيوعاً وقيمة.

اكتشاف البرمجيات الخبيثة ونشاط الأجهزة الطرفية

تستطيع SIEM استيعاب التنبيهات والأحداث من أدوات اكتشاف التهديدات على الأجهزة الطرفية، ومنصات مكافحة الفيروسات، وسجلات أنظمة التشغيل، ونشاط التطبيقات. ويمكنها ربط اكتشافات البرمجيات الخبيثة مع تنفيذ العمليات، وتغييرات الملفات، واتصالات الشبكة، وحسابات المستخدمين، ومؤشرات الحركة الجانبية.

قد تكتشف أداة حماية الأجهزة الطرفية برمجية خبيثة على جهاز واحد، لكن SIEM يمكن أن تساعد في تحديد ما إذا كان الملف نفسه، أو العملية، أو المستخدم، أو عنوان IP الخارجي قد ظهر في مكان آخر في البيئة. وهذا يساعد فرق الأمن على فهم نطاق الاختراق.

SIEM مفيدة لتحويل تنبيهات الأجهزة الطرفية الفردية إلى تحقيقات أوسع في الحوادث.

اكتشاف أحداث الشبكة والجدار الناري

تولّد الجدران النارية، وأنظمة كشف التسلل، والبروكسي، وأنظمة DNS، والموجّهات كميات ضخمة من بيانات أمن الشبكة. تستطيع SIEM تحليل هذه البيانات لتحديد الاتصالات المشبوهة، وحركة المرور المحظورة، وأنماط نقل البيانات، ومؤشرات خوادم القيادة والتحكم، ونشاط المسح، وانتهاكات السياسات.

تصبح أحداث الشبكة ذات معنى أكبر عندما تُربط مع هوية المستخدم وبيانات الأجهزة الطرفية. مثلاً، قد تكون حركة المرور الصادرة إلى نطاق مريب أكثر أهمية إذا كانت صادرة من خادم أظهر مؤخراً نشاط تسجيل دخول غير معتاد.

تساعد SIEM في ربط سلوك الشبكة بالمستخدمين والأصول المعنية.

مراقبة الأمن السحابي

غالباً ما تجمع منصات SIEM الحديثة البيانات من البيئات السحابية، بما في ذلك سجلات الهوية، ونشاط API، والوصول إلى التخزين، وتغييرات الإعدادات، وأحداث أعباء العمل، وسجلات الحاويات، وسجلات تدقيق تطبيقات SaaS. ويكتسب هذا أهمية لأن العديد من الهجمات تستهدف الآن الحسابات السحابية، والخدمات ذات الإعدادات الخاطئة، وبيانات الدخول المكشوفة.

تستطيع SIEM اكتشاف المخاطر السحابية مثل النشاط الإداري غير المعتاد، وتغييرات التخزين العامة، واستدعاءات API المريبة، وعمليات تسجيل الدخول ذات السفر المستحيل، وتعطيل ضوابط الأمن، ومفاتيح الوصول الجديدة، والتنزيلات غير الطبيعية للبيانات.

تزداد أهمية مراقبة الأمن السحابي مع قيام المؤسسات بنقل التطبيقات والبيانات والمستخدمين خارج حدود الشبكة التقليدية.

فوائد SIEM

تحسين الرؤية الأمنية

أكبر فائدة لـ SIEM هي تحسين الرؤية. إذ تستطيع فرق الأمن مشاهدة النشاط عبر العديد من الأنظمة من مكان واحد. وهذا يقلل البقع العمياء ويسهّل فهم ما يحدث عبر المؤسسة.

الرؤية ضرورية لأن الحوادث الأمنية نادراً ما تبقى داخل نظام واحد. فالتحقيق ذو المعنى قد يتطلب سجلات الهوية، وأحداث الأجهزة الطرفية، وبيانات الشبكة، والنشاط السحابي، وسجلات التطبيقات، وإجراءات المدراء. تجمع SIEM مصادر البيانات هذه معاً.

الرؤية الأفضل تساعد فرق الأمن في اكتشاف التهديدات بسرعة أكبر والتحقيق فيها بشكل أكثر فعالية.

اكتشاف أسرع للتهديدات

تساعد SIEM في اكتشاف التهديدات بشكل أسرع من خلال تطبيق قواعد الربط والتحليلات والمراقبة اللحظية. فبدلاً من انتظار مراجعة السجلات يدوياً، تستطيع المنصة توليد تنبيهات عندما يطابق نشاط مريب أنماطاً محددة.

يمكن أن يؤدي الاكتشاف الأسرع إلى تقليص مدة بقاء المهاجمين داخل البيئة. وهذا مهم لأن مدة البقاء الأطول تمنح المهاجمين فرصة أكبر لسرقة البيانات، أو توسيع الوصول، أو تعطيل الضوابط، أو إحداث خلل في العمليات.

يمكن لـ SIEM المضبوطة جيداً أن تساعد فرق الأمن على الاستجابة قبل أن يصبح الحادث أكثر ضرراً.

تحقيق أفضل في الحوادث

تدعم SIEM التحقيق من خلال تخزين السجلات، وبناء التسلسلات الزمنية، وربط الأحداث ذات الصلة، والسماح للمحللين بالبحث عبر الأنظمة. عندما يظهر تنبيه، يمكن للمحللين البحث سريعاً عن نشاط ذي صلة قبل الحدث وبعده.

على سبيل المثال، إذا تم اكتشاف تسجيل دخول مريب، يمكن للمحللين التحقق مما إذا كان المستخدم نفسه قد وصل إلى ملفات حساسة، أو أنشأ حسابات جديدة، أو اتصل عبر VPN، أو استخدم جهازاً جديداً، أو تسبب في تنبيهات على الجهاز الطرفي. هذا يساعد على تحديد ما إذا كان التنبيه إنذاراً خاطئاً أم جزءاً من حادث حقيقي.

قدرة التحقيق القوية تحسّن جودة الاستجابة وتقلل الاعتماد على التخمين.

دعم الامتثال والتدقيق

تدعم SIEM الامتثال من خلال جمع السجلات، والاحتفاظ بسجلات الأحداث، وإنشاء التقارير، والمساعدة في إظهار ضوابط المراقبة. تتطلب العديد من أطر الامتثال من المؤسسات تتبع الوصول، ومراجعة الأحداث الأمنية، وحماية البيانات الحساسة، والتحقيق في الحوادث.

يمكن لـ SIEM توفير أدلة للتدقيق، مثل نشاط الحسابات المميزة، وسجل المصادقة، وأحداث الجدار الناري، وتغييرات الأنظمة، وانتهاكات السياسات، وسجلات الاستجابة للحوادث. يمكن جدولة التقارير أو إنشاؤها عند الطلب.

لا ينبغي أن يكون الامتثال هو السبب الوحيد لنشر SIEM، لكن يمكن لـ SIEM أن تقلل بشكل كبير من عبء التحضير للتدقيق.

مركزية العمليات الأمنية

تساعد SIEM فرق الأمن في مركزة العمليات. يستطيع المحللون استخدام منصة واحدة لمراقبة التنبيهات، والبحث في السجلات، والتحقيق في الحوادث، ومراجعة لوحات المعلومات، وإنشاء التقارير. وهذا مفيد بشكل خاص في المؤسسات التي لديها مواقع عديدة، وخدمات سحابية، وأدوات أمنية متعددة.

العمليات المركزية تحسّن الاتساق. فبدلاً من استخدام فرق مختلفة لسجلات وأدوات منفصلة، يمكن للمؤسسة وضع قواعد كشف مشتركة، وإجراءات استجابة، ومعايير تقارير، ومسارات تصعيد.

هذا يساعد في بناء مركز عمليات أمنية أكثر نضجاً.

تطبيقات SIEM

مراكز العمليات الأمنية في المؤسسات

تستخدم مراكز العمليات الأمنية SIEM كمنصة مركزية للمراقبة والتحقيق. يراقب المحللون التنبيهات، ويراجعون لوحات المعلومات، ويحققون في الأنشطة المشبوهة، ويصعّدون الحوادث، ويصدرون التقارير. تقدم SIEM أساس البيانات للعمليات الأمنية اليومية.

في مراكز العمليات الأمنية المؤسسية، قد تتكامل SIEM مع اكتشاف التهديدات على الأجهزة الطرفية، وأنظمة الهوية، وأدوات الشبكة، ومنصات الأمن السحابي، وأنظمة التذاكر، وأدوات SOAR. وهذا يساعد المحللين على الانتقال من اكتشاف التنبيه إلى الاستجابة للحوادث بكفاءة أكبر.

غالباً ما تُعتبر SIEM إحدى التقنيات الأساسية في العمليات الأمنية الناضجة.

مراقبة البيئات السحابية والهجينة

تستخدم المؤسسات ذات البيئات السحابية والهجينة SIEM لمراقبة النشاط عبر الأنظمة المحلية، وأعباء العمل السحابية، ومنصات SaaS، والمستخدمين عن بُعد، ومزوّدي الهوية. هذا مهم لأن الحدود الأمنية لم تعد مقتصرة على شبكة الشركة.

تستطيع SIEM جمع سجلات التدقيق السحابي، وأحداث الهوية، وتنبيهات أعباء العمل، وسجلات الوصول للتخزين، وسجلات الجدار الناري، وأحداث التطبيقات. وهي تساعد فرق الأمن في اكتشاف الأنشطة المشبوهة عبر البيئات الموزعة.

المراقبة الهجينة تمنح المؤسسات نظرة أكثر اكتمالاً على المخاطر عبر البنية التحتية التقليدية والخدمات السحابية معاً.

القطاعات الخاضعة لمتطلبات الامتثال

غالباً ما تستخدم مؤسسات المالية والرعاية الصحية والحكومة والتجزئة والطاقة والتعليم والبنية التحتية الحيوية SIEM لدعم متطلبات الامتثال. قد تحتاج هذه القطاعات إلى الاحتفاظ بالسجلات، ومراقبة الوصول، واكتشاف الأنشطة المشبوهة، وإنتاج تقارير التدقيق.

تساعد SIEM في أتمتة أجزاء من مراقبة الامتثال عبر جمع الأدلة وإنشاء تقارير قابلة للتكرار. كما يمكن أن تساعد في تحديد انتهاكات السياسات قبل أن تصبح ملاحظات تدقيق.

ينبغي أن تظل نشرات SIEM المدفوعة بالامتثال مركزة على القيمة الأمنية الحقيقية، وليس فقط على إصدار التقارير.

مزوّدو خدمات الأمن المُدارة

يستخدم مزوّدو خدمات الأمن المُدارة SIEM لمراقبة بيئات عدة عملاء من منصة مركزية. لكل عميل مصادر سجلات وقواعد كشف وتقارير وسير عمل حوادث منفصلة.

بالنسبة لمزوّدي الخدمات المُدارة، تدعم SIEM المراقبة متعددة العملاء، وفرز التنبيهات، وإعداد التقارير، وتصعيد الحوادث. وهي تتيح لمحللي الأمن تقديم خدمات المراقبة دون الحاجة إلى تسجيل الدخول إلى بيئة كل عميل على حدة.

الفصل القوي بين المستأجرين، والتحكم في الوصول، وإعداد التقارير أمور بالغة الأهمية في عمليات SIEM الخاصة بالخدمات المُدارة.

أمن البيئات الصناعية والبنية التحتية الحيوية

تستخدم المؤسسات الصناعية ومشغلو البنية التحتية الحيوية SIEM لمراقبة أنظمة تقنية المعلومات، وشبكات التقنية التشغيلية (OT)، وخوادم التحكم، والوصول عن بُعد، ومحطات عمل المشغّلين، والجدران النارية، ومحطات الهندسة، والأجهزة الأمنية. غالباً ما تتطلب هذه البيئات توفرية عالية وفصلاً دقيقاً بين الشبكات التشغيلية وتقنية معلومات الأعمال.

يمكن لـ SIEM المساعدة في اكتشاف الوصول عن بُعد المريب، وتغييرات الإعدادات غير المصرح بها، والمصادقة غير الطبيعية، ونشاط البرمجيات الخبيثة، واتصالات الشبكة غير المعتادة. كما يمكنها دعم التحقيق في الحوادث وتقارير الامتثال للبيئات الحيوية.

ينبغي أن يراعي نشر SIEM في البيئات الصناعية السلامة التشغيلية، وتجزئة الشبكة، والمراقبة غير النشطة، وحساسية أنظمة التحكم.

SIEM والتقنيات الأمنية ذات الصلة

SIEM مقابل SOAR

SIEM و SOAR مرتبطتان لكنهما مختلفتان. تركّز SIEM على جمع الأحداث الأمنية وربطها وتحليلها والتنبيه بشأنها. بينما تركّز SOAR على تنسيق العمليات الأمنية والأتمتة وسير عمل الاستجابة. تستطيع SOAR أخذ التنبيهات من SIEM وأتمتة إجراءات مثل إنشاء التذاكر، والإثراء، والإشعار، والحظر، أو الاحتواء.

في العديد من البيئات، تكتشف SIEM الأحداث الأمنية وتحدد أولوياتها، بينما تساعد SOAR في تنسيق الاستجابة. تعمل التقنيتان معاً غالباً في مركز العمليات الأمنية.

SIEM توفّر الرؤية والكشف. وتساعد SOAR في أتمتة إجراءات الاستجابة وتوحيدها.

SIEM مقابل EDR

اكتشاف التهديدات على الأجهزة الطرفية والاستجابة لها (EDR) يركز على نشاط الأجهزة الطرفية مثل العمليات، والملفات، وتغييرات السجلات، وسلوك الذاكرة، وتنبيهات البرمجيات الخبيثة، والتحقيق على مستوى الجهاز. بينما تجمع SIEM البيانات من مصادر عديدة، بما فيها EDR، ومنصات الهوية، وأجهزة الشبكة، والأنظمة السحابية، والتطبيقات.

تقدم EDR رؤية عميقة على مستوى الأجهزة الطرفية. وتقدم SIEM ربْطاً عبر البيئات المختلفة. إذا ظهر تنبيه EDR على جهاز واحد، يمكن لـ SIEM المساعدة في تحديد ما إذا كانت أحداث تسجيل دخول أو شبكة أو سحابة أو خادم ذات صلة قد حدثت في مكان آخر.

EDR و SIEM متكاملتان، وليستا بديلتين عن بعضهما.

SIEM مقابل XDR

يهدف الكشف والاستجابة الممتدة (XDR) إلى دمج الكشف والاستجابة عبر طبقات أمنية متعددة مثل الأجهزة الطرفية، والبريد الإلكتروني، والهوية، والشبكة، والسحابة. SIEM أوسع في جمع السجلات وتقارير الامتثال، بينما يركز XDR غالباً على الكشف والاستجابة المتكاملة للتهديدات ضمن منظومة مزوّد واحد أو مكدس أمني متصل.

بعض المؤسسات تستخدم كليهما. قد تكون SIEM منصة السجلات والامتثال المركزية، في حين يقدم XDR كشفاً واستجابة متقدمين عبر أدوات أمنية مختارة.

الخيار الصحيح يعتمد على تعقيد البيئة، والأدوات الحالية، واحتياجات الامتثال، ومصادر البيانات، ونضج العمليات الأمنية.

اعتبارات النشر

تحديد حالات الاستخدام أولاً

يجب أن يبدأ نشر SIEM بحالات استخدام واضحة. ومن الأمثلة اكتشاف هجمات التخمين، ومراقبة نشاط الحسابات المميزة، وتحديد انتشار البرمجيات الخبيثة، واكتشاف السفر المستحيل، ومراقبة التغييرات السحابية، وتتبع الوصول إلى البيانات، أو إصدار تقارير الامتثال.

بدون حالات استخدام محددة، قد تجمع المؤسسات كميات كبيرة من السجلات دون معرفة ما تريد اكتشافه. قد ينتج عن ذلك تكلفة عالية وتشويش تنبيهات دون تحسين أمني ملموس.

تساعد حالات الاستخدام في تحديد مصادر البيانات المطلوب ربطها، والقواعد الواجب تفعيلها، ولوحات المعلومات الواجب بناؤها، وإجراءات الاستجابة الواجب توثيقها.

اختيار مصادر السجلات المناسبة

قيمة SIEM تعتمد على مصادر البيانات. تشمل المصادر المهمة غالباً أنظمة الهوية، وأدوات أمن الأجهزة الطرفية، والجدران النارية، وVPN، وأمن البريد الإلكتروني، والمنصات السحابية، والخوادم الحيوية، وقواعد البيانات، ومتحكمات المجال، وتطبيقات الأعمال الهامة.

على المؤسسات إعطاء الأولوية لمصادر البيانات عالية القيمة أولاً. من الأفضل عادةً جمع السجلات المهمة وضبطها جيداً بدلاً من استيعاب كل سجل ممكن دون سياق. التسجيل المفرط قد يزيد التكلفة ويجعل التحقيقات أصعب.

ينبغي أن يتوافق اختيار مصادر السجلات مع مخاطر التهديدات، واحتياجات الامتثال، وأولويات الأعمال، ومتطلبات الاستجابة للحوادث.

تخطيط التخزين والاحتفاظ

يؤثر تخطيط تخزين SIEM والاحتفاظ على التكلفة، وعمق التحقيق، والامتثال. قد تحتاج الأحداث الحديثة إلى بحث سريع وتحليلات لحظية. وقد تُؤرشَف السجلات القديمة للامتثال أو المراجعة الجنائية. وقد تتطلب أنواع السجلات المختلفة فترات احتفاظ مختلفة.

ينبغي أن تراعي سياسة الاحتفاظ المتطلبات القانونية، والمعايير القطاعية، واحتياجات التحقيق، وتكلفة التخزين، وقواعد الخصوصية، وحساسية البيانات. الاحتفاظ ببيانات قليلة جداً قد يحد من التحقيقات. والاحتفاظ بكم كبير جداً قد يزيد التكلفة والتعرض للخصوصية.

استراتيجية الاحتفاظ العملية توازن بين القيمة الأمنية، وواجب الامتثال، وضبط التكلفة.

ضبط القواعد وتقليل النتائج الإيجابية الخاطئة

يجب ضبط قواعد SIEM لتلائم البيئة. إذا كانت القواعد واسعة جداً، يتلقى المحللون عدداً كبيراً جداً من النتائج الإيجابية الخاطئة. وإذا كانت ضيقة جداً، قد تفوتهم تهديدات حقيقية. الضبط عملية مستمرة تحسّن جودة الكشف مع مرور الوقت.

قد يشمل الضبط تعديل العتبات، واستثناء النشاط الآمن المعروف، وإضافة سياق الأصول، واستخدام تسجيل المخاطر، وتحسين الخطوط الأساسية للمستخدمين، وتنقيح مستويات الخطورة. على المحللين مراجعة سبب إطلاق التنبيهات وتحديث المنطق وفقاً لذلك.

نظام SIEM المضبوط جيداً يزيد الثقة في التنبيهات ويقلل إرهاق المحللين.

نجاح SIEM لا يعتمد على جمع كل سجل، بل على جمع السجلات الصحيحة، وتحديد عمليات كشف مفيدة، وبناء عملية استجابة منضبطة.

التحديات الشائعة في SIEM

إرهاق التنبيهات

يحدث إرهاق التنبيهات عندما يتلقى المحللون عدداً كبيراً جداً من التنبيهات، خاصة التنبيهات منخفضة الجودة أو المتكررة. عندما يبدو كل حدث عاجلاً، قد يفوّت المحللون التهديدات الحقيقية. وهذا أحد أكثر تحديات SIEM شيوعاً.

يمكن تقليل إرهاق التنبيهات من خلال ضبط أفضل للقواعد، وتسجيل الخطورة، وكبت النشاط الحميد المعروف، والإثراء بسياق الأصول، والأتمتة، وإجراءات تصعيد واضحة.

يجب أن تساعد SIEM المحللين على التركيز، لا أن تغمرهم.

ارتفاع حجم البيانات وتكلفتها

يمكن لمنصات SIEM استيعاب كميات هائلة من البيانات. المزيد من البيانات يمكن أن يحسّن الرؤية، لكنه قد يزيد أيضاً تكاليف التخزين والترخيص والمعالجة والإدارة. تكتشف بعض المؤسسات أن استيعاب السجلات غير المُدار يصبح مكلفاً بسرعة.

يمكن إدارة التكلفة من خلال إعطاء الأولوية لمصادر البيانات القيّمة، وتصفية السجلات منخفضة القيمة، واستخدام التخزين متعدد المستويات، وتحديد قواعد الاحتفاظ، ومراجعة الاستيعاب بانتظام. ينبغي جمع البيانات لأنها تدعم الكشف، أو التحقيق، أو الامتثال - وليس فقط لأنها موجودة.

استراتيجية SIEM الفعالة من حيث التكلفة تستند إلى القيمة الأمنية والمخاطر.

ضعف جودة البيانات

ضعف جودة البيانات يقلل فعالية SIEM. قد تكون السجلات ناقصة الحقول، أو بطوابع زمنية خاطئة، أو بأسماء مستخدمين غير متسقة، أو بأحداث مكررة، أو بأسماء أصول غير واضحة، أو بسياق ناقص. هذا يجعل الربط والتحقيق أصعب.

تحسين جودة البيانات قد يتطلب مزامنة الوقت، وجرد الأصول، وتحديثات تحليل السجلات، وتوحيد التسمية، ومطابقة الهويات، وضبط إعدادات مصادر السجلات بشكل صحيح.

البيانات الموثوقة هي أساس الكشف الموثوق.

متطلبات المهارات والتوظيف

SIEM ليست أداة تعمل ذاتياً. إنها تتطلب أشخاصاً ماهرين لضبط مصادر البيانات، وبناء قواعد الكشف، والتحقيق في التنبيهات، وضبط المنطق، وصيانة لوحات المعلومات، وإدارة التخزين، وتحسين سير عمل الاستجابة.

قد تجد المؤسسات التي لا تملك عدداً كافياً من موظفي الأمن صعوبة في استخدام SIEM بفعالية. في هذه الحالات، يمكن أن تساعد خدمات الكشف المُدارة، أو دعم مزوّدي الخدمات المُدارة، أو الأتمتة، أو حالات الاستخدام المركزة.

يجب أن تتوافق تقنية SIEM مع قدرة تشغيلية واقعية.

نصائح الصيانة والتحسين

مراجعة قواعد الكشف بانتظام

ينبغي مراجعة قواعد الكشف بانتظام لأن الأنظمة والمستخدمين والمهاجمين والعمليات التجارية تتغير مع مرور الوقت. قاعدة كانت مفيدة العام الماضي قد تسبب تشويشاً الآن. خدمة سحابية جديدة أو أداة وصول عن بُعد جديدة قد تتطلب منطق كشف جديد.

ينبغي أن تراعي مراجعة القواعد حجم التنبيهات، ومعدل النتائج الإيجابية الخاطئة، ومعدل النتائج الإيجابية الحقيقية، وملاحظات المحللين، وسجل الحوادث، ومعلومات التهديدات الجديدة. يجب توثيق القواعد عالية القيمة واختبارها.

التحسين المستمر للقواعد يبقي SIEM ذات صلة وفعالية.

الحفاظ على سياق دقيق للأصول والمستخدمين

تصبح تنبيهات SIEM أكثر فائدة عندما تتضمن سياق الأصول والمستخدمين. التنبيه المتعلق بمتحكم مجال، أو خادم قاعدة بيانات، أو حساب مدير تنفيذي، أو حساب مسؤول، أو تطبيق بالغ الأهمية هو أكثر أهمية من الحدث نفسه على نظام اختبار منخفض المخاطر.

جرد الأصول، ومعلومات دور المستخدم، وبيانات القسم، وملكية الجهاز، وعلامات الأهمية، ومناطق الشبكة تساعد SIEM في تحديد أولويات التنبيهات. بدون سياق، قد يضيع المحللون وقتاً في معاملة كل الأحداث بنفس الطريقة.

السياق يحوّل التنبيهات الخام إلى قرارات مبنية على المخاطر.

اختبار سير عمل الاستجابة للحوادث

ينبغي ربط تنبيهات SIEM بإجراءات الاستجابة للحوادث. على فرق الأمن اختبار كيفية فرز التنبيهات، وإسنادها، وتصعيدها، والتحقيق فيها، وإغلاقها. يمكن أن تكشف التمارين الافتراضية والهجمات المحاكاة عن فجوات في سير العمل.

يساعد الاختبار في الإجابة عن أسئلة عملية. من يتلقى التنبيه؟ ما مدى سرعة مراجعته؟ ما الأدلة المطلوبة؟ من يوافق على الاحتواء؟ ما الأنظمة التي ينبغي فحصها؟ كيف يتم توثيق الحادث؟

سير العمل المُختبر يجعل تنبيهات SIEM قابلة للتنفيذ بشكل أكبر.

مراقبة صحة SIEM

يجب مراقبة SIEM نفسها. إذا توقف جمع السجلات، أو امتلأ التخزين، أو تعطل التحليل، أو فشلت مزامنة الوقت، أو انقطع الجامعون عن العمل، فقد تفقد المؤسسة الرؤية. ينبغي أن تشمل مراقبة صحة SIEM استيعاب البيانات، وحالة الجامعين، وسعة التخزين، وأداء البحث، وتنفيذ القواعد، وتوفر النظام.

ينبغي التعامل مع تنبيهات الصحة بجدية لأن فشل SIEM الصامت يمكن أن يخلق بقعاً عمياء خطيرة. على المدراء التحقق بانتظام من أن مصادر السجلات الحيوية لا تزال ترسل البيانات.

SIEM غير السليمة لا تستطيع حماية البيئة بفعالية.

الخلاصة

إدارة المعلومات والأحداث الأمنية (SIEM) هي منصة أمن سيبراني مركزية تجمع السجلات، وتوحّد الأحداث، وتربط الأنشطة، وتكتشف التهديدات، وتولّد التنبيهات، وتدعم التحقيقات، وتساعد في إصدار تقارير الامتثال. وهي تمنح فرق الأمن رؤية موحدة عبر الأجهزة الطرفية، والشبكات، والهويات، والأنظمة السحابية، والتطبيقات، والبنية التحتية.

تعمل SIEM من خلال جمع البيانات، والتحليل، والتوحيد، والتخزين، والربط، والتحليلات، والتنبيه، وسير عمل الحوادث. تشمل ميزاتها الرئيسية إدارة السجلات المركزية، والمراقبة اللحظية، وربط الأحداث، ولوحات المعلومات، وتقارير الامتثال، وأدوات التحقيق، ودمج معلومات التهديدات، وإدارة الحالات.

تشمل فوائد SIEM تحسين الرؤية الأمنية، واكتشاف التهديدات بشكل أسرع، وتحقيق أفضل في الحوادث، ودعم الامتثال، ومركزية العمليات الأمنية، وحفظ أكثر قوة للسجلات. تُستخدم على نطاق واسع في مراكز العمليات الأمنية المؤسسية، والمراقبة السحابية، والقطاعات الخاضعة للامتثال، وخدمات الأمن المُدارة، والبيئات الصناعية، والبنية التحتية الحيوية. عندما تُنشر بحالات استخدام واضحة، وقواعد مضبوطة، وبيانات عالية الجودة، وعمليات استجابة منضبطة، تصبح SIEM أساساً قوياً لعمليات الأمن السيبراني الحديثة.

الأسئلة الشائعة

ما هي SIEM بعبارات بسيطة؟

SIEM هي منصة أمن سيبراني تجمع السجلات والأحداث الأمنية من أنظمة متعددة، وتحللها، وتنبه فرق الأمن عند اكتشاف نشاط مريب.

تساعد المؤسسات على رؤية التهديدات الأمنية والتحقيق فيها والاستجابة لها من مكان مركزي واحد.

كيف تعمل SIEM؟

تعمل SIEM من خلال جمع السجلات من أنظمة مثل الجدران النارية، والخوادم، والأجهزة الطرفية، والمنصات السحابية، وأدوات الهوية. وتوحد البيانات، وتربط الأحداث ذات الصلة، وتطبق قواعد الكشف أو التحليلات، وتولد تنبيهات لفرق الأمن.

ثم يحقق المحللون في التنبيهات ويقررون ما إذا كانت هناك حاجة لإجراءات استجابة.

ما الفوائد الرئيسية لـ SIEM؟

تشمل الفوائد الرئيسية لـ SIEM رؤية أمنية أفضل، واكتشاف أسرع للتهديدات، وإدارة مركزية للسجلات، ودعم التحقيق في الحوادث، وتقارير الامتثال، وتحسين العمليات الأمنية.

تساعد فرق الأمن على ربط النشاط عبر العديد من الأنظمة المختلفة.

ما الأنظمة التي يمكنها إرسال البيانات إلى SIEM؟

تستطيع SIEM جمع البيانات من الجدران النارية، والموجهات، وخوادم VPN، ومزودي الهوية، ومتحكمات المجال، وأدوات أمن الأجهزة الطرفية، والخوادم، وقواعد البيانات، والمنصات السحابية، وتطبيقات SaaS، وأدوات أمن البريد الإلكتروني، والبروكسي، وتطبيقات الأعمال.

أفضل مصادر البيانات تعتمد على مخاطر المؤسسة الأمنية وأهداف المراقبة لديها.

هل SIEM للمؤسسات الكبيرة فقط؟

لا. SIEM شائعة في المؤسسات الكبيرة، لكن يمكن للمؤسسات الصغيرة أيضاً استخدام SIEM من خلال الخدمات السحابية، أو مزودي الأمن المُدارين، أو النشرات المركزة. المفتاح هو اختيار حالات استخدام واقعية وتجنب جمع بيانات أكثر مما يستطيع الفريق إدارته.

تكون SIEM في أقصى فائدتها عندما تتوافق مع احتياجات المؤسسة الأمنية، ومستوى التوظيف، وعملية الاستجابة.