يُعرف بروتوكول النقل الآني الآمن اختصاراً بـ SRTP، وهو امتداد أمني مصمم لحماية تدفقات الوسائط الزمنية الحقيقية مثل الصوت والصورة والبيانات الصوتية. يُستخدم هذا البروتوكول بشكل أساسي لتأمين حركة مرور وسائط RTP في أنظمة مثل مكالمات VoIP، ومؤتمرات الفيديو، وجلسات WebRTC، واتصالات SIP، ومراكز الاتصال، ومنصات الطب عن بُعد، والاجتماعات عبر الإنترنت، وخدمات التعاون الفوري.

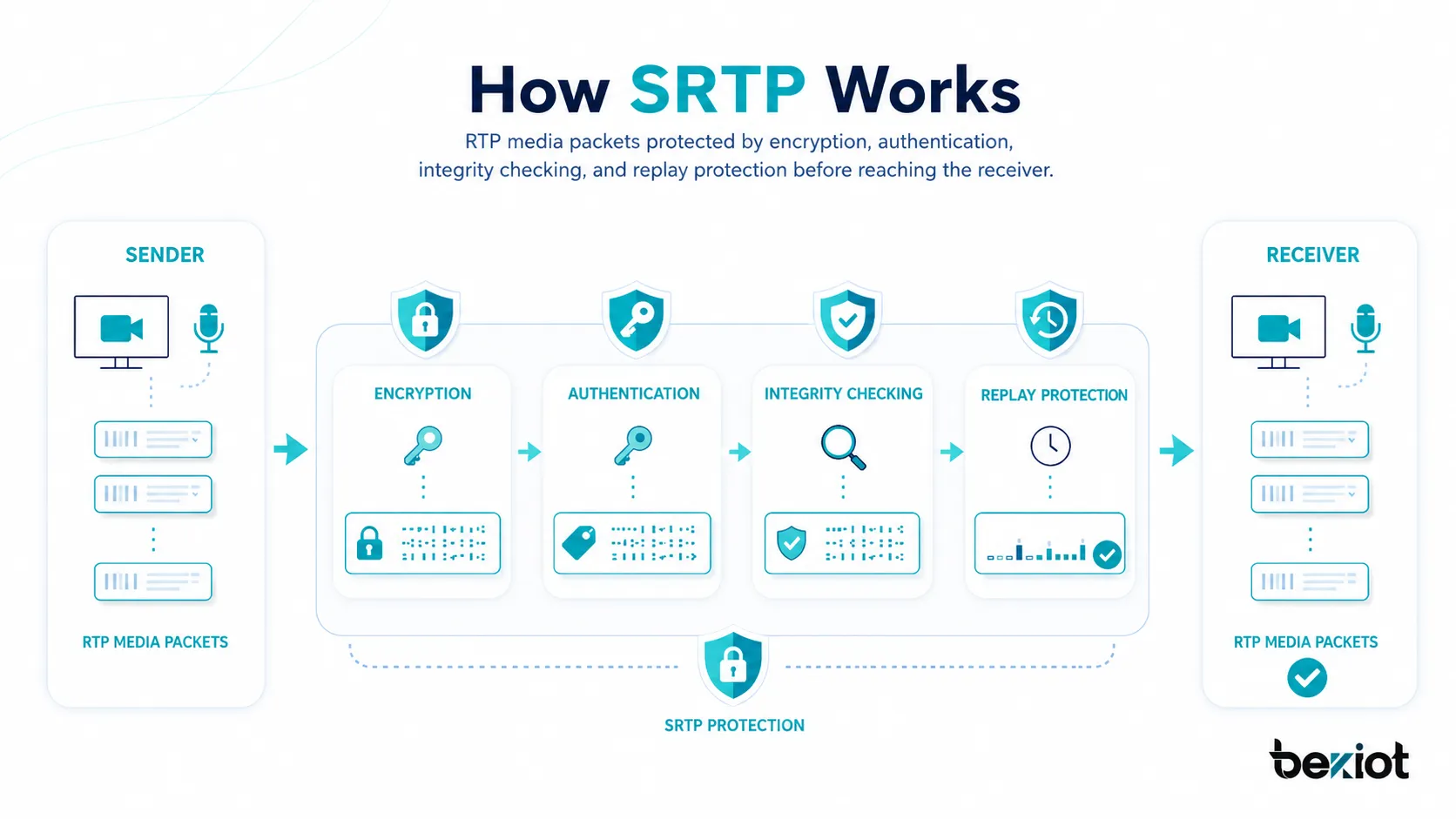

ينتشر استخدام بروتوكول RTP لنقل الصوت والفيديو في الوقت الفعلي، لكنه لا يوفر حماية قوية بمفرده. إذا ما أُرسلت الوسائط بصيغة RTP العادية عبر شبكة غير موثوقة، فيمكن للمهاجم اعتراض الحزم، والتنصت على الصوت، وفحص حركة الفيديو، أو حقن حزم ضارة، أو إعادة إرسال حزم قديمة. يعالج SRTP هذه المخاطر من خلال إضافة التشفير، والمصادقة على الرسائل، وضمان سلامة المحتوى، والحماية من هجمات إعادة الإرسال لتدفقات الوسائط.

في أنظمة الاتصالات الحديثة، يُعد SRTP عنصراً أساسياً في البنى الآمنة للصوت والفيديو، حيث يحمي مسار الوسائط بينما تتولى بروتوكولات أخرى مثل TLS حماية الإشارات التنظيمية. هذا الفصل ضروري؛ فقد تكون الإشارات منظمة بشكل صحيح لكن الصوت أو الفيديو يظل مكشوفاً لو لم تكن الوسائط مؤمَّنة. يساعد SRTP في ضمان بقاء محتوى الاتصالات الزمنية الحقيقية محمياً أثناء الإرسال.

ما هو بروتوكول SRTP؟

التعريف والمفهوم الجوهري

SRTP هو نسخة آمنة من RTP صُممت خصيصاً للاتصالات الزمنية الحقيقية. فهو يحافظ على مزايا التوقيت والإرسال التي يوفرها RTP، بينما يضيف خدمات أمان لحماية تدفق الوسائط. تشمل هذه الخدمات السرية، ومصادقة الرسائل، والتحقق من السلامة، والحماية من إعادة الإرسال.

بعبارات بسيطة، يقوم SRTP بحماية حزم الصوت أو الفيديو الفعلية التي تنتقل بين أطراف الاتصال. عندما ينضم شخصان إلى مكالمة VoIP، أو اجتماع فيديو، أو جلسة WebRTC، أو خدمة مؤتمرات آمنة، يمكن لـ SRTP حماية محتوى الوسائط بحيث يصعب على الأطراف غير المصرح لها الاستماع أو مشاهدة أو تعديل أو إعادة بث التدفق.

المعنى الجوهري لـ SRTP هو النقل الآمن للوسائط. فهو لا يحل محل إشارات SIP أو WebRTC أو منطق التحكم في المؤتمرات أو توجيه IP PBX، بل يحمي حزم الوسائط الزمنية الحقيقية التي تُنشئها وتتبادلها هذه الأنظمة.

يُستخدم SRTP لتأمين مسار الوسائط في الاتصالات الزمنية الحقيقية، وحماية حزم الصوت والفيديو أثناء انتقالها عبر شبكات IP.

لماذا يعد SRTP مهماً؟

تكمن أهمية SRTP في أن الاتصالات الزمنية الحقيقية غالباً ما تحمل معلومات حساسة. قد تتضمن المكالمات التجارية عقوداً، أو سجلات عملاء، أو تفاصيل حسابات، أو قرارات داخلية، أو تعليمات تشغيلية. كما قد تتضمن جلسات الفيديو الصحية معلومات طبية خاصة. وقد تنقل اتصالات الطوارئ معلومات عن الموقع، أو تعليمات الاستجابة، أو تفاصيل الحوادث. وبدون حماية الوسائط، يمكن كشف هذه المعلومات أثناء الإرسال.

يمكن اعتراض وتحليل حزم RTP العادية إذا تمكن مهاجم من الوصول إلى مسار الشبكة. في الشبكات المحلية، أو شبكات Wi-Fi العامة، أو البنى المشتركة، أو بيئات السحابة، أو شبكات المشغلين، أو القطاعات المخترقة، تشكل حركة الوسائط غير المشفرة مخاطر على الخصوصية والأمن.

يقلل SRTP من هذه المخاطر عبر حماية تدفق الوسائط نفسه. حتى لو تم اعتراض الحزم، فإن التشفير والمصادقة يجعلان من الصعب جداً على الأطراف غير المصرح لها فهم محتوى الاتصال أو التلاعب به.

آلية عمل SRTP

وسائط RTP قبل إضافة الأمان

صُمم RTP لنقل الوسائط الزمنية الحقيقية كالصوت والفيديو. يتضمن معلومات ضرورية لإعادة تشغيل الوسائط، مثل أرقام التسلسل، والطوابع الزمنية، ونوع الحمولة. تساعد هذه الحقول الأنظمة المستقبلة على إعادة ترتيب الحزم، وإدارة التوقيت، وتشغيل الصوت والفيديو بسلاسة.

لكن RTP القياسي لا يقوم بتشفير حمولة الوسائط. هذا يعني أنه إذا تم اعتراض حزم RTP العادية، فقد يكون محتوى الصوت أو الفيديو مكشوفاً. كما لا يوفر RTP بذاته حماية قوية ضد التلاعب بالحزم أو هجمات إعادة الإرسال.

يضيف SRTP طبقة أمان حول RTP، بحيث تظل الوسائط مناسبة للاتصال الزمني الحقيقي مع اكتساب حماية ضد التهديدات الشائعة على الشبكات.

تشفير حمولات الوسائط

إحدى الوظائف الرئيسية لـ SRTP هي التشفير. يحمي التشفير حمولة الوسائط بحيث لا يستطيع غير المصرح لهم فك تشفير محتوى الصوت أو الفيديو. في المكالمة الصوتية، يعني ذلك حماية الحديث المسموع. وفي جلسة الفيديو، يعني ذلك حماية البث المرئي أيضاً.

صُمم SRTP للحفاظ على انخفاض النفقات العامة لأن الوسائط الزمنية حساسة للتأخير. أي طريقة أمان تُضيف الكثير من وقت المعالجة أو حجم الحزمة أو تعقيد إعادة الإرسال قد تؤثر سلباً على جودة المكالمة. لذلك صُمم SRTP للعمل في بيئات الوقت الفعلي حيث يكون التأخير المنخفض والتعامل المتوقع مع الحزم أمرين بالغي الأهمية.

يوفر التشفير السرية، لكن السرية وحدها ليست كافية. يدعم SRTP أيضاً المصادقة والحماية من إعادة الإرسال للمساعدة في التحقق من أن الحزم أصلية وجديدة.

مصادقة الرسائل وسلامة المحتوى

يمكن لـ SRTP تضمين مصادقة الرسائل، مما يساعد على التأكد من أن الحزم أنشئت بواسطة مرسل شرعي ولم يتم تعديلها أثناء النقل. هذا أمر مهم لأن المهاجم قد يحاول حقن حزم مزيفة، أو تغيير محتوى الوسائط، أو التداخل مع الاتصال.

تساعد آلية سلامة المحتوى المتلقي على اكتشاف ما إذا كانت الحزمة قد تغيرت. في حال فشل التحقق من المصادقة، يمكن رفض الحزمة. وهذا يقلل من خطر التلاعب الخبيث بالوسائط أو حقن حزم ضارة.

في الاتصال الآمن، تكمن أهمية السلامة بمثل أهمية التشفير. فالمكالمة الخاصة ليست كافية إذا استطاع المهاجمون تعديل أو حقن حزم وسائط دون كشف.

الحماية من هجمات إعادة الإرسال

تساعد الحماية من إعادة الإرسال في منع المهاجمين من التقاط حزم وسائط صالحة وإرسالها مرة أخرى لاحقاً. في جلسة صوت أو فيديو، قد تسبب الحزم المعاد إرسالها ارتباكاً، أو تتداخل مع الصوت، أو تعطل الاتصال.

يستخدم SRTP معلومات تسلسل الحزم ومنطق الحماية من إعادة الإرسال لاكتشاف الحزم القديمة أو المكررة. إذا بدت الحزمة وكأنها معاد إرسالها، يمكن للمتلقي تجاهلها.

هذه الحماية مفيدة بشكل خاص في الاتصالات الزمنية الحقيقية، حيث يجب قبول حزم الوسائط بسرعة، ولكن يحتاج النظام أيضاً إلى رفض حركة التكرار المشبوهة.

تأمين RTCP

يرافق RTP عادةً بروتوكول RTCP الذي يحمل معلومات تحكم حول جلسة الوسائط، مثل الإحصائيات، ومعلومات المزامنة، وردود فعل الجودة. يوجد لـ SRTP طريقة حماية مشابهة لـ RTCP تدعى SRTCP.

يساعد SRTCP في حماية حركة التحكم المرتبطة بتدفق الوسائط. هذا مهم لأن بيانات RTCP قد تكشف سلوك الجلسة أو تُستخدم للتأثير على تقارير جودة الوسائط. إن حماية كل من RTP و RTCP يمنح جلسة الاتصال نموذجاً أمنياً أكثر اكتمالاً.

في البنية الأمنية للوسائط، يجب مراعاة كل من تدفق الوسائط وحركة التحكم المرتبطة به.

إدارة المفاتيح في SRTP

لماذا نحتاج المفاتيح؟

يحتاج SRTP إلى مفاتيح تشفير لتشفير حزم الوسائط والمصادقة عليها. يجب أن يمتلك طرفا الاتصال المواد المفتاحية الصحيحة قبل تبادل الوسائط المحمية. بدون إدارة مناسبة للمفاتيح، لا تستطيع الأطراف فك تشفير أو التحقق من حزم SRTP لبعضها البعض.

يحدد SRTP كيفية حماية الوسائط، ولكن لا يزال النظام بحاجة إلى طريقة لإنشاء أو تبادل أو اشتقاق المفاتيح المستخدمة لتلك الحماية. لذلك، تُعتبر إدارة المفاتيح جزءاً مهماً من نشر SRTP.

قد تؤدي إدارة المفاتيح الضعيفة إلى إضعاف النظام بأكمله. حتى إذا تم تمكين SRTP، فإن المفاتيح الضعيفة أو المكشوفة أو المعاد استخدامها أو التفاوض غير الآمن يمكن أن يخلق مخاطر أمنية.

DTLS-SRTP

تُعد DTLS-SRTP طريقة شائعة لإنشاء مفاتيح SRTP، خاصة في بيئات WebRTC. يُستخدم DTLS للتفاوض على المواد المفتاحية في مسار الوسائط، ثم يُستخدم SRTP لحماية تدفق الوسائط الزمنية الحقيقية.

هذا النهج مفيد لأنه لا يعتمد فقط على الإشارات خارج النطاق لتسليم مفاتيح الوسائط. فهو يسمح للأطراف بالتفاوض المباشر على معايير الأمان بطريقة مناسبة لأنظمة الاتصالات الحديثة والمتصفحات.

تعتمد أنظمة WebRTC عادةً على DTLS-SRTP لأن اتصالات الصوت والفيديو من خلال المتصفح تتطلب حماية افتراضية قوية للوسائط وإنشاء مفاتيح قابل للتشغيل البيني.

SDES وطرق المفاتيح الأخرى

استخدمت بعض بيئات SIP تقنية SDES، حيث تُحمَل معلومات مفاتيح SRTP ضمن الإشارات. قد يكون هذا النهج أبسط في بعض الشبكات المضبوطة، لكنه يتطلب حماية قنوات الإشارات لأن كشف المفاتيح في الإشارات قد يعرض أمن الوسائط للخطر.

قد تستخدم طرق وبنى أخرى تقنيات مختلفة لإدارة المفاتيح وفقاً لتصميم المنصة، ودعم الأجهزة، ومتطلبات الامتثال، واحتياجات التشغيل البيني. النقطة المهمة هي أن أمن SRTP لا يعتمد فقط على خوارزمية تشفير الوسائط، بل أيضاً على كيفية إنشاء المفاتيح وتبادلها وتخزينها وحمايتها.

عند تقييم SRTP، ينبغي على المسؤولين فحص كل من حماية الوسائط وإدارة المفاتيح. قد يؤدي تمكين SRTP دون إشارات آمنة أو معالجة صحيحة للمفاتيح إلى خلق إحساس زائف بالأمان.

الميزات الرئيسية لـ SRTP

سرية الوسائط

سرية الوسائط تعني أن حمولة الصوت أو الفيديو محمية من المشاهدة أو الاستماع غير المصرح به. هذه إحدى أهم ميزات SRTP لأن الاتصالات الزمنية الحقيقية غالباً ما تنقل معلومات خاصة أو تشغيلية أو خاضعة للتنظيم.

في مكالمة VoIP، تساعد السرية في حماية المحتوى المنطوق. في مؤتمر فيديو، تساعد في حماية التواصل البصري. في جلسة طب عن بُعد، تساعد في حماية محادثات المرضى. وفي اجتماع الشركات، تساعد في حماية النقاشات الداخلية.

السرية هي الميزة التي يربطها معظم الناس بالاتصالات المشفرة، لكن SRTP يوفر أيضاً حماية إضافية ضرورية لنقل وسائط موثوق.

أمن منخفض الكمون

صُمم SRTP خصيصاً للاتصالات الزمنية الحقيقية. فالصوت والفيديو لا يتحملان التأخير الطويل، أو إعادة الإرسال الثقيلة، أو العبء الكبير للمعالجة. يوفر SRTP الأمان مع الحفاظ على كفاءة تسليم الوسائط الكافية للاتصال التفاعلي.

يختلف هذا عن تشفير الملفات أو المراسلة المؤجلة، حيث قد يكون التأخير أقل وضوحاً. في المكالمة المباشرة، حتى التأخيرات الصغيرة يمكن أن تؤثر على جودة المحادثة. تم تحسين SRTP وفق متطلبات توقيت حزم الوسائط الزمنية الحقيقية.

يجعل الأمن منخفض الكمون SRTP مناسباً للمكالمات الصوتية واجتماعات الفيديو والمؤتمرات المباشرة وجلسات الإرسال والتعاون التفاعلي.

مصادقة الحزم

تساعد مصادقة الحزم في التحقق من شرعية حزم الوسائط. مما يقلل من خطر حقن حزم غير مصرح بها أو التلاعب بها. في الاتصالات الزمنية الحقيقية، هذا مهم لأن المهاجمين قد يحاولون تعطيل جلسة عن طريق إرسال حزم مزيفة.

تساعد المصادقة أيضاً الطرف المستقبل على اتخاذ قرارات سريعة بالثقة. إذا فشلت مصادقة حزمة ما، يمكن تجاهلها بدلاً من معالجتها أو تشغيلها.

هذه الميزة تحسن موثوقية وأمن تدفق الوسائط.

الحماية من إعادة الإرسال

تساعد الحماية من إعادة الإرسال في اكتشاف الحزم القديمة التي يتم إرسالها مرة أخرى إلى الجلسة. بدون هذه الحماية، قد يمكن إعادة استخدام الحزم الملتقطة لتعطيل المكالمة أو إرباك تشغيل الوسائط.

يستخدم SRTP منطقاً متعلقاً بالتسلسل لتحديد الحزم التي لا ينبغي قبولها مرة أخرى. هذا مهم في شبكات الحزم حيث يجب معالجة الوسائط الزمنية بسرعة.

تعزز الحماية من إعادة الإرسال قوة SRTP ضد فئة من الهجمات لا يعالجها التشفير وحده.

التوافق مع أنظمة الوسائط الزمنية الحقيقية

صُمم SRTP ليعمل مع أنظمة الاتصال المعتمدة على RTP، مما يجعله عملياً للعديد من منصات VoIP والمؤتمرات والوسائط الحالية. بدلاً من استبدال نموذج نقل الوسائط بالكامل، يقوم SRTP بتأمين تدفق وسائط RTP.

يساعد هذا التوافق البائعين ومقدمي الخدمات على إضافة أمان الوسائط إلى الأنظمة التي تستخدم RTP بالفعل. كما يدعم التشغيل البيني عندما يتم تكوين الأطراف والخوادم والبوابات بمعايير أمان متوافقة.

يعد التوافق أحد الأسباب التي تجعل SRTP مهماً في أنظمة الاتصالات الحديثة.

استخدامات SRTP

مكالمات VoIP الآمنة

يُستخدم SRTP على نطاق واسع لتأمين مكالمات VoIP. في نظام هواتف SIP، قد تقوم SIP بإنشاء المكالمة بينما يحمل RTP الوسائط. إذا لم يتم تأمين RTP، فقد ينكشف تدفق الصوت. يقوم SRTP بحماية حزم الصوت.

هذا مهم للشركات ومراكز الاتصال ومقدمي الرعاية الصحية والمكاتب القانونية والمؤسسات المالية والوكالات الحكومية وأي بيئة قد تحتوي المحادثات الهاتفية فيها على معلومات حساسة.

يجمع التصميم الآمن لـ VoIP غالباً بين SRTP للوسائط و TLS أو أي طريقة آمنة أخرى للإشارات. يجب حماية كل من الإشارات والوسائط لتحقيق وضع أمني أقوى.

مؤتمرات الفيديو

يمكن لمنصات مؤتمرات الفيديو استخدام SRTP لحماية تدفقات الصوت والفيديو بين المشاركين وخوادم الوسائط أو وحدات التحكم في المؤتمر. هذا يقلل من خطر الاستماع أو المشاهدة غير المصرح بها خلال الاجتماعات عبر الإنترنت.

عادةً ما تحمل اتصالات الفيديو سياقاً أكثر حساسية من الصوت وحده. قد ينكشف محتوى الشاشة ووجوه المشاركين وخلفيات الغرفة والمستندات والعروض التوضيحية المرئية إذا لم تكن الوسائط محمية.

يساعد SRTP أنظمة المؤتمرات على توفير تعاون آمن في الوقت الفعلي عبر الشبكات العامة والخاصة.

اتصالات WebRTC

يستخدم WebRTC بشكل شائع SRTP لحماية تدفقات الوسائط في الاتصالات الزمنية الحقيقية عبر المتصفح. يشمل ذلك المكالمات عبر الويب، ومحادثات الفيديو، ومنصات الصحة عن بُعد، ودعم العملاء بالفيديو، والتعليم عبر الإنترنت، والمقابلات عن بُعد، وتطبيقات التعاون.

في WebRTC، يقترن SRTP عادةً بـ DTLS-SRTP لإنشاء المفاتيح. وهذا يوفر مسار وسائط آمناً مناسباً لبيئات المتصفحات والتطبيقات.

نظراً لأن WebRTC يُستخدم غالباً عبر الإنترنت العام، فإن تشفير الوسائط مهم بشكل خاص للخصوصية والثقة.

مراكز الاتصال الآمنة

قد تستخدم مراكز الاتصال SRTP لحماية المحادثات بين العملاء والوكلاء والمشرفين وأنظمة التسجيل ومنصات الاتصال. هذا مهم عندما تتضمن المكالمات أرقام حسابات، أو معلومات شخصية، أو تفاصيل صحية، أو مناقشات دفع، أو سجلات دعم.

يمكن أن يساعد SRTP في حماية تدفق الوسائط المباشر أثناء انتقاله بين الأطراف ومنصات الاتصال. ينبغي دمجه مع تخزين آمن للتسجيلات، وضوابط وصول، وحماية الإشارات، وسياسات الامتثال.

بالنسبة للصناعات الحساسة للعملاء أو الخاضعة للتنظيم، يمكن أن يكون SRTP جزءاً من استراتيجية أوسع لأمن الاتصالات.

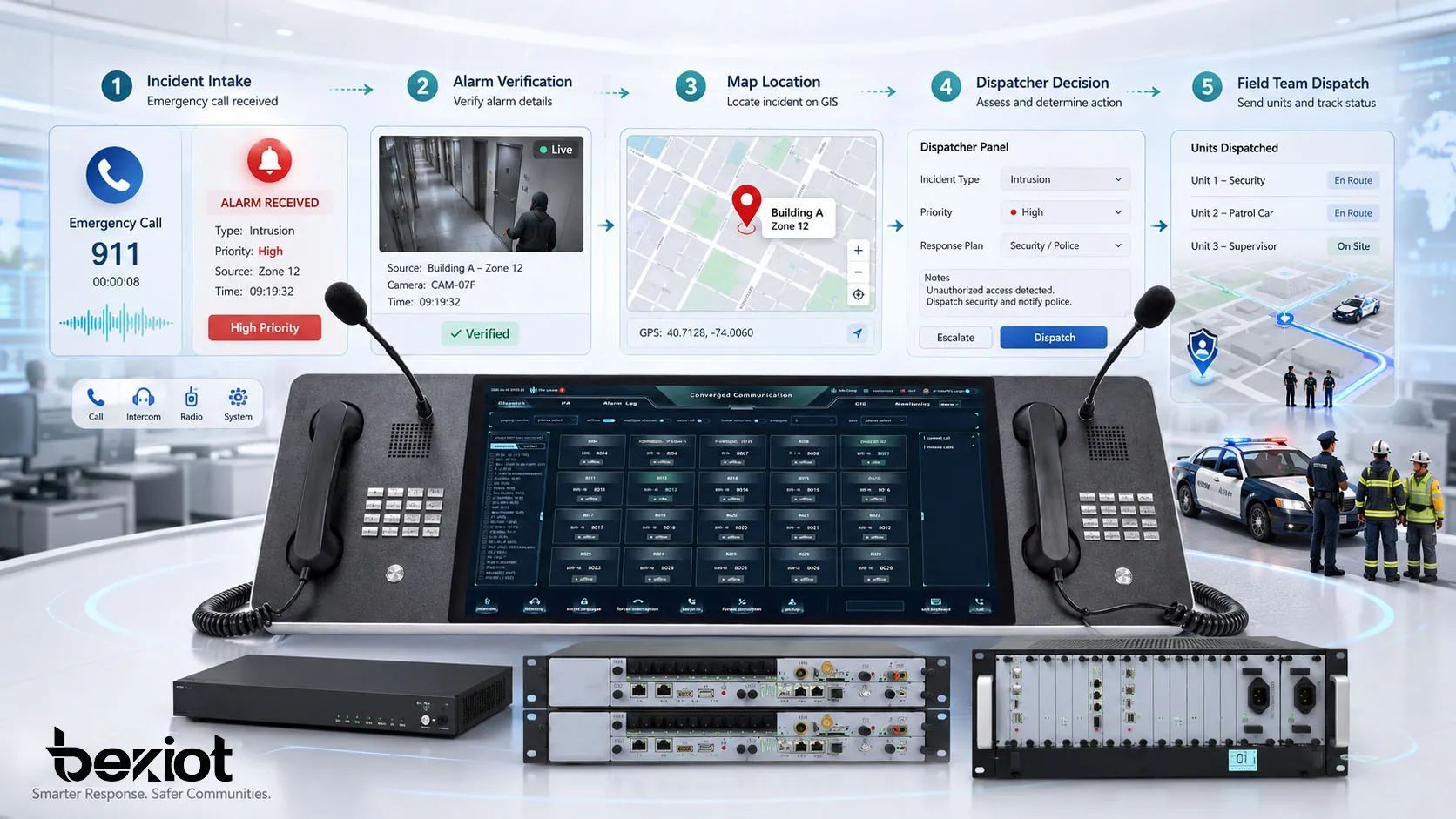

اتصالات الطوارئ والإرسال

قد تستخدم أنظمة اتصالات الطوارئ والإرسال SRTP لحماية تدفقات الصوت والفيديو التشغيلية. قد تتضمن مكالمات الإرسال تفاصيل حساسة عن الحوادث، أو معلومات استجابة ميدانية، أو بيانات مواقع، أو تعليمات تنسيق.

في هذه البيئات، يجب أن يكون الاتصال آمناً وموثوقاً. يساعد SRTP في حماية تدفق الوسائط مع الحفاظ على أداء الزمن الحقيقي. تظل جودة الشبكة، والتكرار، ومعالجة الأولويات، وموثوقية الأطراف مهمة.

يمكن للنقل الآمن للوسائط أن يساعد في حماية اتصالات القيادة من الاعتراض أو التلاعب.

فوائد SRTP

تحسين الخصوصية

الفائدة المباشرة لـ SRTP هي تحسين خصوصية الوسائط الزمنية الحقيقية. فهو يساعد على منع الأطراف غير المصرح لها من الاستماع إلى المكالمات الصوتية أو مشاهدة تدفقات الفيديو عن طريق تشفير حمولة الوسائط.

هذا مهم للمؤسسات التي تناقش معلومات تجارية سرية، أو بيانات شخصية، أو تفاصيل طبية، أو مواضيع مالية، أو أموراً قانونية، أو تعليمات تشغيلية عبر أنظمة الصوت والفيديو.

يساعد SRTP في تحويل الاتصالات الزمنية الحقيقية إلى خدمة أكثر وعياً بالخصوصية.

الحماية ضد التلاعب بالحزم

يمكن أن يساعد SRTP في الحماية من التلاعب بالحزم باستخدام المصادقة والتحقق من السلامة. إذا قام مهاجم بتعديل حزمة وسائط محمية، يمكن للمستقبل اكتشاف التغيير ورفض الحزمة.

هذا يقلل من خطر قبول حركة وسائط معدلة من قبل الطرف الآخر. كما يساعد في الحفاظ على الثقة في جلسة الاتصال.

سلامة الحزم ضرورية عندما يُستخدم الاتصال لاتخاذ القرارات أو التعليمات أو التعاون الحساس.

تقليل مخاطر هجمات إعادة الإرسال

تتضمن هجمات إعادة الإرسال التقاط حزم صالحة وإرسالها مرة أخرى لاحقاً. يتضمن SRTP آليات حماية من إعادة الإرسال تساعد في اكتشاف ورفض الحزم المكررة أو القديمة.

في الوسائط الزمنية الحقيقية، قد تتداخل الحزم المعاد إرسالها مع جودة الصوت أو الفيديو وتسبب ارتباكاً. تجعل الحماية من إعادة الإرسال هذا النوع من الهجمات أكثر صعوبة في التنفيذ بنجاح.

تعزز هذه الفائدة الثقة العامة في تدفق الوسائط.

أمان أفضل للاتصالات عن بُعد

أصبح الاتصال عن بُعد شائعاً الآن عبر الخدمات السحابية والمستخدمين المتنقلين وبيئات العمل من المنزل والفروع ومنصات التعاون القائمة على الإنترنت. يساعد SRTP في حماية الوسائط عندما تعبر الاتصالات شبكات لا يسيطر عليها المؤسسة بشكل كامل.

هذا مفيد للفرق الموزعة والدعم عن بُعد وخدمات PBX المستضافة والاجتماعات عبر الإنترنت والتعليم عن بُعد ومنصات الصحة عن بُعد.

كلما أصبح الاتصال أكثر توزيعاً، أصبح تشفير مستوى الوسائط أكثر أهمية.

دعم الامتثال والسياسات الأمنية

تطلب العديد من المؤسسات سياسات تنص على نقل آمن للمعلومات الحساسة. يمكن أن يساعد SRTP في دعم هذه السياسات عن طريق حماية حركة الصوت والفيديو الزمنية الحقيقية.

لا يضمن SRTP وحده الامتثال الكامل. يجب على المؤسسات أيضاً مراعاة أمان الإشارات، وإدارة الهوية، وتخزين التسجيلات، والتحكم في الوصول، والاحتفاظ، وأمن الأطراف، وسياسة المستخدم.

ومع ذلك، يُعد SRTP عنصر تحكم تقني مهم لحماية الوسائط في أنظمة الاتصالات.

تطبيقات SRTP

أنظمة اتصالات المؤسسات

تستخدم المؤسسات SRTP لتأمين الاتصالات الصوتية الداخلية والخارجية. قد يشمل ذلك الهواتف المكتبية والهواتف البرمجية والعملاء المتنقلين وأنظمة المؤتمرات ومسارات وسائط IP PBX.

في بيئات المؤسسات، يساعد SRTP في حماية المناقشات التجارية وتقليل مخاطر اعتراض الصوت. يكون مفيداً بشكل خاص عندما تعبر المكالمات روابط WAN، أو الخدمات السحابية، أو شبكات العمال عن بُعد، أو الخطوط الأساسية عبر الإنترنت.

لحماية أقوى، يجب على المؤسسات دمج SRTP مع إشارات آمنة، وتقوية الأطراف، وتقسيم الشبكة، والتحكم في الوصول.

PBX السحابي والصوت المستضاف

قد يستخدم مزودو PBX السحابي والصوت المستضاف SRTP لتأمين الوسائط بين عملاء الأطراف، والمنصات السحابية، وخوادم الوسائط. هذا مهم لأن حركة الصوت المستضاف قد تعبر شبكات عامة أو بنى خدمات مشتركة.

يساعد SRTP مقدمي الخدمات على تقديم خيار نقل وسائط أكثر أماناً للعملاء. كما يمكن أن يساعد في تلبية توقعات المؤسسات للاتصالات المشفرة.

يجب على العملاء التحقق مما إذا كان SRTP مدعوماً من طرف إلى طرف، وأي الأطراف تدعمه، وكيفية معالجة إدارة المفاتيح.

الرعاية الصحية والطب عن بُعد

قد تستخدم منصات الطب عن بُعد وأنظمة الاتصالات الصحية SRTP لحماية استشارات الصوت والفيديو. يمكن أن تتضمن اتصالات الرعاية الصحية معلومات شخصية وطبية حساسة، لذا فإن حماية الوسائط مهمة.

يساعد SRTP في حماية تدفق الاتصال المباشر، بينما تحمي الضوابط الأخرى هوية المريض، والسجلات الطبية، والوصول إلى المنصة، والتسجيلات المخزنة.

يُعد نقل الوسائط الآمن جزءاً من استراتيجية أوسع للخصوصية والأمان في مجال الرعاية الصحية.

الاتصالات المالية والقانونية

غالباً ما تناقش المؤسسات المالية والمنظمات القانونية معلومات حساسة عبر الصوت والفيديو. قد يشمل ذلك المعاملات، والاستراتيجيات القانونية، وتفاصيل العملاء، وقضايا الامتثال، ومعلومات الحسابات، أو المفاوضات السرية.

يساعد SRTP في حماية هذه الاتصالات أثناء نقلها. يمكن أن يقلل من خطر اعتراض الوسائط على الشبكات غير الموثوقة أو المشتركة.

يجب على هذه المنظمات أيضاً حماية تسجيلات المكالمات، ومصادقة المستخدم، والإشارات، وأجهزة الأطراف.

السلامة العامة والعمليات الحرجة

قد تستخدم بيئات السلامة العامة والمرافق والنقل والتحكم الصناعي SRTP لحماية الوسائط التشغيلية. قد تتضمن تدفقات الصوت والفيديو في هذه البيئات تفاصيل الحوادث، وأوامر الاستجابة، والتقارير الميدانية، والمعلومات الحساسة أمنياً.

يوفر SRTP سرية وسلامة للوسائط، ولكن يجب على الأنظمة التشغيلية أيضاً إعطاء الأولوية للموثوقية، والتوفر، والتأخير المنخفض، والتجاوز في حالات الطوارئ. لا ينبغي أن تؤثر الوسائط الآمنة سلباً على أداء الاتصالات الحرجة للمهمة.

يأخذ التصميم المتوازن في الاعتبار كلاً من الأمن والاستمرارية التشغيلية.

مقارنة SRTP بالبروتوكولات ذات الصلة

SRTP مقابل RTP

يحمل RTP الصوت والفيديو في الوقت الفعلي، لكنه لا يوفر أماناً قوياً بذاته. SRTP هو ملف أمان لـ RTP يضيف حماية للسرية والمصادقة والسلامة ومقاومة إعادة الإرسال.

بعبارة بسيطة: ينقل RTP الوسائط بينما يؤمنها SRTP. النظام الذي يستخدم RTP دون SRTP قد ينجح في إجراء المكالمة لكنه يظل يعرض المحتوى للاعتراض.

بالنسبة للاتصالات الحساسة، يُفضل SRTP بشكل عام على RTP العادي.

SRTP مقابل TLS

يحمي TLS و SRTP أجزاء مختلفة من نظام الاتصال. يُستخدم TLS عادةً لتأمين الإشارات وحركة الويب وواجهات برمجة التطبيقات وجلسات التطبيقات. بينما يُستخدم SRTP لتأمين تدفقات الوسائط الزمنية الحقيقية كالصوت والفيديو.

في أنظمة SIP، قد يحمي TLS إشارات SIP بينما يحمي SRTP وسائط RTP. قد تكون هناك حاجة لكليهما لأن تأمين الإشارات وحدها لا يؤمن تلقائياً محتوى الوسائط.

يجب أن يحدد التصميم الأمني للاتصالات أي بروتوكول يحمي أي طبقة.

SRTP مقابل VPN

يمكن للشبكة الافتراضية الخاصة (VPN) تشفير حركة المرور بين الشبكات أو الأجهزة، لكنها لا تحل محل SRTP في كل حالة. يقوم تشفير VPN بحماية حركة المرور داخل النفق، بينما يحمي SRTP تدفق الوسائط نفسه على طبقة الاتصال.

إذا غادرت الوسائط حدود VPN أو مرت عبر أنظمة وسيطة، فقد يوفر SRTP حماية مهمة. كما أن SRTP مفيد عندما تتواصل الأطراف عبر خدمات سحابية أو شبكات خارجية.

يمكن أن يكون VPN و SRTP مكملين. يحمي VPN مسار الشبكة، بينما يحمي SRTP جلسة الوسائط الزمنية الحقيقية.

SRTP مقابل ZRTP و DTLS-SRTP

يحمي SRTP تدفق الوسائط، بينما يتعلق كل من ZRTP و DTLS-SRTP بطرق اتفاق المفاتيح لتأمين الوسائط. يُستخدم DTLS-SRTP بشكل شائع في WebRTC والأنظمة الأخرى لإنشاء المواد المفتاحية لـ SRTP.

هذا التمييز مهم لأن تشفير الوسائط والتفاوض على المفاتيح مرتبطان لكنهما ليسا متطابقين. يحتاج النظام إلى كل من طريقة حماية وسائط آمنة وطريقة آمنة لإنشاء المفاتيح المستخدمة من قبل تلك الطريقة.

عند تقييم منتج أو منصة، يجب على المستخدمين أن يسألوا كيف يتم تمكين SRTP وكيف يتم تبادل مفاتيح SRTP.

اعتبارات النشر

توافق الأطراف

يجب أن تدعم الأطراف والأنظمة المشاركة في المكالمة SRTP. يجب تكوين هواتف IP والهواتف البرمجية وعملاء المؤتمرات وخوادم الوسائط و SBCs والبوابات ومنصات PBX بإعدادات SRTP متوافقة.

إذا تطلب أحد الأطراف SRTP بينما لا يدعمه الطرف الآخر، فقد تفشل المكالمة أو تعود إلى RTP العادي وفقاً للسياسة. يجب على المسؤولين تحديد ما إذا كان SRTP إلزامياً أو اختيارياً أو يتم التفاوض عليه حسب الحالة.

يعد اختبار التوافق مهماً قبل تمكين SRTP عبر بيئة كبيرة.

إدارة المفاتيح وأمن الإشارات

يعتمد SRTP على إدارة آمنة للمفاتيح. إذا تم تبادل المفاتيح عبر الإشارات، فيجب حماية مسار الإشارات. إذا تم استخدام DTLS-SRTP، فيجب التحقق من صحة التفاوض على مفاتيح مسار الوسائط. يمكن للمعالجة الضعيفة للمفاتيح أن تقوض حماية وسائط قوية.

يجب على المسؤولين فهم كيفية تفاوض نظامهم على مفاتيح SRTP، وكيفية الوثوق بالشهادات أو المفاتيح، وكيفية معالجة حالات فشل التفاوض. هذا مهم بشكل خاص في عمليات النشر متعددة البائعين.

تعتبر الإشارات الآمنة وإدارة المفاتيح الآمنة أجزاء أساسية من نشر SRTP.

عبور جدران الحماية و NAT

لا تزال تدفقات وسائط SRTP بحاجة إلى عبور جدران الحماية وأجهزة NAT و SBCs وموجّهات الوسائط. يحمي التشفير حمولة الوسائط، لكنه يمكن أن يؤثر على كيفية فحص أدوات الشبكة للحركة أو التعامل معها.

تُستخدم وحدات التحكم في حدود الجلسة وأنظمة تتابع الوسائط غالباً لإدارة عبور الوسائط الآمن بين الشبكات الداخلية ومقدمي الخدمات والمستخدمين عن بُعد. يجب على المسؤولين التأكد من أن هذه الأجهزة تدعم SRTP بشكل صحيح.

يجب اختبار قواعد جدار الحماية ونطاقات المنافذ وطرق عبور NAT وسياسات ترحيل الوسائط بعناية.

الأداء والجودة

يضيف SRTP معالجة أمنية للوسائط الزمنية الحقيقية، لكنه مصمم ليكون فعالاً. ومع ذلك، يجب أن تمتلك الأجهزة والخوادم سعة معالجة كافية للتشفير والمصادقة وفك التشفير، خاصة أثناء أحجام المكالمات العالية أو المؤتمرات.

يجب أن يشمل تخطيط الأداء قدرة وحدة المعالجة المركزية للأطراف، وحمل خادم الوسائط، ومتطلبات إعادة الترميز، وفقدان الحزم، والاهتزاز، والكمون، والجلسات المتزامنة. لا يزال ضعف جودة الشبكة يمكن أن يؤثر على مكالمات SRTP حتى عندما يعمل التشفير بشكل صحيح.

يجب أن تظل الوسائط الآمنة واضحة ومستقرة ومنخفضة الكمون للمستخدمين.

يتطلب النشر الناجح لـ SRTP أطرافاً متوافقة، وإدارة مفاتيح آمنة، وإشارات محمية، وتخطيطاً لجدران الحماية، واختبار جودة المكالمات في ظروف حقيقية.

التحديات الشائعة في نشر SRTP

دعم مختلط للأطراف

تشمل بعض بيئات الاتصال هواتف قديمة وهواتف برمجية جديدة وبوابات وعملاء محمول وأنظمة مؤتمرات وخطوط اتصال تابعة لجهات خارجية. قد لا تدعم جميع الأجهزة نفس خيارات SRTP أو طرق المفاتيح.

يمكن أن يخلق الدعم المختلط فشلاً في التفاوض أو أماناً غير متسق. يجب على المسؤولين تحديد الأطراف التي تدعم SRTP، والتي تتطلب تحديثات البرامج الثابتة، والتي قد تحتاج إلى استبدال أو معالجة عبر بوابة.

تساعد خطة الترحيل الواضحة في تجنب فشل المكالمات غير المتوقع.

تبادل المفاتيح بشكل خاطئ

تعد مشاكل تبادل المفاتيح مصدراً شائعاً لفشل SRTP. قد تتصل المكالمات ولكن لا يوجد صوت، أو صوت باتجاه واحد، أو فشل تفاوض الوسائط إذا لم تتطابق معايير SRTP بين الأنظمة.

يجب أن يتحقق استكشاف الأخطاء من رسائل الإشارات، وإعدادات الأطراف، والشهادات، وحزم التشفير، وسلوك SBC، وما إذا كان النظام يتوقع SRTP إلزامياً أو اختيارياً.

ينبغي اختبار تكوين الوسائط الآمنة مع مسارات اتصال تمثيلية قبل النشر في بيئة الإنتاج.

الإحساس الزائف بالأمان

لا يؤدي تمكين SRTP تلقائياً إلى تأمين نظام الاتصال بأكمله. قد تظل الإشارات مكشوفة، وقد تخترق الأطراف، وقد تُخزن التسجيلات بشكل غير آمن، أو قد يتصل المستخدمون عبر مصادقة ضعيفة.

يحمي SRTP الوسائط أثناء النقل. يجب أن يكون جزءاً من تصميم أمني متعدد الطبقات يشمل حماية الإشارات، وهوية قوية، وأمن الأطراف، والتحكم في الوصول، والتسجيل، والمراقبة الأمنية للشبكة.

إن فهم حدود حماية SRTP يمنع الافتراضات غير الواقعية.

استكشاف أخطاء الوسائط المشفرة

قد يجعل التشفير استكشاف الأخطاء أكثر صعوبة لأن المسؤولين لا يستطيعون فحص محتوى الوسائط مباشرة. قد تظهر الأدوات تدفق الحزم، والتوقيت، والمنافذ، وفقدان الحزم، وتفاصيل التفاوض، لكن فحص حمولة الوسائط مقيد عمداً.

غالباً ما يتطلب استكشاف أخطاء SRTP فحص البيانات الوصفية، وتفاوض الإشارات، وسجلات الأطراف، وسجلات SBC، وعدادات الحزم، والشهادات، ومكالمات الاختبار. يجب أن يكون لدى المسؤولين إجراءات لتشخيص الوسائط الآمنة دون إضعاف الأمان.

تتطلب الأنظمة الآمنة طرق استكشاف أخطاء آمنة.

أفضل الممارسات لـ SRTP

استخدام SRTP مع إشارات آمنة

يجب دمج SRTP مع إشارات آمنة كلما أمكن ذلك. في أنظمة SIP، يعني هذا غالباً حماية إشارات SIP باستخدام TLS. إذا كانت الإشارات تحمل معلومات المفاتيح، تصبح حماية الإشارات مهمة بشكل خاص.

تعمل الوسائط الآمنة والإشارات الآمنة معاً. يحمي تشفير الوسائط محتوى المكالمة، بينما تساعد حماية الإشارات في حماية إنشاء المكالمة والهوية والتوجيه وتفاصيل التفاوض.

يجب أن يعالج التصميم الأمني الكامل للاتصالات كليهما.

تفضيل إدارة مفاتيح قوية

يجب اختيار إدارة المفاتيح بعناية. يُستخدم DTLS-SRTP على نطاق واسع في بيئات نمط WebRTC، بينما قد تستخدم بيئات أخرى طرقاً مختلفة حسب دعم المنصة.

يجب على المسؤولين تجنب طرق المفاتيح الضعيفة أو القديمة، والتحقق من عدم كشف المفاتيح دون داع. يجب توثيق الشهادات ونماذج الثقة والتحقق من صحة الأطراف.

تعد إدارة المفاتيح القوية واحدة من أهم أجزاء أمان SRTP.

جعل السياسة الأمنية واضحة

يجب على المؤسسات تحديد ما إذا كان SRTP مطلوباً أو مفضلاً أو اختيارياً. إذا كان SRTP اختيارياً، فقد تعود بعض المكالمات إلى RTP العادي. إذا كان SRTP إلزامياً، فقد تفشل المكالمات ذات الأطراف غير المدعومة.

تعتمد السياسة المناسبة على المخاطر، وتوافق الأجهزة، واحتياجات المستخدم، ومتطلبات الامتثال، والتسامح التشغيلي لفشل المكالمات. قد تتطلب البيئات عالية الأمان SRTP لجميع مسارات الوسائط المدعومة.

تمنع السياسة الواضحة النشر غير المتسق.

اختبار مسارات الوسائط من طرف إلى طرف

يجب اختبار SRTP عبر مسارات اتصال حقيقية. قد تتصرف المكالمات الداخلية بين الملحقات، ومكالمات العاملين عن بُعد، ومكالمات الخطوط الأساسية، ومكالمات المؤتمرات، ومكالمات مراكز الاتصال، وجلسات WebRTC، والعملاء المحمولين، ومكالمات البوابة بشكل مختلف.

يجب أن يتحقق الاختبار من إنشاء المكالمة، والصوت ثنائي الاتجاه، وجودة الفيديو، وسلوك التسجيل، والمؤتمرات، والتحويل، والانتظار، وعبور NAT، وسلوك الرجوع. لا ينبغي اختبار الأمان فقط في بيئة معملية.

يساعد الاختبار الشامل من طرف إلى طرف في تأكيد أن SRTP يعمل في ظروف تشغيلية حقيقية.

مراقبة وصيانة الوسائط الآمنة

يجب مراقبة الوسائط الآمنة كجزء من عمليات الاتصال العادية. يجب على المسؤولين مراجعة تقارير جودة المكالمات، وسجلات فشل التفاوض، وتوافق الأطراف، وانتهاء صلاحية الشهادات، وسجلات SBC، واستثناءات السياسة.

تتغير الأنظمة بمرور الوقت. قد تؤثر الأطراف الجديدة، أو تحديثات البرامج الثابتة، أو تغييرات مزود الخدمة، أو تغييرات جدار الحماية، أو الهجرة إلى السحابة على سلوك SRTP.

تساعد المراجعة المنتظمة في الحفاظ على موثوقية وأمان SRTP بعد النشر الأولي.

الخاتمة

بروتوكول النقل الآني الآمن (SRTP) هو ملف أمان مصمم لحماية تدفقات الوسائط الزمنية الحقيقية مثل الصوت والفيديو. يضيف التشفير، ومصادقة الرسائل، وسلامة المحتوى، والحماية من إعادة الإرسال إلى الاتصالات القائمة على RTP.

يعمل SRTP عن طريق حماية حزم وسائط RTP مع الحفاظ على سلوك الكمون المنخفض اللازم للمكالمات والمؤتمرات الزمنية الحقيقية. يمكنه أيضاً حماية حركة التحكم المرتبطة عبر SRTCP. ومع ذلك، يتطلب SRTP إدارة مفاتيح مناسبة عبر طرق مثل DTLS-SRTP أو طرق المفاتيح الأخرى المدعومة.

يُستخدم SRTP في VoIP الآمن، وWebRTC، ومؤتمرات الفيديو، ومراكز الاتصال، والطب عن بُعد، واتصالات المؤسسات، وإرسال الطوارئ، ومنصات الاتصال المستضافة. تشمل فوائده الرئيسية تحسين الخصوصية، والحماية من التلاعب، ومقاومة إعادة الإرسال، والاتصال الآمن عن بُعد، ودعم السياسات الأمنية. للحصول على أفضل النتائج، ينبغي نشر SRTP مع إشارات آمنة، وأطراف متوافقة، وإدارة مفاتيح قوية، وعبور جدران حماية مُختبر، ومراقبة مستمرة.

الأسئلة الشائعة

ما هو SRTP بعبارات بسيطة؟

SRTP هو نسخة آمنة من RTP تحمي تدفقات الصوت والفيديو الزمنية الحقيقية. يقوم بتشفير حزم الوسائط ويمكنه أيضاً توفير المصادقة والتحقق من السلامة والحماية من إعادة الإرسال.

يُستخدم بشكل شائع في VoIP و WebRTC ومؤتمرات الفيديو وأنظمة الاتصال الآمنة.

ما الفرق بين RTP و SRTP؟

يحمل RTP الصوت والفيديو في الوقت الفعلي، لكنه لا يوفر أماناً قوياً بذاته. SRTP هو ملف أمان لـ RTP يضيف التشفير وحماية أمنية أخرى لتدفق الوسائط.

بعبارات بسيطة: ينقل RTP الوسائط، بينما يؤمن SRTP تلك الوسائط.

هل يؤمن SRTP إشارات SIP؟

لا. SRTP يؤمن تدفق الوسائط، وليس رسائل إشارات SIP. يجب حماية إشارات SIP بشكل منفصل، عادةً باستخدام TLS في الأنظمة القائمة على SIP.

يجب أن يحمي التصميم الأمني للاتصالات كلاً من الإشارات والوسائط.

أين يُستخدم SRTP بشكل شائع؟

يُستخدم SRTP بشكل شائع في أنظمة VoIP، ومنصات IP PBX، وهواتف SIP، وتطبيقات WebRTC، ومؤتمرات الفيديو، وخدمات PBX السحابية، ومراكز الاتصال، والطب عن بُعد، وأنظمة اتصالات الطوارئ.

يكون مفيداً بشكل خاص عندما تعبر حركة الصوت أو الفيديو شبكات غير موثوقة أو مشتركة.

هل SRTP كافٍ لجعل الاتصال آمناً بالكامل؟

يحمي SRTP الوسائط أثناء النقل، لكنه ليس حل الأمان الكامل. تحتاج الأنظمة أيضاً إلى إشارات آمنة، ومصادقة قوية، وحماية للأطراف، وتسجيلات آمنة، والتحكم في الوصول، وإدارة المفاتيح، والمراقبة.

يُعد SRTP طبقة مهمة في بنية أمنية أوسع للاتصالات.