SSH، وهو اختصار لـ Secure Shell، عبارة عن بروتوكول شبكة آمن يُستخدم للوصول إلى الأنظمة البعيدة وإدارتها وتشغيلها عبر شبكات قد لا تكون موثوقة. فهو يمكّن المدراء والمطورين والمهندسين وأنظمة الأتمتة من تسجيل الدخول إلى خوادم بعيدة، وتنفيذ الأوامر، ونقل الملفات، وإنشاء أنفاق مشفرة، وإدارة البنى التحتية دون إرسال أية معلومات حساسة بصيغة النص الواضح.

قبل أن يصبح استخدام SSH شائعاً، كانت الإدارة عن بُعد تعتمد غالباً على أدوات قديمة تنقل أسماء المستخدمين وكلمات المرور وبيانات الجلسات بتشفير ضعيف أو معدوم. كان ذلك يخلق مخاطر أمنية جسيمة، لا سيما عند الوصول إلى الأنظمة عبر شبكات مشتركة أو عامة أو عبر الإنترنت. صُمم SSH خصيصاً لمعالجة هذه المشكلة من خلال تقديم التشفير، والتحقق من الهوية، وحماية سلامة البيانات للاتصالات عن بُعد.

يُستخدم SSH اليوم على نطاق واسع في إدارة خوادم Linux وUnix، والحوسبة السحابية، وإدارة أجهزة الشبكات، وتطوير البرمجيات، وأتمتة DevOps، والوصول إلى Git، ونقل الملفات الآمن، واستكشاف الأخطاء عن بُعد، وإنشاء أنفاق لقواعد البيانات، والأنظمة المضمنة، والبوابات الصناعية، وعمليات الأمن السيبراني. إنه أحد أهم الأدوات لإدارة البنى التحتية بشكل آمن.

ما هو SSH؟

التعريف والمعنى الأساسي

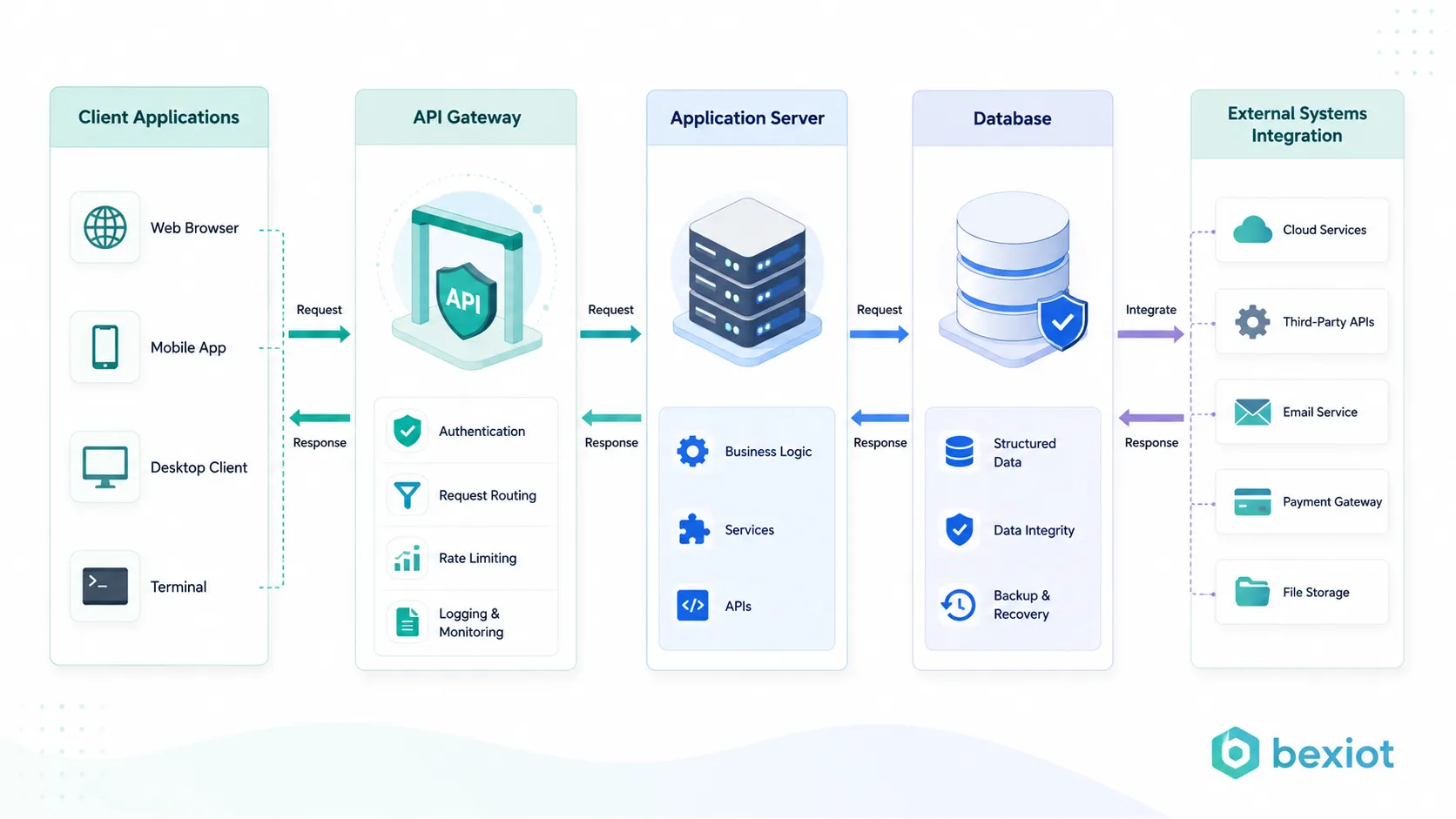

SSH هو بروتوكول شبكة تعمية يُنشئ قناة آمنة بين جهاز عميل وخادم. العميل يكون عادةً حاسوب المستخدم، أو طرفية، أو أداة أتمتة، أو محطة عمل إدارية. أما الخادم فهو الجهاز البعيد، سواء كان جهازاً مادياً أو افتراضياً، أو نسخة سحابية، أو موّجهاً، أو جدار حماية، أو بوابة، أو نظاماً مضمناً.

الغرض الأساسي من SSH هو النفاذ الآمن عن بُعد. فهو يحمي الاتصال عبر تشفير الجلسة، والتحقق من هوية الخادم، وتوثيق هوية المستخدم، والتحقق من عدم تعديل البيانات المرسلة أثناء العبور. وهذا يجعل SSH مناسباً للمهام الإدارية التي تتطلب سرية وموثوقية.

من الناحية العملية، يتيح SSH للمستخدم فتح جلسة طرفية آمنة على نظام بعيد. وبعد الاتصال، يمكن للمستخدم تنفيذ الأوامر، وتحرير الملفات، وإعادة تشغيل الخدمات، وفحص السجلات، ونشر البرمجيات، وإدارة الصلاحيات، وأداء أعمال الصيانة كما لو كان يعمل مباشرة على الجهاز.

يوفر SSH طريقة آمنة للتحكم في الأنظمة البعيدة من خلال حماية بيانات تسجيل الدخول، والأوامر، والملفات، وبيانات الجلسة من التعرض على الشبكة.

لماذا يُعد SSH مهماً

يكتسب SSH أهميته من كون الإدارة عن بُعد جزءاً أساسياً من عمليات تقنية المعلومات الحديثة. فالخوادم، والمنصات السحابية، والموجهات، والأجهزة الافتراضية، والحاويات، وجدران الحماية، وقواعد البيانات، وبيئات التطبيقات كثيراً ما تحتاج إلى الإدارة عن بُعد. وبدون بروتوكول آمن، قد تؤدي كل جلسة عن بُعد إلى كشف بيانات اعتماد حساسة أو معلومات تشغيلية.

يقلل SSH من هذا الخطر عبر تعمية مسار الاتصال. حتى لو مرت الحركة عبر شبكة مشتركة، أو شبكة لاسلكية، أو مسار إنترنت عام، أو جزء غير موثوق، تبقى محتويات الجلسة محمية ضد التنصت العابر. قد يلاحظ المهاجمون وجود اتصال، لكن لا ينبغي أن يكون بمقدورهم قراءة الأوامر أو بيانات الاعتماد إذا أُعد SSH بشكل آمن.

يدعم SSH أيضاً الأتمتة. إذ يمكن لسكربتات النشر، وأدوات النسخ الاحتياطي، وأنظمة إعدادات الإدارة، ووظائف المراقبة، وخطوط أنابيب CI/CD الاتصال بالأنظمة بشكل آمن دون الحاجة إلى تدخل بشري في كل مرة. وهذا ما يجعل SSH قيماً للمدراء البشريين وللعمليات المؤتمتة على حد سواء.

كيف يعمل SSH

نموذج العميل والخادم

يعمل SSH بنموذج العميل والخادم. يعمل خادم SSH على الجهاز البعيد وينتظر طلبات اتصال SSH الواردة. بينما يعمل عميل SSH على جهاز المستخدم أو نظام الأتمتة. وعندما يبدأ المستخدم جلسة SSH، يتصل العميل بالخادم وتبدأ عملية تفاوض آمنة.

خلال هذه العملية، يتفق الطرفان على الخوارزميات المدعومة، ويؤسسان مفاتيح التشفير، ويتحقق العميل من هوية الخادم، ثم يتم توثيق هوية المستخدم. وبعد إنشاء الجلسة الآمنة، يمكن للمستخدم الوصول إلى صدفة الأوامر، أو تشغيل أمر، أو نقل ملفات، أو إنشاء نفق، حسب الصلاحيات والإعدادات.

هذا النموذج بسيط لكنه قوي. نفس بنية SSH الأساسية يمكن استخدامها للإدارة التفاعلية، والنشر المؤتمت، وعمليات Git، ونسخ الملفات الآمن، وتوجيه المنافذ، والعديد من مهام العمل عن بُعد الآمنة الأخرى.

أمان طبقة النقل

تنشئ طبقة النقل في SSH قناة الاتصال المحمية. وتتولى هذه الطبقة التفاوض على الخوارزميات، وتبادل المفاتيح، والتحقق من هوية الخادم، والتشفير، والتحقق من سلامة البيانات. وقد تقوم أيضاً بضغط البيانات. هذه الطبقة هي المسؤولة عن ضمان حماية البيانات المتنقلة بين العميل والخادم من التنصت والعبث.

يسمح تبادل المفاتيح لكلا الطرفين بإنشاء مفاتيح جلسة مشتركة دون إرسال تلك المفاتيح بشكل مباشر عبر الشبكة. تُستخدم مفاتيح الجلسة هذه لاحقاً لتعمية الاتصال. وتساعد حماية السلامة على اكتشاف ما إذا كانت الحزم قد عُدلت أثناء النقل.

التحقق من هوية الخادم مهم أيضاً. إذ يتحقق العميل من المفتاح المضيف للخادم لتقليل مخاطر الاتصال بخادم مُنتحل. إذا تغير مفتاح الخادم بشكل غير متوقع، فقد يُحذر عميل SSH المستخدم لأن ذلك قد يدل على استبدال مشروع للخادم أو هجوم وسيط محتمل.

توثيق هوية المستخدم

بعد إنشاء طبقة النقل الآمنة، ينتقل SSH إلى توثيق هوية المستخدم. تشمل طرق التوثيق الشائعة كلمة المرور ومفتاح النفاذ العام. يُفضل التوثيق بمفتاح النفاذ العام على نطاق واسع للوصول الإداري لأنه أقوى وأسهل إدارة من الاعتماد على كلمات المرور فقط، شريطة استخدامه بشكل سليم. ويمكن أيضاً دمجه مع عبارات مرور وضوابط وصول وسياسات لإدارة المفاتيح.

في التوثيق بالمفتاح العام، يحتفظ المستخدم بمفتاح خاص على جهاز العميل، ويضع المفتاح العام المطابق له على الخادم. أثناء تسجيل الدخول، يتحقق الخادم من امتلاك العميل للمفتاح الخاص الصحيح دون الحاجة إلى نقل هذا المفتاح. وهذا يوفر آلية توثيق قوية طالما تم إنشاء المفاتيح وتخزينها وحمايتها بطريقة صحيحة.

تستخدم بعض البيئات أيضاً التوثيق متعدد العوامل، أو الشهادات، أو مفاتيح الأمان المادية، أو أنظمة الهوية المركزية، أو التوثيق المعتمد على المضيف. تعتمد الطريقة المناسبة على متطلبات الأمان، وعدد المستخدمين، وسير العمل التشغيلي، واحتياجات الامتثال.

طبقة الاتصال والقنوات

تسمح طبقة الاتصال في SSH بتشغيل عدة قنوات آمنة ضمن جلسة SSH واحدة. قد توفر القناة صدفة تفاعلية، أو تنفذ أمراً، أو تنقل ملفات، أو توجه منافذ، أو تدعم خدمة أخرى. هذا التصميم ذو الطبقات يجعل SSH مرناً للغاية.

على سبيل المثال، يمكن للمستخدم أن يفتح جلسة طرفية، وينفذ أمراً عن بُعد، ويوجه منفذاً محلياً، كل ذلك اعتماداً على التصميم العام لبروتوكول SSH. الأدوات مثل SCP و SFTP و Git عبر SSH وأنفاق SSH تستخدم هذا الأساس الآمن لتقديم خدمات متخصصة.

هذا أحد أسباب بقاء SSH واسع الانتشار. فهو ليس مجرد أداة تسجيل دخول عن بُعد، بل هو إطار نقل آمن يناسب مهام إدارية وتطويرية متعددة.

الميزات الرئيسية لـ SSH

تسجيل الدخول البعيد المشفر

تسجيل الدخول البعيد المشفر هو أكثر ميزات SSH شهرة. فهو يسمح للمستخدمين بالوصول إلى صدفة أوامر بعيدة بشكل آمن وأداء المهام الإدارية. كل محتوى الجلسة، بما في ذلك الأوامر والمخرجات، محمي بالتشفير.

هذه الميزة أساسية لإدارة الخوادم. إذ يمكن للمدراء إدارة الأنظمة من مواقع بعيدة دون تعريض بيانات الاعتماد أو محتوى الأوامر للشبكة. وهي مهمة بشكل خاص لخوادم السحابة، ومراكز البيانات البعيدة، والاستضافة المُدارة، والبنى التحتية الموزعة.

كما يدعم تسجيل الدخول المشفر استكشاف الأخطاء الطارئة. فعندما تتعطل خدمة ما، يمكن للمدراء الاتصال بشكل آمن وفحص السجلات وإعادة تشغيل العمليات وتعديل الإعدادات واستعادة الخدمة.

التوثيق بالمفتاح العام

يُحسن التوثيق بالمفتاح العام الأمان والسهولة عند مقارنته بالاعتماد على كلمات المرور وحدها. يمكن للمستخدمين التوثيق باستخدام أزواج مفاتيح التعمية بدلاً من كتابة كلمة مرور لكل جلسة. يبقى المفتاح الخاص على جهاز العميل، بينما يُثبت المفتاح العام على الخادم.

هذه الطريقة مفيدة للأشخاص وللأتمتة على حد سواء. فأدوات النشر، وسكربتات النسخ الاحتياطي، وأنظمة إدارة الإعدادات، وخطوط أنابيب CI/CD يمكنها التوثيق بشكل آمن باستخدام مفاتيح مخصصة. ويمكن أيضاً تقييد الوصول حسب حساب المستخدم، أو الأوامر المسموحة، أو عنوان المصدر، أو سياسة المفاتيح.

ينبغي إدارة التوثيق بالمفتاح العام بحذر. إذ يجب حماية المفاتيح الخاصة بصلاحيات ملفات صارمة، واستخدام عبارات مرور حيثما أمكن، وتخزينها بشكل آمن، مع وجود سياسات تدوير وإزالة عندما يغادر المستخدم المؤسسة.

نقل الملفات الآمن

يدعم SSH النقل الآمن للملفات عبر أدوات وبروتوكولات مثل SCP و SFTP. تتيح هذه الطرق للمستخدمين رفع وتحميل وإدارة الملفات عبر اتصال مشفر. وهذا مفيد لنقل ملفات الإعدادات، والسجلات، والسكربتات، والنسخ الاحتياطية، وحزم البرامج، والتقارير.

يُستخدم SFTP بشكل شائع لأنه يوفر إمكانيات إدارة الملفات كعرض المجلدات، وتغيير الصلاحيات، وإعادة تسمية الملفات، ونقلها بأمان. وخلافاً لطرق نقل الملفات القديمة التي قد تعرض بيانات الاعتماد أو البيانات، يستخدم SFTP طبقة أمان SSH.

النقل الآمن للملفات أساسي في إدارة الأنظمة، ونشر البرمجيات، وتبادل البيانات، وعمليات النسخ الاحتياطي، وعمليات الخدمات المُدارة.

توجيه المنافذ والأنفاق

يتيح توجيه المنافذ في SSH للمستخدمين إنشاء أنفاق مشفرة لحركة مرور الشبكة الأخرى. يمكن استخدام ذلك للوصول إلى خدمات داخلية بشكل آمن، أو حماية الاتصالات بقواعد البيانات، أو الوصول إلى خدمة تطوير خلف جدار حماية، أو توجيه الحركة عبر مضيف وسيط (bastion host).

التوجيه المحلي يرسل الحركة من منفذ محلي عبر اتصال SSH إلى وجهة بعيدة. أما التوجيه البعيد فيكشف منفذاً على الجهاز البعيد ويعيد توجيهه عبر جلسة SSH. ويمكن للتوجيه الديناميكي أن يعمل كوسيط SOCKS لحركة مرور محددة.

أنفاق SSH قوية، لكن يجب ضبطها بعدة. فالأنفاق غير المُدارة يمكن أن تتحايل على ضوابط أمن الشبكة أو تخلق مسارات وصول خفية. ينبغي على المؤسسات وضع سياسات واضحة تحدد أين وكيف يُسمح باستخدام الأنفاق.

تنفيذ الأوامر عن بُعد

يستطيع SSH تنفيذ أمر على نظام بعيد دون فتح صدفة تفاعلية كاملة. هذا مفيد للأتمتة، والمراقبة، والصيانة، والنشر، والعمليات الدفعية. فعلى سبيل المثال، يمكن للمدير إجراء فحص حالة، أو إعادة تشغيل خدمة، أو جمع السجلات، أو تشغيل سكربت عن بُعد.

يُستخدم تنفيذ الأوامر عن بُعد على نطاق واسع في أتمتة DevOps والبنى التحتية. إذ يمكن للأدوات الاتصال بعدة خوادم، وتطبيق التحديثات، وجمع المعلومات، أو تنفيذ مهام الصيانة بشكل آمن.

ونظراً لأن تنفيذ الأوامر عن بُعد قد يكون قوياً جداً، فيجب تقييد الصلاحيات بعناية. ينبغي ألا تملك حسابات الخدمة إلا النفاذ الذي تحتاجه لإنجاز مهامها.

الاستخدامات الشائعة لـ SSH

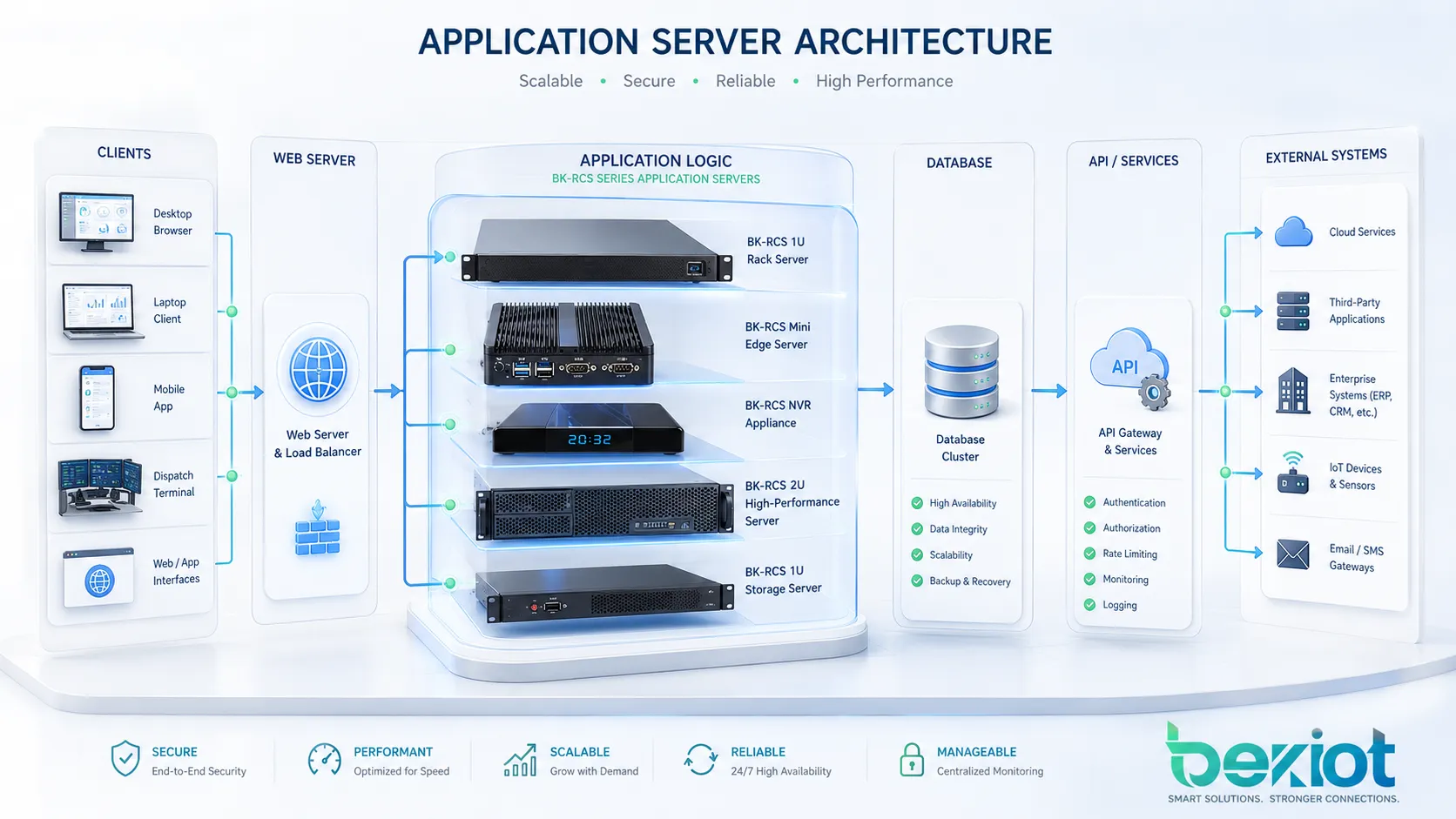

إدارة الخوادم

إدارة الخوادم هي أكثر حالات استخدام SSH شيوعاً. يستخدم المدراء SSH للاتصال بأنظمة Linux و Unix وغيرها من الأنظمة المتوافقة لإدارة الخدمات، والمستخدمين، والحزم، والسجلات، والتخزين، وقواعد جدار الحماية، وإعدادات التطبيقات.

SSH مهم بشكل خاص للخوادم التي لا تملك شاشة أو واجهة رسومية محلية (headless servers). فالنسخ السحابية، والأجهزة الافتراضية، وخوادم الاستضافة، ومضيفات الحاويات، والأجهزة البعيدة كثيراً ما تُدار بشكل شبه كامل عبر SSH.

التصميم الجيد لنفاذ SSH ينبغي أن يشمل توثيقاً قوياً، وصلاحيات مستخدم محدودة، وتوثيقاً للعمليات (logging)، وإدارة للمفاتيح، وقصراً للوصول الإداري.

إدارة البنى التحتية السحابية

تعتمد البنى التحتية السحابية غالباً على SSH في الوصول الأولي، والصيانة، والاستعادة، والأتمتة. يستخدم المهندسون SSH لإدارة الأجهزة الافتراضية، واستكشاف أخطاء أحمال العمل السحابية، وضبط الخدمات، وفحص سلوك النظام.

في البيئات السحابية، يجب التحكم في الوصول عبر SSH بحذر. فتعريض منافذ SSH للعموم، أو استخدام كلمات مرور ضعيفة، أو إعادة استخدام المفاتيح، أو وجود حسابات مديرين غير مُدارة يمكن أن يخلق مخاطر جسيمة. العديد من المؤسسات تستخدم مضيفات وسيطة (bastion hosts)، أو شبكات خاصة، أو نفاذاً مبرمجاً (just-in-time)، أو مجموعات أمان، أو ضوابط نفاذ مبنية على الهوية لتقليل التعرض للخطر.

يبقى SSH ذا قيمة عالية في العمليات السحابية، لكن ينبغي قرنه بإدارة وصول صارمة.

تطوير البرمجيات والوصول إلى Git

يستخدم المطورون SSH للوصول إلى مستودعات Git، ونشر الشيفرات البرمجية، وإدارة خوادم التطوير، والاتصال بأنظمة البناء، وتشغيل المهام عن بُعد. Git عبر SSH يسمح للمطورين بالتوثيق باستخدام المفاتيح والتفاعل مع المستودعات بشكل آمن.

يفيد SSH أيضاً في مهام التطوير عن بُعد. فقد يتصل مطور بجهاز بعيد، ويحرر الشيفرة، ويجري الاختبارات، ويفحص السجلات، أو يصل إلى بيئة تطوير موجودة على خادم سحابي أو شبكة داخلية.

بالنسبة لفرق التطوير، يجب تخصيص مفاتيح SSH لأفراد بعينهم بدلاً من مشاركتها على نطاق واسع. هذا يحسن المساءلة ويجعل سحب النفاذ أسهل عند الحاجة.

نقل الملفات الآمن والنسخ الاحتياطي

يُستخدم نقل الملفات المعتمد على SSH لأغراض النسخ الاحتياطي، وجمع السجلات، وتصدير الإعدادات، وتوزيع البرمجيات، وتبادل البيانات بشكل آمن. أدوات مثل SFTP و SCP و rsync عبر SSH قادرة على نقل الملفات بين الأنظمة مع حماية البيانات أثناء العبور.

غالباً ما تستخدم سكربتات النسخ الاحتياطي مفاتيح SSH للتوثيق المؤتمت. هذا يسمح بتنفيذ المهام المجدولة لنسخ الملفات بشكل آمن دون إدخال كلمة مرور يدوياً. لكن يجب قصر مفاتيح الأتمتة على المجلدات والأوامر المطلوبة قدر الإمكان.

النقل الآمن للنسخ الاحتياطي مهم لأن بيانات النسخ الاحتياطي قد تحتوي على إعدادات حساسة، وبيانات مستخدمين، وبيانات تطبيقات، أو سجلات أمنية.

إدارة أجهزة الشبكات

العديد من الموجهات، والمقسمات، وجدران الحماية، ووحدات التحكم اللاسلكية، والبوابات الصناعية، وأجهزة الأمن تدعم SSH للإدارة عبر واجهة الأوامر. يقدم SSH بديلاً أكثر أماناً من بروتوكولات الإدارة غير المشفرة.

يستخدم مهندسو الشبكات SSH لفحص المنافذ، وتغيير الإعدادات، وعرض جداول التوجيه، وتحديث البرامج الثابتة، ومراجعة السجلات، واستكشاف أخطاء الاتصال. ونظراً لأن أجهزة الشبكات تُعد بنية تحتية حساسة، ينبغي قصر الوصول عبر SSH على شبكات الإدارة الموثوقة أو مضيفات القفز (jump hosts) المصرح بها.

يجب أن يستخدم نفاذ SSH لأجهزة الشبكات كلمات مرور قوية أو مفاتيح، وصلاحيات مبنية على الأدوار، مع تسجيل الأحداث، ونسخ احتياطي للإعدادات.

تطبيقات SSH

عمليات تقنية المعلومات المؤسسية

تَستخدم فرق تقنية المعلومات في المؤسسات SSH لإدارة الخوادم، والنسخ السحابية، والأدوات الداخلية، وأنظمة النسخ الاحتياطي، وخوادم المراقبة، وبيئات التطوير، وأجهزة الشبكات. إنه يوفر وسيلة نفاذ آمنة قياسية عبر العديد من الأنظمة التقنية.

في بيئات المؤسسات، ينبغي دمج نفاذ SSH ضمن سياسة أوسع للهوية والأمن. قد يشمل ذلك إدارة مركزية للمستخدمين، وإدارة النفاذ المميز، والتوثيق متعدد العوامل، وتسجيل أحداث الدخول، وتسجيل الجلسات، ومهام سير اعتماد للأنظمة الحساسة.

بيئة SSH المُدارة جيداً تحسن الكفاءة التشغيلية بينما تقلل من مخاطر النفاذ غير المصرح به.

DevOps والأتمتة

غالباً ما تستخدم مسارات عمل DevOps بروتوكول SSH في النشر المؤتمت، وإدارة الإعدادات، وتنفيذ السكربتات عن بُعد، وصيانة البنى التحتية. يمكن لمنصات الأتمتة استخدام SSH للاتصال بالخوادم، وتطبيق الإعدادات، وإعادة تشغيل الخدمات، وتوزيع الملفات، وجمع حالة النظام.

SSH قيم لأنه مدعوم على نطاق واسع ويعمل عبر بيئات خوادم مختلفة. لكن ينبغي تصميم نفاذ الأتمتة بعناية. فيجب أن يكون لكل مفتاح أتمتة غرض واضح، وصلاحيات محدودة، وملكية موثقة.

تعتمد الأتمتة الآمنة على تدوير المفاتيح، ومراجعة النفاذ، وتقييد الأوامر، وتسجيل الأحداث.

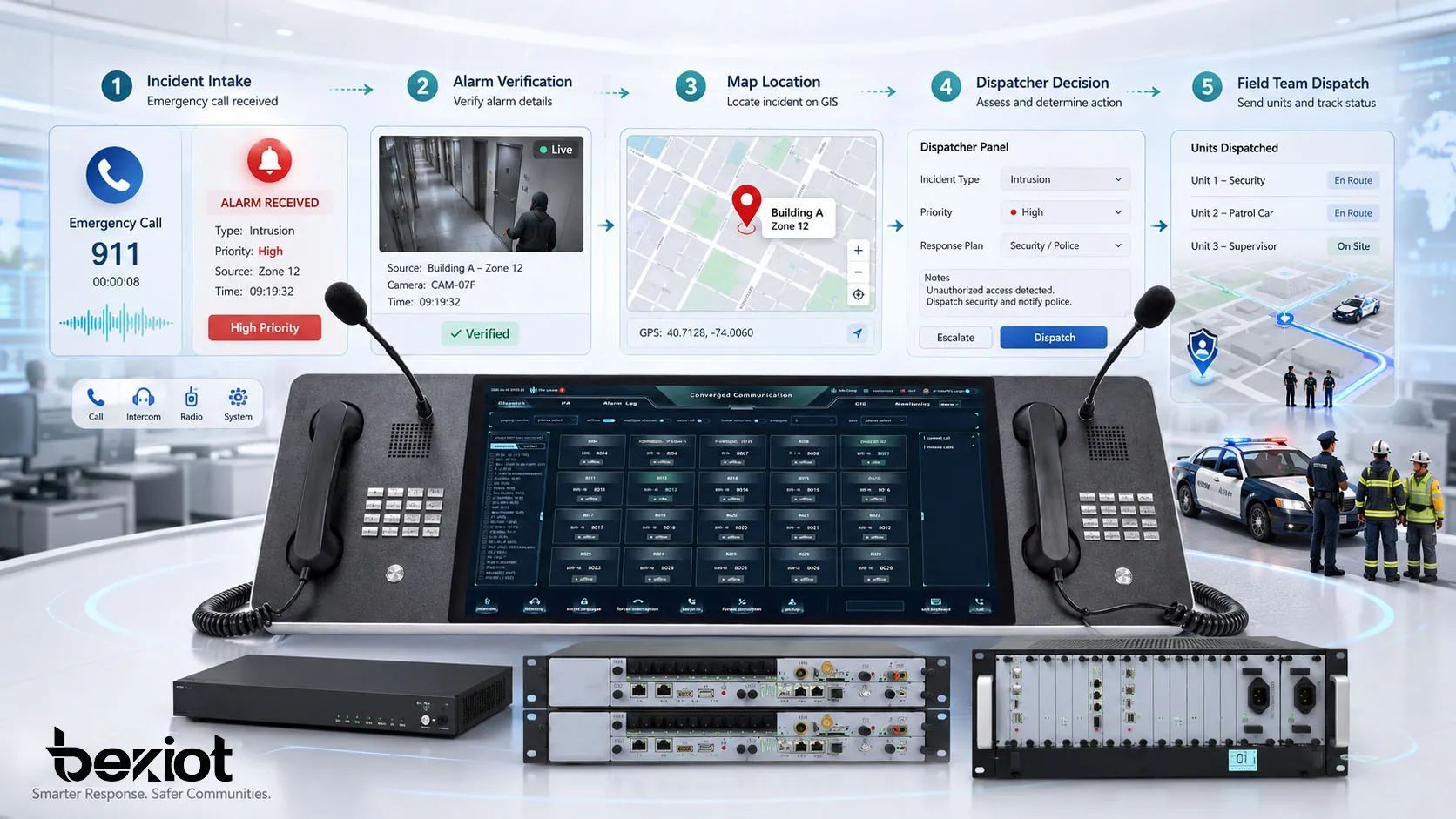

الأمن السيبراني والاستجابة للحوادث

تستخدم فرق الأمن SSH أثناء الاستجابة للحوادث والتحقيق الرقمي. فقد يتصلون بالأنظمة المتأثرة لجمع السجلات، وعزل الخدمات، وفحص العمليات، والحفاظ على الأدلة، أو تطبيق إصلاحات طارئة.

يمكن أن تساعد سجلات SSH أيضاً في كشف النشاط المريب. فمحاولات تسجيل الدخول الفاشلة، وعناوين المصدر غير المعتادة، واستخدام مفاتيح غير متوقع، وإضافة مفاتيح مصرح بها جديدة، أو النفاذ خارج ساعات العمل الطبيعية قد تدل على محاولات اختراق.

أثناء الاستجابة للحوادث، يجب استخدام SSH بحذر لتجنب تعديل الأدلة دون قصد. وينبغي توثيق النفاذ وتنسيقه مع خطة التحقيق.

الأنظمة المضمنة والأجهزة الصناعية

يُستخدم SSH في الأنظمة المضمنة، وبوابات إنترنت الأشياء، ووحدات التحكم الصناعية، والأجهزة المبنية على Linux، وأجهزة الاتصالات، وعقد الحوسبة الطرفية. قد يستخدم المهندسون SSH لإعداد الأجهزة، وفحص السجلات، وتحديث البرمجيات، أو استكشاف أخطاء المواقع الميدانية.

هذه البيئات غالباً ما تكون محدودة الموارد وقد تُنشر في مواقع نائية أو قاسية. يمكن لنفاذ SSH أن يجعل الصيانة أسهل بكثير، لكن خدمات SSH المكشوفة أو ضعيفة التأمين يمكن أن تخلق مخاطر أمنية جسيمة.

ينبغي أن يستخدم نفاذ SSH للأنظمة المضمنة والصناعية توثيقاً قوياً، وتقييداً للشبكة، وممارسات برامج ثابتة آمنة، وإدارة دقيقة للحسابات.

النفاذ الآمن عبر المضيفات الوسيطة (Bastion Hosts)

المضيف الوسيط، والذي يُعرف أيضاً بخادم القفز (jump server)، هو نظام محكوم يُستخدم كنقطة دخول للوصول إلى الخوادم الداخلية. بدلاً من تعريض كل خادم مباشرة للمدراء أو للإنترنت، توجه المؤسسات نفاذ SSH عبر مضيف وسيط مُحصّن.

هذا الأسلوب يُحسن التحكم والرؤية. إذ يمكن للمضيف الوسيط فرض التوثيق، وتسجيل الجلسات، وتقييد الوجهات المسموحة، ومركزة تسجيل أحداث النفاذ. ويمكن وضع الخوادم الداخلية على شبكات خاصة تسمح بـ SSH فقط من المضيف الوسيط.

النفاذ عبر مضيف وسيط شائع في البنى التحتية السحابية، والبيئات الخاضعة للتنظيم، وشبكات المؤسسات الكبيرة.

فوائد SSH

سرية قوية

يُعمي SSH الاتصال بين العميل والخادم، مما يساعد على حماية أسماء المستخدمين، والأوامر، والمخرجات، ونقل الملفات، وحركة الأنفاق من أن تقرأ من قبل جهات غير مصرح لها. هذا أساسي عندما يتم النفاذ عن بُعد عبر شبكات غير موثوقة.

السرية ليست مهمة فقط لكلمات المرور. فالأوامر، وملفات الإعدادات، وتفريغات قواعد البيانات، وملفات السجلات، ومخرجات النظام يمكن أن تحتوي أيضاً على معلومات حساسة. يساعد SSH على حماية هذه البيانات التشغيلية أثناء النقل.

السرية القوية تجعل SSH مناسباً للإدارة عن بُعد والنقل الآمن للملفات.

التوثيق والثقة

يدعم SSH كلاً من توثيق هوية الخادم وتوثيق هوية المستخدم. توثيق الخادم يساعد العميل على التحقق من أنه يتصل بالخادم المتوقع. وتوثيق المستخدم يساعد الخادم على التحقق من أن المستخدم مصرح له بالنفاذ إلى النظام.

نموذج الثقة ثنائي الاتجاه هذا يقلل من خطر سرقة بيانات الاعتماد والنفاذ غير المصرح به. التوثيق بالمفتاح العام، والتحقق من مفتاح المضيف، وضوابط العوامل المتعددة يمكن أن تعزز علاقة الثقة هذه.

التوثيق هو أحد أسباب تفضيل SSH للنفاذ الإداري بدلاً من البروتوكولات القديمة غير المشفرة.

المرونة التشغيلية

SSH مرن لأنه يدعم تسجيل الدخول التفاعلي، وتنفيذ الأوامر عن بُعد، ونقل الملفات الآمن، وتوجيه المنافذ، والأنفاق، والوصول إلى Git، والأتمتة، وإدارة الأجهزة. بروتوكول واحد يمكنه دعم العديد من المهام التشغيلية.

هذه المرونة تقلل الحاجة إلى أدوات منفصلة وتخلق طريقة وصول متسقة عبر أنظمة مختلفة. المدراء والمطورون يمكنهم استخدام أوامر ومهام عمل مألوفة عبر الخوادم، والنسخ السحابية، وأجهزة الشبكات.

المرونة نفسها تتطلب إدارة وحوكمة. ينبغي على المؤسسات التحكم في ميزات SSH المسموحة لمختلف المستخدمين والأنظمة.

دعم الأتمتة

يعمل SSH بشكل جيد مع الأتمتة لأنه يدعم التوثيق غير التفاعلي القائم على المفاتيح وتنفيذ الأوامر عن بُعد. السكربتات والأدوات يمكنها استخدام SSH لأداء مهام متكررة عبر أنظمة عديدة.

الأتمتة تقلل الجهد اليدوي وتساعد في الحفاظ على الاتساق. لكن يجب تقييد النفاذ المؤتمت عبر SSH بعناية، لأن مفتاح أتمتة مخترقاً قد يوفر وصولاً واسعاً جداً.

التصميم الجيد للأتمتة يستخدم مبدأ أقل صلاحية، وحسابات مخصصة، وتدوير للمفاتيح، وتقييداً للأوامر، وتسجيلاً للأحداث.

أفضل الممارسات الأمنية لـ SSH

استخدام التوثيق بالمفتاح العام

يُفضل التوثيق بالمفتاح العام بشكل عام للنفاذ الإداري عبر SSH لأنه أقوى وأسهل إدارة من الاعتماد على كلمات المرور فقط عند استخدامه بطريقة صحيحة. ينبغي على المستخدمين إنشاء أزواج مفاتيح آمنة وحماية المفاتيح الخاصة من النفاذ غير المصرح به.

لا ينبغي مشاركة المفاتيح الخاصة بين المستخدمين. يجب أن يكون لكل مدير أو عملية أتمتة مفتاحه الخاص. هذا يجعل تتبع النفاذ وسحبه أسهل عند الحاجة.

بالنسبة للأنظمة عالية الخطورة، يمكن دمج التوثيق بالمفتاح العام مع عبارات المرور، أو مفاتيح الأمان المادية، أو الشهادات، أو التوثيق متعدد العوامل.

تقييد التعرض المباشر

لا ينبغي تعريض خدمات SSH على نطاق أوسع مما هو ضروري. التعرض للإنترنت العمومي يزيد من مخاطر محاولات التخمين، وهجمات بيانات الاعتماد، ومسح الثغرات، ومحاولات النفاذ غير المصرح.

يمكن للمؤسسات تقليل التعرض باستخدام جدران الحماية، أو الشبكات الافتراضية الخاصة (VPN)، أو الشبكات الخاصة، أو المضيفات الوسيطة، أو قوائم السماح، أو مجموعات الأمان، أو بوابات النفاذ القائمة على نموذج Zero Trust. يجب قصر النفاذ الإداري على المستخدمين الموثوقين ومسارات الشبكة الموثوقة.

تقليل التعرض هو أحد أبسط الطرق لخفض مساحة الهجوم على SSH.

تعطيل الحسابات غير المستخدمة وطرق الدخول الضعيفة

الحسابات غير المستخدمة، والحسابات المشتركة، والحسابات الافتراضية، وكلمات المرور الضعيفة تخلق مخاطر. يجب مراجعة نفاذ SSH بانتظام. والحسابات التي لم تعد هناك حاجة لها ينبغي تعطيلها أو إزالتها.

تعطل العديد من المؤسسات تسجيل الدخول بكلمة المرور للحسابات الإدارية وتطلب التوثيق بالمفتاح. كما قد يُعطل تسجيل دخول المستخدم root، مما يتطلب من المدراء تسجيل الدخول بحسابات فردية ثم رفع الصلاحيات عند الحاجة.

هذه الضوابط تحسن المساءلة وتقلل من فرصة تسجيل الدخول غير المصرح به.

حماية مفاتيح SSH وتدويرها

مفاتيح SSH هي بيانات اعتماد قوية. إذا سُرق مفتاح خاص، فقد يتمكن المهاجم من النفاذ إلى الأنظمة التي تثق بالمفتاح العام المطابق. ينبغي تخزين المفاتيح بشكل آمن وإزالتها حين لا تعود هناك حاجة لها.

على المؤسسات الاحتفاظ بجرد للمفاتيح المصرح بها، ومراجعة ملكية المفاتيح، وتدوير المفاتيح عند تغيير أدوار المستخدمين، وإزالة المفاتيح العائدة لموظفين سابقين أو أدوات أتمتة قديمة.

إدارة المفاتيح هي إحدى أهم أجزاء أمن SSH.

مراقبة نشاط SSH

ينبغي تسجيل ومراقبة نشاط SSH. الأحداث المهمة تشمل محاولات تسجيل الدخول الفاشلة، وعمليات الدخول الناجحة، وإضافة مفاتيح جديدة مصرح بها، واستخدام الحسابات المميزة، وتسجيلات الدخول من مواقع غير معتادة، والنفاذ خارج ساعات العمل الطبيعية.

المراقبة يمكن أن تساعد في كشف محاولات التخمين، وبيانات الاعتماد المخترقة، وتغييرات المفاتيح غير المصرحة، ونشاط المدراء المريب. ينبغي حماية السجلات من العبث ودمجها في أنظمة مراقبة الأمن حيثما أمكن.

مراقبة SSH مهمة بشكل خاص للخوادم الحرجة، والنسخ السحابية، والمضيفات الوسيطة، وبيئات الإنتاج.

مفاهيم خاطئة شائعة حول SSH

SSH ليس آمناً تلقائياً في كل إعدادات التشغيل

SSH هو بروتوكول آمن، لكن تنصيب SSH يمكن أن يبقى غير آمن إذا أُعد بطريقة سيئة. كلمات المرور الضعيفة، والخدمات المكشوفة، والمفاتيح المشتركة، والخوارزميات القديمة، والحسابات غير المُدارة، والنفاذ الإداري الواسع كلها يمكن أن تخلق مخاطر.

الأمن يعتمد على الإعدادات، وسياسة التوثيق، وسلوك المستخدم، والتحديثات، والمراقبة، والتحكم بالنفاذ. مجرد استخدام SSH لا يضمن أن النفاذ عن بُعد آمن.

بيئة SSH الآمنة تتطلب إدارة مستمرة.

SSH و SSL/TLS ليسا الشيء نفسه

كل من SSH و SSL/TLS يستخدم التعمية، لكنهما يُستخدمان بشكل مختلف. SSH يُستخدم عادة لتسجيل الدخول عن بُعد، وتنفيذ الأوامر، والأنفاق، ونقل الملفات الآمن. بينما TLS يُستخدم عادة لتأمين حركة الويب، وواجهات برمجة التطبيقات (APIs)، ونقل البريد الإلكتروني، والعديد من خدمات طبقة التطبيقات.

كل منهما يحل مشاكل أمنية مرتبطة لكنهما ليسا قابلين للتبادل. خادم الويب يستخدم عادة HTTPS مع TLS، بينما مدير Linux يستخدم عادة SSH للنفاذ إلى صدفة الأوامر البعيدة.

فهم الفرق يساعد على تجنب قرارات تصميم معمارية خاطئة.

تغيير منفذ SSH ليس استراتيجية أمنية كاملة

يغير بعض المدراء منفذ الاستماع الافتراضي لـ SSH لتقليل ضوضاء المسح الآلي. قد يقلل هذا من محاولات تسجيل الدخول منخفضة الجهد، لكنه ليس إجراءً أمنياً كاملاً.

التوثيق القوي، والتعرض المحدود، وقواعد جدار الحماية، وإدارة المفاتيح، وتسجيل الأحداث، والتحديثات، ومبدأ النفاذ الأقل صلاحية هي أهم بكثير. المهاجم المصمم يمكنه أن يكتشف SSH على منفذ غير قياسي.

تغيير المنفذ يمكن أن يكون جزءاً من النظافة التشغيلية، لكن يجب ألا يحل محل الإجراءات الأمنية الحقيقية للنفاذ.

نصائح للصيانة والتشغيل

مراجعة إعدادات SSH بانتظام

ينبغي مراجعة إعدادات SSH بانتظام للتأكد من أن سياسات تسجيل الدخول، وطرق التوثيق، والمستخدمين المسموحين، وإعدادات المفاتيح، وقواعد التوجيه، واختيارات الخوارزميات تتوافق مع متطلبات الأمان الحالية.

ملفات الإعداد يمكن أن تتبدل مع مرور الوقت بسبب تغييرات مؤقتة يجريها المدراء، أو إضافة أتمتة، أو استكشاف أخطاء النفاذ. المراجعة المنتظمة تساعد على منع تحول الاستثناءات المؤقتة إلى نقاط ضعف دائمة.

ينبغي توثيق مراجعة الإعدادات، خاصة لأنظمة الإنتاج والأنظمة الحساسة للامتثال.

المحافظة على تحديث برمجيات SSH

يجب الحفاظ على تحديث برمجيات خادم وعميل SSH. فالتحديثات قد تصلح ثغرات، وتزيل خوارزميات ضعيفة، وتحسن التوافق، وتعزز السلوك الأمني.

الأنظمة التي تبقى غير مُحدثة لفترات طويلة قد تعرض نقاط ضعف معروفة. هذا الخطر يزداد بالنسبة للخوادم المواجهة للإنترنت، والمضيفات الوسيطة، وأنظمة إدارة البنى التحتية.

يجب أن تشمل إدارة التحديثات خدمات SSH كجزء من عملية تحديث نظام التشغيل والأمن الطبيعية.

توثيق مسارات النفاذ

على المؤسسات توثيق أي المستخدمين، وأنظمة الأتمتة، وفرق الدعم لديهم نفاذ SSH وإلى أي الأنظمة. التوثيق يجب أن يشمل أسماء الحسابات، وملكية المفاتيح، ومسارات المضيفات الوسيطة، وقواعد جدار الحماية، وإجراءات تصعيد الصلاحيات.

التوثيق الجيد يساعد أثناء التدقيق، والاستجابة للحوادث، وتغييرات الموظفين، وترحيل الأنظمة. كما يقلل الاعتماد على المعرفة غير الرسمية المحتفظ بها لدى قلة من المدراء.

النفاذ عبر SSH قوي، لذا ينبغي أن يكون مرئياً وتحت السيطرة.

اختبار نفاذ الاستعادة

غالباً ما يُستخدم SSH أثناء الاستعادة الطارئة. ينبغي على المدراء اختبار ما إذا كان لا يزال بإمكانهم النفاذ إلى الأنظمة عبر المسارات المعتمدة عندما تتعطل الخدمات الطبيعية. قد يشمل ذلك اختبار المضيفات الوسيطة، وحسابات الطوارئ، وإجراءات الكسر عند الحاجة (break-glass)، ونفاذ منصات السحابة.

ينبغي أن يكون نفاذ الاستعادة آمناً لكن عملياً. فإذا كانت ضوابط النفاذ هشة للغاية، قد يُمنع المدراء من الدخول أثناء حادثة. وإذا كانت متساهلة للغاية، قد يستغلها المهاجمون.

خطة استعادة متوازنة تحافظ على فائدة SSH أثناء الانقطاعات دون إضعاف الأمن اليومي.

الخلاصة

SSH، أو Secure Shell، هو بروتوكول شبكة آمن لتسجيل الدخول المشفر عن بُعد، وتنفيذ الأوامر، ونقل الملفات، والأنفاق، وإدارة الأنظمة. وهو يحمي الاتصال عبر التشفير، وتوثيق هوية الخادم، وتوثيق هوية المستخدم، والتحقق من سلامة البيانات.

يعمل SSH من خلال معمارية طبقية تشمل طبقة نقل، وطبقة توثيق مستخدم، وطبقة اتصال. هذا التصميم يسمح لـ SSH بدعم الصدفات التفاعلية، والأوامر عن بُعد، ونقل الملفات الآمن، وتوجيه المنافذ، والوصول إلى Git، والأتمتة، وإدارة الأجهزة بشكل آمن.

فوائده الرئيسية تشمل السرية، والتوثيق، والمرونة التشغيلية، ودعم الأتمتة، والنقل الآمن للملفات، وإدارة أكثر أماناً عن بُعد. يُستخدم SSH على نطاق واسع في تقنية معلومات المؤسسات، والعمليات السحابية، وDevOps، والأمن السيبراني، وإدارة الشبكات، والأنظمة المضمنة، وصيانة البنى التحتية عن بُعد. عندما يُعد باستخدام توثيق قوي، وتعرض محدود، وإدارة جيدة للمفاتيح، ومراقبة، وتحديثات دورية، يصبح SSH أساساً يُعتمد عليه في العمليات الآمنة عن بُعد.

الأسئلة الشائعة

ما هو SSH ببساطة؟

SSH هو طريقة آمنة للاتصال بحاسوب أو خادم بعيد. وهو يُعمي الاتصال بحيث تكون الأوامر ومعلومات تسجيل الدخول والبيانات المنقولة محمية أثناء انتقالها عبر الشبكة.

يستخدمه عادةً المدراء والمطورون لإدارة الخوادم عن بُعد.

فيما يُستخدم SSH؟

يُستخدم SSH لتسجيل الدخول عن بُعد، وإدارة الخوادم، ونقل الملفات الآمن، والوصول إلى Git، وتنفيذ الأوامر عن بُعد، وتوجيه المنافذ، والأنفاق، والإدارة السحابية، وإدارة أجهزة الشبكات.

وهو مفيد بشكل خاص عندما يجب إدارة الأنظمة بشكل آمن عبر شبكة غير موثوقة.

كيف يعمل توثيق SSH؟

يتحقق توثيق SSH من أن المستخدم مصرح له بالنفاذ إلى النظام البعيد. تشمل الطرق الشائعة التوثيق بكلمة المرور والتوثيق بالمفتاح العام.

التوثيق بالمفتاح العام يستخدم مفتاحاً خاصاً على جهاز العميل ومفتاحاً عاماً مطابقاً على الخادم، مما يسمح للخادم بالتحقق من المستخدم دون إرسال المفتاح الخاص عبر الشبكة.

هل SSH آمن؟

يمكن أن يكون SSH آمناً جداً عند إعداده بشكل صحيح. فهو يوفر التشفير، وتوثيق الخادم، وتوثيق المستخدم، وحماية السلامة.

ومع ذلك، فكلمات المرور الضعيفة، والخدمات المكشوفة، والمفاتيح غير المُدارة، والبرمجيات القديمة، والتحكم السيء بالنفاذ يمكن أن تجعل تنصيب SSH غير آمن.

ما الفرق بين SSH و SFTP؟

SSH هو البروتوكول الآمن المستخدم للنفاذ عن بُعد وخدمات آمنة أخرى. أما SFTP فهو بروتوكول نقل ملفات آمن يعمل عبر SSH.

ببساطة، SSH يؤمن القناة، بينما يستخدم SFTP تلك القناة لنقل وإدارة الملفات بأمان.